介绍

在本挑战中,你将扮演一名初级网络安全分析师,负责调查 Cybertech Industries 公司可能发生的数据泄露事件。安全团队在非工作时间检测到了异常的网络活动,并为你提供了一个包含可疑网络流量的数据包捕获文件。

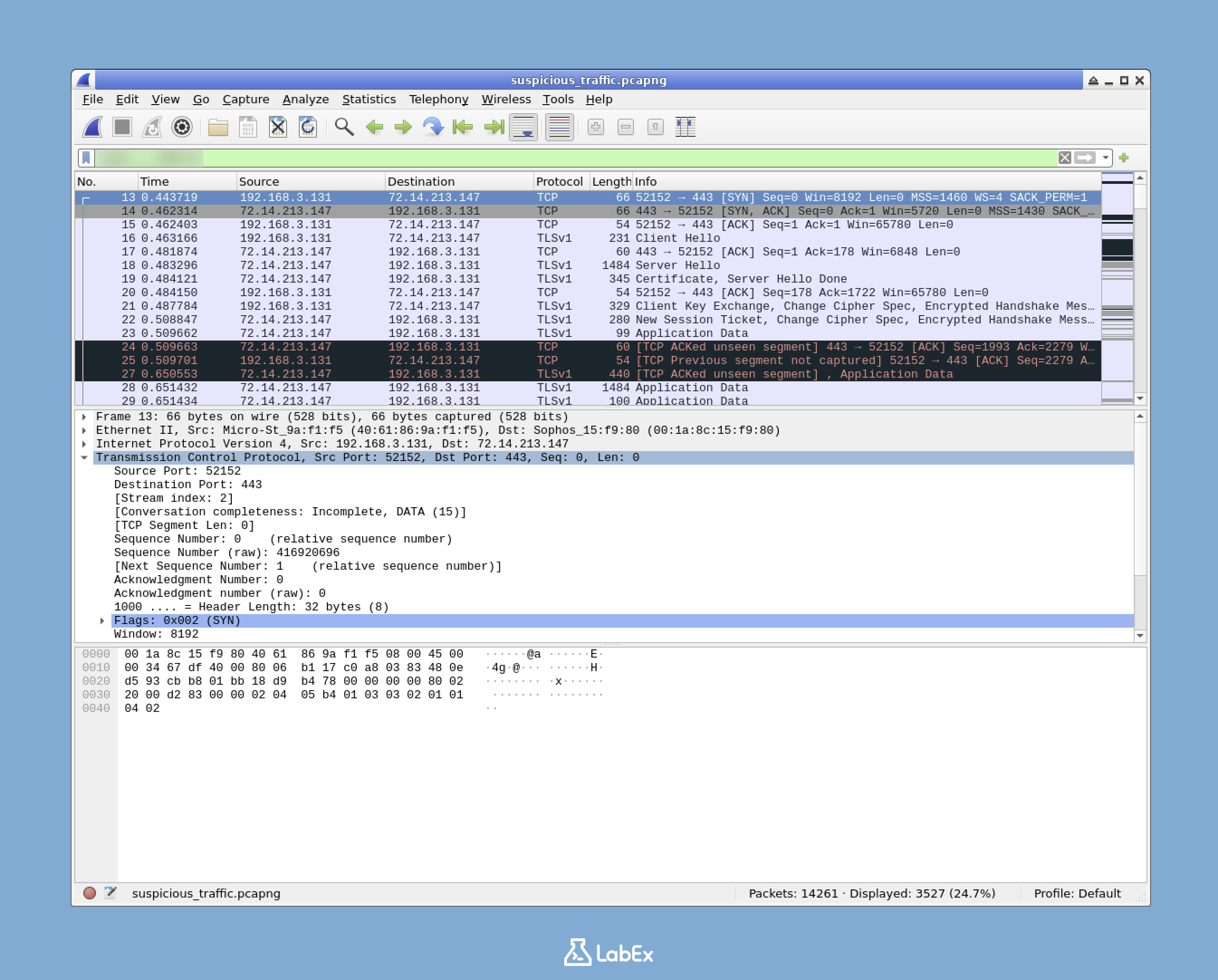

你的任务是使用 Wireshark 分析提供的数据包捕获文件,通过创建显示过滤器来仅隔离加密的 HTTPS 流量(TCP 端口 443)。这种过滤技术将帮助你专注于可能与疑似泄露相关的敏感通信。创建合适的过滤器后,你需要将其保存到文本文件中以供存档。

过滤加密网络流量

作为一名初级网络安全分析师,你正在调查 Cybertech Industries 的一起潜在数据泄露事件。安全团队在非工作时间发现了异常的网络活动,需要你的协助。他们提供了一个包含可疑活动发生时段的网络流量捕获文件。

任务

- 使用 Wireshark 的显示过滤器,通过过滤 TCP 端口 443 来仅显示加密的 HTTPS 流量。

要求

- 使用 Wireshark 打开位于

~/project目录下的suspicious_traffic.pcapng文件。 - 创建一个显示过滤器以仅隔离 HTTPS 流量(TCP 端口 443)。

- 将你的过滤器保存为

~/project目录下的https_filter.txt文件,内容仅包含过滤器表达式(仅限一行)。

示例

当你成功应用正确的过滤器后,你应该会看到类似以下的内容:

显示的包应该仅包含使用 TCP 端口 443 的数据包,这是 HTTPS 流量的标准端口。

你保存的过滤器文件应仅包含过滤器表达式,例如:

ip.addr == 8.8.8.8

(注意:这只是过滤器格式的示例,并非最终答案)

提示

- 在 Wireshark 中,显示过滤器输入在主窗口顶部的过滤器栏中。

- 过滤器表达式应专注于 HTTPS 流量标准使用的 TCP 端口号。

- 请记住,在过滤器表达式中可以使用

tcp.port来引用端口号。 - 回顾实验中关于「使用显示过滤器」的部分以获取更多指导。

- 确保在过滤器文件中仅保存过滤器表达式文本,不要包含任何额外的文字或说明。

总结

在本挑战中,我担任初级网络安全分析师,通过分析可疑的网络流量来调查 Cybertech Industries 潜在的数据泄露事件。通过使用 Wireshark,我学习了如何创建和应用显示过滤器,通过专门针对 TCP 端口 443 的通信来隔离加密的 HTTPS 流量。

本次练习要求打开提供的数据包捕获文件,在 Wireshark 的显示过滤器栏中应用正确的过滤器语法,并将过滤器表达式保存到文本文件中。这项实践技能对于需要在安全调查期间快速识别和检查加密 Web 流量的安全分析师来说至关重要,使他们能够专注于相关数据包,同时过滤掉无关的网络通信。