はじめに

このチャレンジでは、あなたは Cybertech Industries 社で発生した潜在的なデータ漏洩を調査するジュニアサイバーセキュリティアナリストの役割を担います。セキュリティチームは、勤務時間外に異常なネットワークアクティビティを検出し、不審なネットワークトラフィックを含むパケットキャプチャファイルを用意しました。

あなたの任務は、Wireshark を使用して提供されたパケットキャプチャファイルを分析し、暗号化された HTTPS トラフィック(TCP ポート 443)のみを抽出する表示フィルタを作成することです。このフィルタリング技術により、疑わしい漏洩に関連している可能性のある機密性の高い通信に焦点を絞ることができます。適切なフィルタを作成したら、ドキュメント作成のためにそれをテキストファイルに保存します。

暗号化されたウェブトラフィックのフィルタリング

ジュニアサイバーセキュリティアナリストとして、あなたは Cybertech Industries 社の潜在的なデータ漏洩を調査しています。セキュリティチームは勤務時間外に異常なネットワークアクティビティを発見し、あなたの助けを必要としています。彼らは、不審なアクティビティが発生した際のネットワークトラフィックを含むパケットキャプチャファイルを提供してくれました。

タスク

- Wireshark の表示フィルタを使用して、TCP ポート 443 をフィルタリングし、暗号化された HTTPS トラフィックのみを表示する。

要件

~/projectディレクトリにあるsuspicious_traffic.pcapngファイルを Wireshark で開く。- HTTPS トラフィック(TCP ポート 443)のみを抽出する表示フィルタを作成する。

- 作成したフィルタ式のみ(1 行のみ)を記述した

https_filter.txtという名前のファイルを~/projectディレクトリに保存する。

例

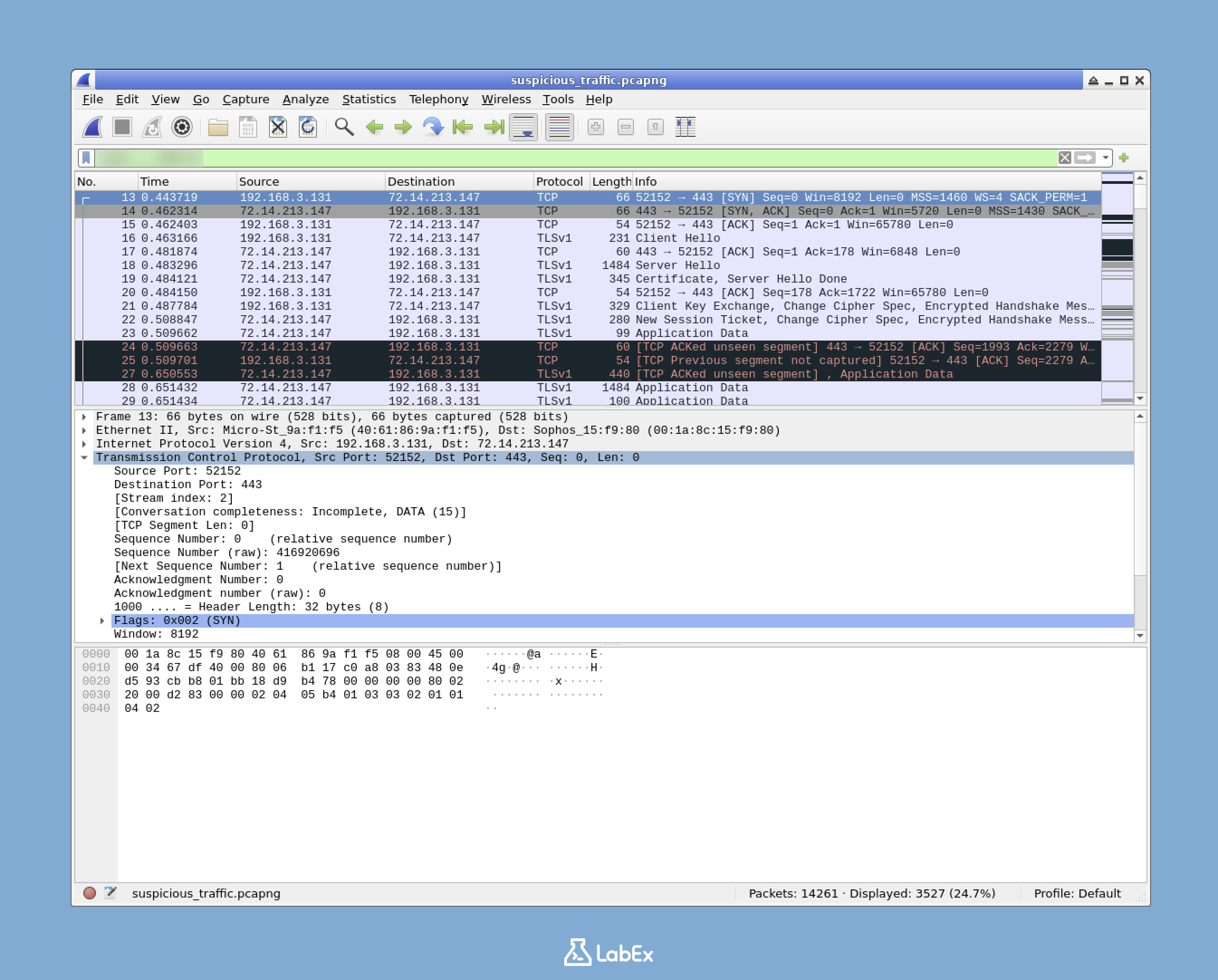

正しいフィルタを適用すると、以下のような画面が表示されます。

表示されるパケットは、HTTPS トラフィックの標準ポートである TCP ポート 443 を使用しているものだけに限定されるはずです。

保存するフィルタファイルには、以下のようにフィルタ式のみを含めてください。

ip.addr == 8.8.8.8

(注:これはフィルタ形式の例であり、正解ではありません)

ヒント

- Wireshark では、メインウィンドウの上部にあるフィルタバーに表示フィルタを入力します。

- フィルタ式は、HTTPS トラフィックで標準的に使用される TCP ポート番号に注目してください。

- フィルタ式の中でポート番号を参照するには

tcp.portを使用できることを思い出してください。 - ガイドが必要な場合は、以前の実験の「表示フィルタの使用」セクションを復習してください。

- フィルタファイルには、追加の説明文などは含めず、フィルタ式のテキストのみを保存するようにしてください。

まとめ

このチャレンジでは、ジュニアサイバーセキュリティアナリストとして、不審なネットワークトラフィックを分析することで Cybertech Industries 社の潜在的なデータ漏洩を調査しました。Wireshark を使用して、特に TCP ポート 443 の通信に焦点を当て、暗号化された HTTPS トラフィックを抽出するための表示フィルタを作成・適用する方法を学びました。

この演習では、提供されたパケットキャプチャファイルを開き、Wireshark の表示フィルタバーに適切なフィルタ構文を適用し、そのフィルタ式をテキストファイルに保存する作業を行いました。この実践的なスキルは、セキュリティ調査中に暗号化されたウェブトラフィックを迅速に特定・調査し、無関係な通信を排除して重要なパケットに集中する必要があるセキュリティアナリストにとって不可欠なものです。