Introducción

En este desafío, asumirás el rol de un analista de ciberseguridad junior que investiga una posible filtración de datos en Cybertech Industries. El equipo de seguridad ha detectado actividad inusual en la red fuera del horario laboral y te ha proporcionado un archivo de captura de paquetes que contiene el tráfico de red sospechoso.

Tu tarea consiste en utilizar Wireshark para analizar el archivo de captura proporcionado mediante la creación de un filtro de visualización que aísle únicamente el tráfico HTTPS cifrado (puerto TCP 443). Esta técnica de filtrado te ayudará a centrarte en comunicaciones potencialmente sensibles que podrían estar relacionadas con la sospecha de brecha de seguridad. Una vez que hayas creado el filtro adecuado, lo guardarás en un archivo de texto para fines de documentación.

Filtrado de Tráfico Web Cifrado

Como analista de ciberseguridad junior, estás investigando una posible filtración de datos en Cybertech Industries. El equipo de seguridad descubrió actividad inusual en la red fuera de horas y necesita tu ayuda. Te han entregado un archivo de captura de paquetes con el tráfico de red registrado en el momento en que ocurrió la actividad sospechosa.

Tareas

- Utilizar el filtro de visualización de Wireshark para mostrar únicamente el tráfico HTTPS cifrado, filtrando por el puerto TCP 443.

Requisitos

- Abre el archivo

suspicious_traffic.pcapngubicado en el directorio~/projectusando Wireshark. - Crea un filtro de visualización para aislar solo el tráfico HTTPS (puerto TCP 443).

- Guarda tu filtro como

https_filter.txten el directorio~/project, conteniendo únicamente la expresión del filtro (una sola línea).

Ejemplos

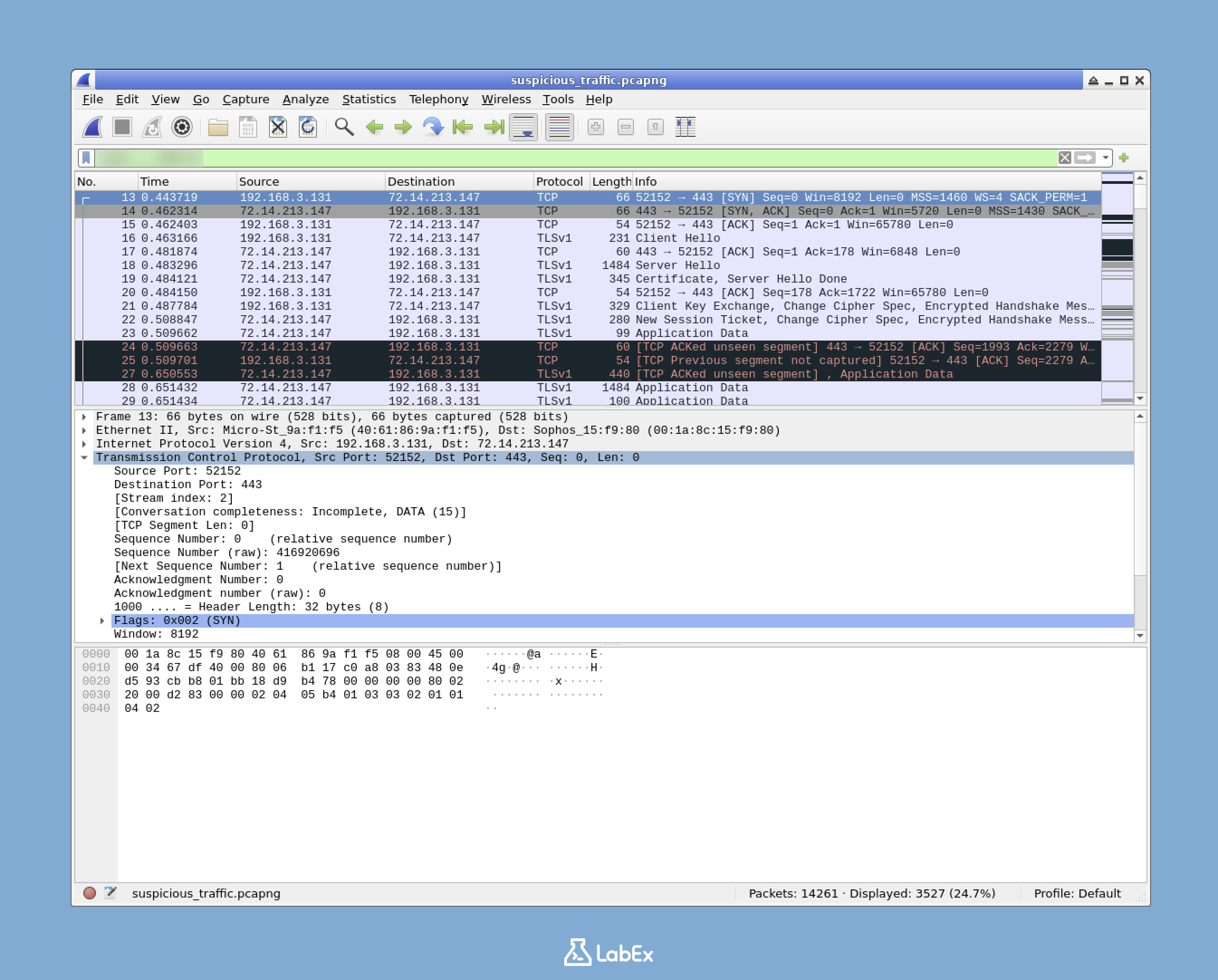

Cuando apliques correctamente el filtro, deberías ver algo similar a esto:

Los paquetes mostrados solo deben incluir aquellos que utilicen el puerto TCP 443, que es el puerto estándar para el tráfico HTTPS.

El archivo de filtro guardado debe contener únicamente la expresión, por ejemplo:

ip.addr == 8.8.8.8

(Nota: Esto es solo un ejemplo del formato del filtro, no es la solución).

Pistas

- En Wireshark, los filtros de visualización se introducen en la barra de filtros situada en la parte superior de la ventana principal.

- La expresión del filtro debe centrarse en el número de puerto TCP que se utiliza de forma estándar para el tráfico HTTPS.

- Recuerda que se puede hacer referencia a los números de puerto utilizando

tcp.porten las expresiones de filtrado. - Revisa la sección sobre "Uso de filtros de visualización" del laboratorio para obtener más orientación.

- Asegúrate de guardar únicamente el texto de la expresión del filtro en tu archivo, sin texto adicional ni explicaciones.

Resumen

En este desafío, trabajé como analista de ciberseguridad junior investigando una posible filtración de datos en Cybertech Industries mediante el análisis de tráfico de red sospechoso. Utilizando Wireshark, aprendí a crear y aplicar filtros de visualización para aislar el tráfico HTTPS cifrado, centrándome específicamente en las comunicaciones del puerto TCP 443.

El ejercicio requirió abrir un archivo de captura de paquetes proporcionado, aplicar la sintaxis de filtro adecuada en la barra de filtros de Wireshark y guardar la expresión del filtro en un archivo de texto. Esta habilidad práctica es esencial para los analistas de seguridad que necesitan identificar y examinar rápidamente el tráfico web cifrado durante las investigaciones de seguridad, permitiéndoles enfocarse en los paquetes relevantes mientras descartan las comunicaciones de red no relacionadas.