Introducción

En este desafío, asumirás el papel de un aprendiz de ciberseguridad en NetDefenders que investiga una posible filtración de datos. Tu instructor te ha proporcionado un archivo de captura de tráfico de red y tu misión consiste en extraer evidencias de comunicación entre un empleado y labex.io para tu informe de formación forense.

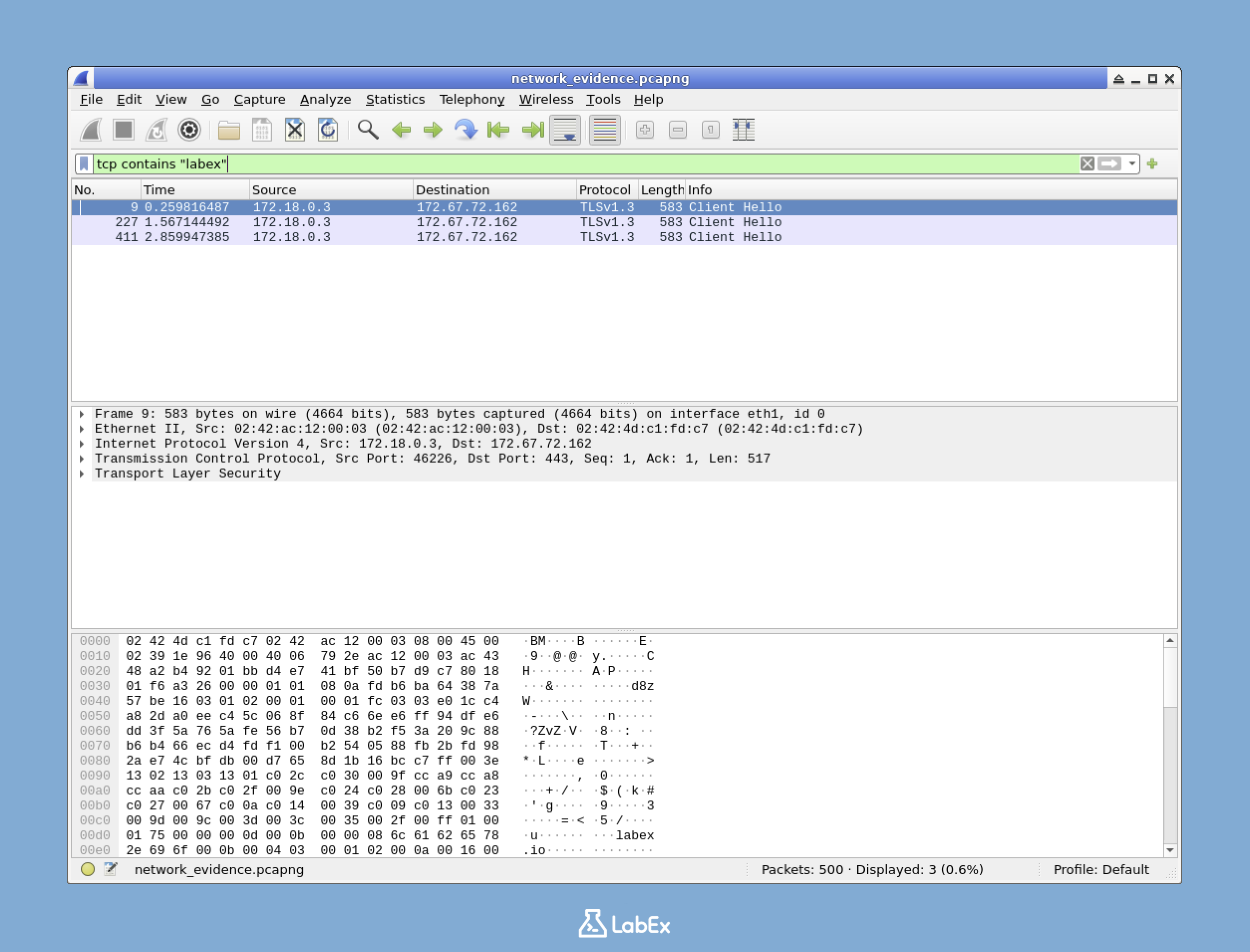

Utilizando Wireshark, analizarás el tráfico de red capturado filtrando los paquetes TCP que contengan la palabra "labex", seguirás el flujo TCP para examinar la conversación completa y guardarás la evidencia en un archivo de texto. Este ejercicio práctico demuestra técnicas esenciales de informática forense de redes utilizadas por profesionales de la seguridad para identificar y documentar comunicaciones web sospechosas.

Extraer Evidencias de Tráfico Web

Como aprendiz de ciberseguridad en NetDefenders, estás investigando una posible filtración de datos. Tu instructor ha capturado el tráfico de red de un empleado que accede a labex.io y te ha asignado la tarea de extraer los detalles de la comunicación como evidencia para tu informe de formación forense.

Tareas

- Filtrar el tráfico capturado en Wireshark para mostrar únicamente los paquetes TCP que contengan labex.

- Seguir un flujo TCP de los paquetes filtrados y guardarlo como tcp_evidence.txt en la carpeta del proyecto.

Requisitos

- Abre el archivo de captura

network_evidence.pcapngen Wireshark, el cual se encuentra en el directorio/home/labex/project. - Utiliza un filtro de visualización para mostrar solo los paquetes TCP que incluyan "labex" en su contenido.

- Selecciona uno de los paquetes filtrados y utiliza la función "Follow TCP Stream" de Wireshark para ver la conversación completa.

- Guarda el contenido del flujo TCP como un archivo llamado

tcp_evidence.txten el directorio/home/labex/project. - El archivo guardado debe contener los datos completos del flujo TCP entre tu sistema y labex.io.

Ejemplos

Cuando apliques el filtro correcto, la pantalla de Wireshark debería verse de forma similar a esta:

Tras seguir el flujo TCP, verás una ventana con los datos de la conversación. El archivo guardado contendrá esta información, que podría incluir datos del apretón de manos TLS y tráfico HTTPS cifrado.

Consejos

- Para filtrar paquetes TCP que contengan un texto específico, utiliza el formato:

tcp contains "text" - Haz clic derecho sobre un paquete y selecciona "Follow" > "TCP Stream" para visualizar la conversación íntegra.

- En la ventana "Follow TCP Stream", haz clic en el botón "Save As" para guardar los datos del flujo.

- Asegúrate de guardar el archivo exactamente con el nombre requerido en el directorio especificado.

- Es posible que el diálogo de guardado apunte a una ubicación diferente por defecto, así que navega hasta

/home/labex/projectantes de guardar.

Resumen

En este desafío, realicé tareas de informática forense de redes utilizando Wireshark para extraer evidencias de tráfico web a partir de un archivo de paquetes capturados. La investigación se centró en examinar la comunicación entre un sistema y labex.io para documentar una posible filtración de datos, lo que requirió la aplicación de filtros de visualización específicos para aislar los paquetes TCP relevantes que contenían "labex" en su contenido.

El proceso incluyó la apertura de un archivo de captura de red, el filtrado del tráfico, el seguimiento de flujos TCP para visualizar comunicaciones completas y el guardado de la evidencia en un archivo de texto. Estas técnicas representan habilidades esenciales para los profesionales de la ciberseguridad que llevan a cabo investigaciones forenses de red y preparan evidencias para informes de incidentes de seguridad.