Introducción

En este desafío, asumirás el papel de un analista de ciberseguridad junior en SecureNet, con la tarea de monitorear el tráfico web cifrado en la red de tu organización. Tu objetivo es crear una regla de color personalizada en Wireshark que resalte todo el tráfico HTTPS (puerto TCP 443) con un fondo verde y texto negro, permitiendo que las conexiones web seguras sean fácilmente identificables durante el análisis de paquetes.

Este ejercicio práctico te guiará para iniciar Wireshark, acceder al diálogo de Reglas de Coloración, crear y configurar una nueva regla llamada 'Secure Web Traffic' y, finalmente, exportar tus reglas de color personalizadas a un archivo. Al completar este desafío, mejorarás tu capacidad para identificar rápidamente comunicaciones seguras en el tráfico de red, una habilidad crucial para un monitoreo de ciberseguridad eficaz.

Crear un detector de tráfico HTTPS

Como analista de ciberseguridad junior en SecureNet, se te ha encomendado la tarea de supervisar el tráfico web cifrado en la red de la empresa. Tu supervisor desea que identifiques rápidamente las conexiones HTTPS durante el análisis de paquetes para garantizar que las comunicaciones seguras se establezcan correctamente.

Tareas

- Crear una nueva regla de coloración en Wireshark llamada "Secure Web Traffic" que resalte todo el tráfico HTTPS utilizando

tcp.port == 443como filtro, con fondo verde y texto negro.

Requisitos

- Inicia Wireshark desde la terminal utilizando el comando

wireshark. - Accede a las Reglas de Coloración (Coloring Rules) desde el menú View.

- Crea una nueva regla de coloración con las siguientes especificaciones:

- Name:

Secure Web Traffic - Filter expression:

tcp.port == 443 - Background color: Verde

- Foreground (text) color: Negro

- Name:

- Habilita la nueva regla de coloración marcando su casilla de verificación.

- Exporta las reglas de coloración a un archivo llamado

secure_web_rule.txten el directorio/home/labex/project.

Ejemplos

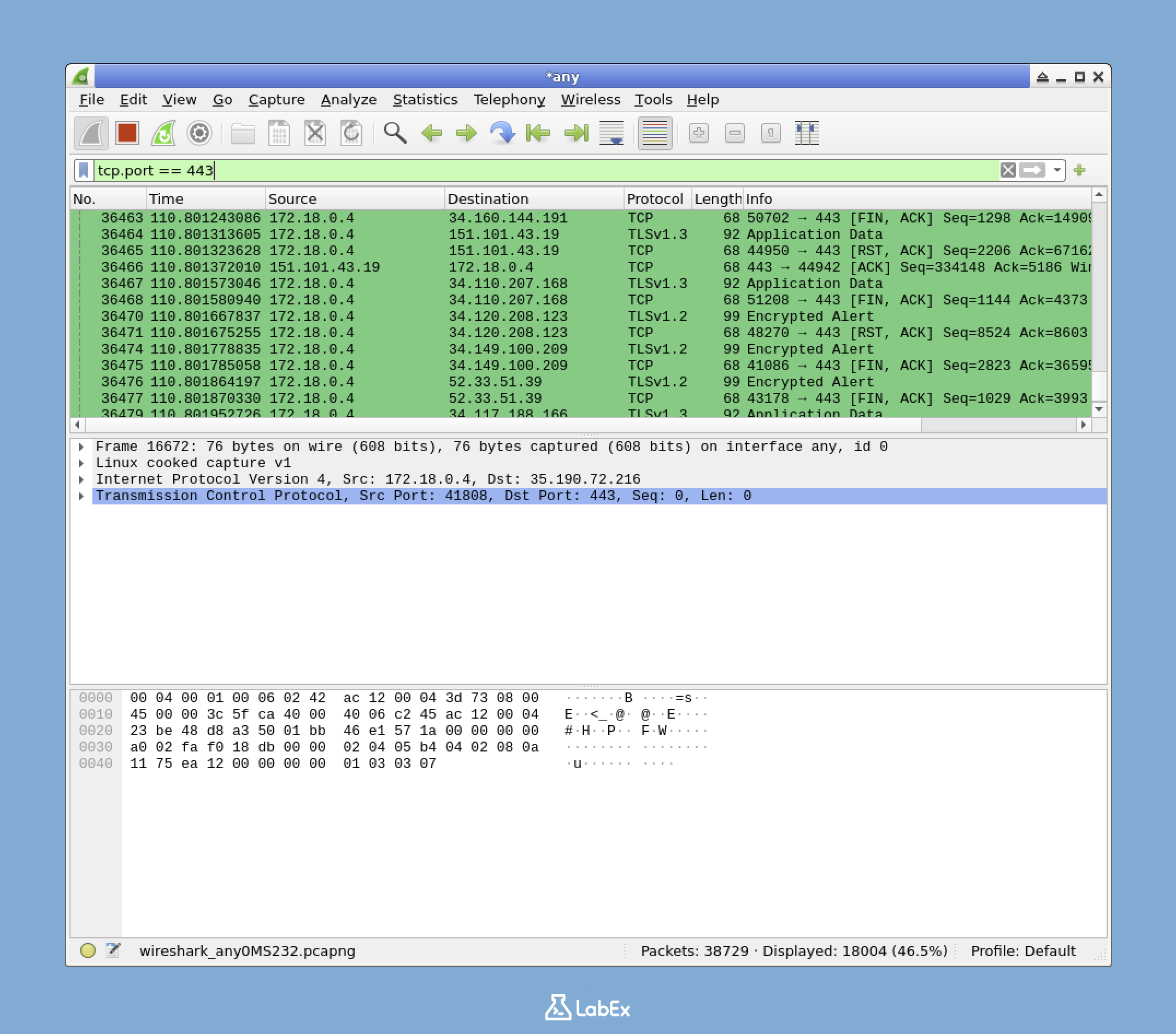

Cuando esté configurada correctamente, tu nueva regla de coloración debería aparecer en Wireshark de la siguiente manera:

Tras aplicar esta regla, todo el tráfico HTTPS (puerto TCP 443) en tus capturas de paquetes se resaltará con fondo verde y texto negro, facilitando la identificación de conexiones web seguras.

Consejos

- Para abrir el diálogo de Reglas de Coloración, ve al menú View y selecciona "Coloring Rules...".

- Al crear una nueva regla, utiliza el botón "+" para añadir una nueva entrada.

- Para establecer los colores, haz clic en los botones etiquetados como "Foreground" y "Background".

- No olvides marcar la casilla junto a tu nueva regla para activarla.

- Para exportar las reglas, haz clic en el botón "Export..." dentro del diálogo de Reglas de Coloración.

- Asegúrate de guardar el archivo exportado con el nombre exacto especificado en los requisitos.

Resumen

En este desafío, he creado una regla de coloración personalizada en Wireshark para identificar el tráfico HTTPS en una red. La tarea requería iniciar Wireshark, acceder al diálogo de Reglas de Coloración desde el menú View y crear una nueva regla llamada "Secure Web Traffic" que utiliza la expresión de filtro "tcp.port == 443" con colores de fondo verde y texto negro.

Este ejercicio práctico demostró cómo los analistas de seguridad pueden resaltar visualmente tipos específicos de tráfico de red para facilitar su identificación durante el análisis de paquetes. Tras configurar y habilitar la regla, exporté las reglas de coloración a un archivo llamado "secure_web_rule.txt" en el directorio del proyecto especificado, completando la implementación de un detector visual de tráfico HTTPS que hace que las conexiones web seguras sean reconocibles de inmediato durante el monitoreo de la red.