Einführung

In diesem Lab lernen Sie, wie Sie Wireshark, einen leistungsstarken Netzwerkprotokoll-Analysator, installieren und konfigurieren. Er ermöglicht die Untersuchung von Netzwerkverkehr in Echtzeit, was für die Fehlersuche im Netzwerk und für Sicherheitsuntersuchungen unerlässlich ist.

Am Ende dieses Labs werden Sie in der Lage sein, Netzwerkpakete auf Ihrem System zu erfassen und zu analysieren, und Sie haben praktische Erfahrungen mit diesem unverzichtbaren Werkzeug gesammelt.

Wireshark installieren

In diesem Schritt installieren wir Wireshark auf unserem Ubuntu-System. Wireshark ist ein mächtiger Netzwerkprotokoll-Analysator, mit dem Sie Netzwerkverkehr erfassen und untersuchen können. Es ist ein entscheidendes Werkzeug für jeden, der sich für Netzwerksicherheit und Traffic-Analyse interessiert. Die gute Nachricht ist, dass Wireshark in den Ubuntu-Repositories verfügbar ist, sodass wir es einfach über das Paketverwaltungssystem von Ubuntu installieren können.

Zuerst aktualisieren wir die Informationen der Paket-Repositories. Das Paket-Repository ist wie ein Katalog aller für Ihr Ubuntu-System verfügbaren Softwarepakete. Durch die Aktualisierung stellen wir sicher, dass wir Zugriff auf die neuesten Softwareversionen haben. Öffnen Sie dazu ein Terminal. Sie können ein Terminal öffnen, indem Sie auf das Terminal-Symbol in der Taskleiste klicken oder Ctrl+Alt+T drücken. Sobald das Terminal geöffnet ist, geben Sie den folgenden Befehl ein:

sudo apt update

Der Befehl sudo wird verwendet, um Befehle mit Administratorrechten auszuführen. apt ist das Paketverwaltungstool in Ubuntu, und update ist der Befehl, um die Informationen der Paket-Repositories zu aktualisieren. Wenn Sie diesen Befehl ausführen, sollten Sie eine Ausgabe sehen, die in etwa so aussieht:

Hit:1 http://archive.ubuntu.com/ubuntu jammy InRelease

Get:2 http://archive.ubuntu.com/ubuntu jammy-updates InRelease [119 kB]

Get:3 http://archive.ubuntu.com/ubuntu jammy-backports InRelease [108 kB]

Get:4 http://security.ubuntu.com/ubuntu jammy-security InRelease [110 kB]

Get:5 http://archive.ubuntu.com/ubuntu jammy-updates/main amd64 Packages [1,234 kB]

...

Reading package lists... Done

Diese Ausgabe zeigt, dass das System die neuesten Informationen über verfügbare Pakete aus den Repositories abruft.

Nachdem unser Paket-Repository aktualisiert wurde, können wir Wireshark mit dem apt-Paketmanager installieren. Führen Sie den folgenden Befehl im Terminal aus:

sudo apt install wireshark -y

Der Befehl install weist apt an, das angegebene Paket zu installieren, in diesem Fall wireshark. Die Option -y wird verwendet, um alle während des Installationsprozesses auftretenden Abfragen automatisch mit "Ja" zu beantworten.

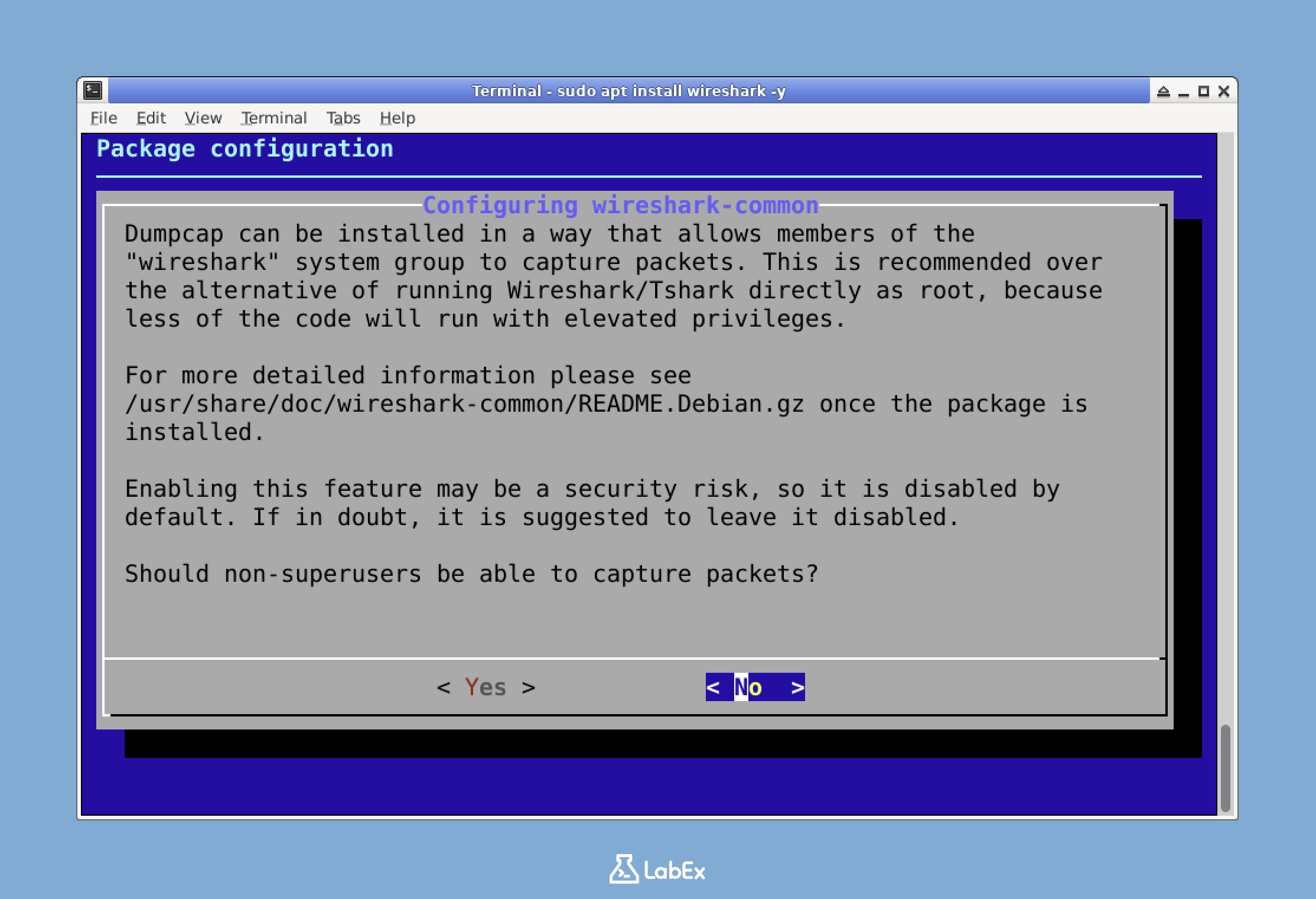

Während der Installation erscheint ein Konfigurationsdialog, in dem Sie gefragt werden, ob Nicht-Superuser Pakete erfassen dürfen. Dies zu erlauben ist nützlich, wenn Sie Wireshark ausführen möchten, ohne jedes Mal Administratorrechte verwenden zu müssen. Verwenden Sie die Pfeiltasten, um "Yes" auszuwählen (oder drücken Sie y), und drücken Sie die Eingabetaste, um Ihre Auswahl zu bestätigen.

Hinweis: Falls Sie diese Abfrage verpasst haben oder diese Einstellung später ändern müssen, können Sie Wireshark mit folgendem Befehl neu konfigurieren:

sudo dpkg-reconfigure wireshark-commonDer Befehl

dpkg-reconfigurewird verwendet, um ein bereits installiertes Paket neu zu konfigurieren.

Sobald die Installation abgeschlossen ist, sollten Sie eine Ausgabe sehen, die den Erfolg bestätigt. Um zu überprüfen, ob Wireshark korrekt installiert wurde, können wir die Version abfragen. Führen Sie dazu diesen Befehl im Terminal aus:

wireshark --version

Dieser Befehl weist Wireshark an, seine Versionsinformationen anzuzeigen. Sie sollten eine Ausgabe ähnlich dieser sehen:

Wireshark 3.6.2 (Git v3.6.2 packaged as 3.6.2-2)

Copyright 1998-2022 Gerald Combs <gerald@wireshark.org> and contributors.

License GPLv2+: GNU GPL version 2 or later <https://www.gnu.org/licenses/>

This is free software; see the source for copying conditions. There is NO

warranty; not even for MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE.

Compiled (64-bit) with Qt 5.15.3, with libpcap, with GLib 2.72.0, with zlib 1.2.11,

with SMI 0.4.8, with c-ares 1.18.1, with Lua 5.2.4, with GnuTLS 3.7.3 and PKCS #11

support, with Gcrypt 1.9.4, with MIT Kerberos, with MaxMind DB resolver,

with nghttp2 1.43.0, with brotli, with LZ4, with Zstandard, with Snappy,

with libxml2 2.9.13, with libssh 0.9.6, with NGHTTP3 0.7.0, with NGTCP2 0.8.0.

Großartig! Wireshark ist nun auf Ihrem System installiert.

Wireshark-Erfassungsberechtigungen konfigurieren

In diesem Schritt konfigurieren wir die notwendigen Berechtigungen, damit Wireshark Netzwerkpakete erfassen kann. Als Anfänger fragen Sie sich vielleicht, warum das nötig ist. Standardmäßig erfordert die Paketerfassung Root-Rechte. Dies ist eine Sicherheitsmaßnahme, da das Erfassen von Netzwerkpaketen potenziell sensible Informationen offenlegen kann. Wireshark jedoch als Root auszuführen, ist aus Sicherheitssicht keine gute Idee. Sollte Wireshark eine Sicherheitslücke aufweisen, könnte ein Angreifer vollen Systemzugriff erlangen, wenn es als Root läuft. Daher konfigurieren wir Wireshark so, dass Ihr reguläres Benutzerkonto sicher Pakete erfassen kann.

Zuerst müssen wir prüfen, ob die Gruppe wireshark auf dem System existiert. Die Gruppe wireshark ist eine spezielle Gruppe, die wir zur Verwaltung der Berechtigungen für die Paketerfassung verwenden werden. Um zu prüfen, ob diese Gruppe existiert, verwenden wir den Befehl getent. getent ist ein Dienstprogramm, das Einträge aus verschiedenen Systemdatenbanken abruft, in diesem Fall aus der Gruppendatenbank. Führen Sie den folgenden Befehl in Ihrem Terminal aus:

getent group wireshark

Wenn keine Ausgabe erscheint, bedeutet dies, dass die Gruppe noch nicht existiert und wir sie erstellen müssen. Wir verwenden den Befehl groupadd, um die Gruppe wireshark zu erstellen. Der Befehl groupadd wird verwendet, um eine neue Gruppe auf dem System anzulegen. Führen Sie diesen Befehl aus:

sudo groupadd wireshark

Der Befehl sudo wird verwendet, um groupadd mit Administratorrechten auszuführen. Sie werden aufgefordert, Ihr Passwort einzugeben, falls Sie sudo nicht kürzlich verwendet haben.

Als Nächstes müssen wir die korrekten Berechtigungen für die Binärdatei zur Paketerfassung (dumpcap) vergeben. dumpcap ist die Komponente, die tatsächlich die Pakete für Wireshark erfasst. Wir ändern die Gruppenbesitzerschaft der dumpcap-Binärdatei auf die Gruppe wireshark. Auf diese Weise wird die dumpcap-Binärdatei mit der Gruppe wireshark verknüpft, und wir können ihre Berechtigungen über diese Gruppe verwalten. Führen Sie den folgenden Befehl aus:

sudo chgrp wireshark /usr/bin/dumpcap

Der Befehl chgrp wird verwendet, um die Gruppenbesitzerschaft einer Datei oder eines Verzeichnisses zu ändern. In diesem Fall ändern wir die Gruppenbesitzerschaft der Binärdatei /usr/bin/dumpcap auf die Gruppe wireshark.

Nachdem wir die Gruppenbesitzerschaft geändert haben, legen wir die notwendigen Berechtigungen für die dumpcap-Binärdatei fest. Wir verwenden den Befehl chmod, um die Berechtigungen zu setzen. Der Befehl chmod wird verwendet, um die Berechtigungen einer Datei oder eines Verzeichnisses zu ändern. Führen Sie den folgenden Befehl aus:

sudo chmod 4755 /usr/bin/dumpcap

Dieser Befehl setzt das setuid-Bit auf der Binärdatei. Das setuid-Bit ermöglicht es der Binärdatei, mit den Berechtigungen des Eigentümers (Root) ausgeführt zu werden, unabhängig davon, wer sie ausführt. Die Berechtigung 4755 lässt sich wie folgt aufschlüsseln:

4- Setzt das setuid-Bit. Das bedeutet, dass die Binärdatei bei der Ausführung mit den Berechtigungen des Eigentümers (Root) läuft.7- Der Eigentümer (Root) hat Lese-, Schreib- und Ausführungsrechte. Dies erlaubt dem Eigentümer, die Binärdatei zu lesen, zu ändern und auszuführen.5- Die Gruppe hat Lese- und Ausführungsrechte. Dies erlaubt den Mitgliedern der Gruppewireshark, die Binärdatei zu lesen und auszuführen.5- Andere haben Lese- und Ausführungsrechte. Dies erlaubt anderen Benutzern auf dem System, die Binärdatei zu lesen und auszuführen.

Schließlich müssen wir unseren aktuellen Benutzer zur Gruppe wireshark hinzufügen. Indem wir unseren Benutzer zur Gruppe wireshark hinzufügen, erhält er die notwendigen Berechtigungen zur Verwendung der dumpcap-Binärdatei. Wir verwenden den Befehl gpasswd, um unseren Benutzer zur Gruppe hinzuzufügen. Der Befehl gpasswd wird zur Verwaltung der Dateien /etc/group und /etc/gshadow verwendet. Führen Sie den folgenden Befehl aus:

sudo gpasswd -a $USER wireshark

Die Variable $USER ist eine Shell-Variable, die den Benutzernamen des aktuellen Benutzers enthält. Sie sollten eine Ausgabe sehen, die bestätigt, dass der Benutzer zur Gruppe hinzugefügt wurde:

Adding user labex to group wireshark

Damit diese Änderungen wirksam werden, müssen Sie sich ab- und wieder anmelden oder das System neu starten. Für dieses Lab können wir jedoch einen einfacheren Ansatz wählen, indem wir eine neue Shell mit der aktualisierten Gruppenmitgliedschaft starten. Wir verwenden den Befehl newgrp, um eine neue Shell mit aktiver wireshark-Gruppe zu starten. Der Befehl newgrp wird verwendet, um die aktuelle Gruppen-ID zu ändern. Führen Sie den folgenden Befehl aus:

newgrp wireshark

Dieser Befehl startet eine neue Shell, in der die Gruppe wireshark aktiv ist, ohne dass eine vollständige Abmeldung erforderlich ist.

Lassen Sie uns überprüfen, ob unser Benutzer jetzt Teil der Gruppe wireshark ist. Wir verwenden den Befehl groups, um alle Gruppen aufzulisten, denen unser Benutzer angehört. Führen Sie den folgenden Befehl aus:

groups

Sie sollten wireshark in der Liste der Gruppen sehen:

wireshark sudo ssl-cert labex public

Da unser Benutzer nun Teil der Gruppe wireshark ist und die dumpcap-Binärdatei die korrekten Berechtigungen besitzt, sollte Wireshark in der Lage sein, Pakete ohne Root-Rechte zu erfassen.

Wireshark starten

In diesem Schritt starten wir Wireshark und machen uns mit der Benutzeroberfläche vertraut. Wireshark ist ein mächtiges Werkzeug zur Analyse von Netzwerkverkehr und verfügt über eine grafische Benutzeroberfläche (GUI). Diese GUI werden wir verwenden, um mit der Software zu interagieren und den Netzwerkverkehr zu analysieren.

Stellen Sie zunächst sicher, dass Sie sich in der Desktop-Umgebung der LabEx-VM befinden. Wenn Sie am richtigen Ort sind, sehen Sie einen Desktop mit Symbolen und eine Taskleiste am oberen oder unteren Bildschirmrand. Dies ist der Ausgangspunkt für unsere Arbeit mit Wireshark.

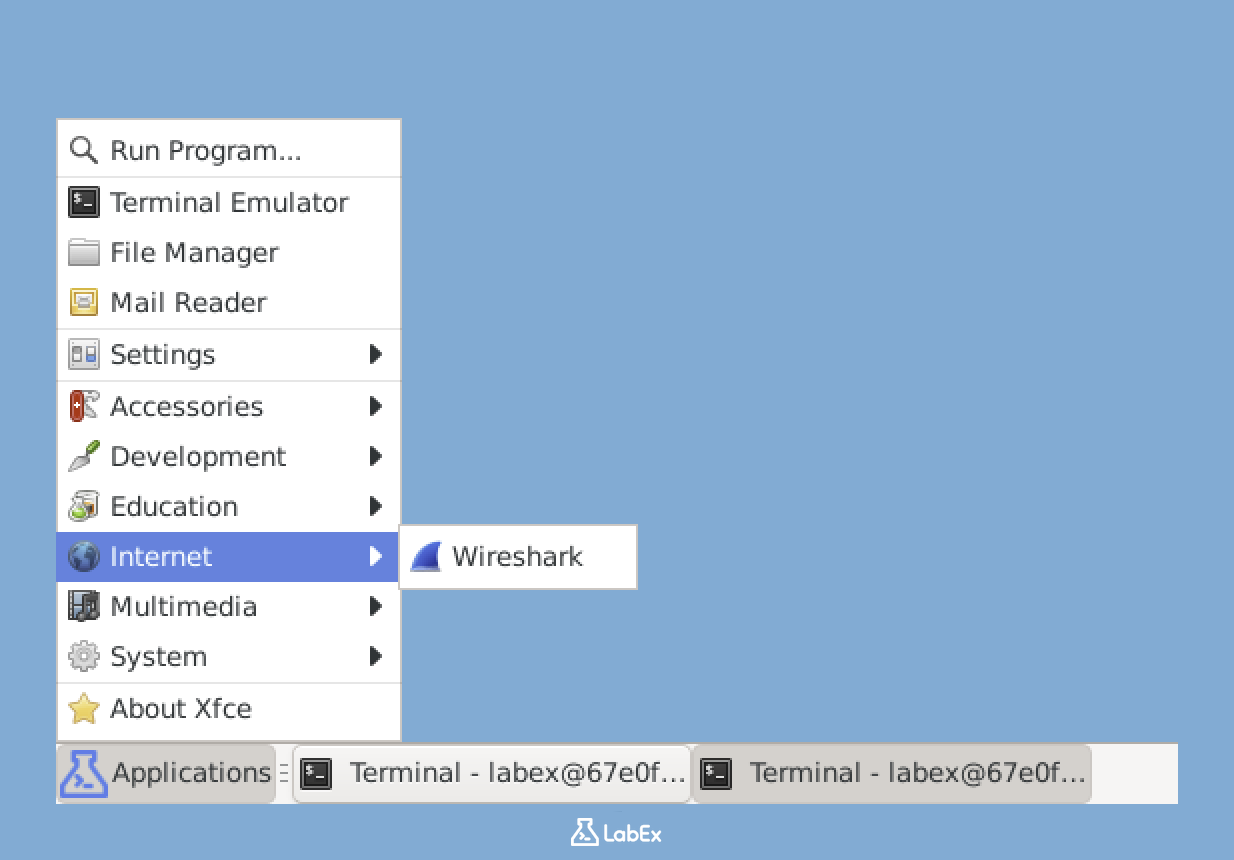

Es gibt zwei Möglichkeiten, Wireshark zu starten. Sie können die Methode wählen, die für Sie am bequemsten ist:

Klicken Sie auf das Anwendungsmenü, das sich normalerweise in der oberen linken Ecke des Bildschirms befindet. Navigieren Sie dann durch das Menü, um die Kategorien "Internet" oder "Network" zu finden. Sobald Sie in der entsprechenden Kategorie sind, suchen Sie nach "Wireshark" und wählen Sie es aus. Dies ist ein direkter Weg, das Programm über die grafische Oberfläche zu starten.

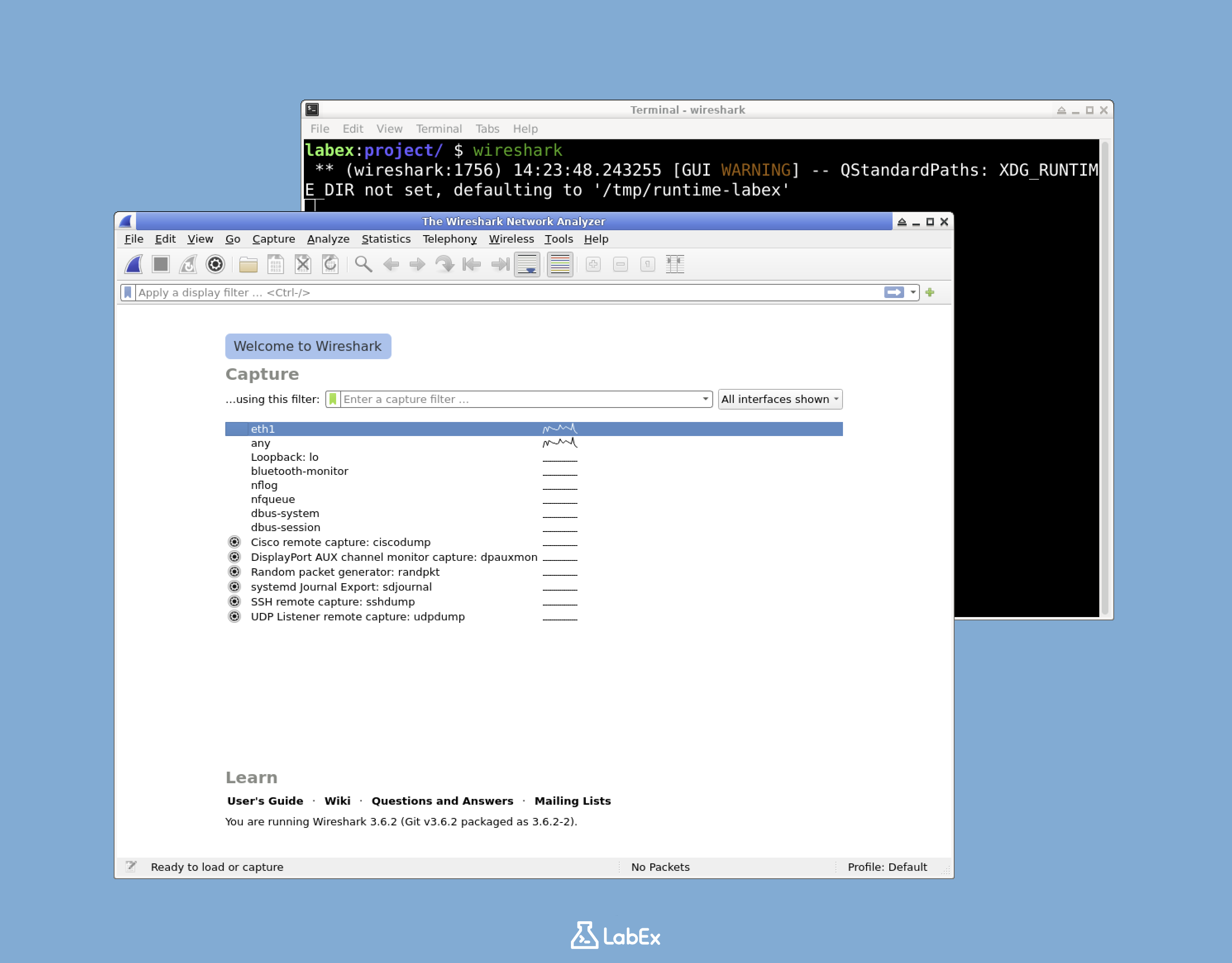

Alternativ können Sie das Terminal verwenden. Öffnen Sie ein Terminalfenster und geben Sie den folgenden Befehl ein:

wireshark

Dieser Befehl weist das System an, die Wireshark-Anwendung zu starten. Nachdem Sie diesen Befehl ausgeführt haben, startet Wireshark und das Hauptfenster erscheint auf dem Bildschirm. Das Erste, was Sie sehen, ist der "Willkommen bei Wireshark"-Bildschirm. Dieser Bildschirm zeigt eine Liste der verfügbaren Netzwerkschnittstellen, die Sie zur Erfassung von Netzwerkverkehr verwenden können. Er zeigt auch einige kürzlich geöffnete Erfassungsdateien an, falls Sie Wireshark bereits zuvor verwendet und Dateien gespeichert haben.

Der Willkommensbildschirm bietet mehrere wichtige Optionen:

- Sie können eine Netzwerkschnittstelle aus der Liste auswählen. Sobald Sie eine Schnittstelle gewählt haben, beginnt Wireshark sofort mit der Erfassung von Paketen von diesem Netzwerk. So beginnen Sie mit der Datensammlung über den Netzwerkverkehr.

- Wenn Sie eine zuvor gespeicherte Erfassungsdatei haben, können Sie diese von diesem Bildschirm aus öffnen. Dies ist nützlich, wenn Sie Daten analysieren möchten, die Sie in der Vergangenheit gesammelt haben.

- Es gibt auch verschiedene Werkzeuge und Einstellungen, auf die Sie von diesem Bildschirm aus zugreifen können. Diese helfen Ihnen dabei, Ihre Erfahrung mit Wireshark anzupassen und fortgeschrittene Analysen durchzuführen.

Nehmen Sie sich einen Moment Zeit, um diesen ersten Bildschirm zu erkunden. Sie werden feststellen, dass jede Netzwerkschnittstelle einige Statistiken über die erkannten Pakete anzeigt. Diese Statistiken geben Ihnen einen schnellen Überblick darüber, welche Schnittstellen aktiv Netzwerkverkehr übertragen.

Schauen wir uns nun die Hauptelemente der Wireshark-Oberfläche an:

- Menüleiste: Diese Leiste am oberen Rand des Fensters bietet Zugriff auf alle Funktionen, die Wireshark bietet. Sie können sie verwenden, um verschiedene Aufgaben auszuführen, wie z. B. das Speichern von Erfassungsdateien, das Ändern von Einstellungen und den Zugriff auf die Hilfe.

- Symbolleiste: Die Symbolleiste bietet schnellen Zugriff auf häufig verwendete Funktionen. Sie können beispielsweise die Paketerfassung starten und stoppen, Filter anwenden und Dateien mit einem einzigen Klick speichern.

- Schnittstellenliste: Diese Liste zeigt alle verfügbaren Netzwerkschnittstellen auf Ihrem System. Sie verwenden diese Liste, um die Schnittstelle auszuwählen, von der Sie Pakete erfassen möchten.

- Anzeigefilterleiste: Diese Leiste ermöglicht es Ihnen, die Pakete zu filtern, die im Hauptfenster angezeigt werden. Sie können verschiedene Kriterien wie IP-Adressen, Protokolle oder Portnummern verwenden, um die Pakete einzugrenzen, die Sie interessieren. Wir werden im nächsten Schritt untersuchen, wie man diesen Filter verwendet.

Lassen Sie Wireshark vorerst laufen. Im nächsten Schritt werden wir es verwenden, um Netzwerkverkehr zu erfassen und zu analysieren.

Netzwerkverkehr erfassen und analysieren

In diesem Schritt erfassen wir etwas Netzwerkverkehr und erkunden die Wireshark-Oberfläche. Das Verständnis der Analyse von Netzwerkpaketen ist für jeden, der sich für Netzwerksicherheit oder Fehlersuche interessiert, von entscheidender Bedeutung. Am Ende dieses Abschnitts wissen Sie, wie Sie eine Erfassung starten, die Wireshark-Oberfläche verstehen, Verkehr erzeugen, Pakete filtern, Paketdetails untersuchen und die Erfassung stoppen.

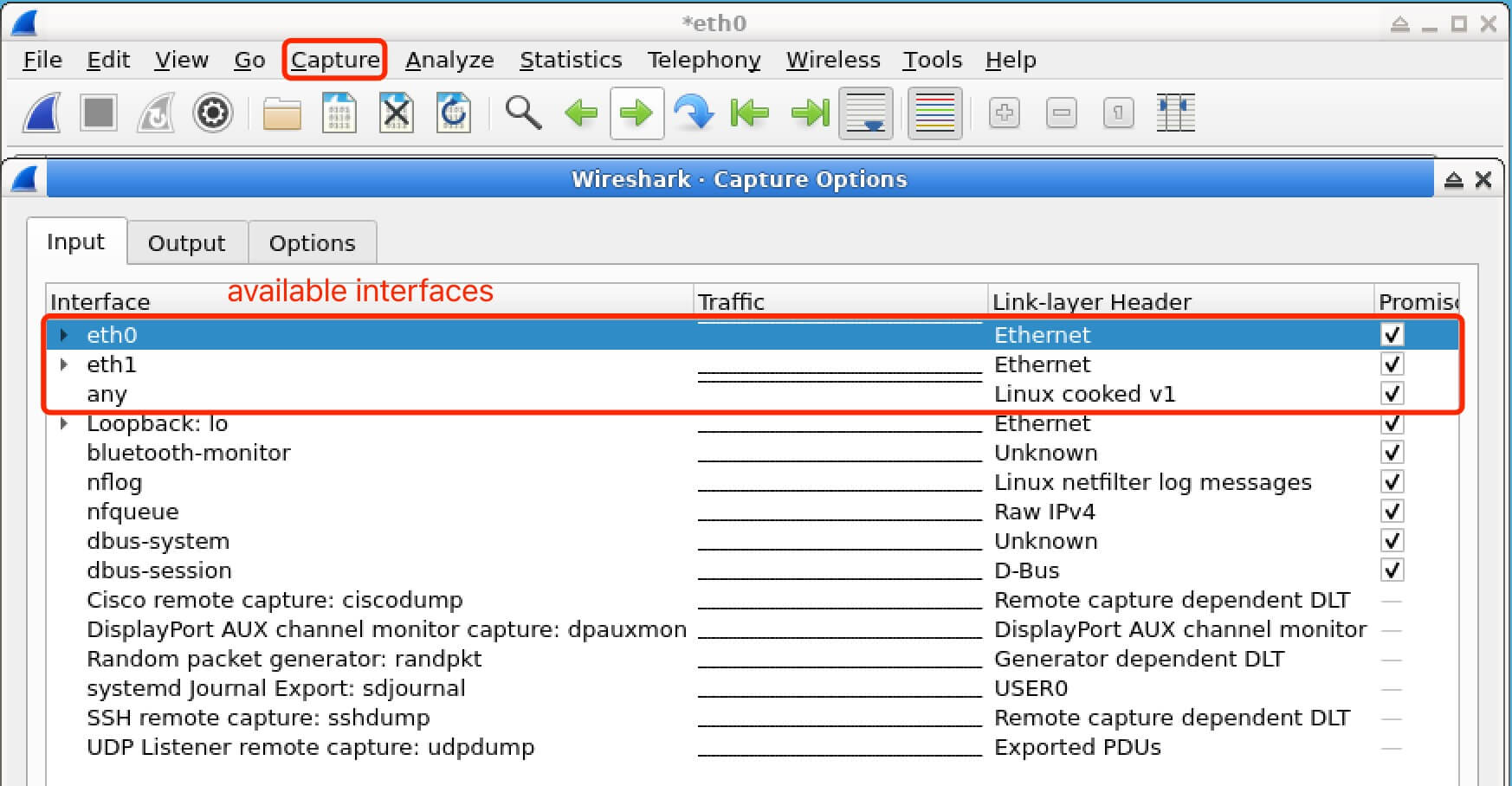

Eine Erfassung starten

Wenn Sie Wireshark öffnen, sehen Sie einen Willkommensbildschirm. Ihr Ziel auf diesem Bildschirm ist es, die Netzwerkschnittstelle zu finden, von der Sie Verkehr erfassen möchten. In den meisten Fällen verwenden wir die Schnittstelle eth0. Wenn eth0 nicht verfügbar ist, können Sie eine andere aktive Schnittstelle wählen (z. B. eth1 oder wlan0).

Um mit der Erfassung von Paketen zu beginnen, machen Sie einfach einen Doppelklick auf die Schnittstelle eth0. Diese Aktion startet sofort die Paketerfassung auf dieser Schnittstelle und führt Sie zum Hauptfenster von Wireshark.

Alternativ können Sie zuerst die Schnittstelle auswählen und dann auf die Schaltfläche "Paketerfassung starten" klicken, die durch ein blaues Haifischflossen-Symbol in der Symbolleiste dargestellt wird. Das Starten der Erfassung ist der erste Schritt bei der Analyse von Netzwerkverkehr, da Wireshark so Daten sammeln kann, die über die ausgewählte Schnittstelle fließen.

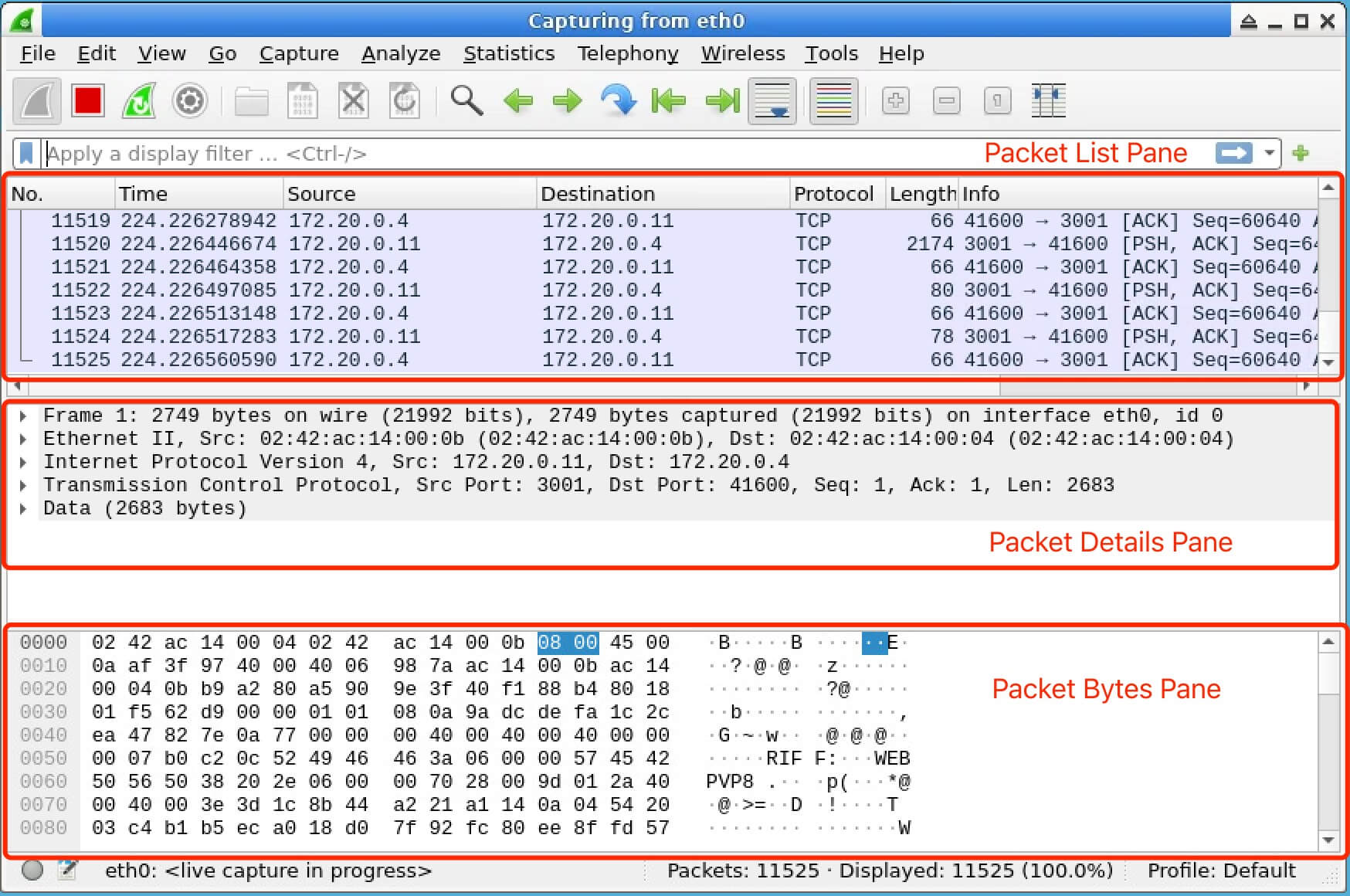

Die Wireshark-Oberfläche verstehen

Sobald die Paketerfassung beginnt, sehen Sie die Wireshark-Hauptoberfläche. Diese Oberfläche ist in drei Hauptbereiche unterteilt, von denen jeder einen anderen Zweck erfüllt.

Paketlistenbereich (oben): Dieser Bereich zeigt eine Liste aller Pakete, die Wireshark erfasst hat. Jeder Eintrag in der Liste liefert grundlegende Informationen über ein Paket, darunter:

- Paketnummer: Ein eindeutiger Bezeichner für jedes Paket in der Erfassung.

- Zeit: Der Zeitpunkt, zu dem das Paket erfasst wurde.

- Quell-IP-Adresse: Die IP-Adresse des Geräts, das das Paket gesendet hat.

- Ziel-IP-Adresse: Die IP-Adresse des Geräts, für das das Paket bestimmt ist.

- Protokoll: Das vom Paket verwendete Netzwerkprotokoll, wie z. B. TCP, UDP oder ICMP.

- Länge: Die Größe des Pakets in Bytes.

- Info: Eine kurze Beschreibung des Zwecks des Pakets, die Ihnen hilft, schnell zu verstehen, was das Paket tut.

Paketdetailbereich (Mitte): Wenn Sie ein Paket im oberen Bereich auswählen, zeigt dieser Bereich detaillierte Informationen über das ausgewählte Paket in einem hierarchischen Format an. Sie können jeden Abschnitt erweitern, indem Sie auf den Pfeil daneben klicken, um tiefere Einblicke in die Struktur und den Inhalt des Pakets zu erhalten.

Paket-Bytes-Bereich (unten): Dieser Bereich zeigt die rohen Paketdaten sowohl im hexadezimalen als auch im ASCII-Format an. Wenn Sie verschiedene Felder im Paketdetailbereich auswählen, werden die entsprechenden Bytes in diesem Bereich hervorgehoben. So sehen Sie die tatsächlichen Daten, die im Paket übertragen werden.

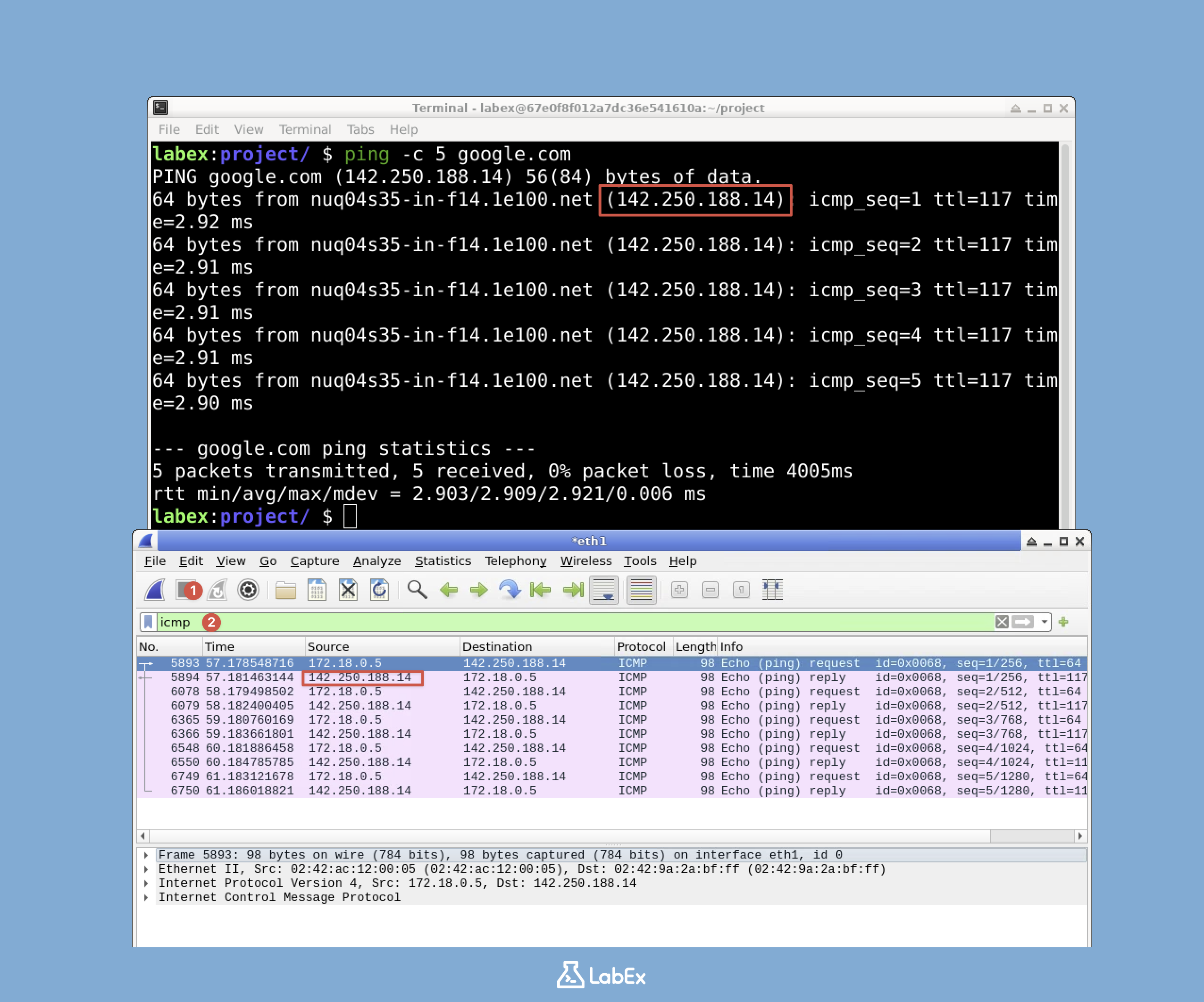

Netzwerkverkehr erzeugen

Um etwas Sinnvolles analysieren zu können, müssen wir etwas Netzwerkverkehr erzeugen. Öffnen Sie bei laufendem Wireshark ein neues Terminalfenster. Im Terminal verwenden wir den Befehl ping, um einige ICMP-Echo-Request-Pakete an die Server von Google zu senden.

Führen Sie den folgenden Befehl aus:

ping -c 5 google.com

Hinweis: Kostenlose Benutzer können keine Verbindung zum Internet herstellen. Upgrade auf Pro, um das volle Erlebnis zu genießen.

Die Option -c 5 weist den Befehl ping an, 5 ICMP-Echo-Request-Pakete zu senden. Nach der Ausführung dieses Befehls sollten Sie eine Ausgabe ähnlich dieser sehen:

PING google.com (142.250.180.238) 56(84) bytes of data.

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=1 ttl=118 time=15.6 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=2 ttl=118 time=16.5 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=3 ttl=118 time=15.9 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=4 ttl=118 time=16.2 ms

64 bytes from muc11s21-in-f14.1e100.net (142.250.180.238): icmp_seq=5 ttl=118 time=15.7 ms

--- google.com ping statistics ---

5 packets transmitted, 5 received, 0% packet loss, time 4006ms

rtt min/avg/max/mdev = 15.629/15.986/16.520/0.324 ms

Gehen Sie nun zurück zu Wireshark. Sie sollten die ICMP-Pakete sehen, die während der Ausführung des ping-Befehls erfasst wurden. Diese Pakete werden wir für die weitere Analyse verwenden.

Die Erfassung stoppen

Wenn Sie mit der Analyse der erfassten Pakete fertig sind, müssen Sie die Erfassung stoppen. Klicken Sie dazu auf die Schaltfläche "Paketerfassung stoppen", die durch ein rotes Quadrat in der Symbolleiste dargestellt wird. Alternativ können Sie im Menü "Capture" die Option "Stop" wählen.

Sie haben nun erfolgreich etwas Netzwerkverkehr mit Wireshark erfasst und analysiert! Dies ist eine grundlegende Fähigkeit in der Netzwerkanalyse und Sicherheit, und Sie können auf diesem Wissen aufbauen, um komplexere Netzwerkszenarien zu analysieren.

Pakete filtern

Wireshark erfasst den gesamten Verkehr auf der ausgewählten Schnittstelle, was schnell zu einer großen Datenmenge führen kann, die schwer zu verwalten ist. Filter sind ein mächtiges Werkzeug in Wireshark, mit dem Sie sich auf bestimmte Arten von Verkehr konzentrieren können.

Um nach den ICMP-Ping-Paketen zu filtern, die wir gerade erzeugt haben, schauen Sie oben in das Wireshark-Fenster. Dort befindet sich eine Filterleiste, in die Sie einen Filterausdruck eingeben können. Geben Sie Folgendes in die Filterleiste ein:

icmp

Drücken Sie nach der Eingabe des Filterausdrucks die Eingabetaste oder klicken Sie auf die Schaltfläche "Anwenden" (ein Pfeil-nach-rechts-Symbol) neben dem Filterfeld. Die Paketliste wird aktualisiert und zeigt nur noch ICMP-Pakete an. Sie sollten Paare von "Echo (ping) request" und "Echo (ping) reply"-Nachrichten sehen, die dem ping-Befehl entsprechen, den wir zuvor ausgeführt haben. Das Filtern hilft Ihnen, den Verkehr zu isolieren, der Sie interessiert, und macht den Analyseprozess wesentlich überschaubarer.

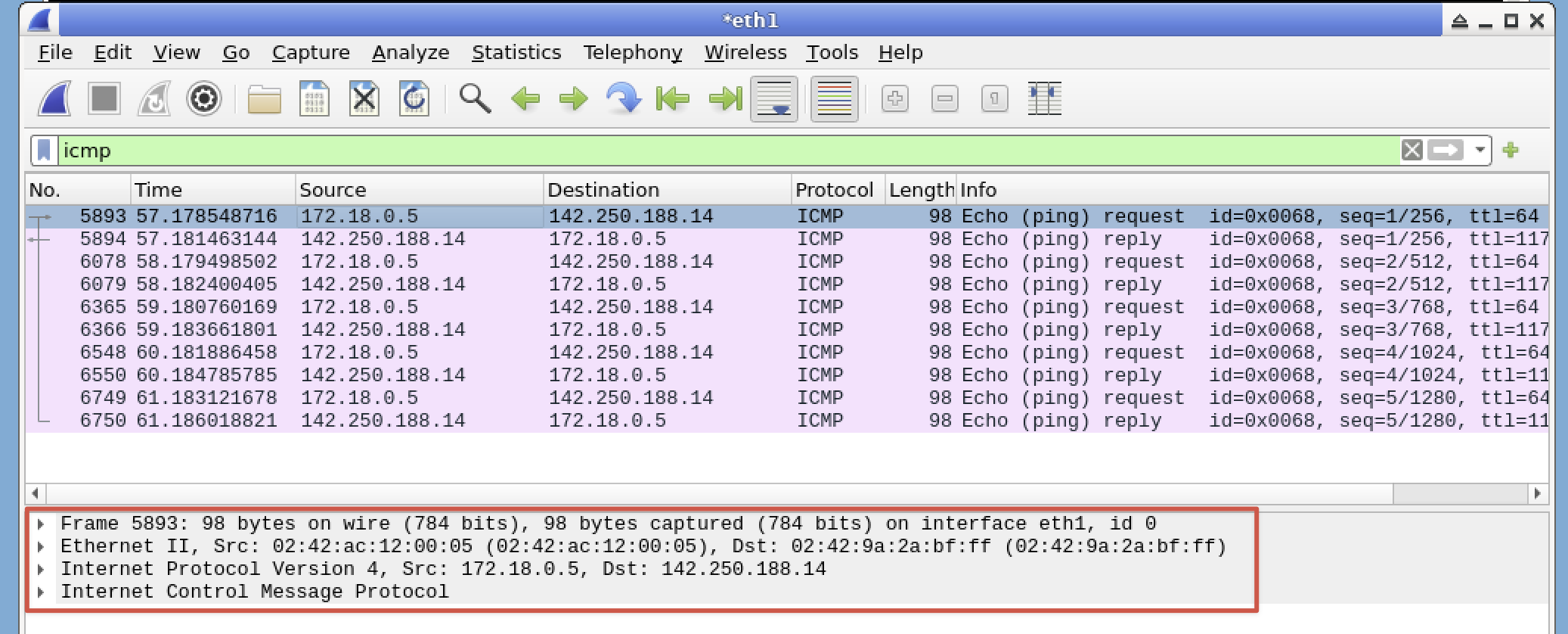

Paketdetails untersuchen

Nachdem wir nun nach ICMP-Paketen gefiltert haben, schauen wir uns eines der ICMP-Request-Pakete genauer an. Klicken Sie auf eines der ICMP-Request-Pakete in der Paketliste. Im Paketdetailbereich können Sie die verschiedenen Protokollschichten erweitern, indem Sie auf den Pfeil neben jedem Abschnitt klicken.

- Frame: Dieser Abschnitt bietet Informationen über den Frame oder das Paket als Ganzes, wie z. B. die Frame-Länge und die Frame-Prüfsequenz.

- Ethernet: Enthält Informationen der Schicht 2 (Data Link), wie z. B. die Quell- und Ziel-MAC-Adressen.

- Internet Protocol Version 4: Dies sind Informationen der Schicht 3 (Netzwerk). Erweitern Sie diesen Abschnitt, um Details zu sehen wie:

- Quell-IP-Adresse: Die IP-Adresse des Geräts, das das Paket gesendet hat.

- Ziel-IP-Adresse: Die IP-Adresse des Geräts, an das das Paket geht.

- Time to Live (TTL): Ein Wert, der die Lebensdauer des Pakets im Netzwerk begrenzt.

- Protokoll: Das innerhalb des IP-Pakets verwendete Protokoll, in unserem Fall ICMP.

- Internet Control Message Protocol: Dieser Abschnitt zeigt die Informationen des ICMP-Protokolls. Erweitern Sie ihn, um Details zu sehen, die spezifisch für die ICMP-Nachricht sind, wie z. B.:

- Typ (8 für Request, 0 für Reply): Gibt an, ob es sich um eine Anfrage oder eine Antwort handelt.

- Code: Liefert zusätzliche Informationen über die ICMP-Nachricht.

- Prüfsumme: Wird zur Überprüfung der Integrität der ICMP-Nachricht verwendet.

- Bezeichner: Hilft beim Abgleich von Anfragen und Antworten.

- Sequenznummer: Eine fortlaufende Nummer für die ICMP-Pakete.

Zusammenfassung

In diesem Lab haben Sie gelernt, wie Sie Wireshark, ein leistungsstarkes Netzwerkanalyse-Tool, installieren und einrichten. Sie haben Berechtigungen für Nicht-Root-Benutzer konfiguriert, um Pakete sicher zu erfassen, die Anwendung gestartet und echten Netzwerkverkehr aufgezeichnet. Sie haben zudem die Oberfläche erkundet, Filter für bestimmte Verkehrsarten angewendet und Paketdetails über verschiedene Protokollschichten hinweg untersucht.

Diese Fähigkeiten bilden ein solides Fundament für die Netzwerkanalyse und Fehlersuche. Mit Wireshark können Sie nun Netzwerkkommunikationen untersuchen, Konnektivitätsprobleme diagnostizieren, das Verhalten von Protokollen analysieren und Sicherheitsbedenken in Ihrem Netzwerkverkehr identifizieren.