Einführung

In dieser Herausforderung schlüpfen Sie in die Rolle eines Cybersecurity-Auszubildenden bei NetDefenders, der einen potenziellen Datenabfluss untersucht. Ihr Ausbilder hat Ihnen eine Aufzeichnungsdatei des Netzwerkverkehrs zur Verfügung gestellt. Ihre Aufgabe ist es, Kommunikationsbeweise zwischen einem Mitarbeiter und labex.io für Ihren forensischen Schulungsbericht zu extrahieren.

Mit Wireshark analysieren Sie den aufgezeichneten Netzwerkverkehr, indem Sie nach TCP-Paketen filtern, die den Begriff „labex“ enthalten. Sie verfolgen den TCP-Stream, um die vollständige Konversation zu untersuchen, und speichern die Beweise in einer Textdatei. Diese praktische Übung demonstriert grundlegende Techniken der Netzwerkforensik, die von Sicherheitsexperten eingesetzt werden, um verdächtige Web-Kommunikation zu identifizieren und zu dokumentieren.

Web-Traffic-Beweise extrahieren

Als Cybersecurity-Auszubildender bei NetDefenders untersuchen Sie einen potenziellen Datenabfluss. Ihr Ausbilder hat den Netzwerkverkehr eines Mitarbeiters aufgezeichnet, der auf labex.io zugegriffen hat, und Sie damit beauftragt, die Kommunikationsdetails als Beweismittel für Ihren forensischen Schulungsbericht zu extrahieren.

Aufgaben

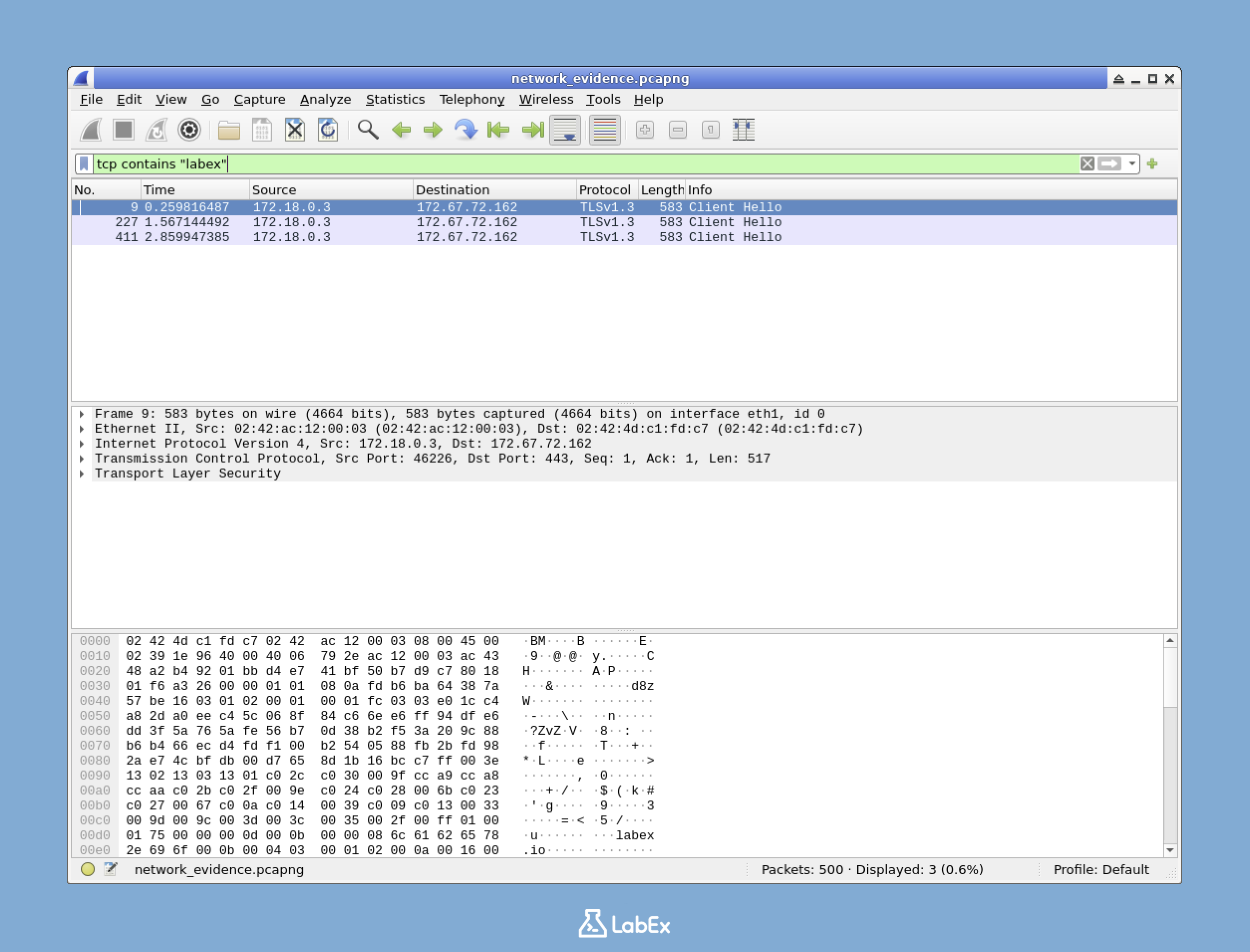

- Filtern Sie den aufgezeichneten Wireshark-Verkehr so, dass nur TCP-Pakete angezeigt werden, die labex enthalten.

- Verfolgen Sie einen TCP-Stream aus den gefilterten Paketen und speichern Sie diesen als tcp_evidence.txt im Projektordner.

Anforderungen

- Öffnen Sie die Aufzeichnungsdatei

network_evidence.pcapngin Wireshark. Diese befindet sich in Ihrem Verzeichnis/home/labex/project. - Verwenden Sie einen Anzeigefilter, um nur TCP-Pakete anzuzeigen, die „labex“ in ihrem Inhalt enthalten.

- Wählen Sie eines der gefilterten Pakete aus und nutzen Sie die Wireshark-Funktion „Follow TCP Stream“, um die gesamte Konversation einzusehen.

- Speichern Sie den Inhalt des TCP-Streams als Datei mit dem Namen

tcp_evidence.txtim Verzeichnis/home/labex/project. - Die gespeicherte Datei muss die vollständigen TCP-Stream-Daten zwischen Ihrem System und labex.io enthalten.

Beispiele

Wenn Sie den richtigen Filter anwenden, könnte Ihre Wireshark-Anzeige etwa so aussehen:

Nachdem Sie dem TCP-Stream gefolgt sind, sehen Sie ein Fenster mit den Konversationsdaten. Die gespeicherte Datei wird diese Daten enthalten, was TLS-Handshake-Informationen und verschlüsselten HTTPS-Verkehr einschließen kann.

Hinweise

- Um nach TCP-Paketen zu filtern, die einen bestimmten Text enthalten, verwenden Sie das Format:

tcp contains "text" - Klicken Sie mit der rechten Maustaste auf ein Paket und wählen Sie „Follow“ > „TCP Stream“, um die gesamte Konversation anzuzeigen.

- Klicken Sie im Fenster „Follow TCP Stream“ auf die Schaltfläche „Save As“, um die Stream-Daten zu speichern.

- Achten Sie darauf, die Datei mit dem exakt geforderten Namen im angegebenen Verzeichnis zu speichern.

- Der Speicherdialog könnte standardmäßig einen anderen Ort vorschlagen. Navigieren Sie daher vor dem Speichern zu

/home/labex/project.

Zusammenfassung

In dieser Herausforderung habe ich Aufgaben der Netzwerkforensik mit Wireshark durchgeführt, um Web-Traffic-Beweise aus einer aufgezeichneten Paketdatei zu extrahieren. Die Untersuchung konzentrierte sich auf die Analyse der Kommunikation zwischen einem System und labex.io, um einen potenziellen Datenabfluss zu dokumentieren. Dies erforderte die Anwendung spezifischer Anzeigefilter, um relevante TCP-Pakete zu isolieren, die „labex“ in ihrem Inhalt enthielten.

Der Prozess umfasste das Öffnen einer Netzwerk-Aufzeichnungsdatei, das Filtern des Verkehrs, das Verfolgen von TCP-Streams zur Ansicht der vollständigen Kommunikation und das Speichern der Beweise als Textdatei. Diese Techniken stellen wesentliche Fähigkeiten für Cybersecurity-Experten dar, die netzwerkforensische Untersuchungen durchführen und Beweismittel für Sicherheitsvorfall-Berichte vorbereiten.