Einführung

In diesem Lab lernen Sie, wie Sie Pakete aus Wireshark, einem leistungsstarken Netzwerkprotokoll-Analyzer, exportieren können. Das Exportieren von Paketen ist für die Netzwerkanalyse, die Fehlerbehebung und Sicherheitsuntersuchungen von entscheidender Bedeutung. Es ermöglicht Ihnen auch, die aufgezeichneten Daten mit Kollegen zu teilen.

Im Laufe dieses Labs werden Sie Netzwerkverkehr aufzeichnen, Filter anwenden, um bestimmte Kommunikationstypen anzuzielen, und die aufgezeichneten Daten in verschiedenen Formaten für eine weitere Analyse exportieren.

Wireshark verstehen und installieren

Wireshark ist einer der weltweit am häufigsten verwendeten Netzwerkprotokollanalysatoren. In Computernetzwerken erfolgt die Kommunikation über kleine Einheiten, die als Pakete bezeichnet werden. Stellen Sie sich Pakete wie kleine Umschläge vor, die Daten über das Netzwerk transportieren. Wireshark ermöglicht es Ihnen, diese Pakete zu erfassen und zu analysieren, sodass Sie auf sehr detaillierter Ebene sehen können, was in Ihrem Netzwerk vor sich geht. Es ist, als hätten Sie ein Mikroskop für Ihr Netzwerk, das Ihnen hilft zu verstehen, wie Daten fließen und ob es Probleme gibt.

Wireshark starten

Zuerst müssen wir Wireshark öffnen. Dazu öffnen wir zunächst ein Terminalfenster. Das Terminal ist eine textbasierte Schnittstelle, in der Sie Befehle eingeben können, um mit Ihrem Computer zu interagieren. Sie können ein Terminalfenster öffnen, indem Sie auf das Terminal-Symbol in der Taskleiste klicken. Die Taskleiste befindet sich normalerweise am unteren oder seitlichen Rand Ihres Bildschirms und enthält Symbole für verschiedene Anwendungen.

Sobald das Terminal geöffnet ist, verwenden wir einen Befehl, um Wireshark zu starten. Geben Sie im Terminal den folgenden Befehl ein und drücken Sie dann die Eingabetaste:

wireshark

Wenn Sie diesen Befehl ausführen, wird die Wireshark-Anwendung geöffnet. Sie sehen eine Liste der verfügbaren Netzwerkschnittstellen. Netzwerkschnittstellen sind die Verbindungen, die Ihr Computer verwendet, um mit anderen Geräten im Netzwerk zu kommunizieren, wie z. B. Wi-Fi oder Ethernet.

Nachdem Wireshark geöffnet wurde, nehmen Sie sich einen Moment Zeit, um sich mit der Benutzeroberfläche vertraut zu machen. Wenn Sie das Layout verstehen, wird es Ihnen später leichter fallen, das Tool zu verwenden.

- Der obere Bereich zeigt die verfügbaren Netzwerkschnittstellen an. Hier wählen Sie aus, welche Netzwerkverbindung Wireshark für die Paketerfassung verwenden soll.

- Der mittlere Bereich zeigt kürzlich geöffnete Dateien an. Wenn Sie Wireshark bereits verwendet und einige Paketaufzeichnungsdateien geöffnet haben, werden diese hier zur einfachen Navigation aufgelistet.

- Der untere Bereich enthält nützliche Links und Funktionen. Diese können Ihnen bei verschiedenen Aufgaben helfen, z. B. beim Abrufen von Hilfe oder beim Zugriff auf zusätzliche Tools.

Die Benutzeroberfläche von Wireshark verstehen

Bevor wir mit der Paketerfassung beginnen, ist es entscheidend zu wissen, was jeder Teil der Wireshark-Benutzeroberfläche leistet. Dieses Wissen hilft Ihnen, das Tool effektiv zu navigieren und die benötigten Informationen zu finden.

- Menüleiste: Genau wie in anderen Anwendungen enthält die Menüleiste typische Anwendungsmenüs wie Datei, Bearbeiten, Ansicht usw. Sie können diese Menüs verwenden, um gängige Aktionen auszuführen, wie z. B. das Öffnen einer neuen Datei, das Speichern einer Erfassung oder das Ändern der Ansichtseinstellungen.

- Hauptsymbolleiste: Die Hauptsymbolleiste enthält Verknüpfungen zu gängigen Funktionen. Diese Verknüpfungen beschleunigen die Ausführung von Aufgaben, die Sie häufig verwenden werden, wie z. B. das Starten oder Stoppen einer Paketerfassung.

- Filterleiste: Die Filterleiste ist sehr nützlich. Sie ermöglicht es Ihnen, Anzeige-Filter auf die erfassten Pakete anzuwenden. Das bedeutet, dass Sie die angezeigten Pakete anhand bestimmter Kriterien, wie z. B. der Quell- oder Ziel-IP-Adresse, eingrenzen können.

- Paketlisten-Bereich: Dieser Bereich zeigt jedes erfasste Paket in einer separaten Zeile an. Er gibt Ihnen einen schnellen Überblick über alle erfassten Pakete.

- Paketdetails-Bereich: Wenn Sie ein Paket im Paketlisten-Bereich auswählen, zeigt der Paketdetails-Bereich detaillierte Informationen zu diesem Paket an. Dazu gehören Dinge wie das verwendete Protokoll, die Quell- und Zieladressen sowie andere relevante Daten.

- Paketbytes-Bereich: Dieser Bereich zeigt die Rohdaten (Bytes) des ausgewählten Pakets an. Dies ist nützlich, wenn Sie die tatsächlichen Daten sehen möchten, die in dem Paket übertragen werden.

Nachdem Sie nun die Grundlagen der Wireshark-Benutzeroberfläche verstanden haben, sind Sie bereit, mit der Erfassung von Netzwerkverkehr zu beginnen.

Netzwerkverkehr erfassen

In diesem Schritt lernen Sie, wie Sie Netzwerkpakete aufzeichnen können, was die grundlegende Funktion von Wireshark ist. Die Paketaufzeichnung ist wie ein Detektivwerkzeug, das es Ihnen ermöglicht, alle Netzwerkkommunikationen auf Ihrem System zu sehen. Sie ist essentiell, da sie Ihnen einen klaren Überblick darüber gibt, welche Daten in Ihr Gerät hinein und aus ihm heraus fließen. Dies kann für verschiedene Zwecke von entscheidender Bedeutung sein, wie z. B. die Fehlerbehebung von Netzwerkproblemen oder die Analyse potenzieller Sicherheitsbedrohungen.

Eine Paketaufzeichnung starten

In der Wireshark-Hauptschnittstelle sehen Sie eine Liste der verfügbaren Netzwerkschnittstellen. Diese Schnittstellen sind wie verschiedene Türen, durch die Ihr Gerät sich mit dem Netzwerk verbinden kann. Jede Schnittstelle repräsentiert eine andere Möglichkeit, wie Ihr Gerät Daten senden und empfangen kann, wie z. B. Wi-Fi, Ethernet oder eine virtuelle Netzwerkverbindung. Suchen Sie diese Liste, um die geeignete Schnittstelle für die Paketaufzeichnung auszuwählen.

Wählen Sie die

eth1-Schnittstelle aus, indem Sie darauf klicken. Dies ist Ihre Haupt-Ethernet-Verbindung. Ethernet ist eine gängige Methode, um Geräte über ein physisches Kabel mit einem lokalen Netzwerk zu verbinden. Indem Sieeth1auswählen, entscheiden Sie sich dafür, den Netzwerkverkehr aufzuzeichnen, der über diese bestimmte Ethernet-Verbindung geht.

Klicken Sie auf das blaue Haiflossen-Symbol in der Werkzeugleiste, um die Paketaufzeichnung zu starten. Dieses Symbol ist die Start-Schaltfläche für die Paketaufzeichnung in Wireshark. Alternativ können Sie doppelt auf die

eth1-Schnittstelle klicken. Sobald Sie die Aufzeichnung starten, beginnt Wireshark, alle Netzwerkpakete zu sammeln, die durch die ausgewählte Schnittstelle gehen.Sie sollten jetzt sehen, wie Pakete aufgezeichnet und in Echtzeit angezeigt werden. Jede Zeile repräsentiert ein einzelnes Paket. Die Paketdetails umfassen:

- Paketnummer: Dies ist eine eindeutige Kennung für jedes Paket, die Ihnen hilft, die Reihenfolge zu verfolgen, in der die Pakete aufgezeichnet werden.

- Zeit seit Beginn der Aufzeichnung: Sie zeigt an, wie viel Zeit seit dem Start der Paketaufzeichnung vergangen ist, als dieses bestimmte Paket aufgezeichnet wurde.

- Quelladresse: Dies ist die Adresse des Geräts, das das Paket gesendet hat. Sie hilft Ihnen zu identifizieren, wo die Daten herkommen.

- Zieladresse: Dies ist die Adresse des Geräts, für das das Paket bestimmt ist. Sie zeigt an, wohin die Daten gehen.

- Protokoll: Das Protokoll gibt die Regeln und Standards an, die für die Kommunikation verwendet werden. Beispielsweise sind TCP, UDP oder HTTP gängige Protokolle.

- Paketlänge: Sie gibt an, wie viel Daten im Paket enthalten sind.

- Informationen über das Paket: Dies liefert detailliertere Informationen über den Inhalt und Zweck des Pakets.

Netzwerkverkehr generieren

Um interessanteren Verkehr zu sehen, lassen Sie uns etwas HTTP-Verkehr generieren, indem Sie eine Website besuchen. HTTP (Hypertext Transfer Protocol) ist das Protokoll, das für die Übertragung von Webseiten über das Internet verwendet wird. Indem Sie HTTP-Verkehr generieren, können Sie den tatsächlichen Datenaustausch sehen, der stattfindet, wenn Sie eine Website besuchen.

Lassen Sie Wireshark laufen und öffnen Sie ein neues Terminal, indem Sie

Ctrl+Alt+Tdrücken. Das Terminal ist eine Befehlszeilenschnittstelle, in der Sie Befehle eingeben können, um mit Ihrem System zu interagieren.Verwenden Sie den

curl-Befehl, um eine Webseite anzufordern:curl www.google.comDer

curl-Befehl ist ein Tool, das zum Transfer von Daten von oder zu einem Server verwendet wird. In diesem Fall verwenden Sie es, um die Webseite von Google anzufordern. Sie sollten den HTML-Inhalt der Google-Homepage in der Terminalausgabe sehen. Dies zeigt, dass die Anforderung erfolgreich war und Sie die Daten vom Google-Server erhalten haben.Kehren Sie zu Wireshark zurück und beobachten Sie die neuen aufgezeichneten Pakete. Sie sollten DNS-, TCP- und HTTP-Pakete sehen, die sich auf Ihre Anforderung an Google beziehen. DNS (Domain Name System) wird verwendet, um Domainnamen wie

www.google.comin IP-Adressen zu übersetzen. TCP (Transmission Control Protocol) ist für die Herstellung einer zuverlässigen Verbindung zwischen Ihrem Gerät und dem Server verantwortlich. HTTP wird verwendet, um die eigentlichen Webseiten-Daten zu übertragen.

Die Aufzeichnung stoppen und die Daten speichern

Um die Paketaufzeichnung zu stoppen, klicken Sie auf die rote Quadrat-Schaltfläche in der Werkzeugleiste. Dies wird den Prozess des Sammelns neuer Pakete anhalten.

Da Sie jetzt einige Pakete aufgezeichnet haben, speichern Sie sie in einer Datei:

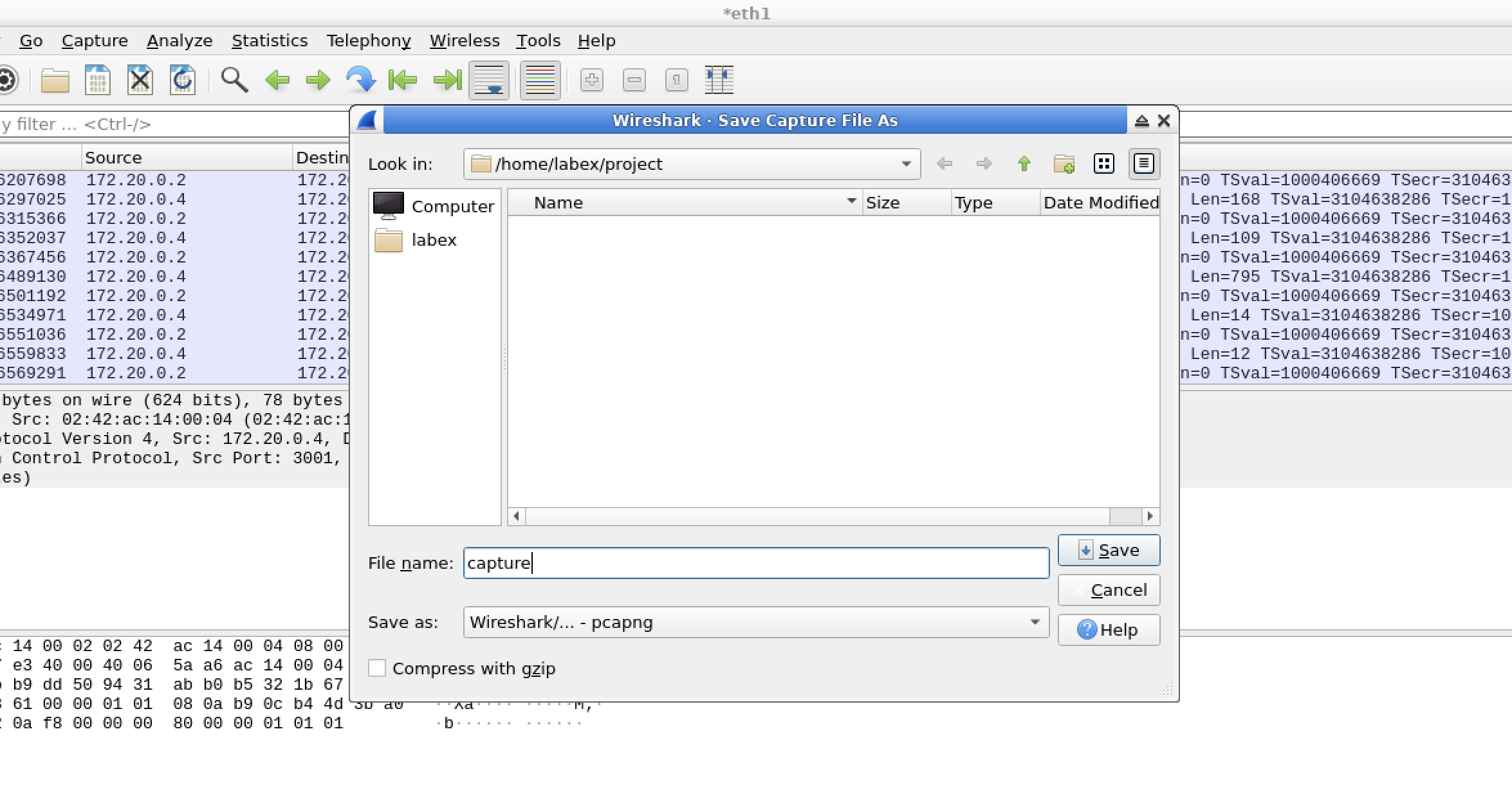

- Klicken Sie auf

Filein der Menüleiste. Die Menüleiste enthält verschiedene Optionen für die Verwaltung Ihrer Wireshark-Sitzung, wie z. B. das Öffnen, Speichern und Exportieren von Dateien. - Wählen Sie

Save As. Diese Option ermöglicht es Ihnen, den Speicherort und den Namen der Datei auszuwählen, in der Sie die aufgezeichneten Pakete speichern möchten. - Navigieren Sie zum Verzeichnis

/home/labex/project. Dies ist der Ort, an dem Sie die aufgezeichneten Paketdaten speichern werden. - Geben Sie

capture.pcapngals Dateinamen ein. Die.pcapng-Erweiterung gibt an, dass die Datei im PCAPNG-Format vorliegt, das ein Standardformat für die Speicherung von Netzwerkpaketdaten ist. - Klicken Sie auf

Save.

- Klicken Sie auf

Die Datei wurde jetzt gespeichert. Das PCAPNG-Format bewahrt alle Aufzeichnungsdaten auf und ist das Standardformat für Wireshark. Dies bedeutet, dass alle Details zu den aufgezeichneten Paketen, wie z. B. die Quell- und Zieladressen, die Protokolle und der Paketinhalt, in der Datei gespeichert sind.

Sie haben erfolgreich Netzwerkverkehr aufgezeichnet und in einer Datei gespeichert. Im nächsten Schritt lernen Sie, wie Sie diese Pakete filtern können, um sich auf bestimmte Arten von Verkehr zu konzentrieren.

Pakete filtern

In realen Netzwerk-Szenarien können die Aufzeichnungsdateien, wenn Sie Netzwerkverkehr aufzeichnen, extrem groß sein und Tausende oder sogar Millionen von Paketen enthalten. Die Analyse all dieser Pakete auf einmal kann überwältigend und ineffizient sein. Hier kommt die Filterung ins Spiel. Die Filterung ist eine entscheidende Technik, die es Ihnen ermöglicht, sich auf bestimmte Arten von Verkehr zu konzentrieren. Indem Sie die Pakete, auf die Sie sich konzentrieren, einschränken, können Sie den Analyseprozess viel besser beherrschen und die benötigten Informationen schneller finden.

Anzeigefilter verstehen

Wireshark verfügt über eine leistungsstarke Filtersprache. Diese Sprache ermöglicht es Ihnen, nur die Pakete anzuzeigen, die Ihren spezifischen Kriterien entsprechen. Hier sind einige gängige Möglichkeiten, wie Sie Anzeigefilter verwenden können:

- Nach Protokoll filtern: Sie können Pakete eines bestimmten Protokolls anzeigen, wie z. B. HTTP, DNS oder TCP. Dies ist nützlich, wenn Sie an einer bestimmten Art von Netzwerkkommunikation interessiert sind. Beispielsweise möchten Sie sich möglicherweise bei der Untersuchung von Webumlaufverkehr auf HTTP-Pakete konzentrieren.

- Nach IP-Adresse filtern: Sie können Pakete anzeigen, die entweder von bestimmten IP-Adressen gesendet oder an diese empfangen werden. Dies hilft Ihnen, die Kommunikation zwischen bestimmten Geräten im Netzwerk zu verfolgen.

- Nach Inhalt filtern: Sie können Pakete anzeigen, die bestimmten Inhalt enthalten. Dies ist praktisch, wenn Sie nach bestimmten Schlüsselwörtern oder Daten innerhalb der Pakete suchen.

- Bedingungen kombinieren: Sie können logische Operatoren verwenden, um mehrere Bedingungen zu kombinieren. Dies ermöglicht es Ihnen, komplexere und präzisere Filter zu erstellen.

Grundlegende Filter anwenden

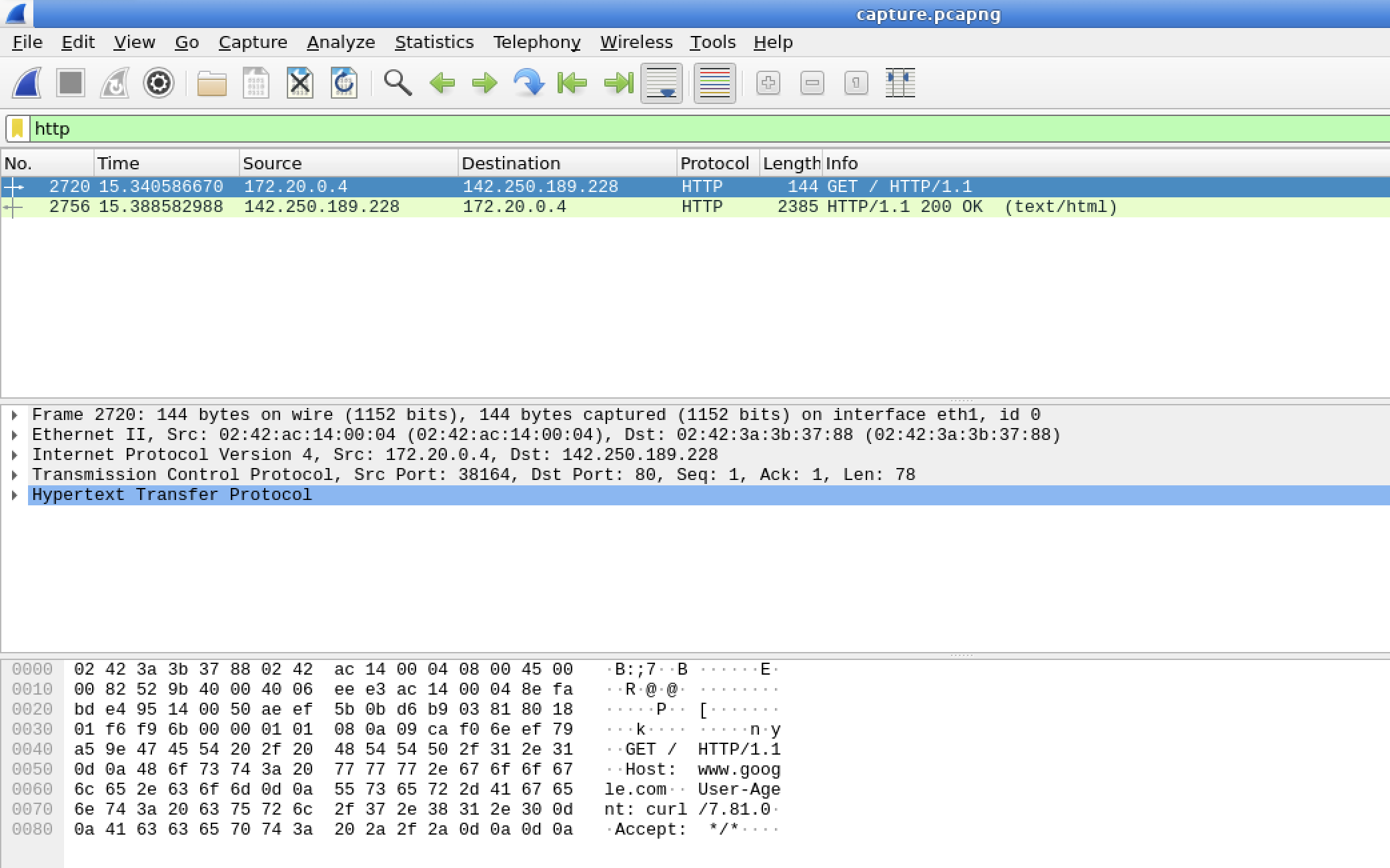

Öffnen Sie zunächst Ihre Aufzeichnungsdatei in Wireshark. Sobald die Datei geöffnet ist, schauen Sie sich die obere Seite des Wireshark-Fensters an. Sie sehen ein Textfeld mit blauem Hintergrund. Dies ist die Filterbox. In der Filterbox geben Sie Ihre Filterkriterien ein.

Angenommen, Sie möchten nach HTTP-Verkehr filtern. HTTP ist das Protokoll, das für die Webkommunikation verwendet wird. Um dies zu tun, geben Sie einfach Folgendes in die Filterbox ein:

httpNach dem Eingeben des Filters haben Sie zwei Möglichkeiten, ihn anzuwenden. Sie können entweder die Eingabetaste auf Ihrer Tastatur drücken oder auf den rechten Pfeil neben der Filterbox klicken. Sobald Sie dies tun, beginnt Wireshark, den Filter auf die Paketliste anzuwenden.

Nach der Anwendung des Filters sollten Sie jetzt nur HTTP-Pakete in der Paketliste sehen. Wenn Sie jedoch keine Pakete sehen, ist es möglich, dass Ihre Aufzeichnungsdatei keinen HTTP-Verkehr enthält. In diesem Fall können Sie stattdessen den Filter

tcpversuchen. TCP ist ein grundlegendes Transportschichtprotokoll, und die Verwendung dieses Filters zeigt alle TCP-Pakete in der Aufzeichnungsdatei an.Wenn Sie den Filter löschen und alle Pakete wieder sehen möchten, gibt es zwei Möglichkeiten, dies zu tun. Sie können auf die "X"-Schaltfläche rechts neben der Filterbox klicken, oder Sie können den Filtertext in der Box löschen und dann die Eingabetaste drücken.

Erweiterte Filter verwenden

Lassen Sie uns spezifischere Filter untersuchen, um Ihre Paketanalyse weiter zu verfeinern.

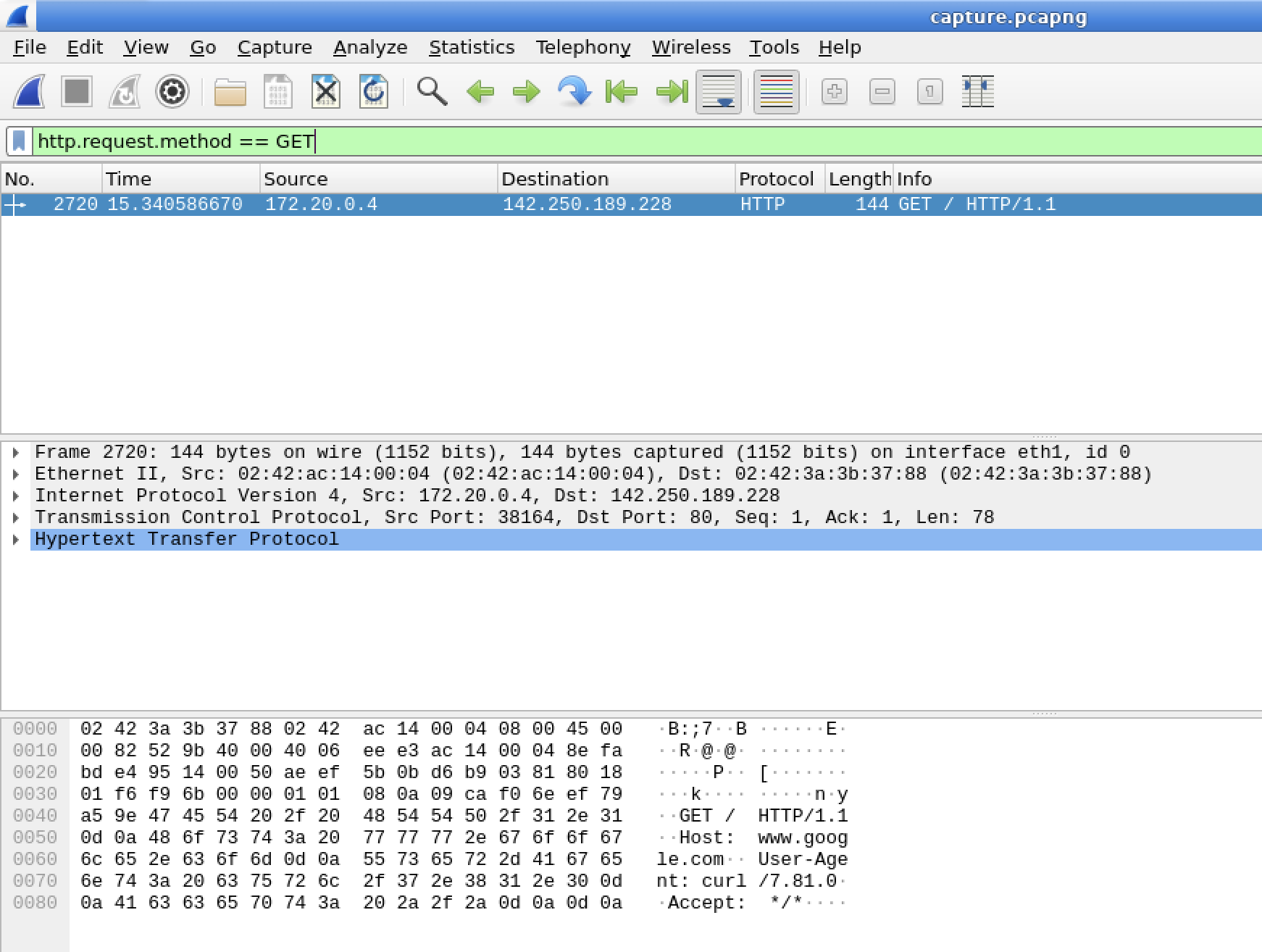

Angenommen, Sie interessieren sich nur für HTTP GET-Anfragen. Eine GET-Anfrage ist eine gängige Art von HTTP-Anfrage, die verwendet wird, um Daten von einem Server abzurufen. Um nur diese Anfragen anzuzeigen, geben Sie den folgenden Filter in die Filterbox ein:

http.request.method == "GET"Drücken Sie die Eingabetaste, um den Filter anzuwenden. Wireshark durchsucht dann die Paketliste und zeigt nur die HTTP GET-Anfragen an.

Nach der Anwendung des Filters, wenn Sie keine Pakete sehen, bedeutet dies, dass Ihre Aufzeichnungsdatei möglicherweise keine HTTP GET-Anfragen enthält.

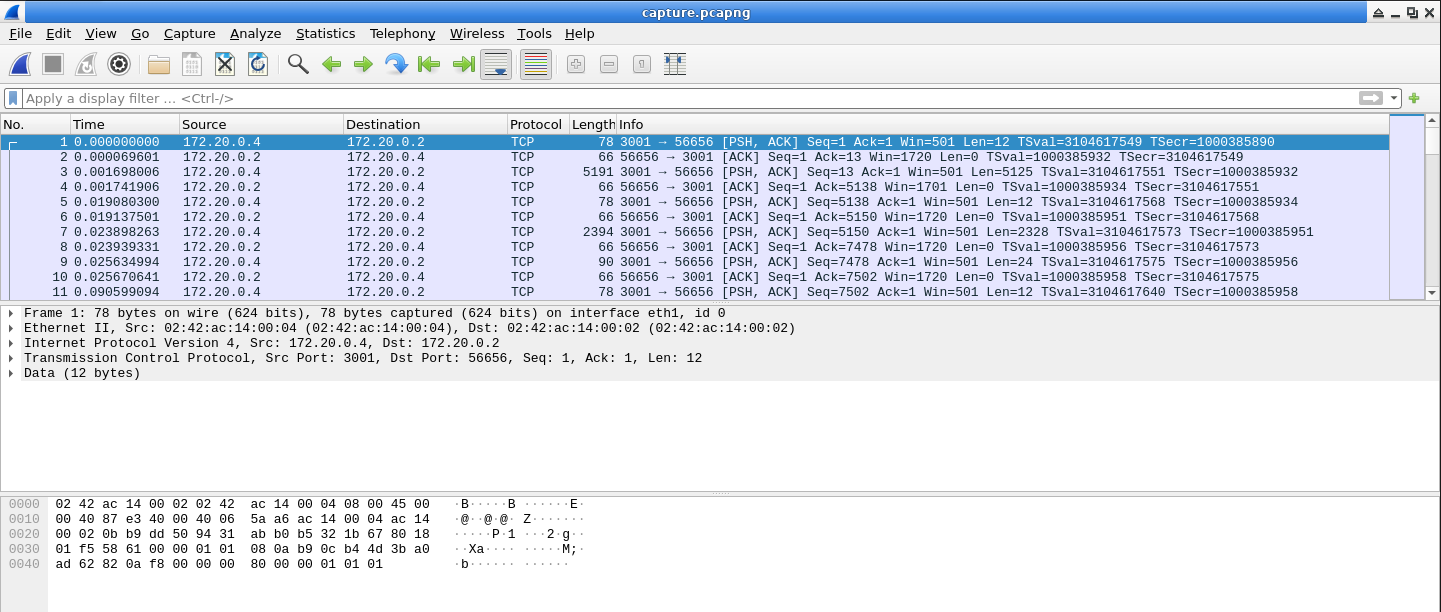

Jetzt versuchen wir einen anderen Filter. Wenn Sie alle TCP-Pakete sehen möchten, die an Port 80 (der Standardport für HTTP) gerichtet sind, geben Sie den folgenden Filter in die Filterbox ein:

tcp.dstport == 80Drücken Sie die Eingabetaste, um diesen Filter anzuwenden.

Nach der Anwendung des Filters sollten Sie jetzt alle TCP-Pakete in der Paketliste sehen, die an Port 80 gesendet werden.

Filter kombinieren

Sie können Ihre Filter noch leistungsfähiger machen, indem Sie mehrere Filter mit logischen Operatoren kombinieren.

Angenommen, Sie möchten Pakete sehen, die entweder HTTP oder DNS sind. DNS ist das Protokoll, das für die Übersetzung von Domainnamen in IP-Adressen verwendet wird. Um einen Filter dafür zu erstellen, geben Sie Folgendes in die Filterbox ein:

http or dnsDrücken Sie die Eingabetaste, um den Filter anzuwenden.

Nach der Anwendung des Filters sollten Sie jetzt sowohl HTTP- als auch DNS-Pakete in der Paketliste sehen.

Die Filterung ist eine leistungsstarke Funktion in Wireshark, die es Ihnen ermöglicht, sich auf die Pakete zu konzentrieren, die für Ihre Analyse am relevantesten sind. Je mehr Erfahrung Sie mit Wireshark sammeln, desto besser werden Sie in der Lage sein, komplexere Filter zu erstellen, die auf Ihre spezifischen Bedürfnisse zugeschnitten sind.

Pakete exportieren

Nachdem Sie Pakete aufgezeichnet und gefiltert haben, müssen Sie diese häufig exportieren. Das Exportieren von Paketen ermöglicht eine weitere tiefergehende Analyse, die Erstellung von Dokumentationen oder das Teilen der Daten mit anderen Personen. Wireshark bietet mehrere Exportformate an, und jedes Format ist für verschiedene Anwendungsfälle konzipiert.

Exportformate verstehen

Wireshark unterstützt mehrere Exportformate. Hier ist eine kurze Erklärung zu jedem Format:

- PCAP/PCAPNG: Dies ist das native Format für Paketaufzeichnungsdateien. Es bewahrt alle Daten genau so auf, wie sie aufgezeichnet wurden, was es ideal für die Speicherung und Wiederverwendung von Paketdaten macht.

- CSV (Comma - Separated Values): Dieses Format eignet sich hervorragend für das Importieren der Paketdaten in Tabellenkalkulationen oder Datenbanken. Es organisiert die Daten in tabellarischer Form, die mit gängigen Datenanalysewerkzeugen einfach zu analysieren ist.

- TXT (Klartext): Ein menschenlesbares Format. Es ist nützlich für die Erstellung von Dokumentationen, da es die Paketinformationen in einfacher Textform darstellt, die jeder verstehen kann.

- XML: Ein strukturiertes Format. Es kann leicht von Skripten oder anderen Tools verarbeitet werden, was es für die automatisierte Analyse geeignet macht.

- PSML/PDML: Dies sind spezielle Wireshark - Formate. PSML wird für Paketzusammenfassungen verwendet, während PDML detaillierte Paketinformationen liefert.

Spezifische Pakete exportieren

Beginnen wir damit, einige Pakete aus Ihrer Aufzeichnung zu exportieren.

Zunächst müssen Sie alle angewendeten Filter löschen. Um dies zu tun, klicken Sie auf die "X" - Schaltfläche in der Filterbox. Wenn Sie die Filter löschen, werden alle aufgezeichneten Pakete angezeigt. Dieser Schritt ist wichtig, da er Ihnen einen vollständigen Überblick über alle aufgezeichneten Pakete gibt und es Ihnen ermöglicht, diejenigen auszuwählen, die Sie exportieren möchten.

Wählen Sie als Nächstes die Pakete aus, die Sie exportieren möchten. Sie können dies tun, indem Sie auf das erste Paket klicken. Halten Sie dann die Shift - Taste gedrückt und klicken Sie auf ein anderes Paket. Dadurch werden alle dazwischen liegenden Pakete ausgewählt. Wenn Sie alle Pakete auswählen möchten, drücken Sie einfach

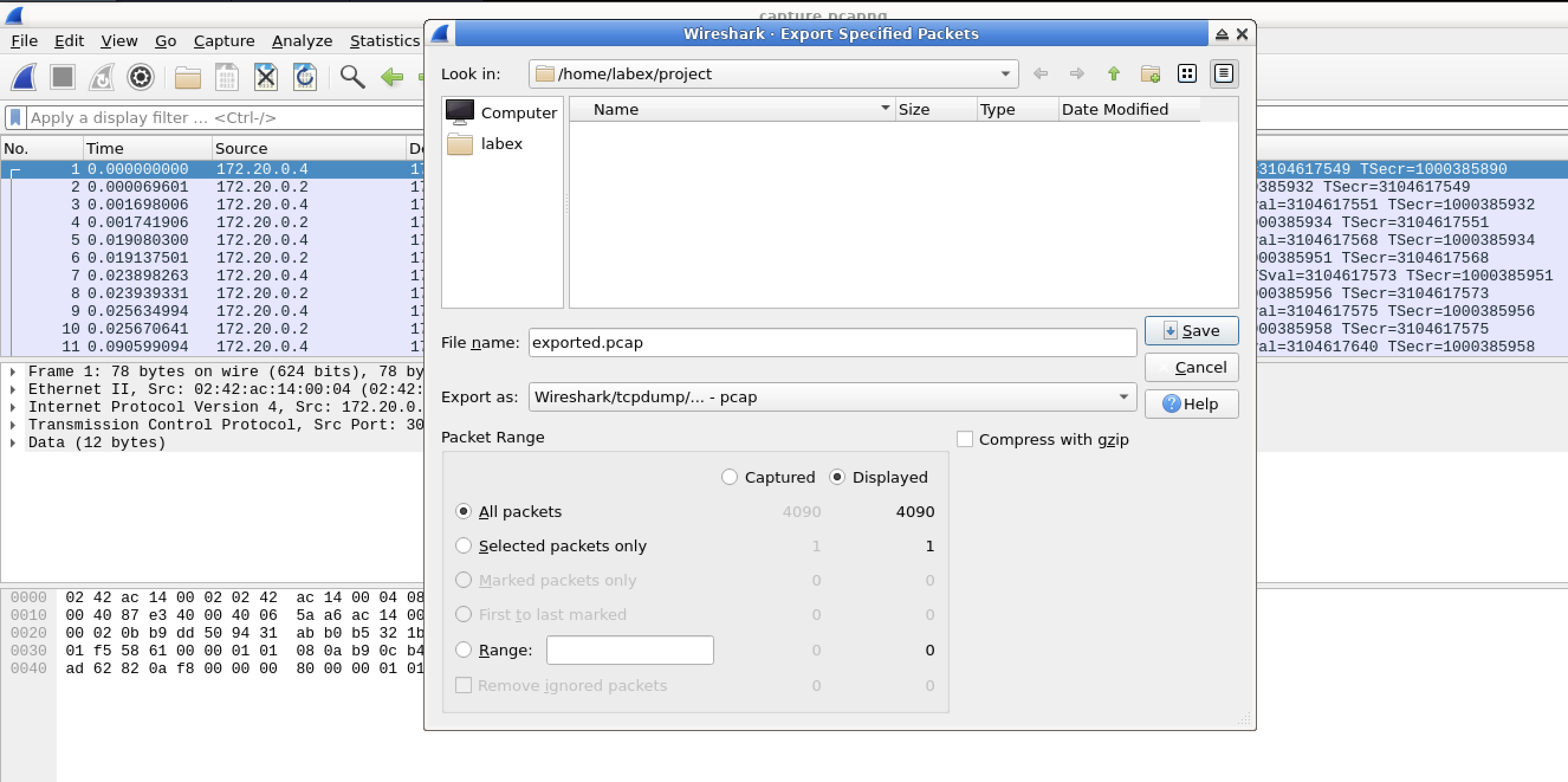

Ctrl+A.Nachdem Sie die Pakete ausgewählt haben, klicken Sie auf

Filein der Menüleiste. Wählen Sie dannExport Specified Packets.... Diese Option ermöglicht es Ihnen, die ausgewählten Pakete in einem bestimmten Format zu speichern.Im angezeigten Exportdialog:

- Navigieren Sie zum Verzeichnis

/home/labex/project. Hier speichern Sie die exportierte Datei. - Prüfen Sie die Dropdown - Liste "Save as type". Wenn

Wireshark/tcpdump/... - pcapnicht bereits ausgewählt ist, wählen Sie es aus. Das PCAP - Format ist ein weit verbreitetes Format für Paketdaten. - Geben Sie

exported.pcapals Dateinamen ein. Dies wird Ihre exportierte Datei benennen. - Wenn Sie nicht alle Pakete ausgewählt haben, stellen Sie sicher, dass "Selected packets only" ausgewählt ist. Dadurch wird sichergestellt, dass nur die von Ihnen ausgewählten Pakete exportiert werden.

- Klicken Sie schließlich auf

Save.

- Navigieren Sie zum Verzeichnis

Sie haben nun die ausgewählten Pakete erfolgreich in eine PCAP - Datei exportiert. Diese Datei kann in jedem Tool geöffnet werden, das das PCAP - Format unterstützt, nicht nur in Wireshark. Dies gibt Ihnen die Flexibilität, verschiedene Tools für die weitere Analyse zu verwenden.

Exportieren im CSV - Format

Jetzt exportieren wir die gleichen Daten im CSV - Format. Das CSV - Format ist sehr nützlich für die Analyse in Tabellenkalkulationsprogrammen.

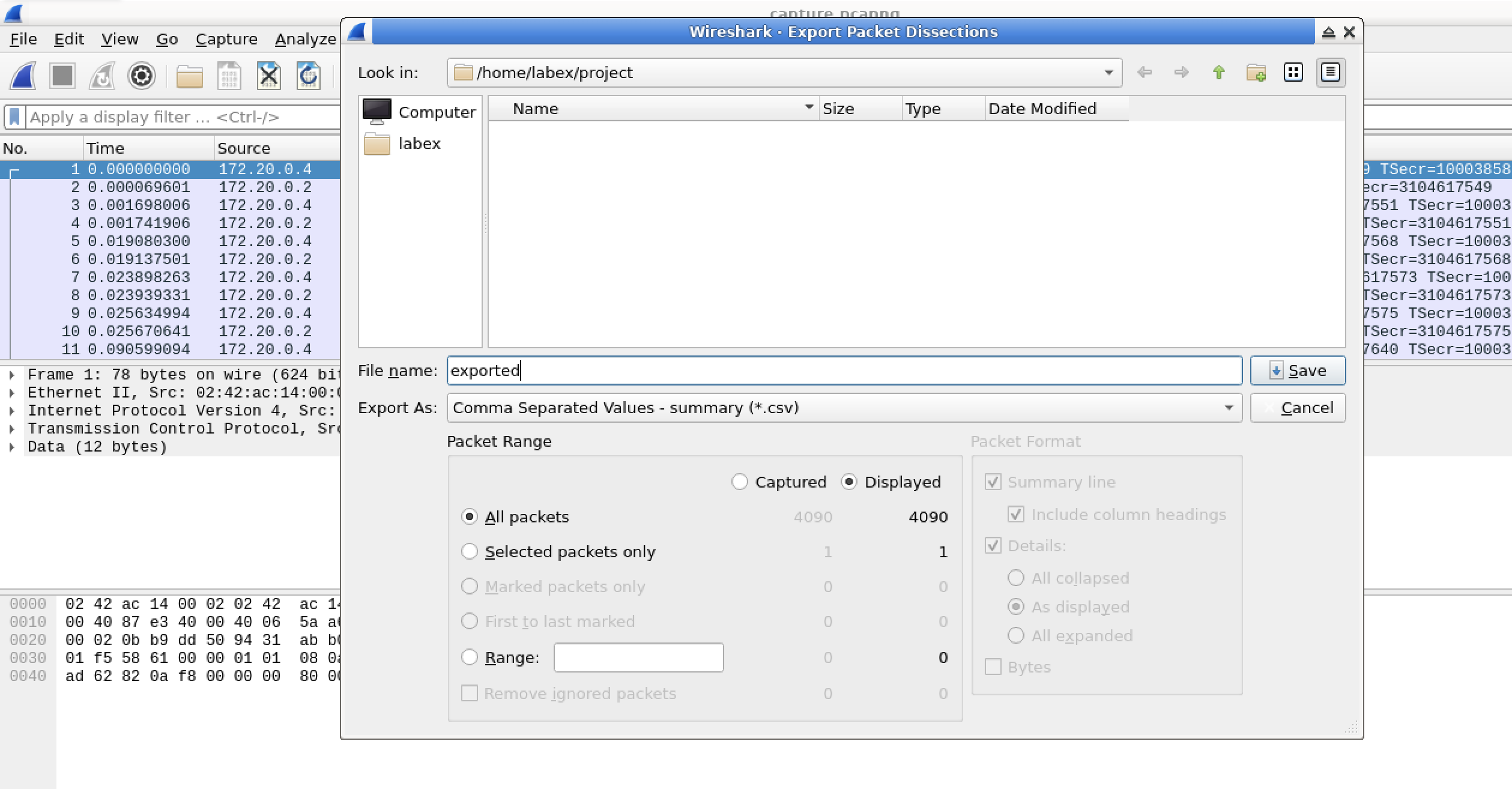

Stellen Sie sicher, dass Ihre Pakete noch ausgewählt sind. Wenn nicht, drücken Sie

Ctrl+A, um alle Pakete erneut auszuwählen. Klicken Sie dann aufFilein der Menüleiste und wählen SieExport Packet Dissections.... Diese Option ermöglicht es Ihnen, die Paketdaten in verschiedenen Formaten zu exportieren.Klicken Sie auf die Schaltfläche

As CSV.... Dadurch wird das Exportformat auf CSV festgelegt.Im Exportdialog:

- Navigieren Sie zum Verzeichnis

/home/labex/project, um die Datei zu speichern. - Geben Sie

exported.csvals Dateinamen ein. - Klicken Sie auf

Save.

- Navigieren Sie zum Verzeichnis

Sie haben nun die Paketdaten in eine CSV - Datei exportiert. Um den Inhalt dieser Datei anzuzeigen, können Sie den folgenden Befehl in einem Terminal verwenden:

head -n 10 /home/labex/project/exported.csvDieser Befehl zeigt die ersten 10 Zeilen der CSV - Datei an. Er zeigt Ihnen die Spaltenüberschriften und einige Paketdaten, sodass Sie schnell einen Überblick über den Dateiinhalt erhalten.

Exportieren von Paketbytes

Manchmal müssen Sie möglicherweise die eigentlichen Rohbytes eines Pakets exportieren. So können Sie es tun:

Wählen Sie ein einzelnes Paket in der Paketliste aus. Dies ist das Paket, dessen Rohbytes Sie exportieren möchten.

Klicken Sie mit der rechten Maustaste auf das Paket und wählen Sie

Export Packet Bytes.... Diese Option ermöglicht es Ihnen, die Rohdaten des Pakets zu speichern.Im Exportdialog:

- Navigieren Sie zum Verzeichnis

/home/labex/project. - Geben Sie

packet_bytes.binals Dateinamen ein. - Klicken Sie auf

Save.

- Navigieren Sie zum Verzeichnis

Sie haben nun die Rohbytes des ausgewählten Pakets exportiert. Dies kann für eine detaillierte Analyse oder für das Extrahieren von Dateien, die in Paketen eingebettet sind, sehr nützlich sein.

Diese Exportoptionen geben Ihnen viel Flexibilität bei der Analyse und dem Teilen Ihrer Paketaufzeichnungsdaten. Das von Ihnen gewählte Format hängt von Ihren spezifischen Bedürfnissen und den Tools ab, die Sie für die weitere Analyse verwenden möchten.

Zusammenfassung

In diesem Lab haben Sie gelernt, wie Sie Wireshark, einen leistungsstarken Netzwerkprotokollanalyzer, nutzen können, um Netzwerkpakete aufzuzeichnen, zu filtern und zu exportieren. Zunächst haben Sie sich mit der Wireshark - Oberfläche vertraut gemacht und live Netzwerkverkehr aufgezeichnet. Dann haben Sie gelernt, Filter anzuwenden, um auf bestimmte Verkehrstypen wie HTTP - Anfragen oder TCP - Kommunikationen abzuzielen. Schließlich haben Sie verschiedene Möglichkeiten erkundet, Pakete in Formaten wie PCAP und CSV für die weitere Analyse oder zum Teilen zu exportieren.

Diese Fähigkeiten sind für Netzwerkadministratoren, Sicherheitsanalysten und IT - Fachkräfte unerlässlich. Sie ermöglichen die effiziente Fehlerbehebung von Netzwerkproblemen, die Untersuchung von Sicherheitsvorfällen und das Verständnis des Netzwerkverhaltens. Das Beherrschen der Paketexportfunktionen von Wireshark bietet ein wertvolles Werkzeug für die Cybersicherheit und die Netzwerkanalyse und legt die Grundlage für fortgeschrittenere Techniken, die in realen IT - und Sicherheitsrollen anwendbar sind.