Einführung

In diesem Lab lernen Sie, wie Sie die Funktion "TCP-Stream folgen" (Follow TCP Stream) in Wireshark für die TCP-Traffic-Analyse nutzen können. Mit dieser Funktion können Sie die Daten-Payload einer bestimmten TCP-Konversation extrahieren und anzeigen. Sie ist in verschiedenen Cybersecurity-Szenarien sehr nützlich, z. B. bei der Untersuchung verdächtigen Netzwerkverkehrs und der Analyse von Anwendungsprotokollen.

Am Ende dieses Labs werden Sie verstehen, wie Sie dieses leistungsstarke Tool nutzen können, um Einblicke in die Netzwerkkommunikation zu gewinnen. Dies wird Ihre Fähigkeiten zur Netzwerkanalyse erheblich verbessern.

TCP verstehen und Netzwerkverkehr erfassen

In diesem Schritt werden wir uns zunächst mit TCP (Transmission Control Protocol) vertraut machen, einem grundlegenden Bestandteil der Netzwerkkommunikation. Anschließend verwenden wir ein leistungsstarkes Tool namens Wireshark, um Netzwerkverkehr zu erfassen. Das Verständnis von TCP und die Fähigkeit, Netzwerkverkehr zu erfassen, sind wesentliche Fähigkeiten im Bereich der Cybersicherheit, da sie es Ihnen ermöglichen, zu sehen, was in einem Netzwerk vor sich geht, und es auf potenzielle Probleme zu analysieren.

Was ist TCP?

TCP, oder Transmission Control Protocol (Übertragungskontrollprotokoll), ist eines der wichtigsten Protokolle in der Internetprotokollfamilie (Internet Protocol Suite). Die Internetprotokollfamilie ist eine Reihe von Regeln, die regeln, wie Daten über das Internet übertragen werden. TCP bietet eine zuverlässige Möglichkeit, Daten zwischen Anwendungen zu senden, die auf verschiedenen Hosts laufen und über ein IP-Netzwerk kommunizieren.

Zuverlässigkeit bedeutet, dass TCP sicherstellt, dass alle Datenpakete, die von einer Anwendung an eine andere gesendet werden, korrekt und in der richtigen Reihenfolge ankommen. Dies unterscheidet sich von UDP (User Datagram Protocol), einem verbindungslosen Protokoll. UDP baut keine Verbindung auf, bevor Daten gesendet werden, und garantiert nicht, dass alle Pakete ankommen oder dass sie in der richtigen Reihenfolge ankommen. TCP hingegen ist verbindungsorientiert (connection-oriented). Es baut zuerst eine Verbindung zwischen dem Sender und dem Empfänger auf und sendet dann die Daten. Dieser Prozess trägt zur Wahrung der Integrität der übertragenen Daten bei.

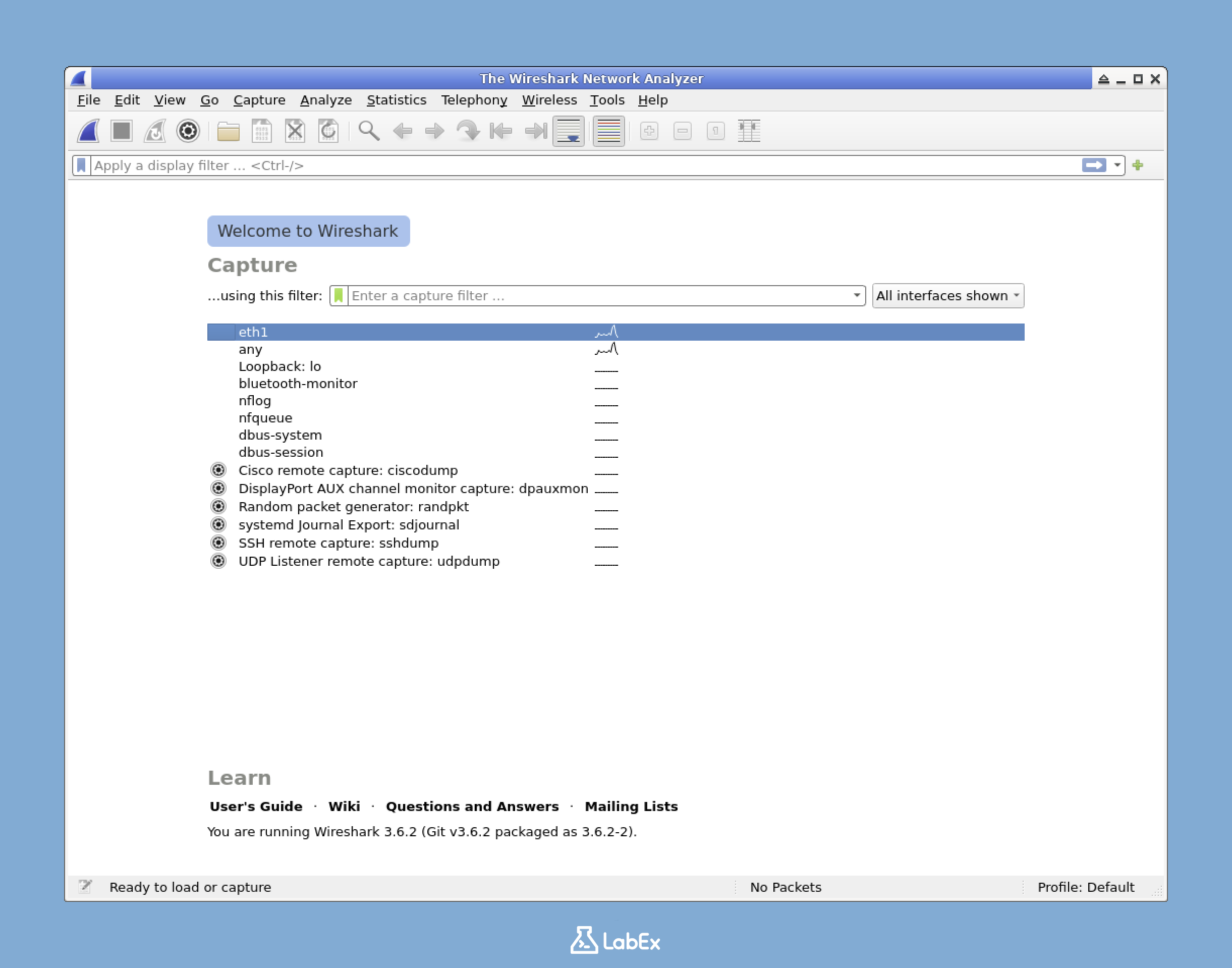

Wireshark starten

Um mit der Erfassung von Netzwerkverkehr zu beginnen, müssen wir Wireshark starten. So geht's:

Öffnen Sie zunächst ein Terminalfenster. Sie können dies tun, indem Sie auf das Terminalsymbol im Dock klicken oder

Strg+Alt+Tdrücken. Das Terminal ist eine textbasierte Schnittstelle, über die Sie mit dem Betriebssystem Ihres Computers interagieren können, indem Sie Befehle eingeben.Sobald das Terminal geöffnet ist, müssen Sie einen Befehl eingeben, um Wireshark zu starten. Geben Sie den folgenden Befehl ein und drücken Sie dann die Eingabetaste:

wireshark

Dieser Befehl weist das Betriebssystem an, die Wireshark-Anwendung zu starten.

- Wenn Wireshark geöffnet wird, wird Ihnen die Hauptschnittstelle angezeigt. In dieser Schnittstelle sehen Sie eine Liste der verfügbaren Netzwerkschnittstellen (network interfaces). Netzwerkschnittstellen sind die Verbindungspunkte zwischen Ihrem Computer und dem Netzwerk. Jede Schnittstelle kann zum Senden und Empfangen von Netzwerkverkehr verwendet werden.

Netzwerkverkehr erfassen

Nachdem Wireshark geöffnet ist, können wir mit der Erfassung von Netzwerkverkehr beginnen. Hier sind die Schritte:

Klicken Sie in der Liste der Netzwerkschnittstellen auf die Schnittstelle

eth1. Dies ist normalerweise die primäre Netzwerkschnittstelle für Ihre virtuelle Maschine (virtual machine). Eine virtuelle Maschine ist wie ein Computer in Ihrem Computer, und dieeth1-Schnittstelle ist die Art und Weise, wie sie sich mit dem Netzwerk verbindet.Nachdem Sie die

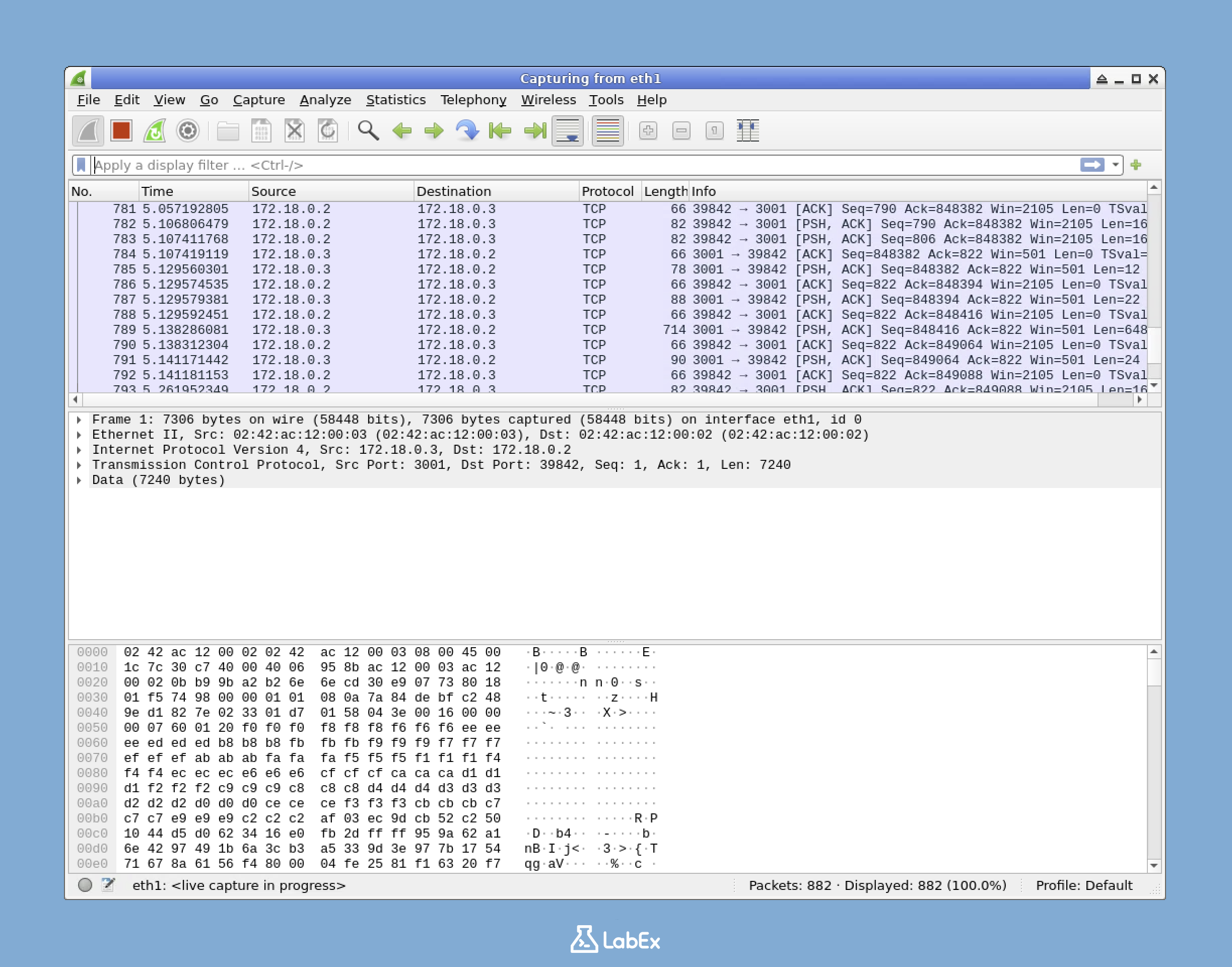

eth1-Schnittstelle ausgewählt haben, klicken Sie auf die SchaltflächeStart capturing packets(Paketerfassung starten), die durch ein blaues Haifischflossen-Symbol in der Symbolleiste dargestellt wird. Diese Aktion weist Wireshark an, die ausgewählte Netzwerkschnittstelle zu überwachen und alle Netzwerkpakete zu erfassen, die sie passieren.

Während Wireshark mit der Erfassung beginnt, werden Pakete im Hauptfenster von Wireshark angezeigt. Diese Pakete sind die Bausteine des Netzwerkverkehrs. Jedes Paket enthält eine kleine Datenmenge und einige Informationen darüber, woher es kommt und wohin es geht.

Um etwas TCP-Traffic zu erzeugen, den wir analysieren können, verwenden wir den Befehl

curl. Öffnen Sie ein neues Terminalfenster und geben Sie den folgenden Befehl ein:

curl https://labex.io

Der Befehl curl wird verwendet, um Daten von einem Server zu übertragen oder zu ihm zu senden. In diesem Fall wird der Inhalt der Webseite von https://labex.io abgerufen. Diese Aktion erzeugt TCP-Traffic, da die HTTP-Anfrage an die Webseite das TCP-Protokoll verwendet.

Sobald Sie den Befehl

curlausführen, wird der Inhalt der Webseite im Terminal angezeigt. Gleichzeitig erfasst Wireshark alle TCP-Pakete, die sich auf diese HTTP-Anfrage beziehen. Diese Pakete enthalten Informationen über die Anfrage und die Antwort zwischen Ihrem Computer und dem Webserver.Nachdem Sie etwa 10 - 15 Sekunden lang erfasst haben, was normalerweise ausreicht, um eine gute Stichprobe des Traffics zu erhalten, kehren Sie zu Wireshark zurück und klicken Sie auf die Schaltfläche

Stop capturing packets(Paketerfassung stoppen), die durch ein rotes Quadratsymbol in der Symbolleiste dargestellt wird. Dadurch wird verhindert, dass Wireshark weitere Pakete erfasst.

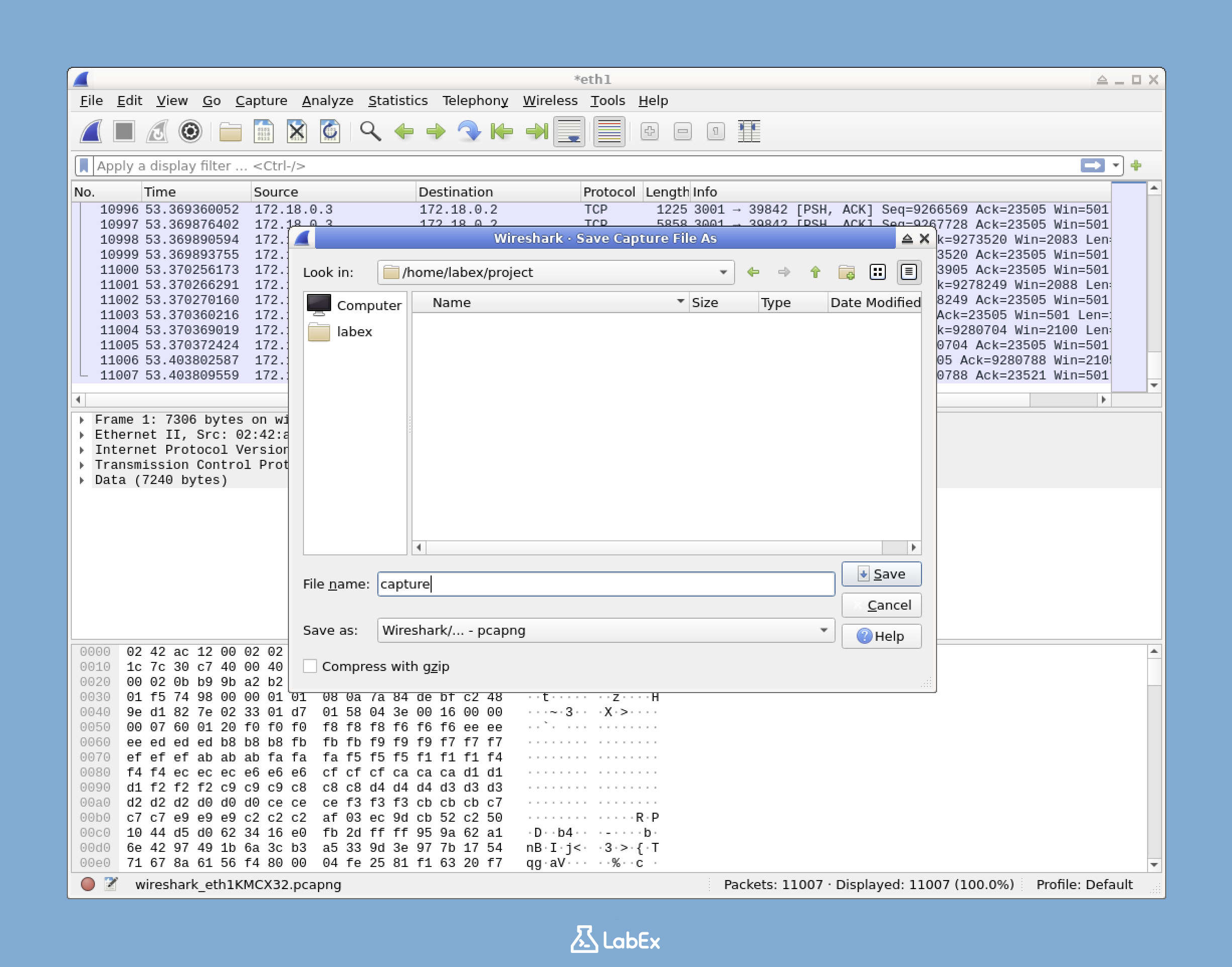

- Um den erfassten Traffic für zukünftige Analysen zu speichern, gehen Sie zum Menü

File(Datei) und wählen SieSave(Speichern) oder drücken SieStrg+S. Navigieren Sie zum Verzeichnis/home/labex/project/, geben Sie Ihrer Datei den Namencapture.pcapngund klicken Sie dann aufSave(Speichern). Das Dateiformat.pcapngist ein Standardformat zum Speichern von Netzwerkpaketerfassungen und ermöglicht es Ihnen, den erfassten Traffic später zu öffnen und zu analysieren.

Jetzt haben Sie erfolgreich Netzwerkverkehr erfasst, der TCP-Konversationen enthält. In den nächsten Schritten werden wir diesen erfassten Traffic analysieren, um mehr über TCP zu erfahren.

Filtern und Verfolgen von TCP-Streams

In diesem Schritt analysieren wir den labex.io-Traffic, den wir im vorherigen Schritt erfasst haben. Wir lernen, wie man Netzwerkverkehr filtert, um bestimmte TCP-Konversationen zu isolieren, und erkunden die leistungsstarke Funktion "TCP-Stream folgen" (Follow TCP Stream) von Wireshark. Diese Funktion wirkt wie ein Vergrößerungsglas für die Netzwerkkommunikation und ermöglicht es Ihnen, die vollständige Konversation zwischen zwei Endpunkten zu sehen.

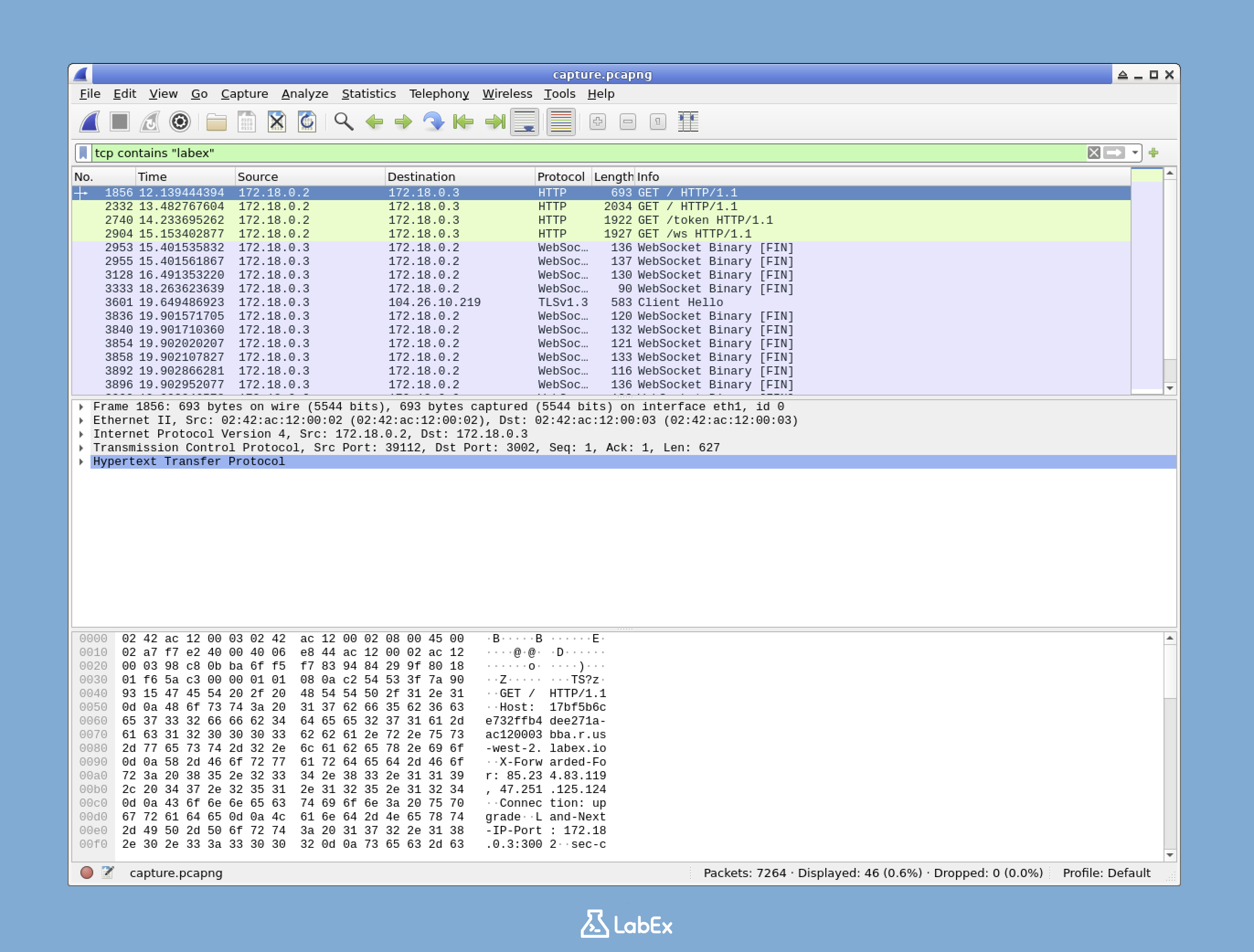

Filtern nach TCP-Traffic

Filtern wir zunächst den Traffic, um uns speziell auf unsere labex.io-Kommunikation zu konzentrieren:

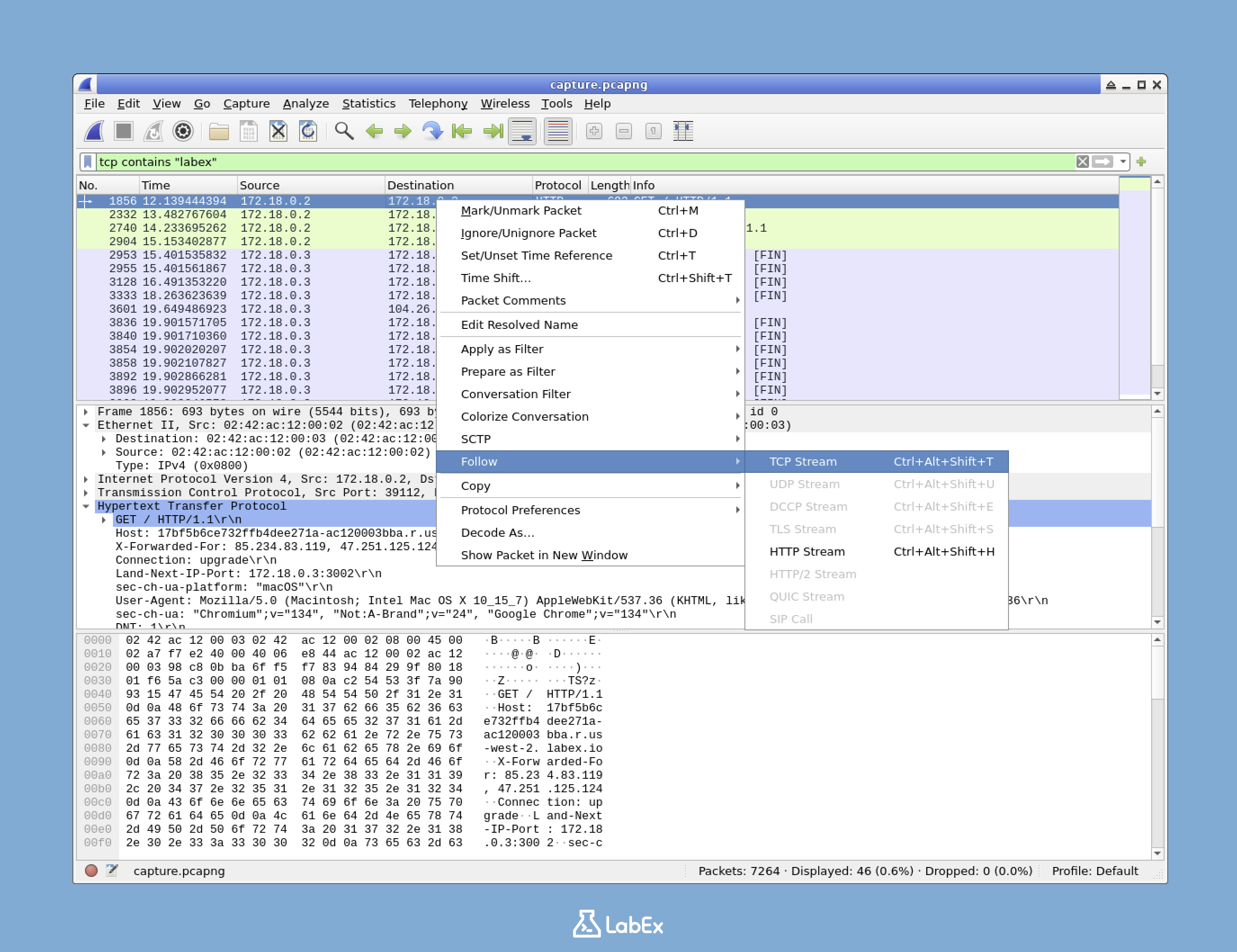

- Suchen Sie im Hauptfenster von Wireshark oben in der Paketliste. Dort sehen Sie ein Textfeld für den Anzeigefilter (display filter) mit dem Platzhaltertext "Apply a display filter" (Anzeigefilter anwenden).

- Geben Sie

tcpin das Filterfeld ein und drücken Sie die Eingabetaste oder klicken Sie auf die Pfeilschaltfläche, um den Filter anzuwenden. - Die Paketliste zeigt nun nur noch TCP-Pakete an, aber wir können sie weiter eingrenzen. Da wir uns für den labex.io-Traffic interessieren, den wir mit unserem curl-Befehl erzeugt haben, verfeinern wir unseren Filter.

- Geben Sie

tcp contains "labex"in das Filterfeld ein und wenden Sie es an. Dadurch werden nur TCP-Pakete angezeigt, die "labex" in ihrem Inhalt enthalten, was uns hilft, den relevanten Traffic zu finden.

TCP-Konversationen verstehen

Bevor wir mit dem Verfolgen von TCP-Streams beginnen, ist es wichtig zu verstehen, was eine TCP-Konversation ist. Eine TCP-Konversation besteht aus allen Paketen, die zwischen zwei Endpunkten (IP-Adresse und Port-Kombinationen) während einer TCP-Sitzung ausgetauscht werden. Jede TCP-Konversation hat mehrere Schlüsselkomponenten:

- Eine Quell- und Ziel-IP-Adresse: In unserem Fall die IP Ihres Rechners und die Server-IP von labex.io

- Einen Quell- und Ziel-Port: Für unsere HTTPS-Verbindung zu labex.io ist der Ziel-Port wahrscheinlich 443

- Sequenz- und Bestätigungsnummern (sequence and acknowledgment numbers): Diese verfolgen Daten und stellen die korrekte Zustellung sicher

- Verschiedene Flags (SYN, ACK, FIN usw.): Diese steuern den Verbindungsstatus

In unserer Erfassung sollten wir eine TCP-Konversation zwischen Ihrem Rechner und dem labex.io-Server sehen.

Verfolgen eines TCP-Streams

Analysieren wir nun den TCP-Stream für unsere labex.io-Anfrage:

- Suchen Sie in der gefilterten Paketliste nach Paketen mit einer Ziel-IP, die wahrscheinlich zu

labex.iogehört. Sie sollten Pakete mit dem Ziel-Port443(HTTPS) sehen, der für sicheren Web-Traffic verwendet wird. - Klicken Sie auf eines dieser Pakete, um es auszuwählen.

- Klicken Sie mit der rechten Maustaste auf das ausgewählte Paket und wählen Sie im Kontextmenü

Follow>TCP Stream(TCP-Stream folgen).

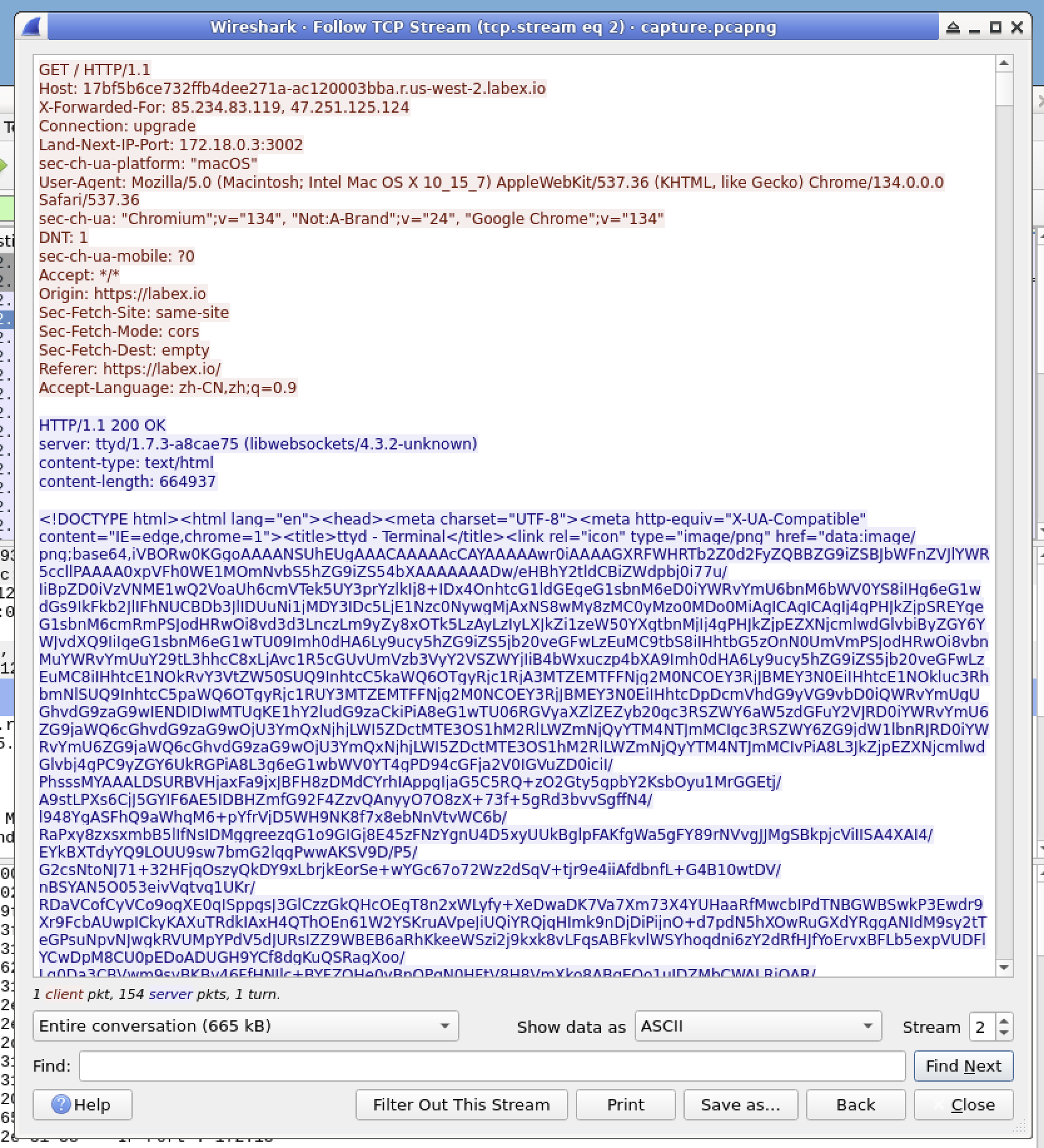

- Es öffnet sich ein neues Fenster, das die gesamte TCP-Konversation zwischen Ihrem Rechner und dem

labex.io-Server anzeigt.

In diesem Fenster:

- Roter Text stellt Daten dar, die von Ihrem Rechner (Client) an den labex.io-Server gesendet wurden

- Blauer Text stellt Daten dar, die vom labex.io-Server an Ihren Rechner zurückgesendet wurden

- Die gesamte Konversation wird in der Reihenfolge rekonstruiert, in der sie stattgefunden hat

Da wir über HTTPS auf labex.io zugegriffen haben, sehen Sie im Stream hauptsächlich verschlüsselte Daten. Dies ist normal und zu erwarten, da HTTPS die Daten verschlüsselt, um sie während der Übertragung zu schützen. Möglicherweise können Sie den TLS-Handshake am Anfang der Kommunikation identifizieren, aber die eigentliche HTTP-Anfrage und -Antwort werden verschlüsselt sein.

Erkunden Sie die verschiedenen Anzeigeoptionen über das Dropdown-Menü "Show and save data as" (Daten anzeigen und speichern als):

ASCII: Zeigt die Daten als Text an (nützlich zum Lesen unverschlüsselter Teile)Hex Dump: Zeigt sowohl hexadezimale als auch ASCII-Darstellungen an (gut zur Untersuchung der verschlüsselten Daten)C Arrays: Formatiert die Daten als C-Programmiersprachen-ArraysRaw: Zeigt nur die rohen Binärdaten an

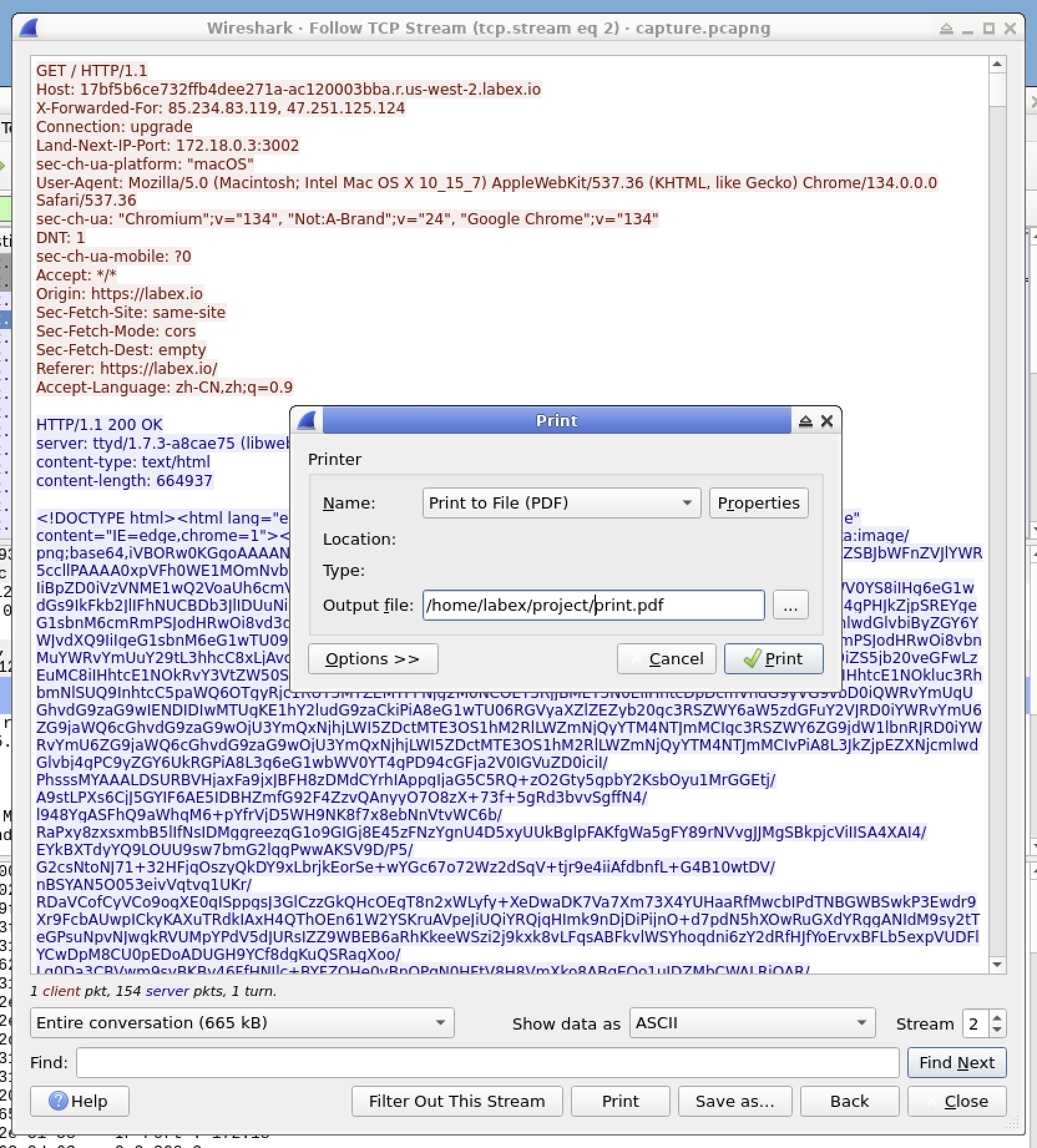

Um eine Aufzeichnung dieser Analyse zu erstellen, klicken Sie auf die Schaltfläche

Print(Drucken). Speichern Sie die Druckausgabe als PDF-Datei mit dem Namenprint.pdfim Verzeichnis/home/labex/project/.

Indem Sie dem TCP-Stream folgen, können Sie die gesamte Kommunikation zwischen Ihrem Rechner und dem labex.io-Server sehen, ohne die Daten manuell aus einzelnen Paketen zusammensetzen zu müssen. Im nächsten Schritt lernen wir, wie man diese Daten speichert und detaillierter analysiert.

Speichern und Analysieren von TCP-Stream-Daten

In diesem Schritt speichern wir die labex.io-TCP-Stream-Daten, die wir im vorherigen Schritt untersucht haben, zur Offline-Analyse. Wir lernen auch, wie wir diese gespeicherten Informationen interpretieren können, um wertvolle Erkenntnisse aus der verschlüsselten HTTPS-Kommunikation zu gewinnen.

Speichern von TCP-Stream-Daten

Speichern wir die TCP-Stream-Daten von unserer labex.io-Verbindung:

Sie sollten noch das TCP-Stream-Fenster aus dem vorherigen Schritt geöffnet haben, das die Kommunikation zwischen Ihrem Rechner und labex.io anzeigt. Wenn Sie es versehentlich geschlossen haben, wiederholen Sie einfach die Schritte, um den TCP-Stream eines der labex.io-Pakete zu verfolgen.

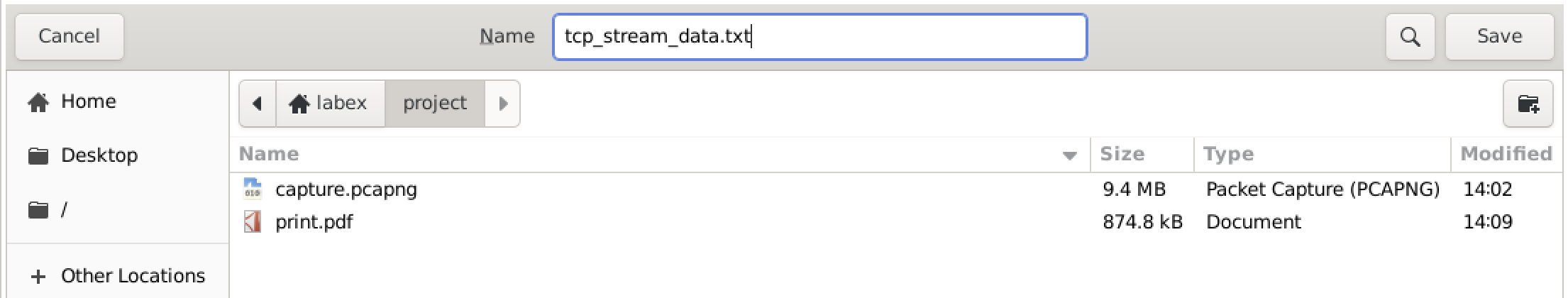

Suchen Sie am unteren Rand des TCP-Stream-Fensters die Schaltfläche

Save As(Speichern unter).

Klicken Sie auf die Schaltfläche

Save As(Speichern unter), wodurch sich ein Speicherdialog öffnet.Navigieren Sie zum Verzeichnis

/home/labex/project/und geben Sie den Dateinamentcp_stream_data.txtein.Klicken Sie auf die Schaltfläche

Save(Speichern). Dadurch wird der gesamte labex.io-TCP-Stream in einer Textdatei mit dem angegebenen Namen gespeichert.Der Inhalt wird in dem Format gespeichert, das im Dropdown-Menü "Show and save data as" (Daten anzeigen und speichern als) ausgewählt wurde. Wenn Sie ihn in einem anderen Format speichern möchten (z. B. Hex Dump anstelle von ASCII), können Sie das Format im Dropdown-Menü vor dem Speichern ändern.

Verstehen der gespeicherten Daten

Nachdem wir den TCP-Stream von unserer labex.io-Verbindung gespeichert haben, untersuchen wir seinen Inhalt:

- Öffnen Sie ein Terminal, um die gespeicherte Datei anzuzeigen:

head /home/labex/project/tcp_stream_data.txt

Oder Sie können cat verwenden, um die gesamte Datei anzuzeigen:

cat /home/labex/project/tcp_stream_data.txt

Untersuchen Sie den Dateiinhalt. Da unser Traffic zu labex.io über HTTPS lief, werden viele der Daten verschlüsselt sein und als nicht lesbare Zeichen erscheinen. Sie können jedoch weiterhin einige wichtige Elemente beobachten:

- Der TLS-Handshake am Anfang der Kommunikation, bei dem Ihr Client und der

labex.io-Server Verschlüsselungsparameter aushandeln - Client-Hello- und Server-Hello-Nachrichten, die Teil des TLS-Handshakes sind

- Die verschlüsselten Anwendungsdaten, die Ihre eigentliche HTTP-Anfrage und die Antwort des Servers enthalten

- Der TLS-Handshake am Anfang der Kommunikation, bei dem Ihr Client und der

Beachten Sie, wie die Daten auf die gleiche Weise organisiert sind, wie sie im TCP-Stream-Fenster angezeigt wurden, wobei Client-Daten (von Ihrem Rechner zu labex.io) von Server-Daten (von labex.io zu Ihrem Rechner) getrennt sind.

Praktische Anwendungen der TCP-Stream-Analyse

Die Fähigkeiten zur TCP-Stream-Analyse, die Sie entwickeln, sind in vielen Cybersicherheitsszenarien wertvoll. Beziehen wir diese auf das, was wir mit unserem labex.io-Traffic beobachtet haben:

- TLS/SSL-Inspektion: Durch die Analyse des TLS-Handshakes im labex.io-Stream können Sicherheitsexperten überprüfen, ob sichere Verbindungen starke Verschlüsselungsalgorithmen verwenden.

- Sicherheitsüberwachung (Security Monitoring): Selbst bei verschlüsseltem HTTPS-Traffic wie unserer labex.io-Verbindung können Analysten Kommunikationsmuster identifizieren, ohne den Inhalt unbedingt entschlüsseln zu müssen.

- Netzwerk-Fehlerbehebung (Network Troubleshooting): Wenn unsere Verbindung zu labex.io fehlgeschlagen wäre, könnte die Analyse des TCP-Streams helfen, festzustellen, ob das Problem während des TCP-Verbindungsaufbaus, des TLS-Handshakes oder des HTTP-Austauschs aufgetreten ist.

- Netzwerkforensik (Network Forensics): In einem Untersuchungsszenario würden TCP-Streams wie unsere labex.io-Verbindung helfen, eine Zeitleiste der Netzwerkaktivitäten zu rekonstruieren.

- Leistungsanalyse (Performance Analysis): Durch die Untersuchung des Timings und der Reihenfolge der Pakete im labex.io-TCP-Stream könnten Sie potenzielle Leistungsengpässe im Netzwerk identifizieren.

Indem Sie TCP-Streams speichern, wie wir es mit unserer labex.io-Verbindung getan haben, erstellen Sie eine dauerhafte Aufzeichnung, die:

- Mit Teammitgliedern zur gemeinsamen Analyse geteilt werden kann

- Als Beweismittel in Sicherheitsuntersuchungen verwendet werden kann

- Mit anderen erfassten Streams verglichen werden kann, um Muster zu identifizieren

- Mit zusätzlichen Tools über Wireshark hinaus analysiert werden kann

Diese Fähigkeit, tatsächliche Netzwerkkommunikationsdaten zu extrahieren, zu speichern und zu analysieren, macht die TCP-Stream-Analyse zu einer so leistungsstarken Technik für Netzwerksicherheitsexperten.

Fortgeschrittene Techniken zur TCP-Stream-Analyse

In diesem letzten Schritt werden wir einige fortgeschrittene Techniken zur Analyse von TCP-Streams in unserer Erfassung untersuchen, wobei wir uns auf unseren labex.io-Traffic und alle anderen möglicherweise vorhandenen TCP-Konversationen konzentrieren. Diese fortgeschrittenen Fähigkeiten werden Ihnen helfen, effizienter mit komplexen Netzwerkverkehrserfassungen zu arbeiten.

Filtern mehrerer TCP-Streams

Lernen wir, wie wir alle TCP-Konversationen in unserer Erfassung untersuchen und filtern können, nicht nur den labex.io-Traffic:

- Kehren Sie zum Wireshark-Hauptfenster zurück. Wenn das TCP-Stream-Fenster von unserer labex.io-Analyse noch geöffnet ist, schließen Sie es.

- Um alle TCP-Konversationen in Ihrer Erfassung anzuzeigen, gehen Sie im oberen Menü zu

Statistics>Conversations(Statistik > Konversationen). - Klicken Sie im Fenster "Conversations" (Konversationen) auf die Registerkarte

TCP, um die Ansicht so zu filtern, dass nur TCP-Konversationen angezeigt werden.

Diese Ansicht zeigt Details zu allen TCP-Konversationen in Ihrer Erfassung, einschließlich:

- Quell- und Zieladressen und -ports

- In jeder Richtung übertragene Bytes

- Dauer jeder Konversation

- Pakete in jeder Richtung

Suchen Sie nach der Konversation, die unserer labex.io-Verbindung entspricht. Sie sollte dieselben IP-Adressen beinhalten, die Sie in Schritt 2 beobachtet haben. Möglicherweise sehen Sie auch andere TCP-Konversationen, die während Ihres Erfassungszeitraums stattgefunden haben.

Wählen Sie die labex.io-Konversation aus und klicken Sie unten auf die Schaltfläche

Follow Stream(Stream folgen). Dies bietet eine weitere Möglichkeit, auf denselben TCP-Stream zuzugreifen, den wir zuvor analysiert haben.

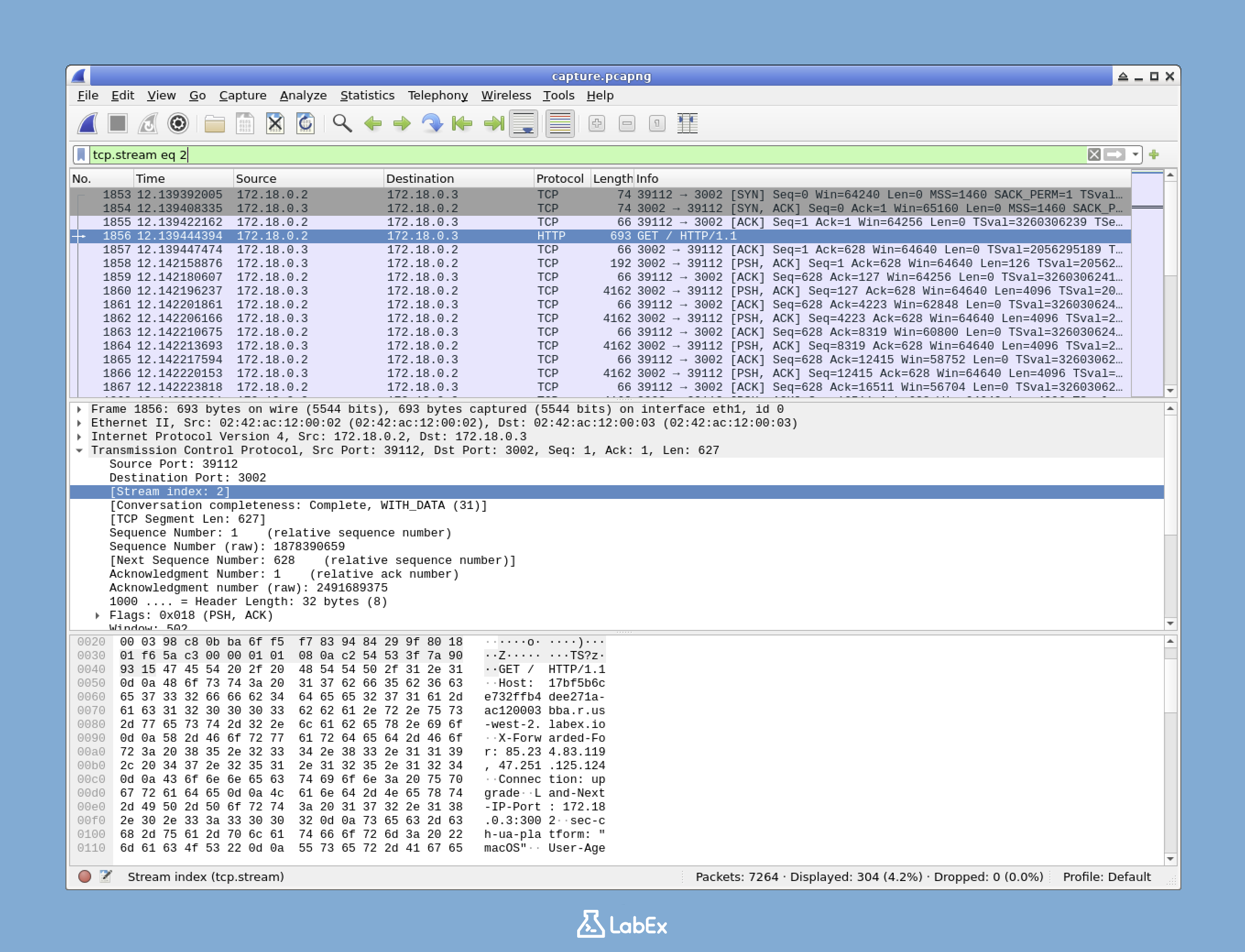

Verwenden von TCP-Stream-Nummern

Jeder TCP-Stream in Ihrer Erfassung hat eine eindeutige Kennung, die als "tcp.stream"-Nummer bezeichnet wird. Dies bietet eine präzise Möglichkeit, bestimmte Streams zu filtern und zu analysieren:

Wenn das Wireshark-Hauptfenster geöffnet ist, betrachten Sie die Paketdetails eines der labex.io-Pakete, die Sie zuvor identifiziert haben. Erweitern Sie im mittleren Bereich den Abschnitt "Transmission Control Protocol" (Übertragungskontrollprotokoll) und suchen Sie nach einem Feld namens "Stream index" (Stream-Index) oder ähnlich. Diese Nummer ist die eindeutige Kennung für den labex.io-TCP-Stream.

Um Pakete zu filtern, die zu diesem bestimmten Stream gehören, verwenden Sie einen Anzeigefilter wie diesen:

tcp.stream eq N

Ersetzen Sie N durch die Stream-Indexnummer, die Sie gefunden haben. Wenn der labex.io-Stream beispielsweise den Index 2 hat, würden Sie Folgendes verwenden:

tcp.stream eq 2

Wenden Sie diesen Filter im Anzeigefilterfeld an. Wireshark zeigt nun nur noch die Pakete an, die zum labex.io-TCP-Stream gehören, wodurch eine übersichtlichere Ansicht nur dieser Konversation entsteht.

Dieser Filter ist besonders nützlich, wenn Sie viele TCP-Konversationen in Ihrer Erfassung haben und sich auf eine bestimmte konzentrieren möchten, ohne jedes Mal ein Paket suchen und mit der rechten Maustaste darauf klicken zu müssen.

Durch die Beherrschung dieser fortgeschrittenen Techniken zur TCP-Stream-Analyse haben Sie Ihre Fähigkeiten zur Analyse des Netzwerkverkehrs erheblich verbessert. Sie können nun TCP-Konversationen in komplexen Netzwerkerfassungen effizient isolieren, untersuchen und dokumentieren, eine Fähigkeit, die für Cybersicherheitsexperten von unschätzbarem Wert ist.

Zusammenfassung

In diesem Lab haben Sie gelernt, wie Sie die Funktion "Follow TCP Stream" (TCP-Stream folgen) von Wireshark für eine detaillierte Analyse des Netzwerkverkehrs verwenden. Sie haben praktische Erfahrungen in der Erfassung von Netzwerkverkehr, dem Filtern von TCP-Konversationen, der Interpretation von Daten in verschiedenen Formaten, dem Speichern von Stream-Daten zur Offline-Verwendung und der Anwendung fortgeschrittener Analysetechniken gesammelt.

Diese Fähigkeiten sind für Netzwerkadministratoren, Sicherheitsanalysten und IT-Experten unerlässlich. Sie ermöglichen es Ihnen, Netzwerkprobleme zu beheben, Sicherheitsvorfälle zu untersuchen und das Verhalten von Anwendungen zu verstehen. Denken Sie bei Ihren Fortschritten daran, dass Wireshark noch viele weitere Funktionen hat und die TCP-Stream-Analyse nur ein wertvolles Werkzeug in Ihrem Cybersicherheitsarsenal ist.