Einführung

In diesem Lab lernen Sie, wie Sie Wireshark, einen leistungsstarken Netzwerkprotokollanalysator, verwenden, um IPv6-Netzwerkverkehr zu erfassen und zu analysieren. IPv6, das Internetprotokoll der nächsten Generation, bietet im Vergleich zu IPv4 einen größeren Adressraum und verbesserte Sicherheitsfunktionen.

Da die Akzeptanz von IPv6 wächst, ist es für Cybersicherheitsexperten von entscheidender Bedeutung zu wissen, wie man IPv6-Netzwerke mit Tools wie Wireshark überwacht und Fehler behebt. Dieses praktische (Hands-on) Lab vermittelt Ihnen praktische Erfahrungen in der IPv6-Verkehrsüberwachung, die in realen Netzwerkumgebungen anwendbar sind.

Erfassen von IPv6-Datenverkehr

In diesem Schritt konzentrieren wir uns auf das Erfassen von IPv6-Netzwerkverkehr. IPv6 ist die neueste Version des Internetprotokolls, die entwickelt wurde, um die Einschränkungen von IPv4 zu beheben, wie z. B. die Erschöpfung der verfügbaren IP-Adressen. Um die IPv6-Pakete, die über Ihre Netzwerkschnittstellen laufen, zu erfassen und zu beobachten, verwenden wir Wireshark, einen leistungsstarken und weit verbreiteten Netzwerkprotokollanalysator. Er ermöglicht es Ihnen, die Details des Netzwerkverkehrs zu sehen, was für die Netzwerküberwachung und Fehlerbehebung unerlässlich ist.

Aktivieren von IPv6 auf Ihrem System

Bevor wir mit dem Erfassen von IPv6-Verkehr beginnen können, müssen wir sicherstellen, dass IPv6 auf Ihrem System aktiviert ist. Denn wenn IPv6 deaktiviert ist, kann Ihr System keine IPv6-Pakete senden oder empfangen, und wir können keinen relevanten Verkehr erfassen.

Öffnen Sie ein Terminalfenster. Sie können dies tun, indem Sie auf das Terminalsymbol in der Taskleiste klicken oder

Strg+Alt+Tdrücken. Das Terminal ist eine Befehlszeilenschnittstelle, in der Sie Befehle eingeben können, um mit Ihrem System zu interagieren.Navigieren Sie zum Projektverzeichnis. Hier befindet sich das Skript zum Aktivieren von IPv6. Verwenden Sie den folgenden Befehl:

cd /home/labex/project/Der Befehl

cdsteht für "change directory" (Verzeichnis wechseln). Er ermöglicht es Ihnen, in Ihrem Dateisystem von einem Verzeichnis in ein anderes zu wechseln.Führen Sie das Skript aus, um IPv6 auf Ihrem System zu aktivieren. Verwenden Sie den folgenden Befehl:

sudo ./enable_ipv6.shDer Befehl

sudowird verwendet, um Befehle mit administrativen Rechten auszuführen. Das./gibt an, dass sich das Skript im aktuellen Verzeichnis befindet. Dieses Skript aktiviert die IPv6-Funktionalität auf Ihrem Linux-Rechner, indem es die Netzwerkschnittstellen konfiguriert und sicherstellt, dass IPv6 in den Systemeinstellungen nicht deaktiviert ist.Erwartete Ausgabe:

net.ipv6.conf.all.disable_ipv6 = 0 net.ipv6.conf.default.disable_ipv6 = 0 net.ipv6.conf.lo.disable_ipv6 = 0Diese Zeilen zeigen an, dass IPv6 für alle Netzwerkschnittstellen, die Standardschnittstelle und die Loopback-Schnittstelle aktiviert ist.

Starten von Wireshark und Konfigurieren der Erfassung

Nachdem IPv6 aktiviert ist, können wir Wireshark starten und es so konfigurieren, dass es Netzwerkverkehr erfasst.

Starten Sie Wireshark, indem Sie den folgenden Befehl in Ihrem Terminal ausführen:

wireshark &Das Symbol

&am Ende des Befehls führt Wireshark im Hintergrund aus. Das bedeutet, dass Sie das Terminal weiterhin verwenden können, während Wireshark ausgeführt wird.Wenn Wireshark geöffnet wird, sehen Sie eine Liste der verfügbaren Netzwerkschnittstellen. Dies sind die physischen oder virtuellen Verbindungen, über die Ihr System Netzwerkverkehr senden und empfangen kann. Suchen Sie nach der Schnittstelle mit der Bezeichnung

any. Wenn Sie diese Schnittstelle auswählen, kann Wireshark Pakete von allen Netzwerkschnittstellen auf Ihrem System erfassen.

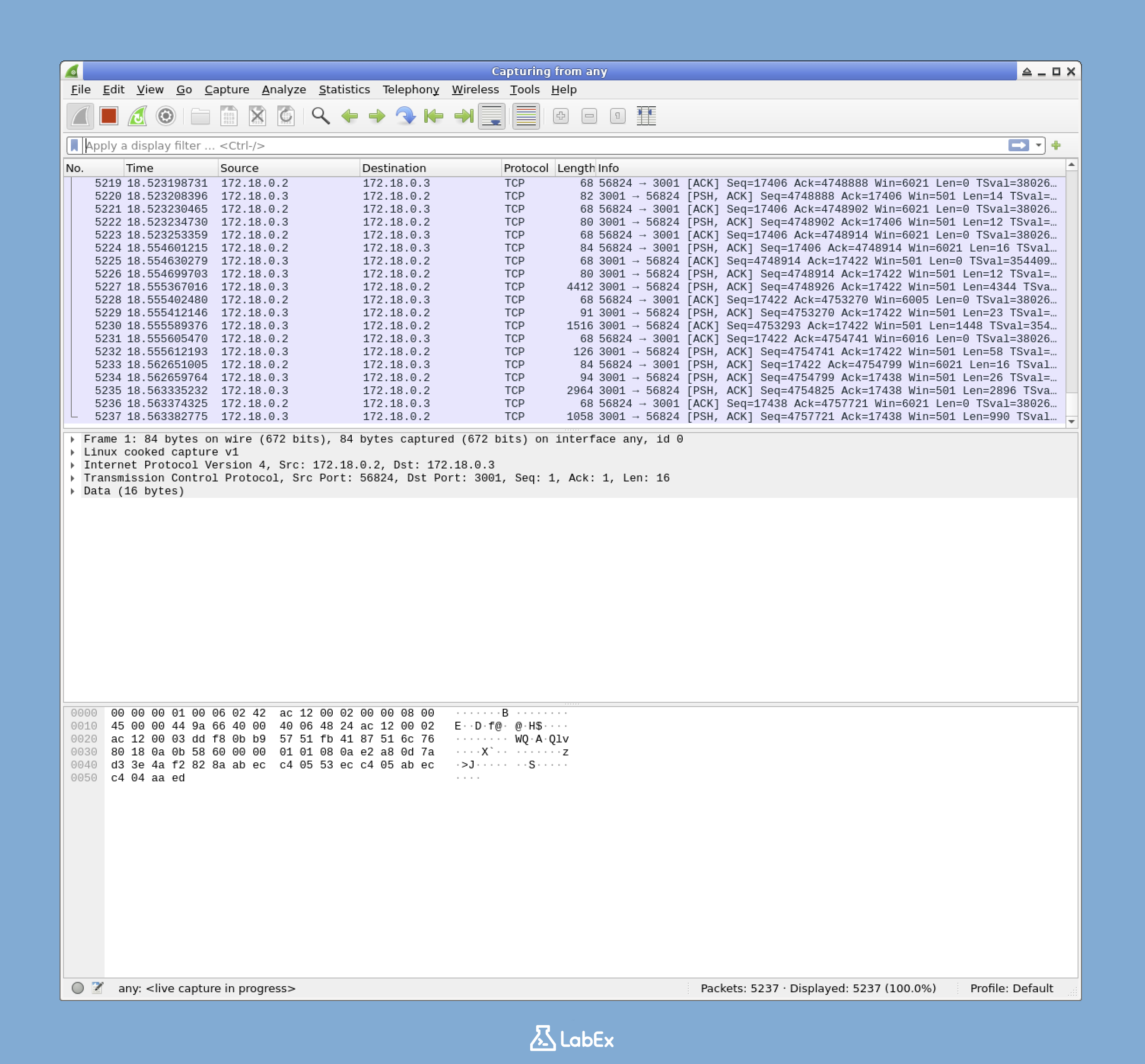

Um mit der Erfassung von Paketen zu beginnen, können Sie entweder auf die Schnittstelle

anydoppelklicken oder sie auswählen und auf die blaue Haifischflossen-Schaltfläche in der Symbolleiste klicken.Wireshark beginnt nun mit der Erfassung des gesamten Netzwerkverkehrs auf Ihrem System. Während Pakete erfasst werden, werden sie im Hauptfenster angezeigt. Jeder Paketeintrag zeigt Informationen wie die Quell- und Ziel-IP-Adressen, das verwendete Protokoll und die Erfassungszeit an.

Generieren von IPv6-Verkehr zur Erfassung

Um sicherzustellen, dass wir IPv6-Verkehr zum Analysieren haben, generieren wir einige IPv6-Pakete, indem wir eine IPv6-Adresse anpingen. Pingen ist eine einfache Möglichkeit, die Konnektivität zwischen zwei Netzwerkgeräten zu testen.

Während Wireshark ausgeführt wird und Pakete erfasst, öffnen Sie ein neues Terminalfenster. Auf diese Weise können Sie Befehle ausführen, um Verkehr zu erzeugen, ohne den Paketerfassungsprozess zu beeinträchtigen.

Lassen Sie uns zunächst die IPv6-Adresse Ihrer

eth1-Schnittstelle ermitteln. Führen Sie den folgenden Befehl aus:ip addr show dev eth1 | grep inet6Der Befehl

ip addr showzeigt die IP-Adressen an, die Ihren Netzwerkschnittstellen zugewiesen sind. Der Parameterdev eth1gibt an, dass wir die Adressen für die Schnittstelleeth1anzeigen möchten. Das Zeichen|ist ein Pipe-Operator, der die Ausgabe des Befehls auf der linken Seite als Eingabe für den Befehl auf der rechten Seite verwendet. Der Befehlgrep inet6filtert die Ausgabe so, dass nur die Zeilen angezeigt werden, die die Zeichenketteinet6enthalten, d. h. die IPv6-Adressen.Die Ausgabe zeigt die IPv6-Adressen an, die der Schnittstelle

eth1zugeordnet sind. Sie sollten eine Link-Local-IPv6-Adresse sehen, die mitfe80::beginnt. Dies ist Ihre lokale IPv6-Adresse, die für die Kommunikation innerhalb des lokalen Netzwerksegments verwendet wird.Beispielausgabe:

inet6 fe80::42:acff:fe14:3/64 scope linkPingen Sie nun diese IPv6-Adresse an, um IPv6-Verkehr zu erzeugen. Verwenden Sie den Befehl

ping6, der speziell für das Pingen von IPv6-Adressen entwickelt wurde. Fügen Sie den Schnittstellennamen (eth1) hinzu, da es sich um eine Link-Local-Adresse handelt. Der Schnittstellenname ist erforderlich, um anzugeben, welche Netzwerkschnittstelle für die Kommunikation verwendet werden soll.ping6 -c 4 fe80::42:acff:fe14:3%eth1Hinweis: Ersetzen Sie

fe80::42:acff:fe14:3durch die tatsächliche IPv6-Adresse, die auf Ihrem System angezeigt wird.Der Parameter

-c 4weist ping an, 4 Pakete zu senden und dann zu stoppen. Dies ist nützlich, um die Menge des erzeugten Verkehrs zu begrenzen.Erwartete Ausgabe:

PING fe80::42:acff:fe14:3%eth1(fe80::42:acff:fe14:3%eth1) 56 data bytes 64 bytes from fe80::42:acff:fe14:3%eth1: icmp_seq=1 ttl=64 time=0.049 ms 64 bytes from fe80::42:acff:fe14:3%eth1: icmp_seq=2 ttl=64 time=0.064 ms 64 bytes from fe80::42:acff:fe14:3%eth1: icmp_seq=3 ttl=64 time=0.064 ms 64 bytes from fe80::42:acff:fe14:3%eth1: icmp_seq=4 ttl=64 time=0.064 ms --- fe80::42:acff:fe14:3%eth1 ping statistics --- 4 packets transmitted, 4 received, 0% packet loss, time 3060ms rtt min/avg/max/mdev = 0.049/0.060/0.064/0.007 msDiese Ausgabe zeigt die Details des Ping-Prozesses, einschließlich der Zeit, die jedes Paket benötigt hat, um zum Ziel und zurück zu gelangen, und der Paketverlustrate.

Kehren Sie zum Wireshark-Fenster zurück. Sie sollten nun mehrere neue Pakete in der Erfassungsliste sehen, darunter ICMPv6-Pakete, die von Ihrem Ping-Befehl generiert wurden. ICMPv6 ist das Internet Control Message Protocol für IPv6, das für die Fehlerberichterstattung und Diagnose verwendet wird.

Stoppen Sie die Paketerfassung, indem Sie auf die rote quadratische "Stop"-Schaltfläche in der Wireshark-Symbolleiste klicken.

Sie haben nun erfolgreich IPv6-Verkehr mit Wireshark erfasst. Im nächsten Schritt lernen Sie, wie Sie diesen Verkehr filtern und analysieren.

Filtern und Analysieren von IPv6-Datenverkehr

Nachdem Sie nun IPv6-Verkehr erfasst haben, ist es an der Zeit zu lernen, wie Sie diesen Verkehr filtern und analysieren. Wireshark, ein leistungsstarker Netzwerkprotokollanalysator, bietet hervorragende Filterfunktionen. Das Filtern des erfassten Verkehrs hilft Ihnen, sich auf die spezifischen Arten von IPv6-Paketen zu konzentrieren, die Sie untersuchen möchten. Anstatt sich einen großen und gemischten Satz von Netzwerkdaten anzusehen, ermöglicht Ihnen das Filtern, die relevanten Informationen zu isolieren, wodurch Ihre Analyse effizienter wird.

Verwenden von Anzeigefiltern für IPv6

Anzeigefilter (Display Filters) in Wireshark sind ein großartiges Werkzeug. Sie ermöglichen es Ihnen, nur die Pakete anzuzeigen, die bestimmten Kriterien entsprechen. In diesem Fall konzentrieren wir uns auf IPv6-Pakete.

Im Hauptfenster von Wireshark sehen Sie eine Paketliste. Am oberen Rand dieser Liste befindet sich eine Anzeigefilterleiste. Sie hat ein Textfeld mit der Aufforderung "Apply a display filter" (Anzeigefilter anwenden). In diese Leiste geben Sie Ihre Filterkriterien ein.

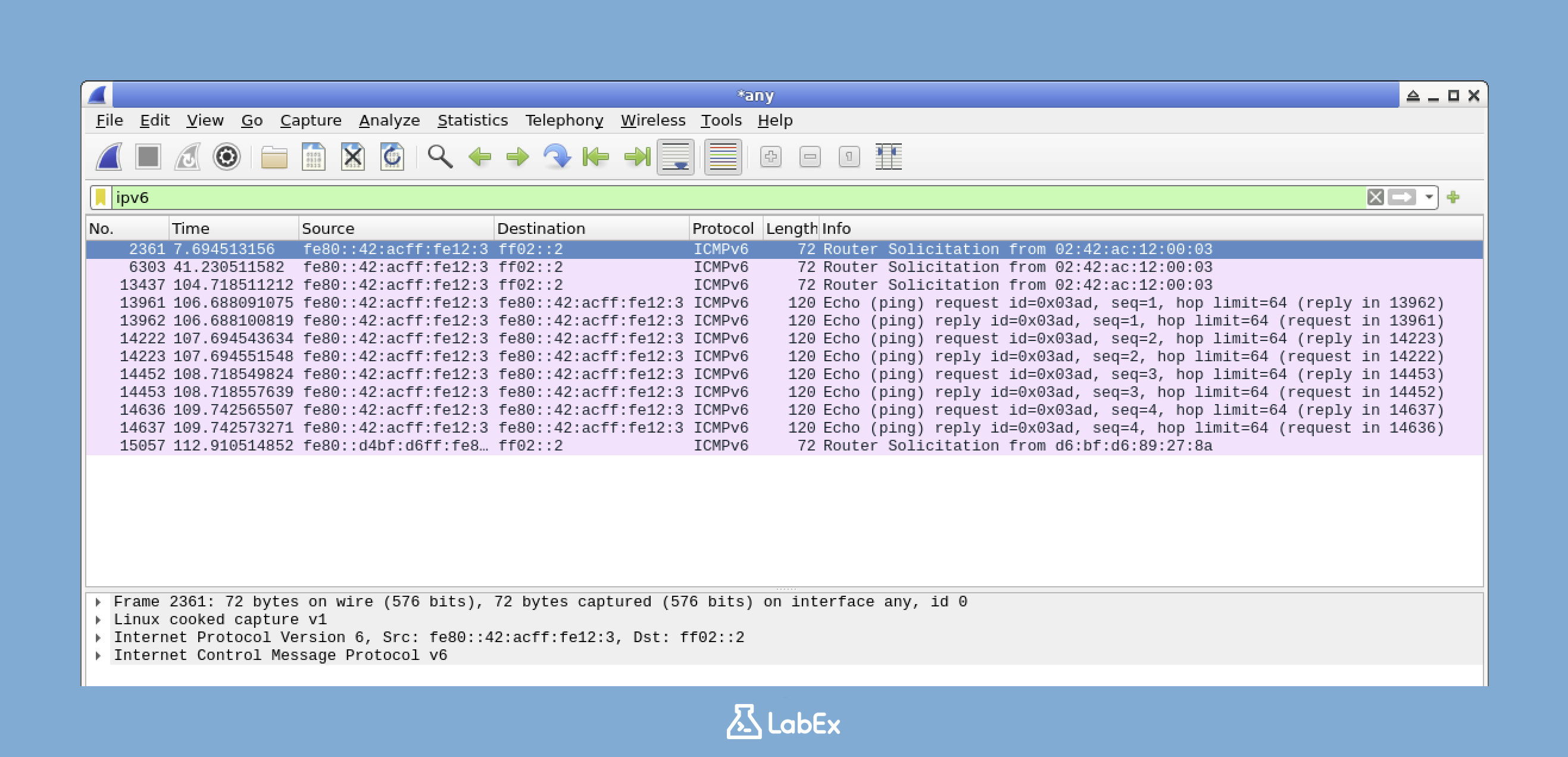

Um nur IPv6-Pakete anzuzeigen, geben Sie den folgenden Filter in die Anzeigefilterleiste ein:

ipv6Dieser Filter weist Wireshark an, nur Pakete anzuzeigen, die das IPv6-Protokoll verwenden.

Nachdem Sie den Filter eingegeben haben, drücken Sie die Eingabetaste oder klicken Sie auf die blaue Pfeilschaltfläche, um ihn anzuwenden. Nach der Anwendung zeigt die Paketliste nur noch IPv6-Pakete an. Das bedeutet, dass alle IPv4- oder andere Protokollpakete herausgefiltert werden, so dass Sie nur noch den IPv6-Verkehr sehen.

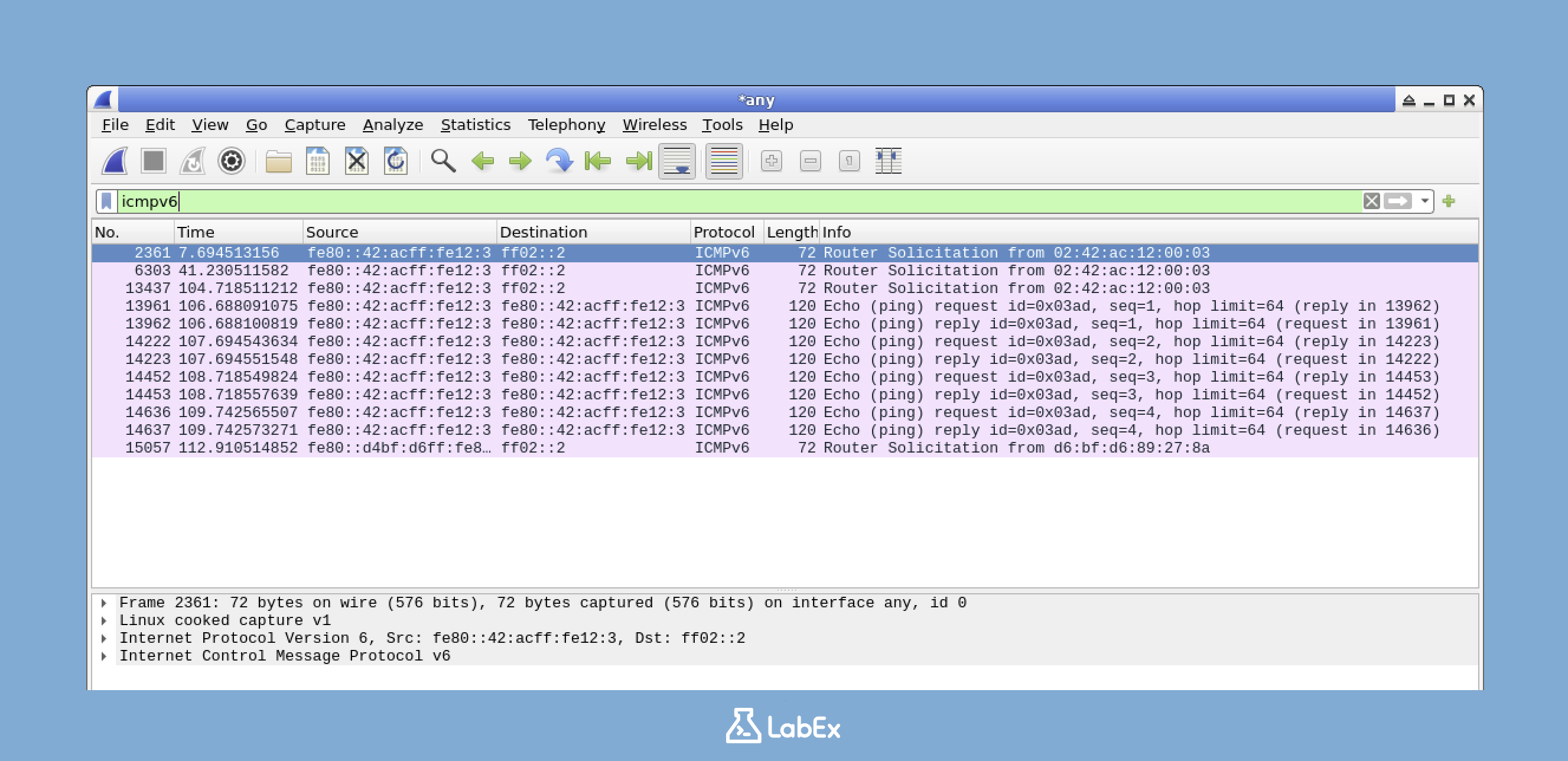

Wenn Sie Ihren Filter weiter verfeinern möchten, um nur ICMPv6-Pakete anzuzeigen (wie die, die vom Befehl ping6 generiert wurden), geben Sie den folgenden Filter ein:

icmpv6ICMPv6 ist ein Schlüsselprotokoll für IPv6-Netzwerke, das für Aufgaben wie Fehlerberichterstattung und Diagnosemeldungen verwendet wird. Mit diesem Filter können Sie sich auf diese spezifischen Arten von Paketen konzentrieren.

Wenden Sie den Filter wie zuvor an. Nun sollten Sie in der Paketliste nur noch die ICMPv6-Pakete von Ihren Ping-Befehlen sehen.

Untersuchen von IPv6-Paketdetails

Wireshark bietet detaillierte Informationen zu jedem Paket. Sehen wir uns die Struktur eines IPv6-Pakets genauer an.

Suchen Sie in der gefilterten Paketliste ein ICMPv6 Echo Request-Paket. Sie können es identifizieren, indem Sie in der Spalte "Info" nach "Echo (ping) request" suchen. Klicken Sie auf dieses Paket, um es auszuwählen.

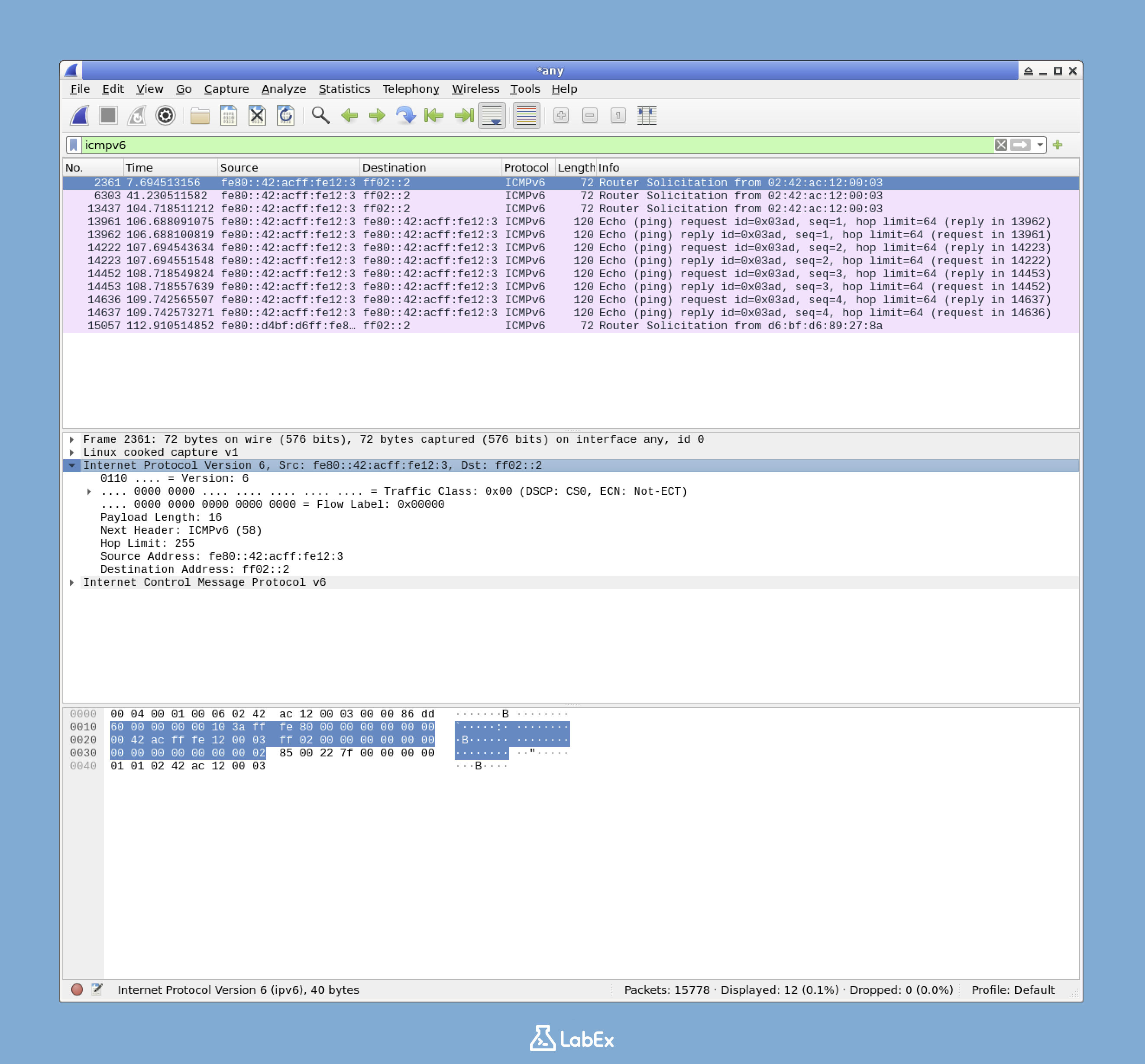

Wenn Sie ein Paket auswählen, zeigt der mittlere Bereich eine detaillierte Aufschlüsselung dieses Pakets an. Suchen Sie nach dem Abschnitt "Internet Protocol Version 6". Wenn er noch nicht erweitert ist, klicken Sie auf den Pfeil daneben, um ihn zu erweitern. Dadurch werden Ihnen alle Felder im IPv6-Header angezeigt.

In den IPv6-Header-Informationen gibt es mehrere wichtige Felder zu beachten:

- Version: Dieses Feld sollte für IPv6 den Wert 6 haben. Es ist eine einfache Möglichkeit, zu bestätigen, dass das Paket das IPv6-Protokoll verwendet.

- Traffic Class: Dieses Feld wird für QoS (Quality of Service, Dienstgüte) verwendet. Es hilft, verschiedene Arten von Verkehr im Netzwerk zu priorisieren.

- Flow Label: Dies kann verwendet werden, um den Zustand für Pakete zu erhalten, die zum selben Fluss gehören. Es ist nützlich, um verwandte Pakete zu verfolgen.

- Payload Length: Dies gibt die Größe der Daten nach dem IPv6-Header an. Es hilft Ihnen zu verstehen, wie viele Daten in dem Paket transportiert werden.

- Next Header: Dieses Feld identifiziert den Typ des Headers, der auf den IPv6-Header folgt. Es könnte ein anderer Protokollheader wie TCP oder UDP sein.

- Hop Limit: Ähnlich wie TTL (Time To Live, Lebenszeit) in IPv4 verringert sich dieser Wert an jedem Router. Es verhindert, dass Pakete unbegrenzt im Netzwerk zirkulieren.

- Source Address: Dies ist die IPv6-Adresse des Absenders. Sie sagt Ihnen, woher das Paket stammt.

- Destination Address: Dies ist die IPv6-Adresse des Empfängers. Sie zeigt, wohin das Paket geht.

Beachten Sie den Unterschied zwischen IPv6- und IPv4-Adressen. IPv6 verwendet 128-Bit-Adressen, die typischerweise als acht Gruppen von vier Hexadezimalziffern geschrieben werden. Im Gegensatz dazu verwendet IPv4 32-Bit-Adressen. Dies macht IPv6-Adressen viel länger und bietet einen viel größeren Adressraum.

Erweitern Sie nun den Abschnitt "Internet Control Message Protocol v6", um Details des ICMPv6-Pakets anzuzeigen:

- Type: Dies gibt den ICMPv6-Nachrichtentyp an. Beispielsweise ist 128 für Echo Request und 129 für Echo Reply.

- Code: Dies spezifiziert den Nachrichtentyp weiter. Es liefert detailliertere Informationen über die ICMPv6-Nachricht.

- Checksum: Dies wird verwendet, um Fehler in der ICMPv6-Nachricht zu erkennen. Es hilft, die Integrität der Daten sicherzustellen.

- Identifier: Dies wird verwendet, um Anfragen mit Antworten abzugleichen. Es ermöglicht dem Absender, zu verfolgen, welche Antwort zu welcher Anfrage gehört.

- Sequence: Dies ist eine Sequenznummer, die für jedes Paket in einer Ping-Sitzung erhöht wird. Es hilft bei der Anordnung der Pakete.

Speichern der erfassten Pakete

Es ist oft nützlich, Ihre Paketerfassungen für spätere Analysen oder Dokumentationen zu speichern. So können Sie es tun:

Klicken Sie in Wireshark auf das Menü

File(Datei) und wählen Sie dannSave As(Speichern unter). Dadurch wird ein Dialogfeld geöffnet, in dem Sie auswählen können, wo Sie die Datei speichern und wie Sie sie benennen möchten.Navigieren Sie zum Verzeichnis

/home/labex/project/. Dies ist der Ort, an dem wir unsere Paketerfassung speichern möchten.Geben Sie

capture.pcapngals Dateinamen ein. Dies ist der Name, der verwendet wird, um die gespeicherte Paketerfassung zu identifizieren.Klicken Sie auf die Schaltfläche

Save(Speichern), um Ihre Paketerfassung zu speichern. Die Datei wird im PCAPNG-Format gespeichert, dem Standardformat für Wireshark-Paketerfassungen. Dieses Format wird weithin unterstützt und kann in anderen Netzwerkanalyse-Tools geöffnet werden.Sie können überprüfen, ob die Datei korrekt gespeichert wurde, indem Sie den folgenden Befehl in einem Terminal ausführen:

ls -l /home/labex/project/capture.pcapngDieser Befehl listet die Details der Datei auf, einschließlich ihrer Berechtigungen, des Eigentümers, der Größe und des Erstellungsdatums.

Erwartete Ausgabe:

-rw-r--r-- 1 labex labex [file size] [date] /home/labex/project/capture.pcapng

Nun haben Sie gelernt, wie Sie IPv6-Verkehr filtern, die Details von IPv6-Paketen untersuchen und Ihre Paketerfassungen zur späteren Bezugnahme speichern. Im nächsten Schritt werden Sie IPv6-Erweiterungsheader (Extension Headers) genauer untersuchen.

Untersuchen von IPv6-Erweiterungsheadern

In diesem Schritt werden wir IPv6-Erweiterungsheader (IPv6 Extension Headers) untersuchen. IPv6 ist das Internetprotokoll der nächsten Generation, das viele Verbesserungen gegenüber IPv4 bietet. Eine dieser wichtigsten Verbesserungen ist die Verwendung von Erweiterungsheadern. Diese Header sind entscheidend, da sie erweiterte Funktionen bieten, wie z. B. bessere Routing- und Sicherheitsfunktionen. Das Verständnis dieser Header ist für jeden, der an der IPv6-Netzwerküberwachung und Sicherheitsanalyse beteiligt ist, unerlässlich, da sie wichtige Informationen darüber liefern können, wie Pakete im Netzwerk behandelt werden.

Identifizieren von Erweiterungsheadern in Wireshark

Lassen Sie uns nun Wireshark verwenden, um IPv6-Erweiterungsheader in den zuvor erfassten Paketen zu identifizieren und zu verstehen.

Stellen Sie zunächst sicher, dass Wireshark geöffnet ist. Wenn dies nicht der Fall ist, können Sie es mit dem folgenden Befehl im Terminal öffnen:

wireshark &Das

&am Ende ermöglicht es dem Befehl, im Hintergrund zu laufen, so dass Sie das Terminal weiterhin für andere Aufgaben verwenden können.Öffnen Sie als Nächstes die Erfassungsdatei, die Sie im vorherigen Schritt gespeichert haben. So geht's:

- Klicken Sie im Wireshark-Menü auf

File(Datei) >Open(Öffnen). - Navigieren Sie zum Verzeichnis

/home/labex/project/. - Wählen Sie die Datei

capture.pcapngaus und klicken Sie aufOpen(Öffnen). Diese Datei enthält den Netzwerkverkehr, den Sie zuvor erfasst haben.

- Klicken Sie im Wireshark-Menü auf

Geben Sie in der Filterleiste oben in Wireshark den folgenden Filter ein:

ipv6Dieser Filter zeigt alle IPv6-Pakete an. Wir werden das Feld "Next Header" (Nächster Header) in diesen Paketen untersuchen, um Erweiterungsheader zu identifizieren.

Wählen Sie ein beliebiges IPv6-Paket aus der Paketliste auf der linken Seite von Wireshark aus. Erweitern Sie im mittleren Bereich den Abschnitt "Internet Protocol Version 6". Dadurch werden Ihnen die Details des IPv6-Headers angezeigt.

Suchen Sie im erweiterten IPv6-Header nach dem Feld "Next Header". Dieses Feld ist sehr wichtig, da es uns sagt, was unmittelbar nach dem IPv6-Header kommt. Es könnte ein Erweiterungsheader oder ein Upper-Layer-Protokoll wie TCP oder UDP sein.

Der Wert "Next Header" entspricht einer bestimmten Protokollnummer:

- 0: Hop-by-Hop Options (Hop-by-Hop-Optionen)

- 43: Routing

- 44: Fragment

- 50: ESP (Encapsulating Security Payload)

- 51: AH (Authentication Header)

- 60: Destination Options (Zieloptionen)

- 58: ICMPv6

- 6: TCP

- 17: UDP

Wenn ein Erweiterungsheader im Paket vorhanden ist, wird er als erweiterbarer Abschnitt unterhalb des IPv6-Headers im Paketdetailbereich angezeigt. Erweitern Sie ihn, um seinen Inhalt anzuzeigen, der wertvolle Informationen über die Behandlung des Pakets liefern kann.

Exportieren von Paketbytes zur Analyse

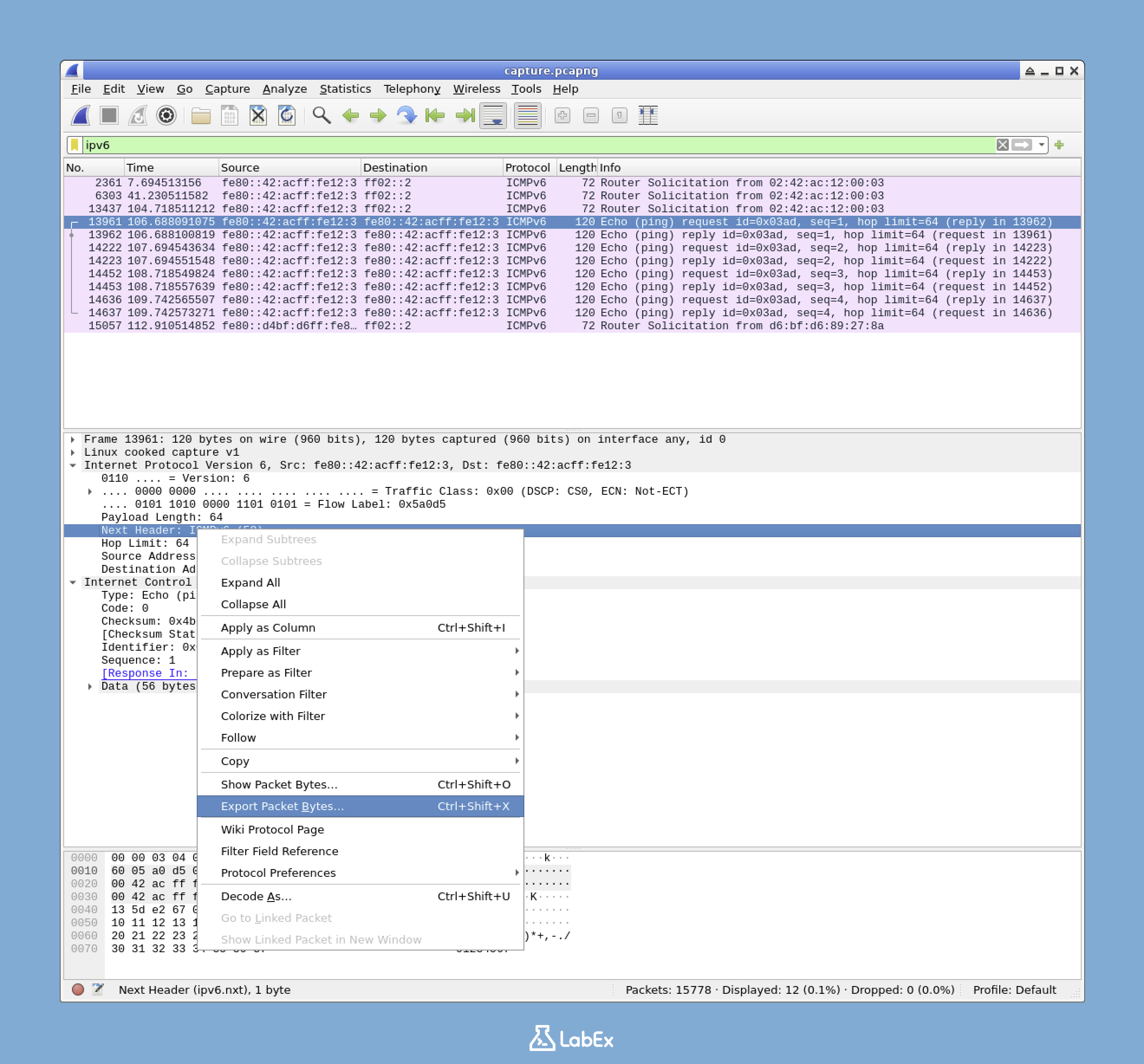

Um das Feld "Next Header" weiter zu analysieren, exportieren wir die Bytes eines Pakets, das es enthält.

Wählen Sie ein beliebiges IPv6-Paket aus der Paketliste aus.

Stellen Sie im mittleren Bereich sicher, dass der Abschnitt "Internet Protocol Version 6" erweitert ist. Wenn dies nicht der Fall ist, erweitern Sie ihn, um die Details des IPv6-Headers anzuzeigen.

Suchen Sie das Feld "Next Header". Es befindet sich normalerweise in der Nähe des oberen Rands der IPv6-Header-Details.

Klicken Sie mit der rechten Maustaste auf das Feld "Next Header" und wählen Sie "Export Selected Packet Bytes" (Ausgewählte Paketbytes exportieren).

Navigieren Sie im angezeigten Dialogfeld zum Verzeichnis

/home/labex/project/. Hier speichern wir die exportierten Bytes.Geben Sie

extension_header.txtals Dateinamen ein.Klicken Sie auf "Save" (Speichern), um die Datei zu speichern.

Sie können überprüfen, ob die Datei erfolgreich erstellt wurde, indem Sie den folgenden Befehl im Terminal ausführen:

cat /home/labex/project/extension_header.txtDie Ausgabe ist wahrscheinlich ein einzelnes Zeichen, das den Wert von Next Header darstellt. Dies kann für weitere Analysen oder Skripte nützlich sein.

Analysieren der Erweiterungsheader-Kette

In IPv6 kann ein Paket mehrere Erweiterungsheader haben, die eine Kette bilden. Jeder Erweiterungsheader hat ein Feld "Next Header", das angibt, was darauf folgt.

Beispielsweise könnte ein IPv6-Paket die folgende Struktur haben:

- Der Haupt-IPv6-Header mit einem "Next Header"-Wert von 0, was bedeutet, dass der nächste Header ein Hop-by-Hop Options-Header ist.

- Der Hop-by-Hop Options-Header mit einem "Next Header"-Wert von 43, der angibt, dass der nächste Header ein Routing-Header ist.

- Der Routing-Header mit einem "Next Header"-Wert von 6, was bedeutet, dass der nächste Header ein TCP-Header ist.

- Schließlich der TCP-Header und die Nutzlast (Payload).

Dieser Verkettungsmechanismus bietet viel Flexibilität bei der Paketbehandlung. Er kann jedoch auch für Sicherheitsangriffe missbraucht werden, z. B. um zu versuchen, Firewall-Regeln zu umgehen. Deshalb ist das Verständnis von Erweiterungsheadern für die Netzwerk-Sicherheitsüberwachung von entscheidender Bedeutung.

Sie haben nun gelernt, wie Sie IPv6-Erweiterungsheader in Wireshark identifizieren und untersuchen können. Dies ist eine wesentliche Fähigkeit für jeden, der an der IPv6-Netzwerküberwachung und Sicherheitsanalyse beteiligt ist.

Zusammenfassung

In diesem Lab haben Sie wesentliche Fähigkeiten für die IPv6-Netzwerküberwachung mit Wireshark erlernt. Sie begannen mit dem Erfassen von IPv6-Verkehr und dem Generieren von Paketen mit ping6-Befehlen. Anschließend haben Sie sich mit dem Filtern und Analysieren der erfassten Pakete befasst, wobei der Schwerpunkt auf der einzigartigen Struktur und den Feldern von IPv6-Headern lag.

Zu den erworbenen Schlüsselkompetenzen gehören das Erfassen von IPv6-Verkehr, die Verwendung von Anzeigefiltern (Display Filters) für bestimmte Pakettypen, die Untersuchung von Paketstrukturen und Headern, das Speichern von Erfassungen für spätere Analysen, die Identifizierung von IPv6-Erweiterungsheadern (IPv6 Extension Headers) und das Verständnis des Felds "Next Header" (Nächster Header) und der Erweiterungsheader-Kette (Extension Header Chain). Diese Fähigkeiten sind für Netzwerkadministratoren und Cybersicherheitsexperten in IPv6-dominierten Umgebungen von entscheidender Bedeutung und unerlässlich für die Netzwerksicherheit, die Fehlerbehebung und das Verständnis des Netzwerkverhaltens. Da die Einführung von IPv6 weltweit zunimmt, bietet dieses Wissen eine solide Grundlage für fortgeschrittene Konzepte.