Einführung

In diesem Lab erlernen Sie die Grundlagen der Verschlüsselung mit OpenSSL, einem weit verbreiteten Toolkit für sichere Kommunikation und Datenschutz. Sie werden entdecken, wie Verschlüsselung lesbare Daten in sichere Formate umwandelt und so die Vertraulichkeit gewährleistet, selbst wenn Daten abgefangen werden.

Diese praktische Erfahrung führt Sie durch die Installation von OpenSSL, die Durchführung symmetrischer Verschlüsselung und die sichere Verwaltung von Schlüsseln. Am Ende werden Sie verstehen, wie diese Techniken sensible Informationen in realen Anwendungen wie beim Online-Banking oder Messaging schützen.

Installation von OpenSSL

Bevor wir mit dem Verschlüsseln von Nachrichten beginnen können, müssen wir OpenSSL auf unserem System installieren. OpenSSL ist ein robustes, voll ausgestattetes Toolkit für die Protokolle Transport Layer Security (TLS) und Secure Sockets Layer (SSL) und dient zudem als allgemeine Kryptographie-Bibliothek. Man kann es sich wie einen Werkzeugkasten vorstellen, der alle notwendigen Instrumente zur Absicherung digitaler Kommunikation enthält.

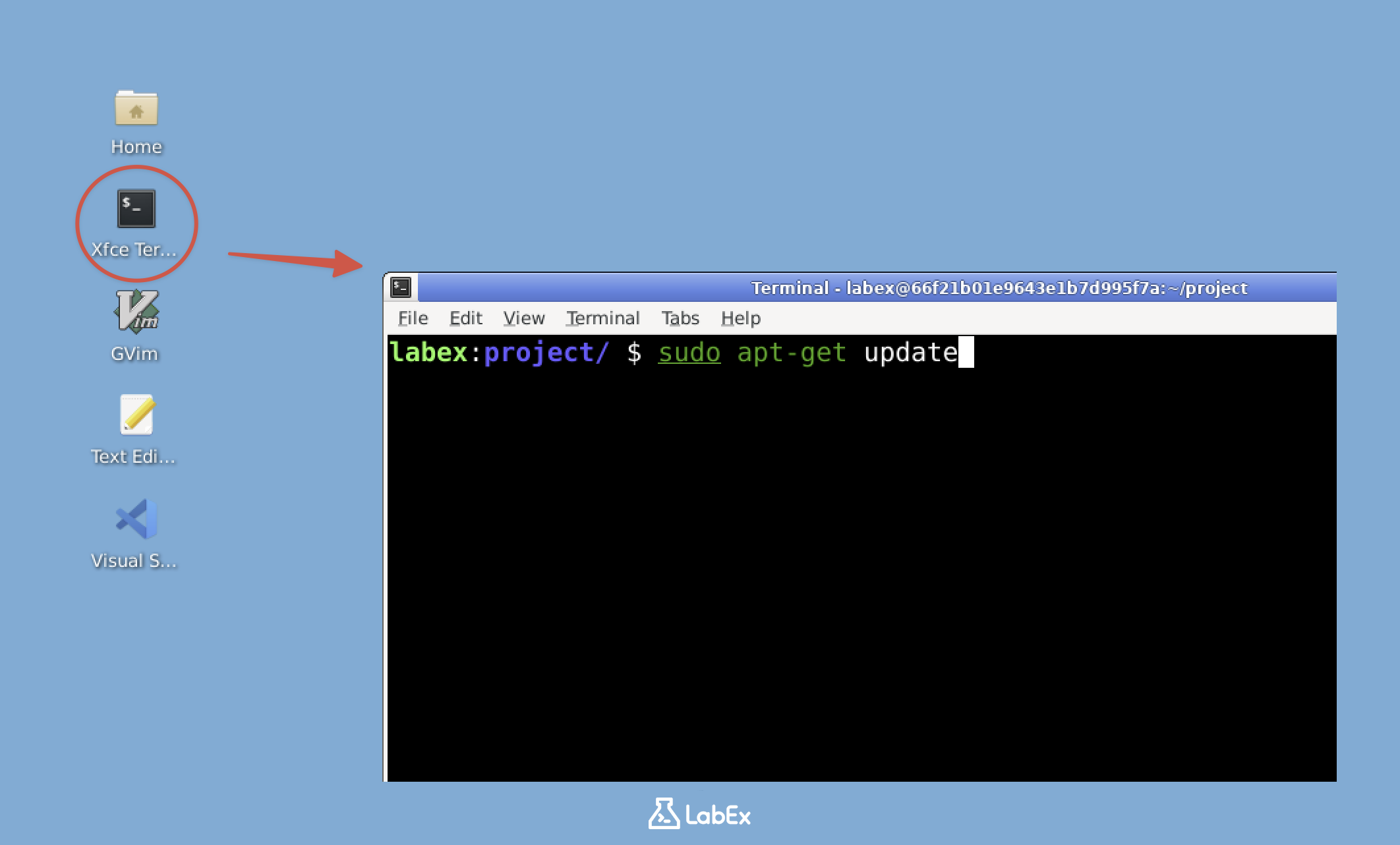

- Öffnen Sie zunächst das Terminal. Im Terminal werden wir alle unsere OpenSSL-Befehle ausführen. Auf Linux-Systemen wie unserer Lab-Umgebung ist das Terminal der primäre Weg, um mit Systemwerkzeugen zu interagieren. Suchen und öffnen Sie auf Ihrem Desktop das Xfce Terminal. Wenn Sie neu im Umgang mit Terminals sind, machen Sie sich keine Sorgen – wir gehen jeden Schritt sorgfältig durch.

Hinweis: Nutzer der kostenlosen Version haben keinen Internetzugang, daher ist OpenSSL in der Lab-Umgebung bereits vorinstalliert. Sie können direkt zu Punkt 4 der Liste springen (überprüfen, ob OpenSSL installiert ist). Upgrade auf Pro, um die eigenständige Installation von OpenSSL zu üben.

Nur für Pro-Nutzer

- Sobald das Terminal geöffnet ist, müssen wir die Paketlisten aktualisieren. Dies ist vergleichbar mit dem Aktualisieren eines Katalogs verfügbarer Software vor einem Kauf. Geben Sie den folgenden Befehl ein und drücken Sie die Eingabetaste:

sudo apt-get update

sudo verleiht uns Administratorrechte, ähnlich wie "Als Administrator ausführen" unter Windows. Das System fragt möglicherweise nach Ihrem Passwort – dies ist ein normaler Sicherheitsvorgang. Wenn Sie Passwörter in Linux-Terminals eingeben, erscheinen keine Zeichen. Das mag anfangs ungewohnt sein, ist aber ein wichtiges Sicherheitsmerkmal.

- Da unsere Paketlisten nun auf dem neuesten Stand sind, installieren wir OpenSSL. Geben Sie folgenden Befehl ein:

sudo apt-get install openssl -y

Das Flag -y bestätigt automatisch alle Installationsabfragen mit "Ja". Sie werden sehen, wie viele Textzeilen durchlaufen – das System lädt OpenSSL und dessen Abhängigkeiten herunter und richtet sie ein. Jede Zeile repräsentiert einen Schritt im Installationsprozess.

- Nach der Installation sollten wir überprüfen, ob OpenSSL ordnungsgemäß installiert wurde. Dies ist wie der Funktionstest eines neuen Geräts nach dem Anschließen. Geben Sie ein:

openssl version

Sie sollten eine Ausgabe ähnlich dieser sehen:

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

Die genaue Versionsnummer kann abweichen – das ist in Ordnung, solange eine Versionsnummer zurückgegeben wird. Diese Ausgabe bestätigt uns, dass OpenSSL installiert und einsatzbereit ist.

- Gute Arbeit! Sie haben OpenSSL nun installiert. Dieses Toolkit ermöglicht es uns, verschiedene kryptographische Operationen durchzuführen. In den kommenden Abschnitten werden wir es verwenden, um Nachrichten zu verschlüsseln und zu entschlüsseln, was grundlegend für das Verständnis sicherer Kommunikation ist.

Wenn Sie neugierig auf den vollen Funktionsumfang von OpenSSL sind, können Sie das Handbuch erkunden, indem Sie man openssl eingeben. Diese Dokumentation enthält alle verfügbaren Befehle und Optionen. Auch wenn es momentan überwältigend wirken mag, konzentrieren wir uns in diesem Lab auf praktische, häufig verwendete Funktionen, um Ihr Wissen über Kryptographie Schritt für Schritt aufzubauen.

Erstellen einer geheimen Nachricht

Nachdem OpenSSL installiert und einsatzbereit ist, erstellen wir unsere erste geheime Nachricht, die wir später verschlüsseln werden. Dies ist ein wichtiger erster Schritt: Um Verschlüsselung zu verstehen, benötigen wir erst einmal Inhalte, die geschützt werden sollen!

Zuerst müssen wir sicherstellen, dass wir uns im richtigen Verzeichnis auf unserem Computer befinden. Geben Sie im Terminal Folgendes ein:

cd ~/projectDieser Befehl wechselt unser aktuelles Verzeichnis (dafür steht

cd– change directory) in den Projektordner in unserem Benutzerverzeichnis. Das Symbol~ist eine Abkürzung für das "Home-Verzeichnis". Das Arbeiten im korrekten Verzeichnis hilft dabei, Dateien organisiert zu halten und erleichtert die nächsten Schritte.Nun erstellen wir unsere geheime Nachricht. Dazu verwenden wir den Befehl

echo. Geben Sie ein:echo "LabEx has the best labs for fun, hands-on learning." > secret.txtSchauen wir uns an, was die einzelnen Teile bewirken:

echoist ein Basisbefehl, der Text im Terminal ausgibt.- Der Text in Anführungszeichen ist unsere geheime Nachricht, die wir schützen wollen.

- Das Symbol

>leitet die Ausgabe in eine Datei um, anstatt sie auf dem Bildschirm anzuzeigen. secret.txtist der Name der Datei, in der unsere Nachricht gespeichert wird.

Hervorragend! Wir haben unsere Datei erstellt. Aber woher wissen wir, ob es funktioniert hat? Überprüfen wir den Inhalt:

cat secret.txtDer Befehl

cat(kurz für "concatenate") zeigt den Inhalt von Dateien an. Wenn Sie dies ausführen, sollte genau Ihre geheime Nachricht im Terminal erscheinen, was bestätigt, dass die Datei korrekt erstellt wurde.Aktuell ist unsere Nachricht in dem gespeichert, was Kryptographen "Klartext" (Plaintext) nennen – das bedeutet, sie ist für jeden, der Zugriff auf die Datei hat, vollständig lesbar. Für den Moment ist das in Ordnung, aber in der Praxis sollten sensible Informationen niemals so gespeichert werden. In den folgenden Schritten werden wir OpenSSL verwenden, um diesen Klartext durch Verschlüsselung in sicheren Geheimtext umzuwandeln.

Verschlüsseln der Nachricht mit OpenSSL

Jetzt werden wir unsere Klartextnachricht in verschlüsselte Daten umwandeln, die nur mit dem richtigen Passwort gelesen werden können. Dieser Prozess wird Verschlüsselung genannt und ist die Grundlage für die Sicherheit von Informationen in der digitalen Kommunikation.

Wir verwenden die AES-256-CBC-Verschlüsselung, ein Industriestandard-Verfahren. Lassen Sie uns die Begriffe kurz klären:

- AES (Advanced Encryption Standard): Ein symmetrischer Verschlüsselungsalgorithmus, der beispielsweise von Regierungen zum Schutz eingestufter Informationen zugelassen ist.

- 256: Die Schlüssellänge in Bits – längere Schlüssel bieten eine höhere Sicherheit.

- CBC (Cipher Block Chaining): Ein Modus, bei dem jeder Datenblock vom vorherigen abhängt, was die Sicherheit zusätzlich erhöht.

Um unsere Datei zu verschlüsseln, nutzen wir diesen OpenSSL-Befehl:

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2Hier ist die Bedeutung der einzelnen Parameter:

openssl enc: Ruft die Verschlüsselungsfunktion von OpenSSL auf.-aes-256-cbc: Spezifiziert die gewählte Verschlüsselungsmethode.-salt: Fügt Zufallsdaten hinzu, damit identische Nachrichten nach der Verschlüsselung nicht gleich aussehen.-in secret.txt: Benennt die Eingabedatei mit der Originalnachricht.-out secret.enc: Legt fest, wo die verschlüsselte Ausgabe gespeichert wird.-pbkdf2: Verwendet die "Password-Based Key Derivation Function 2", um Verschlüsselungsschlüssel sicher aus Passwörtern zu generieren.

Wenn Sie diesen Befehl ausführen, wird OpenSSL Sie auffordern, ein Passwort zu erstellen und zu bestätigen. Dieses Passwort ist entscheidend, denn:

- Es generiert den eigentlichen Verschlüsselungsschlüssel.

- Sie benötigen es später exakt so, wie es eingegeben wurde, um die Datei zu entschlüsseln.

- Die Sicherheit Ihrer verschlüsselten Daten hängt direkt von der Stärke dieses Passworts ab.

Hinweis: Das Terminal zeigt keine Zeichen an, während Sie Ihr Passwort tippen – dies ist ein normales Sicherheitsverhalten in Linux-Systemen. Tippen Sie einfach sorgfältig und drücken Sie danach die Eingabetaste.

Überprüfen Sie nach der Verschlüsselung, ob die verschlüsselte Datei existiert:

ls -l secret.encDies listet Dateien mit Details auf – Sie sollten

secret.encmit einer Dateigröße größer als Null sehen, was die erfolgreiche Verschlüsselung bestätigt.Versuchen Sie, den verschlüsselten Inhalt anzusehen:

cat secret.encDie Ausgabe wird als wirre Folge von Zufallszeichen erscheinen, da sie nun im verschlüsselten Binärformat vorliegt. Dies verdeutlicht, wie Verschlüsselung lesbare Daten in sicheren Geheimtext (Ciphertext) verwandelt, der ohne den passenden Entschlüsselungsschlüssel bedeutungslos ist.

Entschlüsseln der Nachricht

Da wir nun unsere verschlüsselte Nachricht in secret.enc gespeichert haben, ist es an der Zeit, den Prozess umzukehren und unsere ursprüngliche Nachricht wiederherzustellen. Die Entschlüsselung ist wie die Verwendung eines speziellen Schlüssels, um den zuvor unkenntlich gemachten Text wieder aufzuschließen. Genau wie wir das richtige Passwort zum Verschlüsseln brauchten, benötigen wir exakt dasselbe Passwort für eine erfolgreiche Entschlüsselung.

Der Entschlüsselungsbefehl folgt einer ähnlichen Struktur wie der Verschlüsselungsbefehl, weist jedoch wichtige Unterschiede auf. Geben Sie diesen Befehl in Ihr Terminal ein:

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2Untersuchen wir die Bestandteile dieses Befehls genau:

-dist das entscheidende Flag, das OpenSSL in den Entschlüsselungsmodus (decrypt) versetzt.-in secret.encgibt unsere verschlüsselte Datei als Eingabe an.-out decrypted.txtbenennt die Datei, in der unsere wiederhergestellte Nachricht gespeichert wird.- Die restlichen Parameter (

-aes-256-cbcund-pbkdf2) müssen exakt mit denen übereinstimmen, die wir bei der Verschlüsselung verwendet haben.

Bei der Ausführung dieses Befehls wird OpenSSL nach Ihrem Passwort fragen. Dies ist die Sicherheitsprüfung – Sie müssen das identische Passwort angeben, das bei der Verschlüsselung verwendet wurde. Beachten Sie:

- Das Passwortfeld bleibt während der Eingabe leer (Sicherheitsstandard).

- Jede Abweichung im Passwort führt zu einer unlesbaren Ausgabe.

- Das System warnt Sie nicht explizit vor einem falschen Passwort – die Entschlüsselung schlägt einfach fehl oder erzeugt fehlerhafte Daten.

Nach der erfolgreichen Entschlüsselung sollten wir das Ergebnis überprüfen. Verwenden Sie den Befehl

cat, um den Inhalt Ihrer entschlüsselten Datei anzuzeigen:cat decrypted.txtDas Terminal sollte die bekannte Nachricht anzeigen: "LabEx has the best labs for fun, hands-on learning."

Um absolut sicherzugehen, dass unsere Entschlüsselung perfekt funktioniert hat, können wir die Originaldatei und die entschlüsselte Datei mit dem Befehl

diffByte für Byte vergleichen:diff secret.txt decrypted.txtWenn

diffkeine Ausgabe liefert, ist das das bestmögliche Ergebnis – es bestätigt, dass beide Dateien exakt denselben Inhalt haben und keinerlei Unterschiede bestehen. Falls Sie eine Ausgabe sehen, deutet dies darauf hin, dass die Entschlüsselung nicht vollständig erfolgreich war.

Die Bedeutung der Schlüsselverwaltung verstehen

In diesem letzten Schritt werden wir untersuchen, warum es so wichtig ist, Ihren Verschlüsselungsschlüssel (oder Ihr Passwort) sicher aufzubewahren. Verschlüsselungsschlüssel sind wie digitale Schlösser – sie schützen Ihre Daten, indem sie diese so verzerren, dass sie nur mit dem korrekten Schlüssel wiederhergestellt werden können. Ohne eine ordnungsgemäße Schlüsselverwaltung wird selbst die stärkste Verschlüsselung nutzlos.

Versuchen wir, unsere Datei erneut zu entschlüsseln, aber diesmal verwenden wir absichtlich ein falsches Passwort. Diese Demonstration zeigt, was passiert, wenn die Schlüsselverwaltung fehlschlägt. Führen Sie den folgenden Befehl in Ihrem Terminal aus:

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

Wenn Sie nach dem Passwort gefragt werden, geben Sie absichtlich etwas anderes ein als bei der Verschlüsselung. Dies simuliert entweder ein vergessenes Passwort oder den Versuch einer unbefugten Person, auf Ihre Daten zuzugreifen. Schauen wir uns das Ergebnis an:

cat wrong.txt

Sie werden entweder eine Fehlermeldung oder eine Menge zufälliger Zeichen sehen. Dieses Ergebnis ist wichtig, da es zwei Dinge zeigt: Erstens, dass OpenSSL die Verschlüsselung korrekt implementiert hat (es wurde kein Zugriff auf die Daten gewährt), und zweitens, dass die verschlüsselten Daten ohne das exakt richtige Passwort absolut sicher bleiben.

Dieses einfache Experiment verdeutlicht mehrere Grundprinzipien der Kryptographie. Der Verschlüsselungsalgorithmus (in diesem Fall AES-256-CBC) ist so konzipiert, dass er vollständig vom Schlüssel abhängt – schon ein einziger falscher Buchstabe im Passwort führt zu einer völlig anderen Ausgabe. Für die Praxis bedeutet das:

- Sie müssen Ihre Verschlüsselungsschlüssel sicher aufbewahren (nicht zusammen mit den verschlüsselten Daten).

- Sie sollten starke, einzigartige Passwörter für die Verschlüsselung verwenden.

- Schlüsselverwaltungssysteme beinhalten oft Backup-Verfahren für den Notfall.

- In Unternehmensumgebungen werden Schlüssel häufig "rotiert" (periodisch gewechselt).

Denken Sie daran: Die Sicherheit Ihrer verschlüsselten Daten ist nur so stark wie Ihre Praktiken zur Schlüsselverwaltung. Genau wie Sie Ihre Tresorkombination nicht auf einen Notizzettel schreiben würden, der am Tresor klebt, müssen Sie sorgfältig planen, wie Sie Ihre Verschlüsselungsschlüssel speichern und schützen.

Zusammenfassung

In diesem Lab haben Sie gelernt, wie man OpenSSL für grundlegende Verschlüsselungsoperationen installiert und verwendet. Sie haben Konzepte der symmetrischen Verschlüsselung erkundet und das Verschlüsseln sowie Entschlüsseln von Dateien geübt, während Sie gleichzeitig die Bedeutung einer sicheren Schlüsselverwaltung kennengelernt haben.

Diese praktische Erfahrung hat Sie in die grundlegenden Prinzipien der Kryptographie eingeführt, die die Basis der modernen Datensicherheit bilden. Ob für den persönlichen Datenschutz oder die berufliche Weiterentwicklung – diese Fähigkeiten bieten ein solides Fundament für weitere Erkundungen im Bereich der Cybersicherheit.