Введение

В этом испытании вы примерите на себя роль стажера по кибербезопасности в компании NetDefenders, расследующего потенциальную утечку данных. Ваш инструктор предоставил файл дампа сетевого трафика, и ваша задача — извлечь доказательства взаимодействия между сотрудником и labex.io для отчета по криминалистической подготовке.

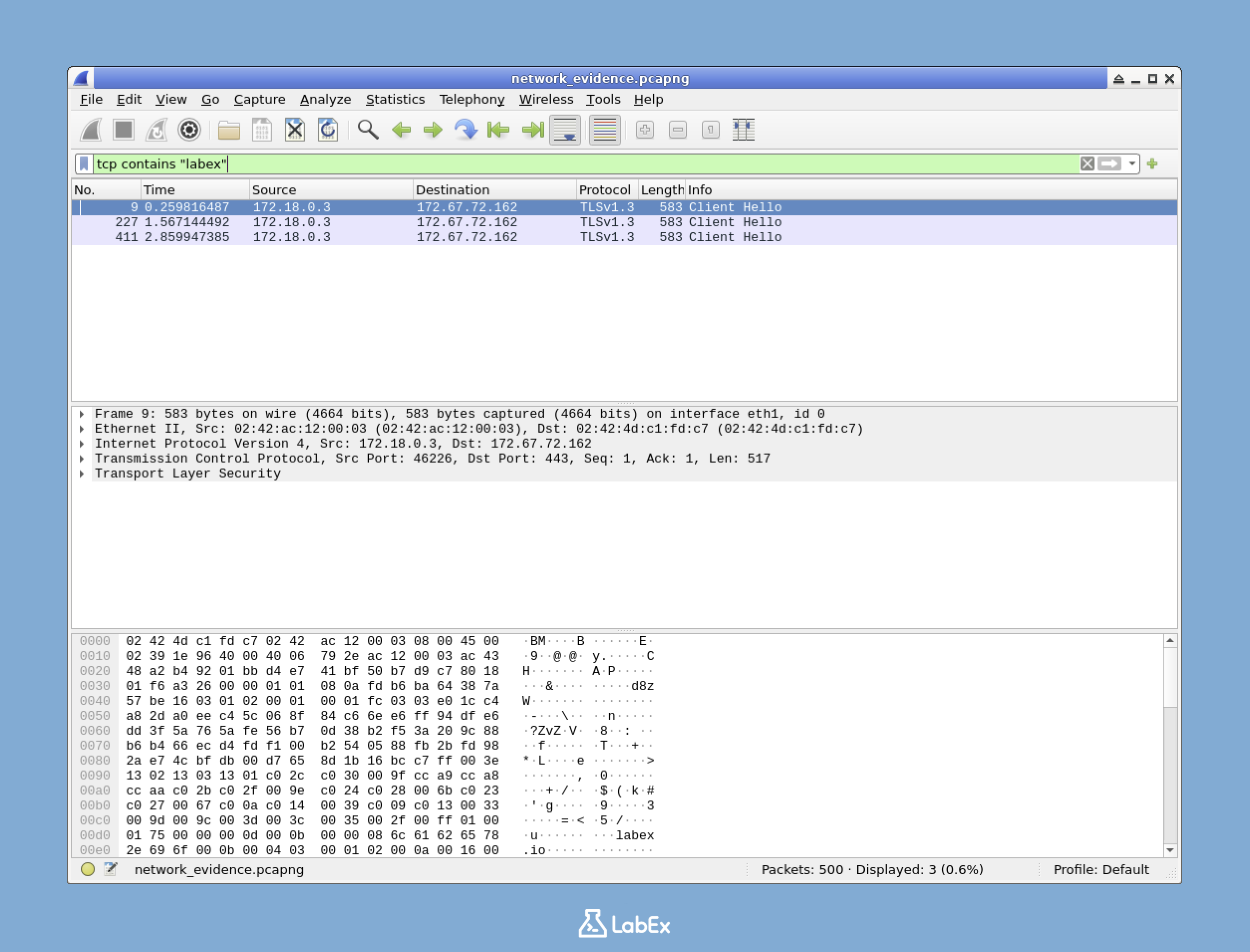

Используя Wireshark, вы проанализируете захваченный сетевой трафик, отфильтровав пакеты TCP, содержащие строку "labex", отследите поток TCP для изучения всей беседы целиком и сохраните полученные доказательства в текстовый файл. Это практическое упражнение демонстрирует основные методы сетевой криминалистики, используемые специалистами по безопасности для выявления и документирования подозрительных веб-коммуникаций.

Извлечение доказательств веб-трафика

Работая стажером по кибербезопасности в NetDefenders, вы расследуете возможную утечку данных. Ваш инструктор перехватил сетевой трафик сотрудника, заходившего на labex.io, и поручил вам извлечь детали этой переписки в качестве доказательства для вашего отчета.

Задачи

- Отфильтровать захваченный в Wireshark трафик так, чтобы отображались только TCP-пакеты, содержащие labex.

- Отследить (Follow) TCP-поток из отфильтрованных пакетов и сохранить его под именем

tcp_evidence.txtв папке проекта.

Требования

- Откройте файл захвата

network_evidence.pcapngв Wireshark. Он находится в директории/home/labex/project. - Используйте фильтр отображения, чтобы показать только те TCP-пакеты, в содержимом которых есть "labex".

- Выберите один из отфильтрованных пакетов, затем воспользуйтесь функцией Wireshark "Follow TCP Stream", чтобы просмотреть весь диалог.

- Сохраните содержимое TCP-потока в файл с именем

tcp_evidence.txtв директории/home/labex/project. - Сохраненный файл должен содержать полные данные TCP-потока между вашей системой и labex.io.

Примеры

При применении правильного фильтра окно Wireshark может выглядеть примерно так:

После выбора функции "Follow TCP Stream" откроется окно с данными беседы. Сохраненный файл будет содержать эти данные, которые могут включать информацию о рукопожатии TLS и зашифрованный HTTPS-трафик.

Подсказки

- Чтобы отфильтровать TCP-пакеты, содержащие определенный текст, используйте формат:

tcp contains "text" - Нажмите правой кнопкой мыши на пакет и выберите "Follow" > "TCP Stream", чтобы просмотреть всю цепочку сообщений.

- В окне "Follow TCP Stream" нажмите кнопку "Save As", чтобы сохранить данные потока.

- Убедитесь, что сохраняете файл именно под требуемым именем и в указанной директории.

- Диалоговое окно сохранения может по умолчанию открыться в другом месте, поэтому перейдите в

/home/labex/projectперед сохранением.

Резюме

В этом испытании я выполнил задачи по сетевой криминалистике с использованием Wireshark для извлечения доказательств веб-трафика из файла захвата пакетов. Расследование было сосредоточено на изучении связи между системой и labex.io для документирования потенциальной утечки данных, что потребовало применения специальных фильтров отображения для изоляции соответствующих TCP-пакетов, содержащих "labex".

Процесс включал открытие файла сетевого захвата, фильтрацию трафика, отслеживание TCP-потоков для просмотра полных сеансов связи и сохранение доказательств в текстовый файл. Эти методы представляют собой важнейшие навыки для специалистов по кибербезопасности, проводящих сетевые криминалистические расследования и подготавливающих доказательную базу для отчетов об инцидентах безопасности.