Введение

В этом испытании вы примерите на себя роль аналитика по информационной безопасности в компании TechDefend, который обнаружил подозрительный HTTP-трафик. Ваша задача — использовать Wireshark, чтобы выделить этот трафик из файла с ранее захваченными сетевыми данными и экспортировать его в формате CSV для последующего анализа командой криминалистов.

Это упражнение проверит ваше умение открывать файлы захвата пакетов, применять фильтры протоколов в Wireshark и экспортировать отфильтрованные данные в требуемом формате. Вам необходимо убедиться, что экспортированные доказательства правильно сохранены в указанном месте и содержат всю необходимую информацию о протоколе HTTP.

Экспорт подозрительных сетевых доказательств

Работая аналитиком по безопасности в TechDefend, вы обнаружили необычный HTTP-трафик, который может указывать на потенциальный взлом. Вашему руководителю нужны эти доказательства для срочного расследования. Вы должны быстро изолировать подозрительный HTTP-трафик и экспортировать его в формате, подходящем для анализа командой криминалистов.

Задачи

- Примените фильтр для отображения только HTTP-трафика, затем экспортируйте эти пакеты в виде CSV-файла с именем

evidence.csvв директорию/home/labex/project.

Требования

- Откройте предоставленный файл

network_traffic.pcapв Wireshark через терминал или графический интерфейс. - Используйте функционал фильтрации Wireshark, чтобы отобразить только трафик протокола HTTP.

- Экспортируйте отфильтрованный HTTP-трафик в CSV-файл с именем

evidence.csv. - Сохраните CSV-файл в директории

/home/labex/project. - Экспортированный файл должен содержать информацию о протоколе HTTP.

Примеры

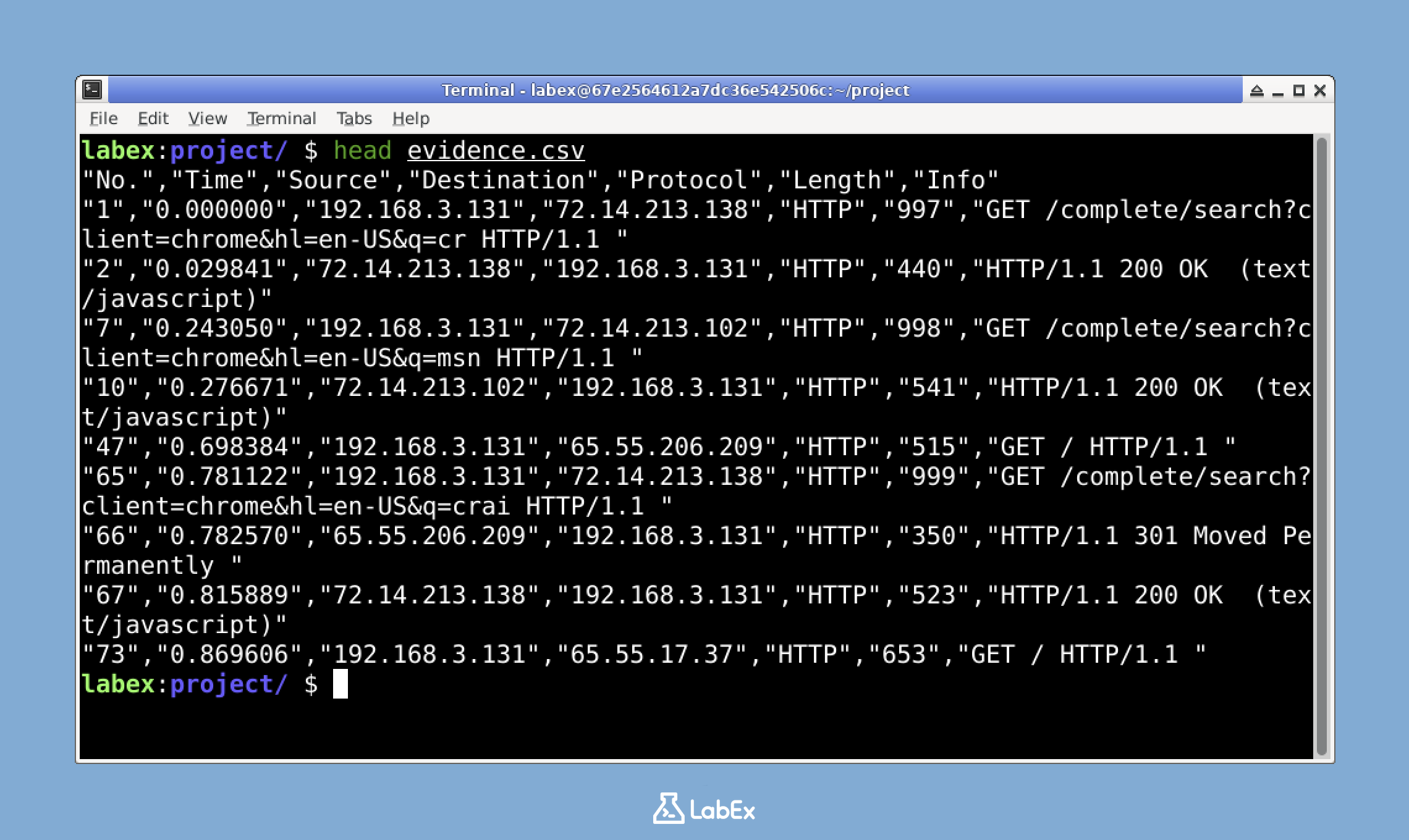

Ниже приведен небольшой пример того, как может выглядеть экспортированный CSV-файл (фактическое содержимое будет зависеть от захваченного трафика):

Подсказки

- Чтобы запустить Wireshark из терминала, просто введите

wiresharkи нажмите Enter. - Чтобы открыть конкретный файл захвата, можно использовать команду

wireshark /home/labex/project/network_traffic.pcap. - Базовый фильтр для отображения только HTTP-трафика — это просто слово

http, введенное в поле фильтра в верхней части окна Wireshark. - Чтобы экспортировать пакеты в формате CSV, перейдите в File → Export Packet Dissections → As CSV.

- При сохранении убедитесь, что выбрали правильный путь (

/home/labex/project) и имя файла (evidence.csv).

Резюме

В ходе этого испытания я выступил в роли аналитика по безопасности TechDefend, чтобы изолировать и экспортировать подозрительный HTTP-трафик из сетевого захвата. С помощью Wireshark я открыл файл пакетов (network_traffic.pcap), применил фильтры для отображения только HTTP-трафика и экспортировал полученные данные в CSV-файл с именем evidence.csv в заданную директорию.

Это испытание продемонстрировало ключевые навыки аналитика по безопасности, включая анализ сетевого трафика в Wireshark, применение фильтров по протоколам и правильный экспорт доказательств для криминалистического расследования. Эти методы критически важны для специалистов по безопасности при выявлении и документировании потенциальных сетевых вторжений для дальнейшего анализа.