Введение

В этом испытании вы примерите на себя роль младшего аналитика по кибербезопасности в компании SecureNet. Ваша задача — организовать мониторинг зашифрованного веб-трафика в корпоративной сети. Вам предстоит создать в Wireshark пользовательское правило раскраски, которое будет выделять весь HTTPS-трафик (порт TCP 443) зеленым фоном и черным текстом. Это позволит мгновенно идентифицировать защищенные веб-соединения при анализе пакетов.

Данное практическое упражнение проведет вас через процесс запуска Wireshark, работу с диалоговым окном правил раскраски, создание и настройку нового правила под названием «Secure Web Traffic», а также экспорт ваших настроек в файл. Выполнив это задание, вы научитесь быстрее ориентироваться в сетевом трафике, что является критически важным навыком для эффективного мониторинга безопасности.

Создание детектора HTTPS-трафика

Работая младшим аналитиком по кибербезопасности в SecureNet, вы получили задание по мониторингу зашифрованного трафика. Вашему руководителю необходимо, чтобы при анализе пакетов HTTPS-соединения были сразу заметны — это поможет убедиться, что защищенные каналы связи установлены корректно.

Задачи

- Создайте в Wireshark новое правило раскраски с именем "Secure Web Traffic", которое выделяет весь HTTPS-трафик, используя фильтр

tcp.port == 443, зеленым фоном и черным текстом.

Требования

- Запустите Wireshark из терминала с помощью команды

wireshark. - Откройте окно «Coloring Rules» (Правила раскраски) через меню «View».

- Создайте новое правило со следующими параметрами:

- Name:

Secure Web Traffic - Filter expression:

tcp.port == 443 - Background color (Цвет фона): Зеленый

- Foreground color (Цвет текста): Черный

- Name:

- Активируйте новое правило, установив соответствующий флажок.

- Экспортируйте правила раскраски в файл с именем

secure_web_rule.txtв директорию/home/labex/project.

Примеры

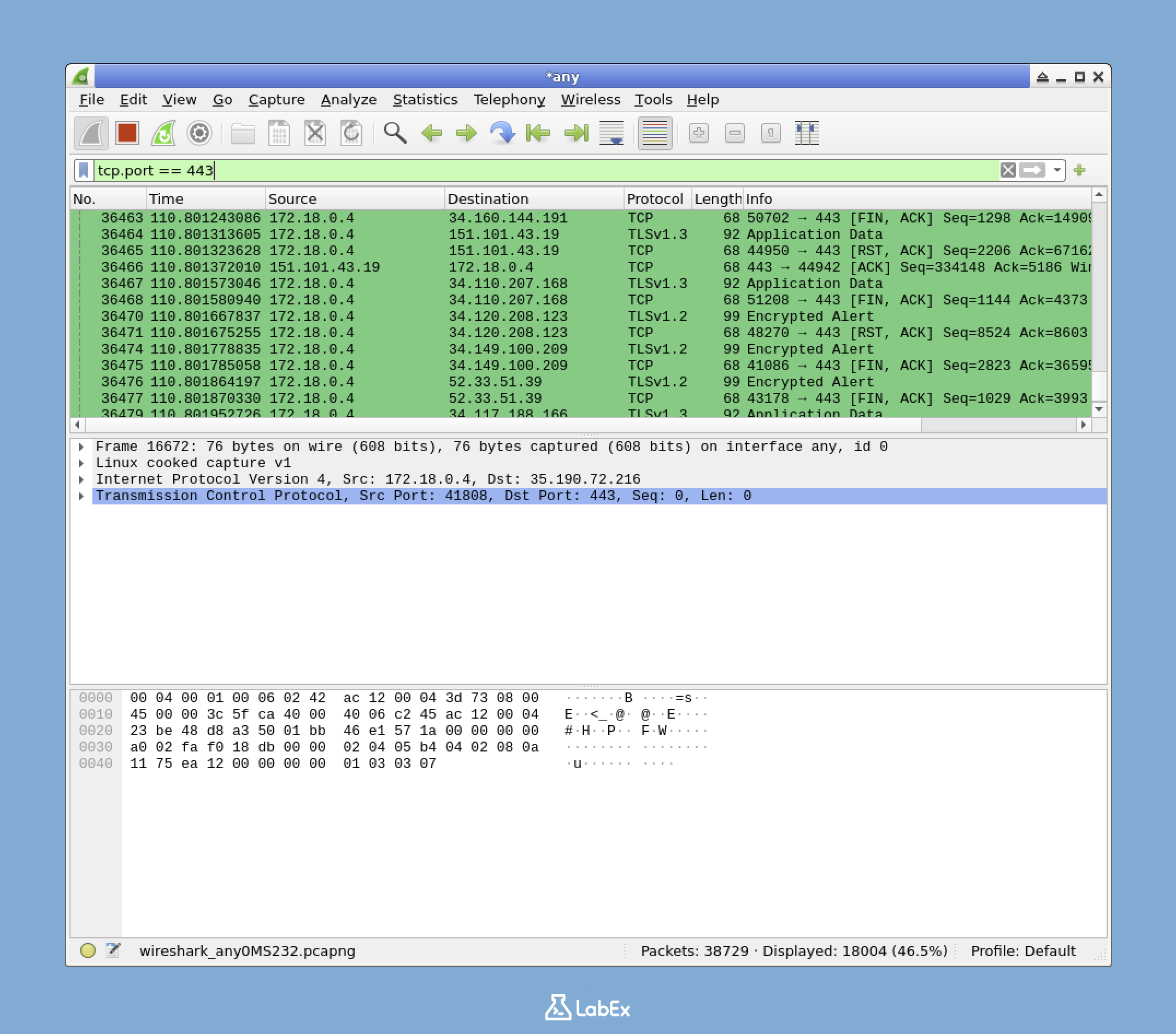

При правильной настройке ваше новое правило в окне Wireshark должно выглядеть следующим образом:

После применения этого правила весь HTTPS-трафик (порт TCP 443) в списке пакетов будет подсвечен зеленым фоном с черным текстом, что значительно упростит поиск защищенных соединений.

Подсказки

- Чтобы открыть диалоговое окно правил раскраски, перейдите в меню «View» и выберите «Coloring Rules...».

- При создании нового правила используйте кнопку «+», чтобы добавить запись.

- Для выбора цветов используйте кнопки «Foreground» (Текст) и «Background» (Фон).

- Не забудьте поставить галочку рядом с вашим новым правилом, чтобы оно заработало.

- Для сохранения правил используйте кнопку «Export...» в окне правил раскраски.

- Убедитесь, что сохраняете файл именно под тем именем, которое указано в требованиях.

Резюме

В ходе этого испытания я создал пользовательское правило раскраски в Wireshark для идентификации HTTPS-трафика в сети. Задача включала запуск Wireshark, работу с диалоговым окном «Coloring Rules» и создание правила под названием «Secure Web Traffic» с использованием фильтра tcp.port == 443, а также настройку зеленого фона и черного текста.

Это практическое упражнение продемонстрировало, как специалисты по безопасности могут визуально выделять определенные типы сетевого трафика для упрощения анализа. После настройки и активации правила я экспортировал конфигурацию в файл secure_web_rule.txt в указанную рабочую директорию, завершив создание визуального детектора, который делает защищенные соединения мгновенно узнаваемыми при мониторинге сети.