Introduction

Dans ce défi, vous incarnerez un analyste en cybersécurité junior enquêtant sur une éventuelle violation de données chez Cybertech Industries. L'équipe de sécurité a détecté une activité réseau inhabituelle en dehors des heures de bureau et vous a fourni un fichier de capture de paquets contenant le trafic suspect.

Votre mission consiste à utiliser Wireshark pour analyser le fichier de capture fourni en créant un filtre d'affichage qui isole uniquement le trafic HTTPS chiffré (port TCP 443). Cette technique de filtrage vous permettra de vous concentrer sur les communications potentiellement sensibles liées à l'incident suspecté. Une fois le filtre approprié créé, vous l'enregistrerez dans un fichier texte à des fins de documentation.

Filtrer le trafic web chiffré

En tant qu'analyste en cybersécurité junior, vous enquêtez sur une fuite de données potentielle chez Cybertech Industries. L'équipe de sécurité a découvert une activité réseau anormale durant la nuit et sollicite votre expertise. Ils vous ont transmis une capture réseau effectuée au moment des faits suspects.

Tâches

- Utiliser le filtre d'affichage de Wireshark pour n'afficher que le trafic HTTPS chiffré en filtrant le port TCP 443.

Critères de réussite

- Ouvrir le fichier

suspicious_traffic.pcapngsitué dans le répertoire~/projectà l'aide de Wireshark. - Créer un filtre d'affichage pour isoler exclusivement le trafic HTTPS (port TCP 443).

- Enregistrer votre filtre sous le nom

https_filter.txtdans le répertoire~/project, en veillant à ce qu'il ne contienne que l'expression de filtrage (une seule ligne).

Exemples

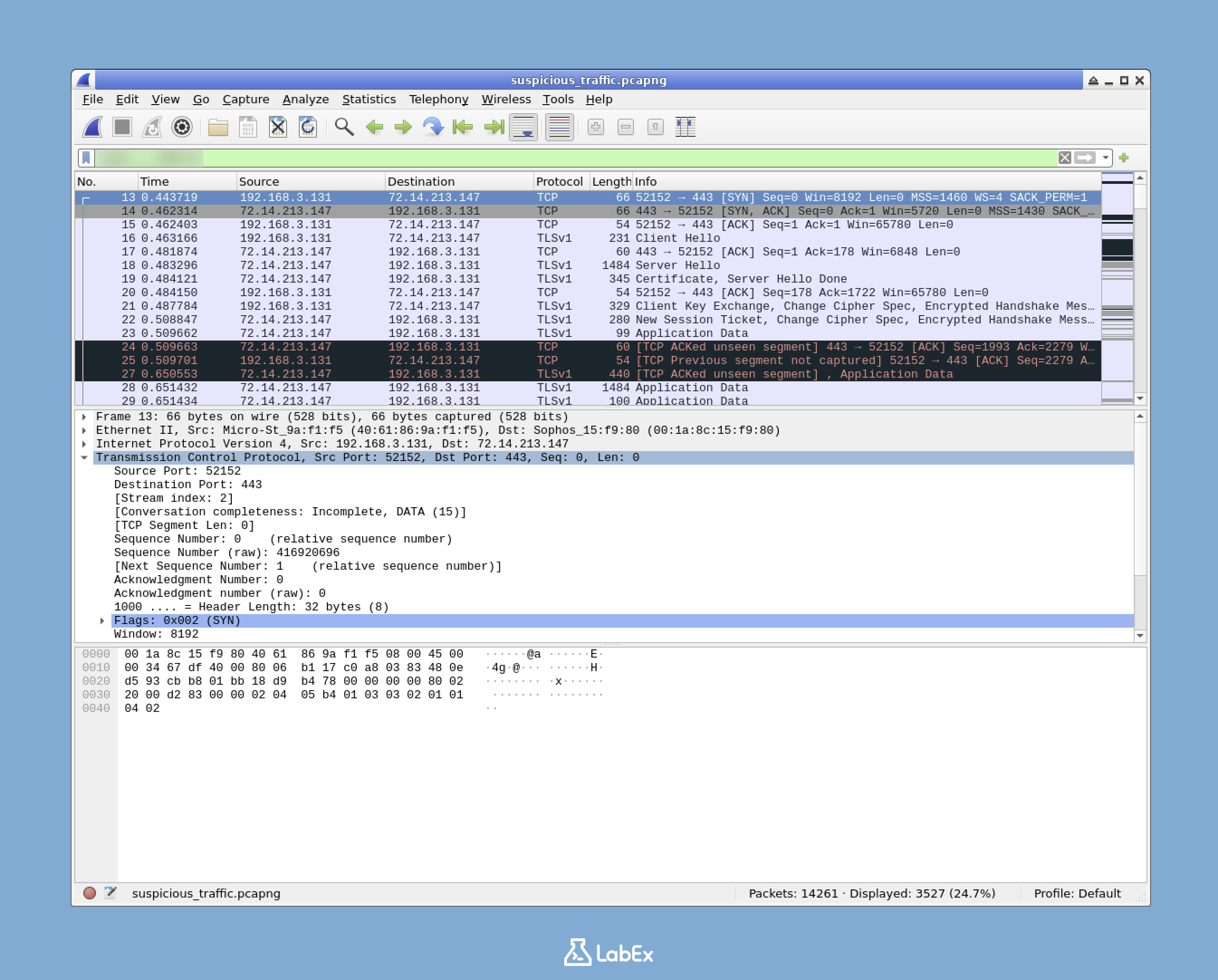

Lorsque vous aurez appliqué le bon filtre avec succès, vous devriez obtenir un résultat similaire à celui-ci :

Les paquets affichés ne doivent inclure que ceux utilisant le port TCP 443, qui est le port standard pour le trafic HTTPS.

Votre fichier de filtre enregistré doit contenir uniquement l'expression, par exemple :

ip.addr == 8.8.8.8

(Note : Ceci n'est qu'un exemple de format de filtre, pas la solution attendue)

Conseils

- Dans Wireshark, les filtres d'affichage se saisissent dans la barre de recherche située en haut de la fenêtre principale.

- L'expression de filtrage doit cibler le numéro de port TCP utilisé par défaut pour le trafic HTTPS.

- N'oubliez pas que les numéros de port peuvent être référencés via

tcp.portdans les expressions de filtrage. - Consultez la section sur l'utilisation des filtres d'affichage de l'atelier précédent pour plus d'indications.

- Assurez-vous de n'enregistrer que le texte de l'expression dans votre fichier, sans aucun commentaire ou explication supplémentaire.

Résumé

Au cours de ce défi, j'ai agi en tant qu'analyste en cybersécurité junior pour enquêter sur une éventuelle fuite de données chez Cybertech Industries en analysant un trafic réseau suspect. Grâce à Wireshark, j'ai appris à créer et à appliquer des filtres d'affichage pour isoler le trafic HTTPS chiffré en ciblant spécifiquement les communications sur le port TCP 443.

L'exercice a nécessité l'ouverture d'un fichier de capture de paquets, l'application de la syntaxe de filtrage appropriée dans la barre d'outils de Wireshark et l'enregistrement de l'expression de filtrage dans un fichier texte. Cette compétence pratique est essentielle pour les analystes en sécurité qui doivent identifier et examiner rapidement le trafic web chiffré lors d'investigations, leur permettant de se focaliser sur les paquets pertinents tout en écartant les communications réseau non liées à l'incident.