Introduction

Dans ce défi, vous incarnerez un analyste en cybersécurité junior chez SecureNet, chargé de surveiller le trafic web chiffré sur le réseau de votre organisation. Votre objectif est de créer une règle de colorisation personnalisée dans Wireshark qui met en évidence tout le trafic HTTPS (port TCP 443) avec un fond vert et du texte noir, rendant les connexions web sécurisées facilement identifiables lors de l'analyse des paquets.

Cet exercice pratique vous guidera pour lancer Wireshark, accéder à la boîte de dialogue des règles de colorisation, créer et configurer une nouvelle règle nommée 'Secure Web Traffic', et enfin exporter vos règles de colorisation personnalisées vers un fichier. En relevant ce défi, vous améliorerez votre capacité à identifier rapidement les communications sécurisées dans le flux réseau — une compétence cruciale pour une surveillance efficace de la cybersécurité.

Créer un détecteur de trafic HTTPS

En tant qu'analyste en cybersécurité junior chez SecureNet, vous avez été chargé de surveiller le trafic web chiffré sur le réseau de votre entreprise. Votre superviseur souhaite que vous puissiez identifier rapidement les connexions HTTPS lors de l'analyse des paquets afin de vous assurer que les communications sécurisées sont correctement établies.

Tâches

- Créer une nouvelle règle de colorisation dans Wireshark nommée "Secure Web Traffic" qui met en évidence tout le trafic HTTPS en utilisant

tcp.port == 443comme filtre, avec un arrière-plan vert et du texte noir.

Exigences

- Lancez Wireshark depuis le terminal en utilisant la commande

wireshark. - Accédez aux Règles de colorisation (Coloring Rules) via le menu Vue (View).

- Créez une nouvelle règle de colorisation avec les spécifications suivantes :

- Nom :

Secure Web Traffic - Expression de filtre :

tcp.port == 443 - Couleur d'arrière-plan : Vert (Green)

- Couleur de premier plan (texte) : Noir (Black)

- Nom :

- Activez la nouvelle règle de colorisation en cochant sa case correspondante.

- Exportez les règles de colorisation dans un fichier nommé

secure_web_rule.txtdans le répertoire/home/labex/project.

Exemples

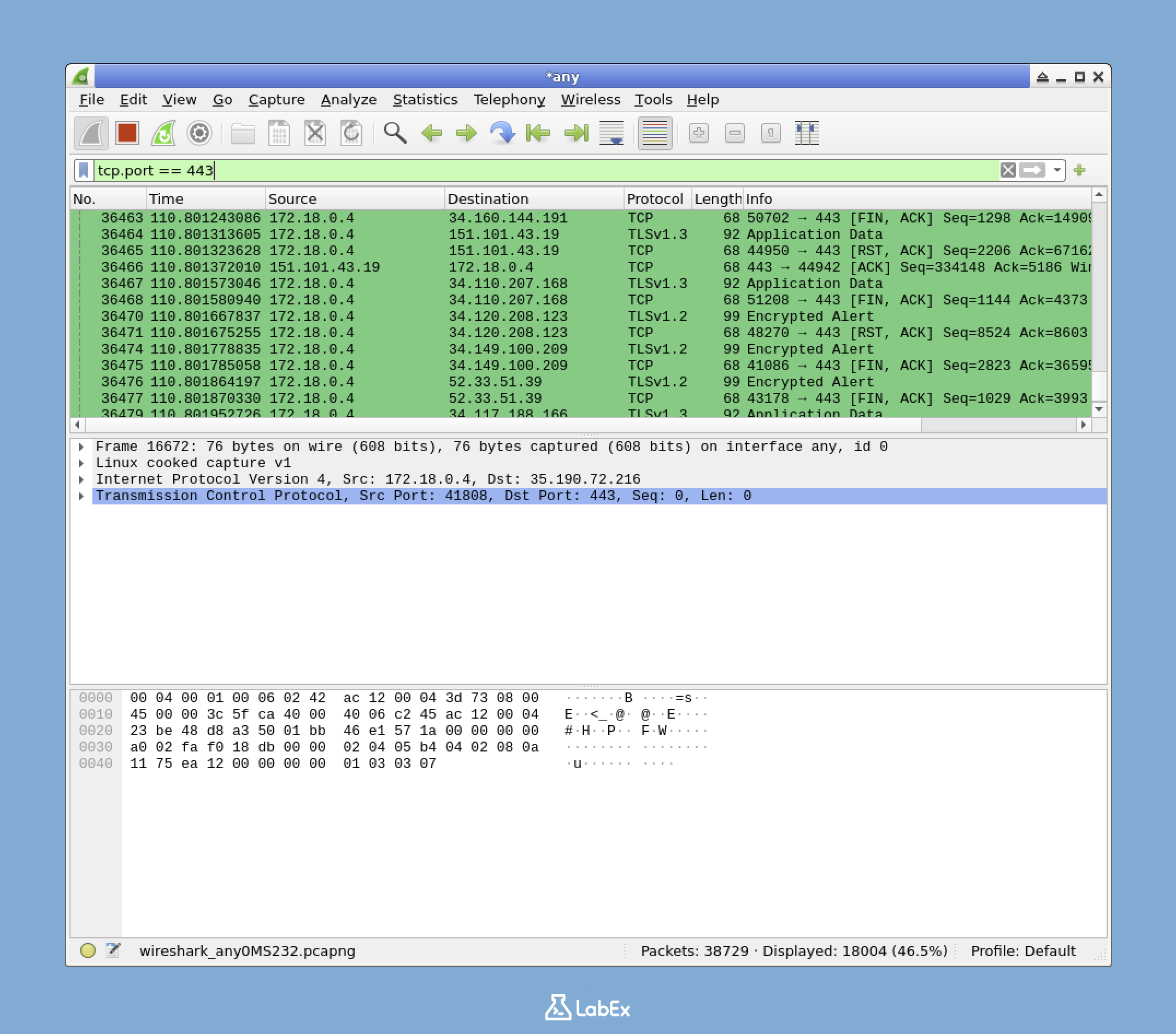

Une fois configurée correctement, votre nouvelle règle de colorisation devrait apparaître dans Wireshark comme ceci :

Après avoir appliqué cette règle, tout le trafic HTTPS (port TCP 443) dans vos captures de paquets sera mis en évidence avec un fond vert et du texte noir, facilitant ainsi l'identification des connexions web sécurisées.

Conseils

- Pour ouvrir la boîte de dialogue des règles de colorisation, allez dans le menu View et sélectionnez "Coloring Rules...".

- Lors de la création d'une nouvelle règle, utilisez le bouton "+" pour ajouter une entrée.

- Pour définir les couleurs, cliquez sur les boutons intitulés "Foreground" et "Background".

- N'oubliez pas de cocher la case à côté de votre nouvelle règle pour l'activer.

- Pour exporter les règles, cliquez sur le bouton "Export..." dans la boîte de dialogue des règles de colorisation.

- Assurez-vous d'enregistrer le fichier exporté avec le nom exact spécifié dans les exigences.

Résumé

Dans ce défi, j'ai créé une règle de colorisation personnalisée dans Wireshark pour identifier le trafic HTTPS sur un réseau. La tâche a nécessité le lancement de Wireshark, l'accès à la boîte de dialogue des règles de colorisation via le menu View, et la création d'une nouvelle règle nommée "Secure Web Traffic" utilisant l'expression de filtre "tcp.port == 443" avec des couleurs de fond vert et de texte noir.

Cet exercice pratique a démontré comment les analystes en sécurité peuvent mettre en évidence visuellement des types spécifiques de trafic réseau pour faciliter leur identification lors de l'analyse de paquets. Après avoir configuré et activé la règle, j'ai exporté les règles de colorisation vers un fichier nommé "secure_web_rule.txt" dans le répertoire de projet spécifié, achevant ainsi la mise en œuvre d'un détecteur visuel de trafic HTTPS qui rend les connexions web sécurisées immédiatement reconnaissables lors de la surveillance du réseau.