Introduction

Dans ce laboratoire, vous apprendrez à capturer et à analyser le trafic réseau à l'aide de Wireshark, un analyseur de protocole réseau populaire. L'analyse du trafic réseau est essentielle en cybersécurité, car elle permet d'identifier les menaces potentielles et de surveiller les activités du réseau.

À la fin de ce laboratoire, vous aurez acquis une expérience pratique dans la capture et l'analyse de paquets réseau avec Wireshark, ce qui est une compétence précieuse pour enquêter sur les incidents de sécurité.

Capture du trafic réseau

Dans cette étape, nous allons apprendre à lancer Wireshark, à capturer le trafic réseau et à l'enregistrer pour l'analyse. La capture de paquets réseau vous permet de voir toutes les données qui transitent par vos interfaces réseau, ce qui vous donne une visibilité sur les communications réseau.

Qu'est-ce qu'un paquet réseau ?

Avant de commencer, comprenons ce qu'est un paquet réseau (network packet). Un paquet est une unité de données formatée qui est transmise sur un réseau. Lorsque vous effectuez une activité sur Internet (comme visiter un site web, envoyer un e-mail ou regarder une vidéo), les données sont divisées en petits morceaux ou "paquets" et envoyées sur le réseau vers leur destination.

Chaque paquet contient :

- Les adresses source et de destination (similaires aux adresses de l'expéditeur et du destinataire sur une lettre)

- La charge utile (payload) (les données réelles ou le contenu du message)

- Les métadonnées (metadata) (informations sur la façon de traiter le paquet)

Application concrète : En cybersécurité, la compréhension de la structure des paquets est fondamentale pour détecter les comportements suspects. Par exemple, un paquet avec des adresses source ou des ports de destination inhabituels pourrait indiquer que quelqu'un tente d'analyser votre réseau (scan your network).

Lancer Wireshark

Tout d'abord, ouvrons Wireshark en exécutant la commande suivante dans le terminal :

wireshark

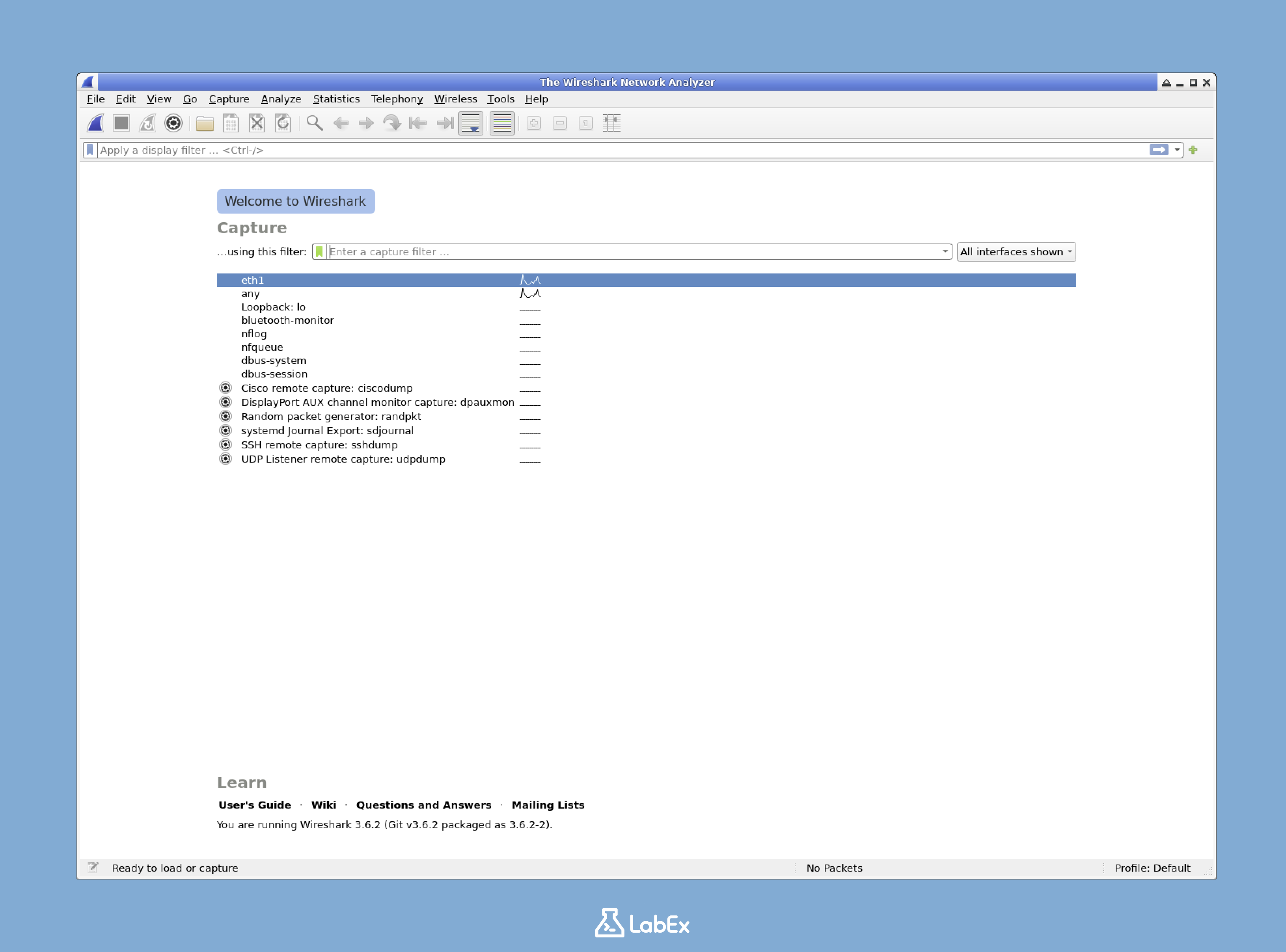

Après avoir exécuté cette commande, l'application Wireshark s'ouvrira. Vous devriez voir l'interface principale de Wireshark qui affiche les interfaces réseau disponibles.

La sortie ressemblera à ceci :

Note pour les débutants : Si c'est la première fois que vous utilisez Wireshark, ne vous inquiétez pas de toutes les options que vous voyez. Nous nous concentrerons sur les fonctions essentielles nécessaires à la capture et à l'analyse de base des paquets.

Sélectionner une interface réseau

Avant de pouvoir capturer des paquets, vous devez choisir l'interface réseau à surveiller. Chaque interface représente une connexion réseau différente sur votre système.

Dans la fenêtre principale de Wireshark, vous verrez une liste des interfaces réseau disponibles. Chaque interface a un petit graphique à côté qui montre l'activité actuelle.

Pour ce laboratoire, double-cliquez sur l'interface eth1. Il s'agit généralement de l'interface Ethernet principale. Si vous ne voyez pas eth1, sélectionnez n'importe quelle interface qui affiche une activité (un graphique en mouvement).

Conseil : Le graphique à côté de chaque interface indique le niveau d'activité du réseau sur cette interface. Choisir une interface avec plus d'activité produira des résultats de capture plus intéressants.

Ce qui se passe : Lorsque vous sélectionnez une interface, vous indiquez à Wireshark quel "tuyau réseau" écouter. Différentes interfaces peuvent afficher différents types de trafic - par exemple, les connexions Wi-Fi par rapport aux connexions Ethernet.

Démarrer la capture de paquets

Une fois que vous avez sélectionné une interface, Wireshark devrait automatiquement commencer à capturer des paquets. Si ce n'est pas le cas, vous pouvez démarrer la capture manuellement en cliquant sur l'icône bleue en forme d'aileron de requin dans la barre d'outils ou en appuyant sur Ctrl+E.

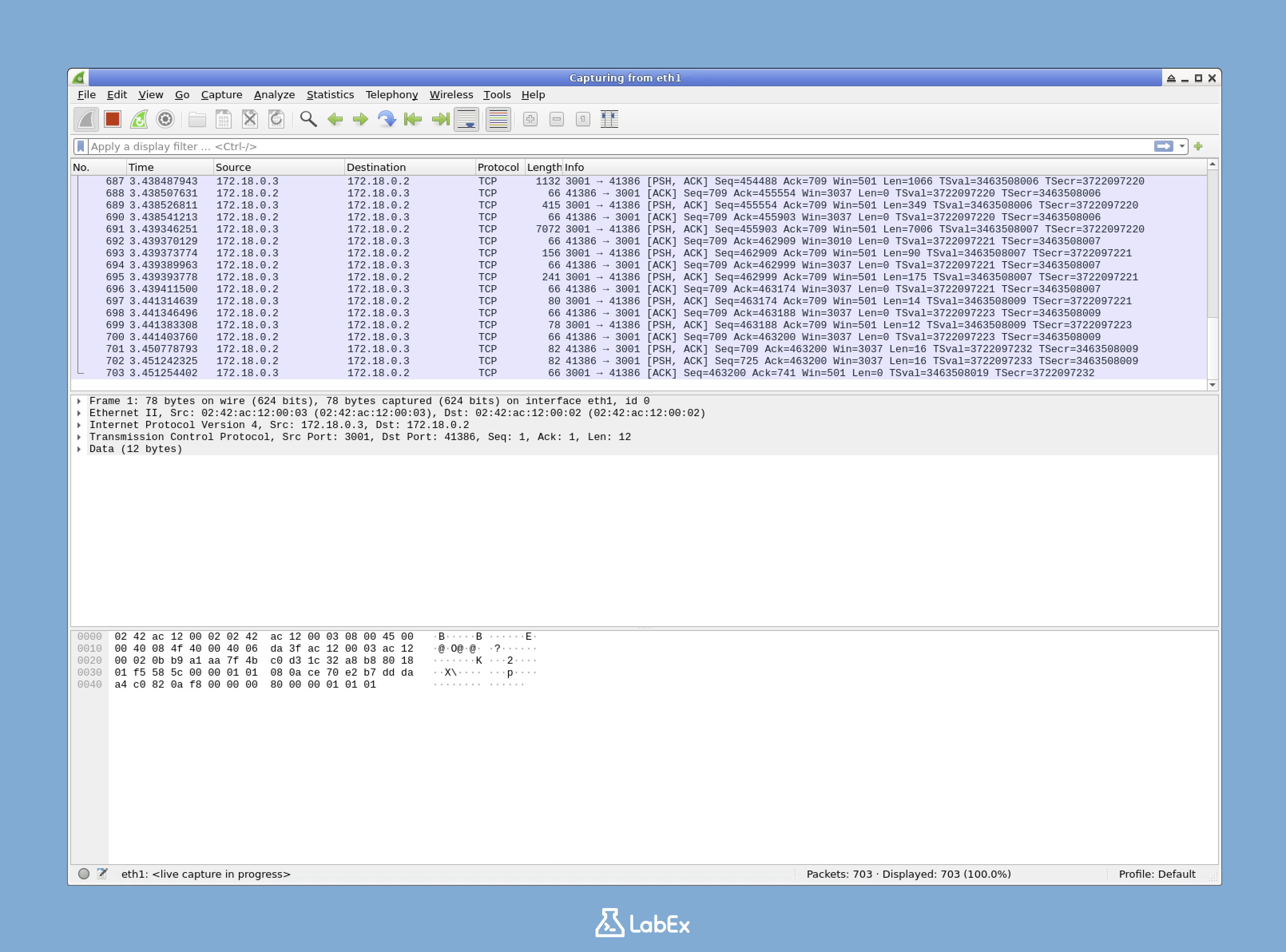

Pendant que la capture est en cours, vous verrez des paquets apparaître en temps réel dans la fenêtre principale :

Laissez la capture s'exécuter pendant environ 30 à 60 secondes pour collecter suffisamment de trafic réseau pour l'analyse.

Note de sécurité : N'oubliez pas que Wireshark capture tout le trafic qui transite par l'interface réseau sélectionnée. Lorsqu'il est utilisé dans un environnement de production ou sur un réseau partagé, assurez-vous d'avoir l'autorisation d'effectuer une telle surveillance, car il peut capturer des informations sensibles.

À quoi s'attendre : Pendant la capture, vous verrez probablement différentes lignes colorées apparaître rapidement dans l'affichage. Chaque ligne représente un paquet, et les couleurs indiquent différents protocoles (comme le bleu pour TCP, le vert clair pour HTTP).

Comprendre la liste des paquets

Pendant la capture, observez la liste principale des paquets dans la fenêtre Wireshark. Chaque ligne représente un seul paquet avec plusieurs colonnes d'informations :

- No. : Le numéro du paquet dans cette session de capture

- Time : Le moment où le paquet a été capturé

- Source : L'adresse IP ou le nom d'hôte (hostname) du périphérique émetteur

- Destination : L'adresse IP ou le nom d'hôte du périphérique récepteur

- Protocol : Le protocole réseau utilisé (TCP, UDP, HTTP, etc.)

- Length : La taille du paquet en octets (bytes)

- Info : Des détails supplémentaires sur le paquet

Wireshark utilise différentes couleurs pour mettre en évidence divers protocoles, ce qui facilite l'identification des différents types de trafic.

Analyse approfondie : Le code couleur est une fonctionnalité puissante de Wireshark. Par exemple, le rouge est souvent utilisé pour indiquer des erreurs, le bleu clair pour le trafic TCP et le vert clair pour le trafic HTTP. Cet indice visuel vous aide à identifier rapidement le trafic qui vous intéresse.

Conseil de tri : Vous pouvez cliquer sur n'importe quel en-tête de colonne pour trier la liste des paquets. Par exemple, cliquer sur l'en-tête "Protocol" regroupera les protocoles similaires, ce qui est utile lorsque vous recherchez des types de trafic spécifiques.

Arrêter la capture

Après avoir capturé pendant 30 à 60 secondes, arrêtez la capture en cliquant sur l'icône carrée rouge dans la barre d'outils ou en appuyant à nouveau sur Ctrl+E.

Pourquoi s'arrêter ? : Bien que Wireshark puisse capturer des paquets indéfiniment, s'arrêter après une période raisonnable permet de maintenir la taille du fichier gérable et facilite l'analyse. Pour des enquêtes spécifiques, vous pouvez exécuter des captures pendant de plus longues périodes.

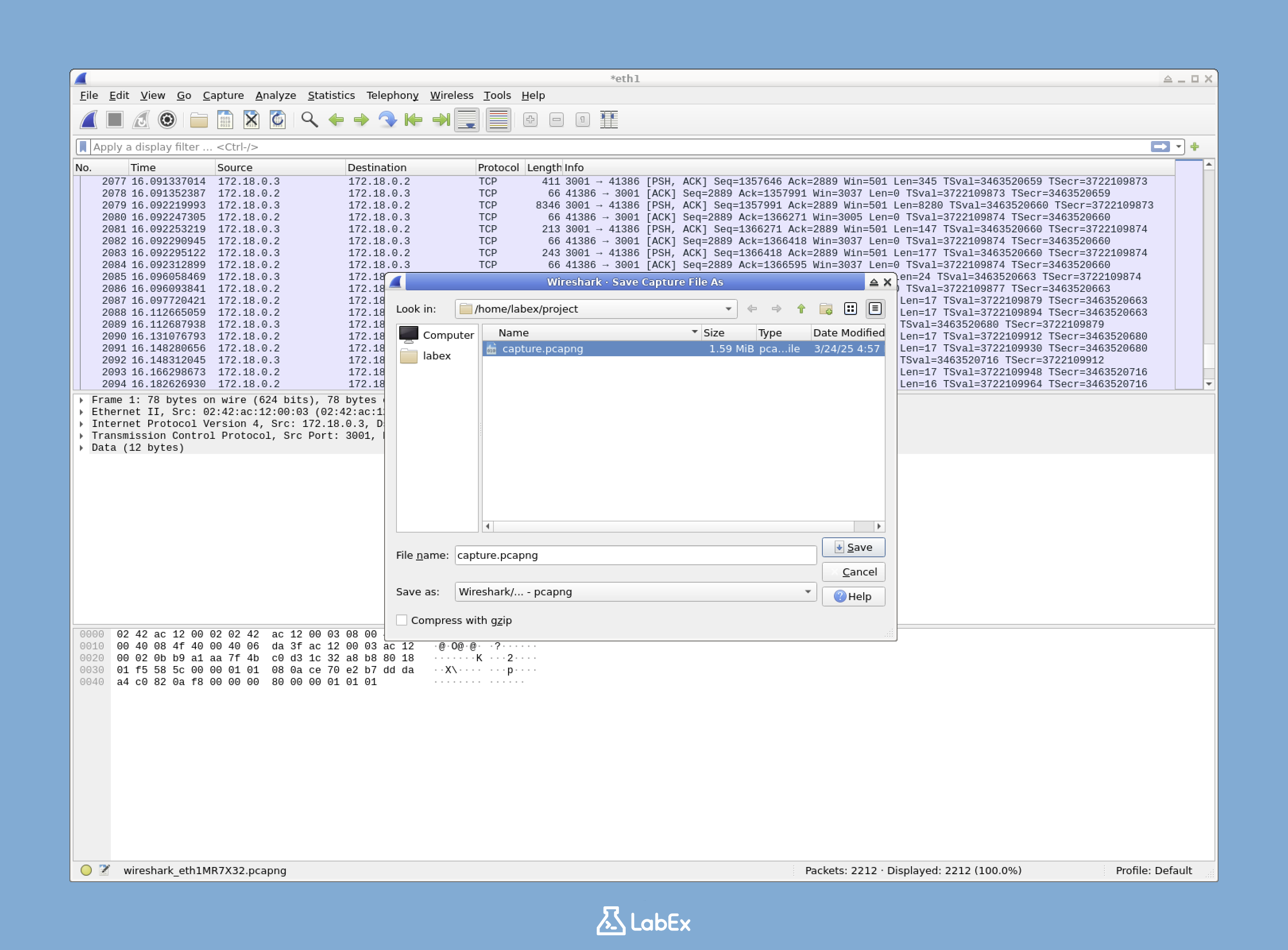

Enregistrer les paquets capturés

Maintenant, enregistrons le trafic réseau capturé pour une analyse ultérieure :

- Cliquez sur

Filedans le menu en haut de la fenêtre Wireshark - Sélectionnez

Save As(Enregistrer sous) - Naviguez jusqu'au répertoire

/home/labex/project - Entrez

capture.pcapngcomme nom de fichier - Cliquez sur le bouton

Save(Enregistrer)

La boîte de dialogue d'enregistrement ressemblera à ceci :

Le format de fichier .pcapng est le format natif de Wireshark pour stocker les captures de paquets. Il contient toutes les informations sur vos paquets capturés et peut être rouvert dans Wireshark pour une analyse plus approfondie.

Connaissances étendues : Wireshark prend également en charge l'ancien format .pcap et d'autres formats pour l'importation/exportation. Le format .pcapng offre plus de fonctionnalités que l'ancien format .pcap, telles que la prise en charge de la capture de plusieurs interfaces et des annotations de paquets.

Vous avez maintenant capturé avec succès le trafic réseau et l'avez enregistré pour l'analyse. Dans l'étape suivante, nous allons explorer comment analyser ces données capturées.

Comprendre l'interface de Wireshark

Maintenant que vous avez capturé du trafic réseau, apprenons à l'analyser à l'aide de l'interface de Wireshark. La compréhension de cette interface est essentielle pour une analyse efficace du trafic réseau.

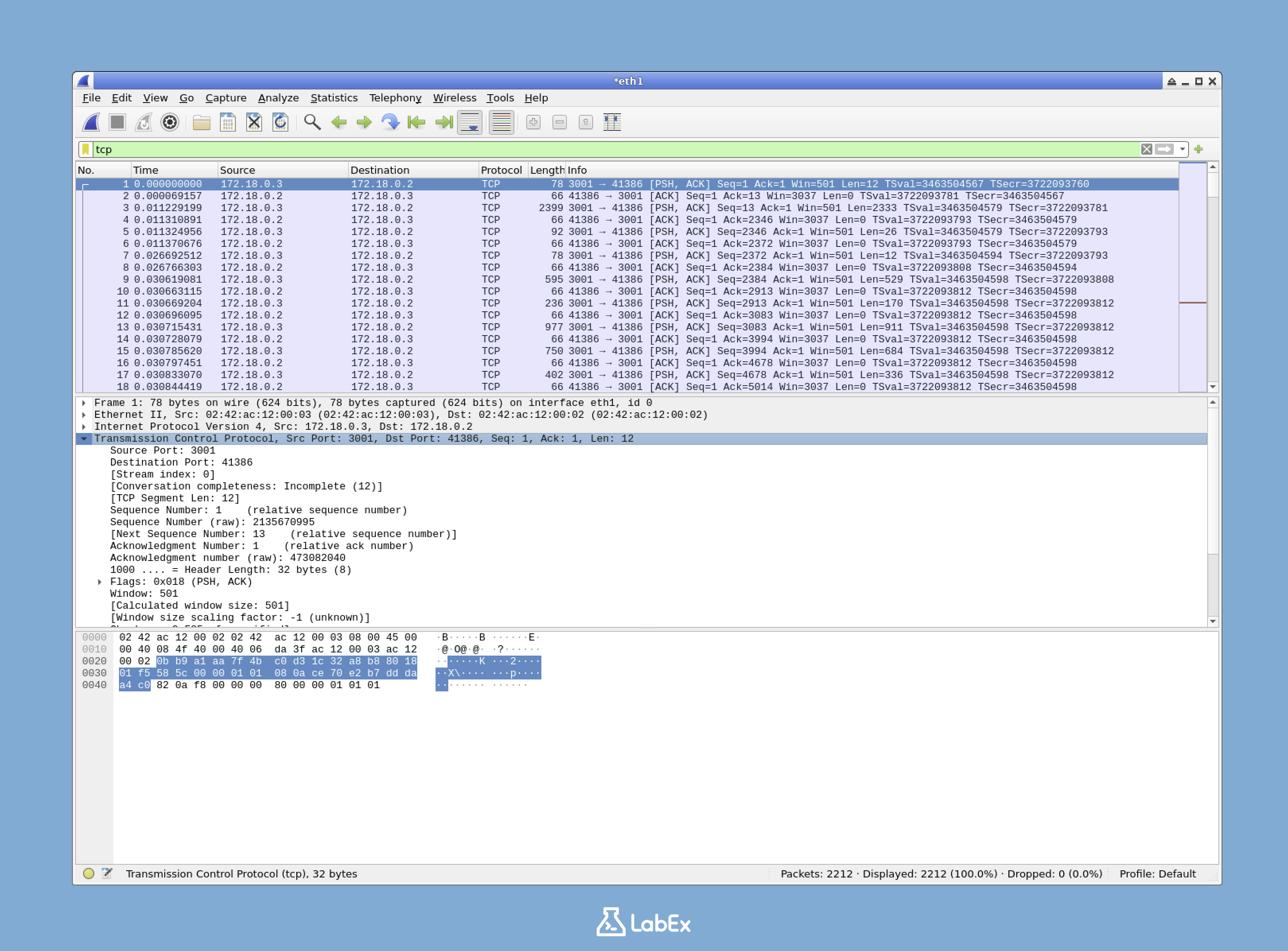

La disposition de l'interface de Wireshark

L'interface de Wireshark est divisée en trois volets principaux :

- Volet Liste des paquets (en haut) : Affiche tous les paquets capturés avec des informations de base

- Volet Détails du paquet (au milieu) : Affiche des informations détaillées sur le paquet sélectionné

- Volet Octets du paquet (en bas) : Affiche les données brutes du paquet sélectionné au format hexadécimal et ASCII

Pour examiner un paquet en détail, cliquez simplement dessus dans le volet Liste des paquets. Les détails de ce paquet apparaîtront dans les volets inférieurs.

Cette conception à trois volets vous permet de visualiser à la fois une vue d'ensemble de haut niveau et des détails de bas niveau, ce qui est essentiel pour une analyse complète du réseau.

Conseil de personnalisation : Wireshark vous permet de personnaliser la disposition de l'interface. Vous pouvez redimensionner chaque volet en faisant glisser les séparateurs entre eux, ou masquer complètement un volet en cliquant avec le bouton droit de la souris sur un séparateur et en sélectionnant "Hide" (Masquer). Si vous masquez accidentellement un volet, vous pouvez le restaurer via View > Panes (Affichage > Volets) dans le menu.

Naviguer dans l'interface de Wireshark

Pour inspecter un paquet en détail :

- Cliquez sur un paquet dans le volet Liste des paquets

- Les détails de ce paquet apparaîtront dans les volets inférieurs

- Parcourez le volet Détails du paquet pour afficher des informations structurées sur le paquet

- Affichez le volet Octets du paquet pour comprendre la représentation brute hexadécimale et ASCII du paquet

Conseil pratique : Essayez de sélectionner différents paquets dans le volet Liste des paquets et observez comment les deux autres volets se mettent à jour pour afficher des informations sur le paquet sélectionné. Essayez des paquets avec différents types de protocoles pour voir les différentes informations qu'ils contiennent.

Comprendre le volet Détails du paquet

Le volet Détails du paquet affiche des informations sur les paquets en couches, reflétant la pile de protocoles réseau :

- Couche Frame (Trame) : Informations physiques sur la capture de paquets (heure de capture, longueur de la trame)

- Couche Ethernet : Contient l'adresse MAC et d'autres informations de la couche de liaison (link layer)

- Couche Protocole Internet (IP) : Contient des informations sur l'adresse IP

- Couche Transport (TCP/UDP) : Contient les numéros de port et les informations de session

- Couche Application (HTTP, DNS, etc.) : Contient des données spécifiques à l'application

Connaissances de base : Cette réflexion en couches suit le modèle OSI (Open Systems Interconnection) ou le modèle TCP/IP, qui est le modèle standard pour la communication réseau. La compréhension de ces couches vous aide à comprendre comment fonctionne la communication réseau.

Visualisation : Considérez ces couches comme une enveloppe dans une enveloppe. La couche la plus externe (Frame) contient tout. À l'intérieur se trouve la couche Ethernet, puis la couche IP, et ainsi de suite. Chaque couche ajoute ses propres informations d'adressage et de contrôle pour s'assurer que les données atteignent correctement leur destination.

Vérification des détails du paquet

Pour comprendre un paquet spécifique en profondeur :

- Cliquez sur un paquet dans le volet Liste des paquets

- Dans le volet Détails du paquet, développez les sections en cliquant sur la flèche (►) à côté de chaque champ

- Lorsque vous sélectionnez différents champs dans le volet Détails du paquet, les octets correspondants seront mis en évidence dans le volet Octets du paquet

Cela vous permet d'inspecter tous les aspects d'un paquet, de la trame Ethernet de bas niveau aux données d'application de haut niveau.

Par exemple, si vous sélectionnez un paquet HTTP et développez la section "Hypertext Transfer Protocol", vous pouvez voir les détails de la requête ou de la réponse HTTP :

- Méthode de requête (GET, POST, etc.)

- Informations d'en-tête (User-Agent, Content-Type, etc.)

- Code d'état et message de réponse (status code and response message)

Exercice pratique : Essayez de trouver un paquet HTTP et de développer ses détails. Vérifiez l'URL de la requête, le code d'état ou d'autres informations d'en-tête HTTP intéressantes. Si vous ne trouvez pas de paquet HTTP, essayez d'ouvrir un site web sur le réseau pour générer du trafic HTTP.

Conseil de dépannage : Lorsque vous enquêtez sur des problèmes de réseau, portez une attention particulière aux champs mis en évidence en rouge ou contenant des mots tels que "error" (erreur), "warning" (avertissement) ou "malformed" (malformé). Ceux-ci indiquent souvent des problèmes potentiels qui pourraient être à l'origine de problèmes de réseau.

Utilisation des outils de navigation de Wireshark

Wireshark fournit plusieurs outils de navigation utiles pour vous aider à parcourir la capture :

- Barre d'outils de filtre (Filter Toolbar) : Située en haut de la fenêtre principale, vous permettant de filtrer les paquets affichés

- Outils de zoom (Zoom Tools) : Vous permettant d'effectuer un zoom avant ou arrière sur la vue de l'axe temporel

- Code couleur (Color Coding) : Différents types de paquets utilisent différentes couleurs, ce qui facilite l'identification visuelle

- Fonction de recherche (Find Feature) (Ctrl+F) : Vous permettant de rechercher des informations spécifiques dans le contenu des paquets

Options d'affichage de l'heure (Time Display Options) : Par défaut, Wireshark affiche l'heure par rapport au début de la capture. Vous pouvez modifier cela en cliquant avec le bouton droit de la souris sur la colonne Time (Heure) et en sélectionnant un format d'affichage de l'heure (Time Display Format) différent, tel que l'heure absolue ou la date et l'heure.

Raccourci de navigation (Navigation Shortcut) : Appuyez sur Ctrl+G pour accéder à un numéro de paquet spécifique, ce qui est utile lors de l'analyse de captures volumineuses ou lors du suivi de références à des paquets spécifiques dans la documentation.

En vous familiarisant avec ces outils, vous serez en mesure de parcourir et d'analyser plus efficacement les captures réseau.

Utilisation des filtres d'affichage

Les filtres d'affichage sont l'une des fonctionnalités les plus puissantes de Wireshark, vous permettant de vous concentrer sur des types de trafic spécifiques. Cela rend l'analyse plus gérable en n'affichant que les paquets qui vous intéressent.

Pourquoi les filtres sont importants

Imaginez avoir des milliers, voire des millions de paquets dans votre capture. Trouver des informations spécifiques dans une telle quantité de données peut être très difficile. Les filtres d'affichage vous permettent de "réduire la recherche" aux seuls paquets pertinents pour votre analyse.

Exemple concret : Lors du dépannage d'un problème d'application web, vous ne serez peut-être intéressé que par le trafic HTTP vers un serveur spécifique. En utilisant des filtres, vous pouvez instantanément vous concentrer uniquement sur ces paquets, en ignorant le trafic réseau non lié.

Application de filtres de base

Pour appliquer un filtre, tapez-le dans la barre de filtre en haut de la fenêtre. Par exemple, pour afficher uniquement le trafic TCP, entrez :

tcp

Appuyez sur Entrée ou cliquez sur le bouton flèche bleue pour appliquer le filtre.

Le résultat affichera uniquement les paquets TCP :

Voici d'autres filtres utiles que vous pouvez essayer :

http: Affiche uniquement le trafic HTTPdns: Affiche uniquement le trafic DNSip.addr == 8.8.8.8: Affiche le trafic vers ou depuis l'adresse IP 8.8.8.8tcp.port == 443: Affiche uniquement le trafic HTTPS

Pour effacer le filtre et revoir tous les paquets, cliquez sur le bouton "X" à côté de la barre de filtre.

Aide sur la syntaxe des filtres : La barre de filtre de Wireshark dispose d'une assistance intégrée. Au fur et à mesure que vous tapez, elle mettra en évidence la syntaxe en vert si elle est valide, ou en rouge s'il y a une erreur. Vous pouvez également appuyer sur Ctrl+Espace pour obtenir des suggestions de saisie semi-automatique.

Conseil d'historique : Wireshark se souvient de vos filtres précédemment utilisés. Cliquez sur la flèche vers le bas sur le côté droit de la barre de filtre pour voir votre historique de filtres.

Techniques de filtrage avancées

Au-delà des filtres de base, Wireshark prend en charge des expressions de filtre plus complexes :

Opérateurs de comparaison : Pas seulement égal (==)

tcp.len > 100: Paquets TCP de plus de 100 octets (bytes)frame.time_delta <= 0.1: Paquets avec une différence de temps ≤ 0,1 seconde par rapport au paquet précédent

Conditions composées :

http && !(tcp.port == 80): Trafic HTTP mais pas sur le port HTTP standard(ip.src == 192.168.1.100 && ip.dst == 8.8.8.8) || (ip.src == 8.8.8.8 && ip.dst == 192.168.1.100): Communication entre un périphérique spécifique et un serveur DNS

Contient et correspond :

http contains "password": Trafic HTTP contenant la chaîne "password"tcp matches "GET [^ ]+ HTTP": Paquets TCP correspondant à une expression régulière pour les requêtes GET

Conseil d'efficacité : La maîtrise des expressions de filtre peut considérablement améliorer votre efficacité lors de l'analyse du trafic réseau. Envisagez d'enregistrer les expressions de filtre couramment utilisées pour une application rapide.

Utilisation du générateur d'expressions (Expression Builder)

Si vous n'êtes pas sûr de la syntaxe exacte du filtre, Wireshark propose un générateur d'expressions :

- Cliquez sur le bouton "Expression..." à côté de la barre de filtre

- Parcourez la liste des noms de champs ou commencez à taper pour rechercher

- Sélectionnez un champ, choisissez une relation (==, >, contains, etc.) et entrez une valeur

- Cliquez sur "OK" pour appliquer le filtre

Cela vous aide à créer des filtres complexes sans avoir besoin de mémoriser la syntaxe exacte.

Utilisation des règles de coloration (Coloring Rules)

Wireshark utilise des couleurs pour vous aider à identifier rapidement différents types de trafic. Pour afficher les règles de coloration :

- Allez dans

View>Coloring Rulesdans le menu - Une boîte de dialogue s'ouvrira affichant les règles de coloration actuelles

Les règles de coloration sont appliquées dans l'ordre de haut en bas. La première règle qui correspond à un paquet détermine sa couleur. Vous pouvez activer ou désactiver les règles en cochant ou décochant les cases à côté d'elles.

Fermez la boîte de dialogue Règles de coloration lorsque vous avez terminé de les afficher.

Règles personnalisées : La création de vos propres règles de couleur est très utile pour ceux qui effectuent fréquemment des types d'analyse spécifiques. Par exemple, vous pouvez créer des couleurs spéciales pour le trafic vers les serveurs internes de votre entreprise, ou pour des applications spécifiques qui vous intéressent.

Couleur vs. Filtre : N'oubliez pas que les règles de coloration mettent en évidence les paquets mais affichent toujours tout, tandis que les filtres suppriment réellement les paquets non correspondants de la vue. Souvent, il est utile d'utiliser la coloration pour obtenir une vue d'ensemble, puis d'appliquer des filtres pour se concentrer sur des problèmes spécifiques.

Suivre les flux TCP

L'une des fonctionnalités d'analyse les plus puissantes de Wireshark est la possibilité de suivre les flux TCP. Un flux TCP représente l'intégralité de la conversation entre deux hôtes.

Qu'est-ce qu'un flux TCP ?

TCP (Transmission Control Protocol) est l'un des protocoles de communication les plus courants utilisés sur Internet. Il fournit un transfert de données fiable et ordonné. Un flux TCP est la collection de tous les paquets échangés dans une seule connexion TCP, représentant la conversation complète entre deux points d'extrémité (endpoints).

Par exemple, lorsque votre navigateur se connecte à un site web, il établit une connexion TCP, envoie des requêtes et reçoit des réponses via cette connexion. Cet échange complet constitue un flux TCP.

Pourquoi c'est important : Les communications réseau impliquent souvent de nombreux paquets distincts qui n'ont de sens que lorsqu'ils sont visualisés ensemble. La fonctionnalité de flux TCP reconstruit ces communications fragmentées en une conversation cohérente, ce qui facilite grandement la compréhension de ce qui se passe au niveau de l'application.

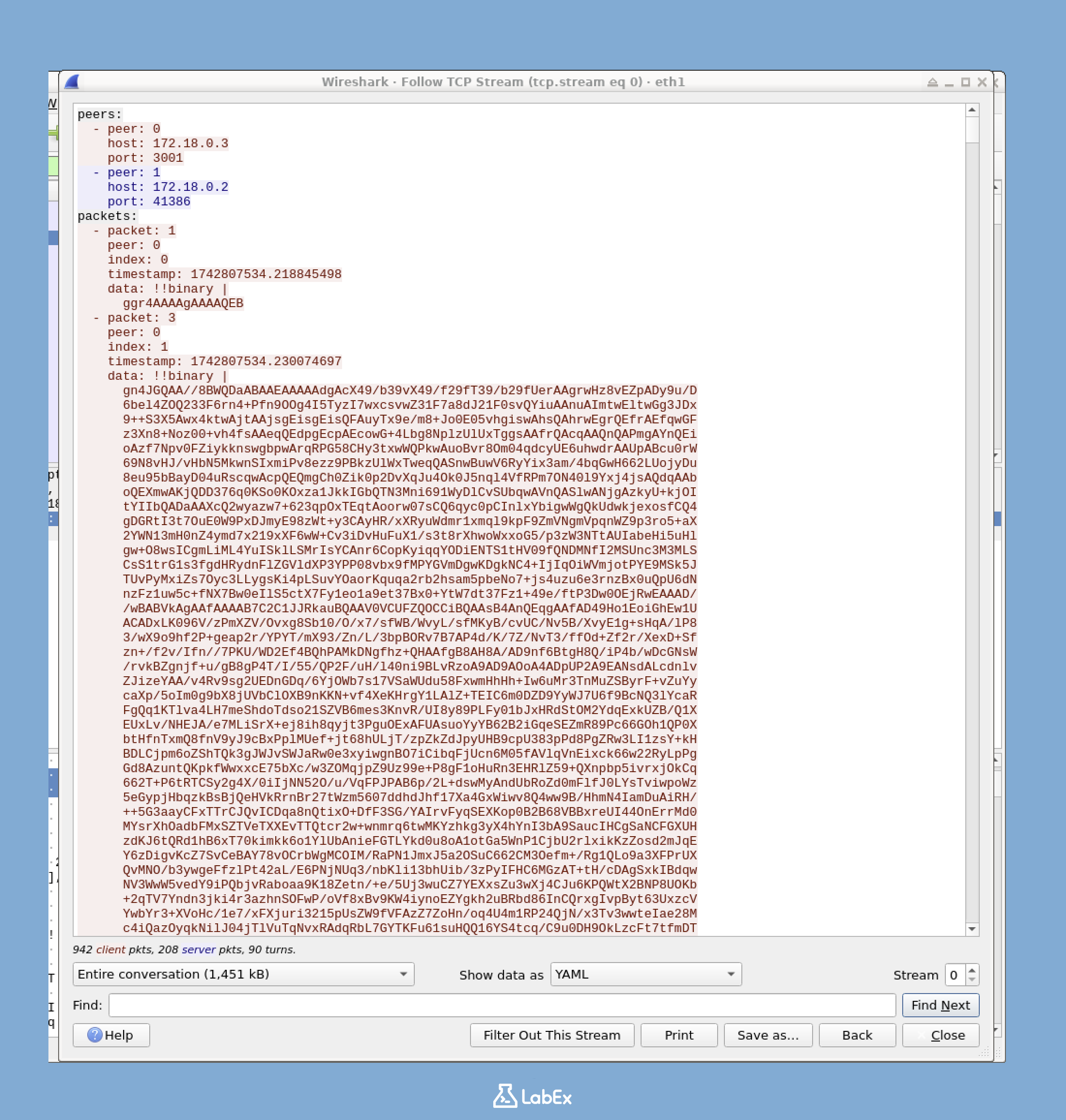

Suivre un flux TCP

Pour suivre un flux TCP :

- Trouvez un paquet TCP dans votre capture (vous pouvez utiliser le filtre

tcpsi nécessaire) - Faites un clic droit sur le paquet

- Sélectionnez

Follow>TCP Stream(Suivre > Flux TCP)

Une nouvelle fenêtre s'ouvrira affichant la conversation complète. Le texte en rouge représente les données envoyées du client au serveur, et le texte en bleu représente les données envoyées du serveur au client.

Comprendre les couleurs : Le texte rouge (client vers serveur) comprend souvent des requêtes, des commandes ou des données téléchargées (uploaded). Le texte bleu (serveur vers client) comprend généralement des réponses, du contenu téléchargé (downloaded) ou des messages d'état. Ce code couleur vous aide à comprendre rapidement la direction de la communication.

Analyser le contenu du flux TCP

La fenêtre de flux TCP offre plusieurs options utiles pour l'analyse :

Options d'affichage du contenu (en haut à droite) :

- ASCII : Affiche le contenu sous forme de texte, idéal pour HTTP et autres protocoles textuels

- Hex Dump : Affiche le contenu en hexadécimal et ASCII, utile pour les flux contenant des données binaires

- C Arrays : Affiche les données sous forme de tableaux du langage de programmation C

- Raw : Affiche uniquement les données brutes

Essayons le format

YAMLpour voir les données dans un format plus lisible.

Navigation dans le flux (menu déroulant) :

- Si votre capture contient plusieurs flux TCP, vous pouvez utiliser ce menu pour naviguer entre eux

- Les numéros de flux commencent à 0 et augmentent dans l'ordre dans lequel ils ont été rencontrés

Fonction de recherche :

- Utilisez Ctrl+F pour rechercher dans le contenu du flux

- Cela permet de localiser des chaînes ou des modèles spécifiques dans les grands flux

Conseil d'analyse : Différentes options d'affichage peuvent révéler différents aperçus. Par exemple, passez à la vue "Hex Dump" pour voir à la fois les valeurs hexadécimales à gauche et leur représentation ASCII à droite. Ceci est utile lors de l'analyse de protocoles qui mélangent texte et données binaires.

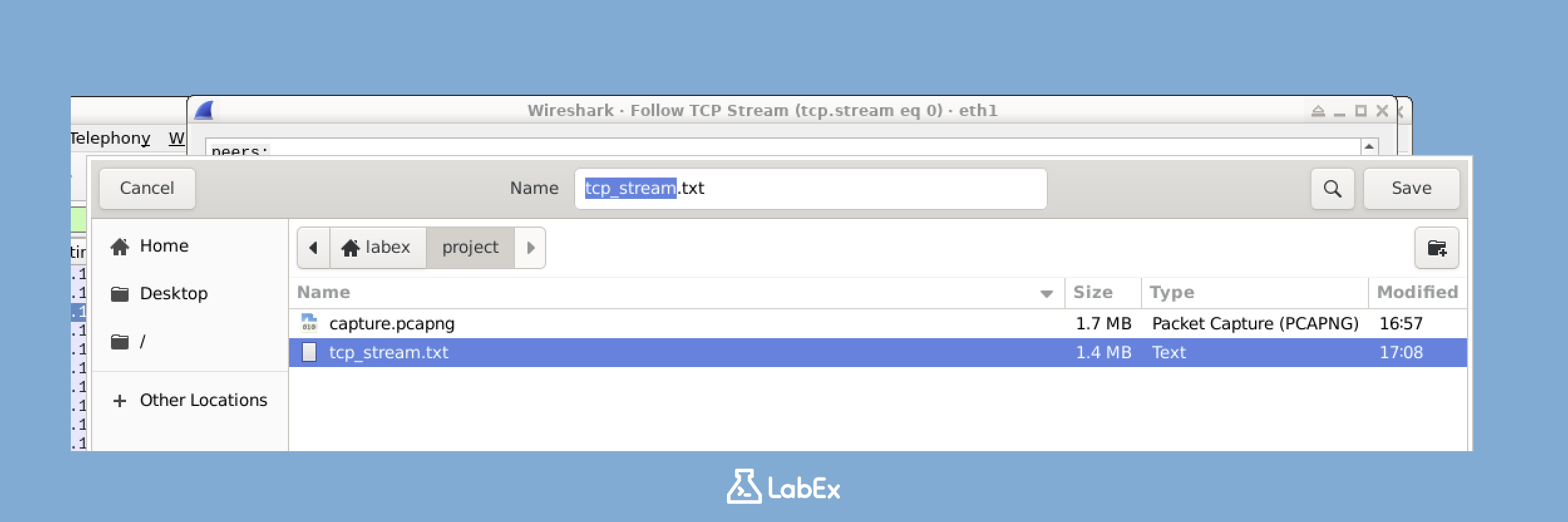

Enregistrer les flux TCP

L'enregistrement des flux TCP est précieux pour la documentation ou l'analyse hors ligne :

- Cliquez sur le bouton

Save As(Enregistrer sous) dans la fenêtre de flux TCP - Naviguez vers le répertoire

/home/labex/project - Entrez

tcp_stream.txtcomme nom de fichier - Cliquez sur

Save(Enregistrer)

Ce fichier enregistré contient le texte de l'intégralité de la conversation TCP et peut être examiné ultérieurement ou partagé avec d'autres.

Trouver des flux intéressants

Dans les scénarios réels, les captures contiennent souvent des centaines ou des milliers de flux TCP différents. Pour trouver ceux qui sont intéressants :

- Utilisez des filtres d'affichage pour réduire la portée (par exemple,

httpoutcp.port == 3001) - Recherchez les paquets clés (comme les initiations de connexion ou les paquets contenant un contenu spécifique)

- Utilisez la fonctionnalité "Follow TCP Stream" (Suivre le flux TCP) sur ces paquets

Vous pouvez également filtrer pour un flux spécifique une fois que vous l'avez identifié. Dans la fenêtre de flux TCP, notez la valeur "Stream index" (Index du flux) (telle que "TCP Stream: 5"). Vous pouvez utiliser le filtre tcp.stream eq 5 pour afficher uniquement tous les paquets de ce flux spécifique.

Stratégie d'enquête : Lors de l'analyse d'incidents de sécurité potentiels, portez une attention particulière aux numéros de port inhabituels, aux connexions à des adresses IP inattendues ou aux communications se produisant à des moments inhabituels. Le suivi de ces flux révèle souvent une activité malveillante.

Comprendre les modèles de communication TCP

Au fur et à mesure que vous examinez plusieurs flux TCP, vous commencerez à reconnaître des modèles dans les communications TCP :

- Three-way handshake (Poignée de main en trois temps) : La séquence SYN, SYN-ACK, ACK qui démarre une connexion

- Data transfer (Transfert de données) : Les principaux échanges de requête-réponse

- Four-way closure (Fermeture en quatre temps) : Les séquences FIN et ACK qui mettent fin à une connexion

En examinant ces modèles, vous pouvez déterminer où se produisent les problèmes de communication, tels que les échecs d'établissement de connexion ou les terminaisons prématurées.

Outils d'analyse statistique

Wireshark offre plusieurs outils statistiques pour vous aider à analyser votre capture. Ces outils fournissent des informations sur les tendances générales du réseau et peuvent aider à identifier une activité inhabituelle.

Pourquoi l'analyse statistique est importante

Bien que l'analyse paquet par paquet soit essentielle pour une enquête approfondie, l'analyse statistique vous aide à :

- Identifier les principaux modèles d'activité sur votre réseau

- Découvrir un trafic anormal ou des problèmes potentiels

- Comprendre l'utilisation des ressources et les performances du réseau

- Identifier les hôtes et les services les plus actifs

La vue d'ensemble : Considérez l'analyse de paquets comme l'examen d'arbres individuels, tandis que l'analyse statistique vous donne une vue de toute la forêt. Les deux perspectives sont nécessaires pour une analyse complète du réseau.

Utilisation des outils statistiques

Pour accéder à ces outils, explorez le menu Statistics (Statistiques) et essayez les options suivantes :

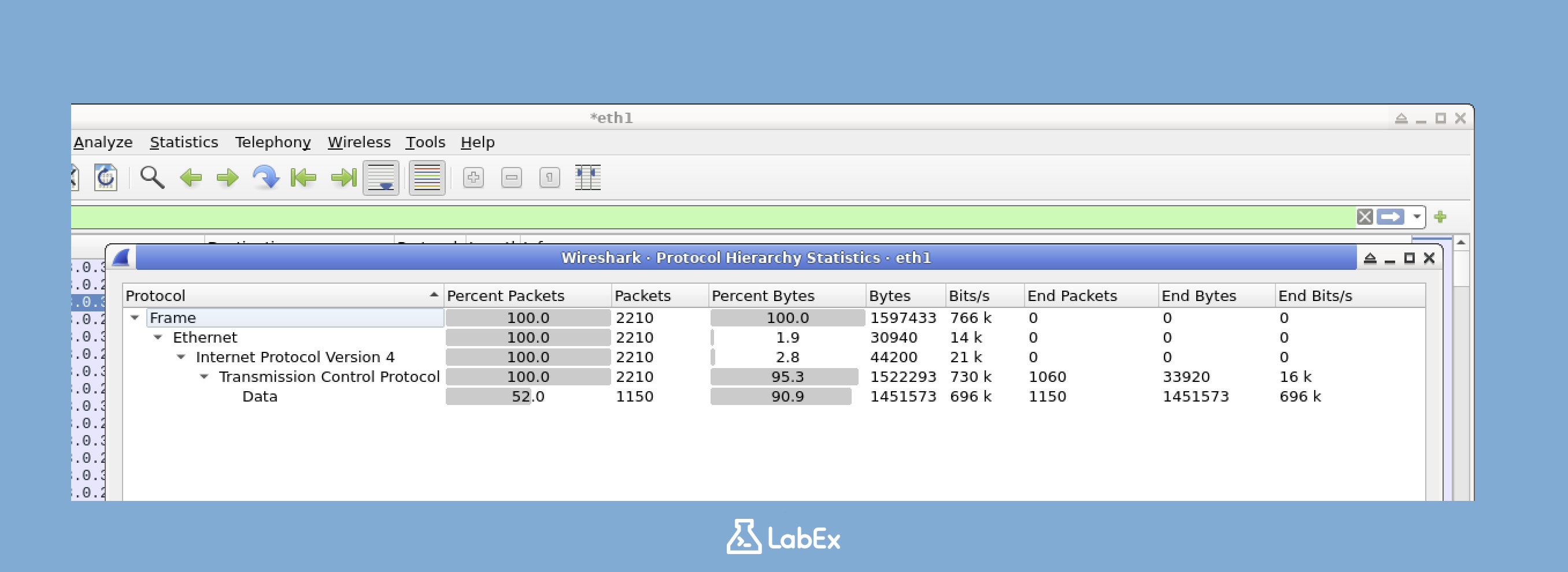

Hiérarchie des protocoles (Protocol Hierarchy)

La hiérarchie des protocoles affiche la distribution des protocoles dans votre capture :

- Cliquez sur

Statistics>Protocol Hierarchy - Une fenêtre s'ouvrira affichant une arborescence de tous les protocoles détectés

- Les pourcentages indiquent la part de votre trafic qui utilise chaque protocole

Cette vue vous aide à identifier rapidement :

- Quels protocoles consomment le plus de bande passante (bandwidth)

- Un trafic réseau inattendu ou potentiellement indésirable

- La composition globale de votre trafic réseau

Conseil d'analyse : Des distributions de protocoles inhabituelles peuvent indiquer des problèmes de réseau ou des problèmes de sécurité. Par exemple, une quantité anormalement élevée de trafic DNS pourrait suggérer une activité de tunneling DNS ou une communication de malware.

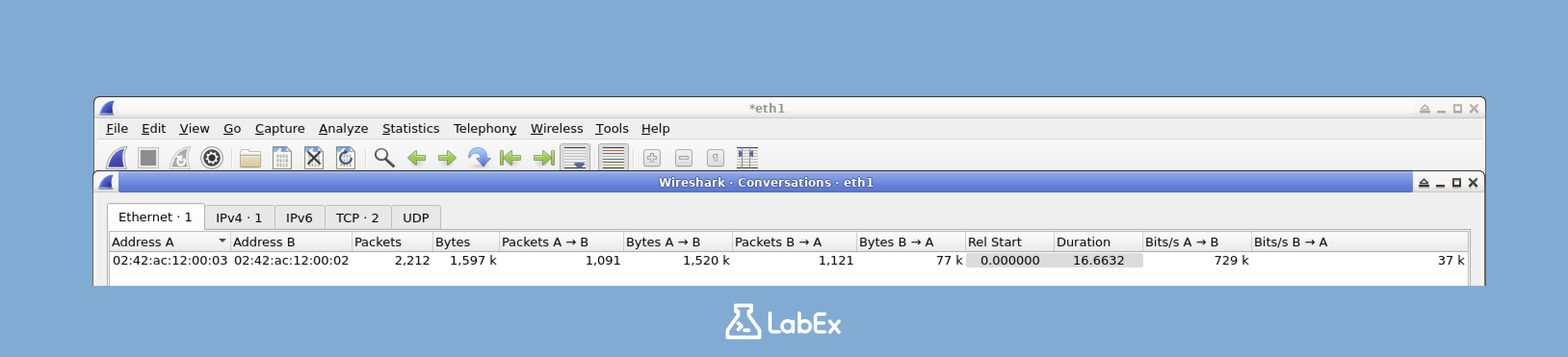

Conversations

Les statistiques de conversations répertorient toutes les connexions entre les points d'extrémité (endpoints) :

- Cliquez sur

Statistics>Conversations - Sélectionnez l'onglet pour le niveau de protocole que vous souhaitez examiner (Ethernet, IPv4, TCP, etc.)

- La liste indique quels hôtes communiquent et la quantité de données qu'ils ont échangées

Cet outil est particulièrement utile pour :

- Identifier quelles paires de périphériques échangent le plus de données

- Découvrir des communications inattendues entre les périphériques

- Trouver des connexions non autorisées potentielles

Fonction interactive : Vous pouvez cliquer avec le bouton droit sur n'importe quelle conversation et sélectionner "Apply as Filter" (Appliquer comme filtre) pour afficher uniquement les paquets appartenant à cette conversation. Cela facilite l'enquête sur des communications spécifiques.

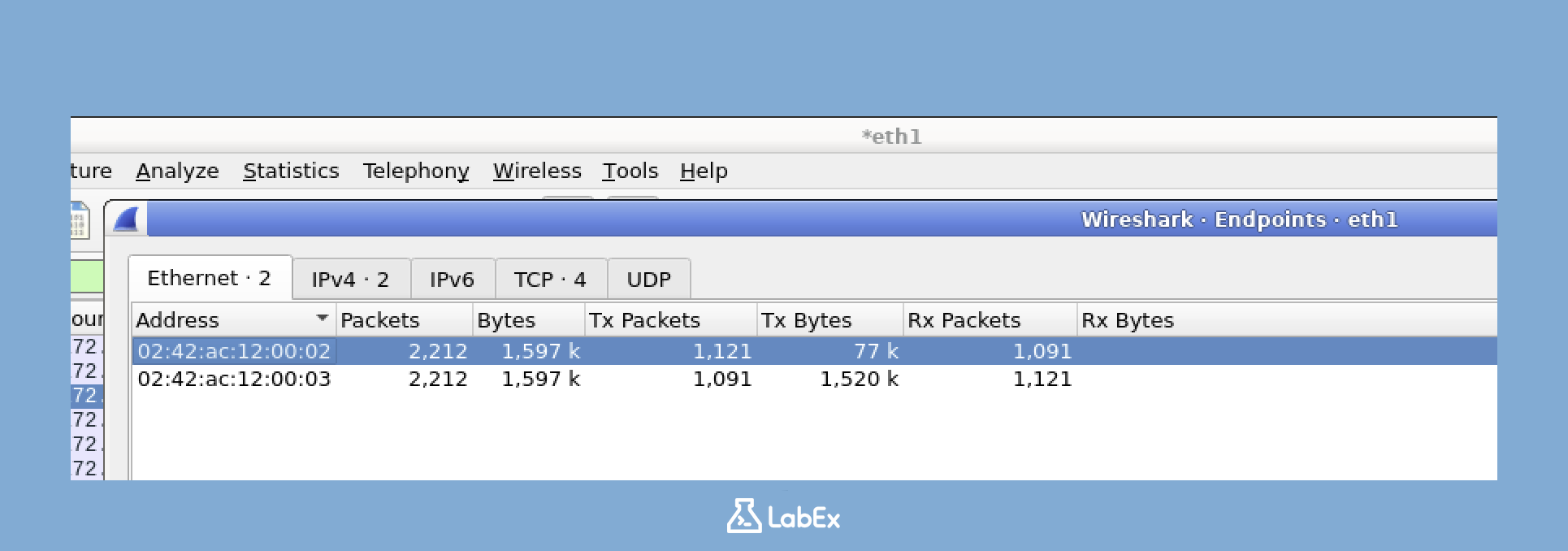

Points d'extrémité (Endpoints)

Les statistiques des points d'extrémité répertorient tous les périphériques de votre capture :

- Cliquez sur

Statistics>Endpoints - Sélectionnez l'onglet pour le niveau de protocole que vous souhaitez examiner

- La liste affiche tous les périphériques impliqués dans le trafic

Utilisez cet outil pour :

- Identifier les périphériques les plus actifs sur votre réseau

- Trouver des périphériques inconnus ou inattendus

- Analyser les modèles de trafic par adresse IP ou adresse MAC

Cartographie du réseau (Network mapping) : L'outil Points d'extrémité crée essentiellement une carte de tous les périphériques communiquant sur votre réseau. Dans les contextes de sécurité, cela permet d'identifier les périphériques non autorisés ou les systèmes non autorisés.

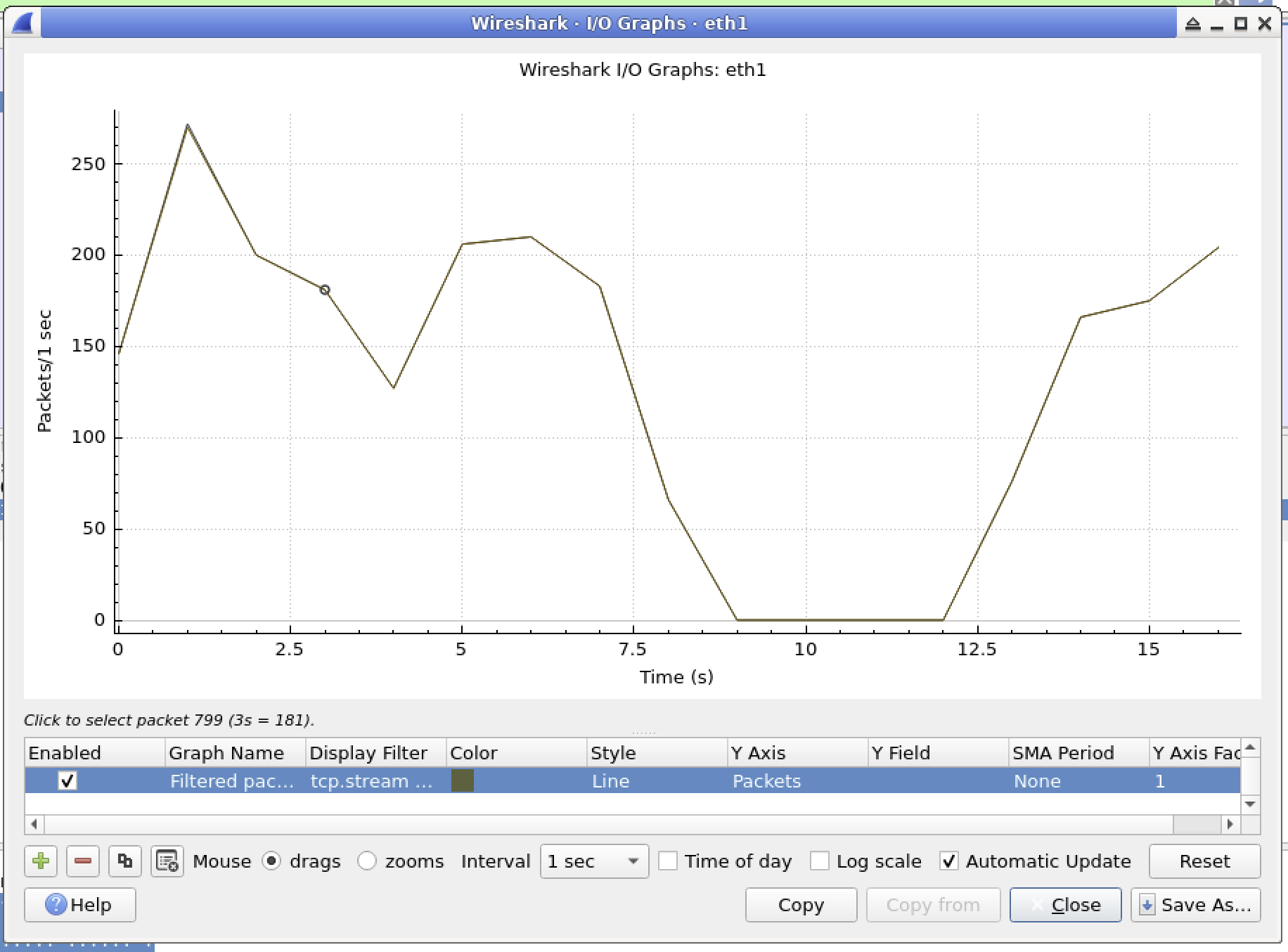

Graphique E/S (I/O Graph)

Le graphique E/S affiche le volume de trafic au fil du temps :

- Cliquez sur

Statistics>I/O Graph - Le graphique montre comment le volume de trafic évolue pendant la durée de la capture

- Vous pouvez ajouter plusieurs graphiques avec différents filtres pour comparer différents types de trafic

Cette visualisation est excellente pour :

- Identifier les pics de trafic ou les modèles inhabituels

- Corréler les événements réseau avec le temps

- Comparer différents types de trafic sur la même période

Utilisation avancée : Cliquez sur le bouton "+" pour ajouter des lignes de graphique supplémentaires avec des filtres d'affichage spécifiques. Par exemple, vous pouvez avoir une ligne affichant tout le trafic, une autre affichant uniquement le trafic HTTP et une troisième affichant le trafic DNS. Cela facilite la visualisation des relations entre différents protocoles.

Applications pratiques de l'analyse statistique

Ces outils statistiques sont particulièrement précieux dans des scénarios tels que :

- Dépannage des problèmes de réseau (Troubleshooting network problems) : Identifier quelles applications ou quels périphériques consomment une bande passante excessive

- Surveillance de la sécurité (Security monitoring) : Détecter des modèles de trafic inhabituels qui pourraient indiquer des intrusions ou des logiciels malveillants

- Ligne de base du réseau (Network baseline) : Établir des modèles de trafic normaux pour aider à identifier les anomalies futures

- Optimisation des performances (Performance optimization) : Déterminer quels protocoles ou quelles connexions dominent l'utilisation du réseau

Fonctionnalités statistiques avancées

Au fur et à mesure que vous vous familiarisez avec Wireshark, explorez ces fonctionnalités statistiques supplémentaires :

- Service Response Time (Temps de réponse du service) : Mesure le temps nécessaire aux services pour répondre aux requêtes

- HTTP Statistics (Statistiques HTTP) : Fournit une ventilation détaillée du trafic et des performances HTTP

- DNS Statistics (Statistiques DNS) : Affiche les modèles de requête et de réponse DNS

- Expert Information (Informations d'expert) : Met en évidence les problèmes potentiels ou les anomalies détectées par Wireshark

Ces statistiques avancées fournissent des informations plus approfondies pour les tâches d'analyse spécialisées.

Félicitations ! Vous avez maintenant appris les bases de l'analyse du trafic réseau avec Wireshark. Ces compétences constituent une base pour une analyse réseau plus avancée et des enquêtes de cybersécurité.

Résumé

Dans ce labo, vous avez acquis les compétences essentielles pour capturer et analyser le trafic réseau à l'aide de Wireshark. Tout d'abord, vous avez installé Wireshark et configuré les autorisations requises pour la capture de paquets. Ensuite, vous avez capturé le trafic réseau en direct (live network traffic) de votre système et l'avez enregistré pour une analyse plus approfondie. Enfin, vous avez exploré diverses techniques d'analyse telles que les filtres d'affichage (display filters), les règles de coloration (coloring rules) et le suivi des flux TCP (following TCP streams).

Les compétences que vous avez acquises sont fondamentales pour le dépannage réseau (network troubleshooting) et les enquêtes de cybersécurité. L'analyse du trafic réseau vous permet d'identifier les menaces de sécurité, de résoudre les problèmes de réseau et d'application, de comprendre en détail les fonctions du protocole et de surveiller les performances du réseau. Au fur et à mesure de votre progression dans votre parcours de cybersécurité, vous pouvez vous appuyer sur ces bases pour développer des techniques d'analyse de paquets plus avancées, notamment la détection de logiciels malveillants (malware detection), la détection d'intrusion (intrusion detection) et la criminalistique réseau (network forensics).