Einführung

In dieser Herausforderung wenden Sie Ihre Kenntnisse im Umgang mit Hydra zum Knacken von Passwörtern an. Ihre Aufgabe besteht darin, ein spezifisches Benutzerkonto auf einer lokal gehosteten Übungs-Website zu kompromittieren. Diese Übung testet Ihre Fähigkeit, Hydra effektiv einzusetzen, und verdeutlicht die Relevanz starker Passwörter in der Cybersicherheit.

Die Herausforderung sollte eigenständig gelöst werden.

Das Zielkonto knacken

In dieser Aufgabe verwenden Sie Hydra, um das Passwort für ein bestimmtes Benutzerkonto auf einer Übungs-Website zu ermitteln. Lesen Sie die Anweisungen sorgfältig durch und befolgen Sie die Anforderungen, um die Herausforderung erfolgreich abzuschließen.

Voraussetzungen

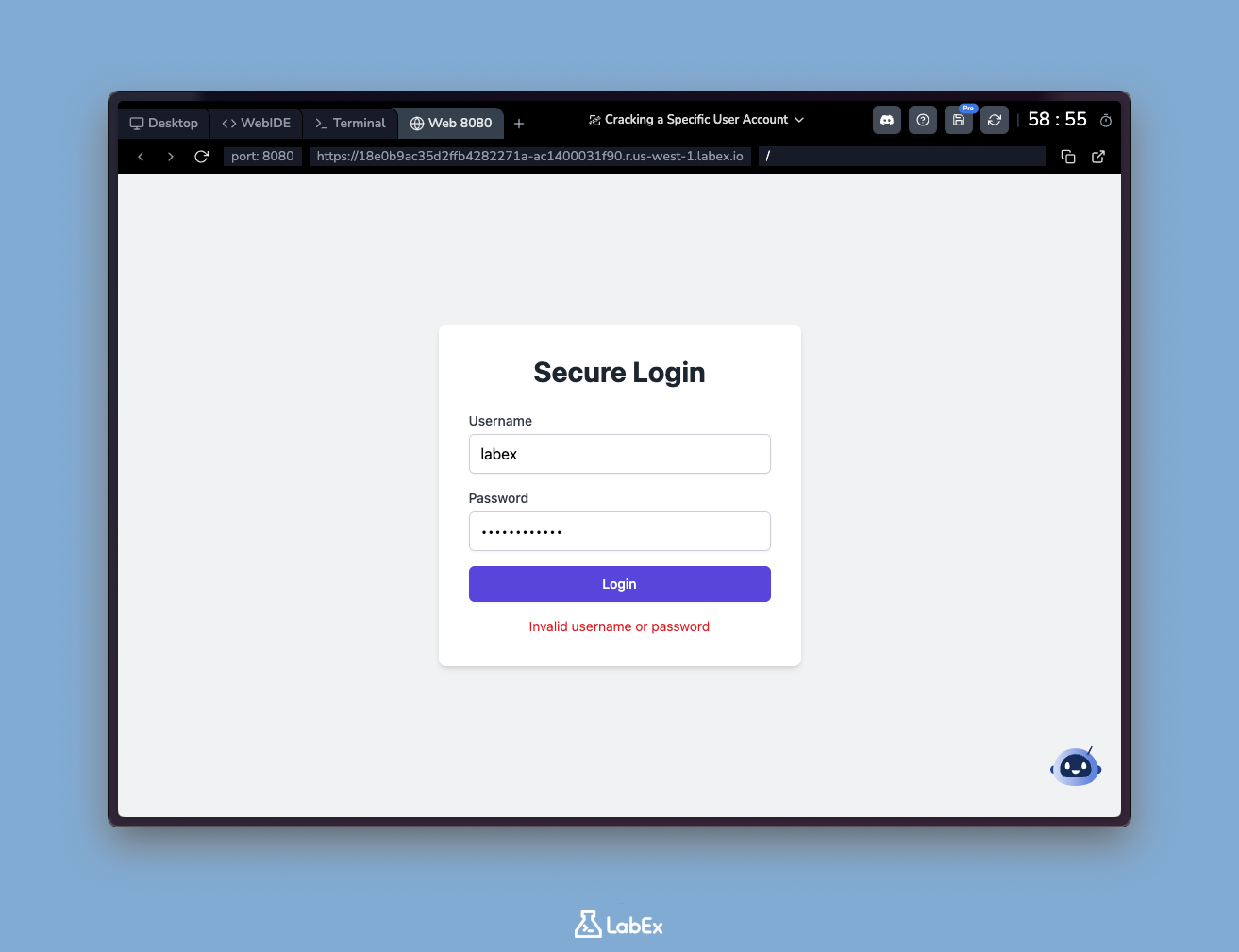

Auf Ihrem lokalen Rechner läuft unter http://localhost:8080 eine Übungs-Website.

Aufgaben

- Verwenden Sie Hydra, um das Passwort für das Benutzerkonto

securityadminauf der Übungs-Website zu knacken. - Die Ergebnisse müssen in der Datei

~/project/hydra_results.txtgespeichert werden.

Anforderungen

- Die Übungs-Website ist unter

http://localhost:8080erreichbar. - Verwenden Sie die Passwortliste unter

~/project/passwords.txt. - Führen Sie Hydra aus dem Verzeichnis

~/projectheraus aus.

Beispiel

Nach erfolgreichem Abschluss der Herausforderung könnte die Datei hydra_results.txt eine Zeile wie diese enthalten:

[8080][http-post-form] host: localhost login: securityadmin password: butterfly1

Beachten Sie, dass das tatsächliche Passwort abweichen wird.

Hinweise

hydra Syntax:

-l: Gibt einen einzelnen Benutzernamen an.-P: Gibt eine Datei mit einer Passwortliste an.-s: Gibt den Ziel-Port an.http-post-form: Legt fest, dass die HTTP-POST-Methode für die Formularübermittlung verwendet wird.-o: Gibt die Ausgabedatei an.

Für das Modul http-post-form müssen Sie einen String für die Formularübermittlung konstruieren, der Folgendes enthält:

- Den Pfad zum Login-Endpunkt (normalerweise "/")

- Die Namen der Formularfelder für Benutzername und Passwort (prüfen Sie das HTML-Formular)

- Die Fehlermeldung, die bei fehlgeschlagenen Anmeldeversuchen angezeigt wird

- Die Platzhalter

^USER^und^PASS^, damit Hydra die entsprechenden Werte einsetzen kann

Zusammenfassung

In dieser Herausforderung haben Sie Ihre Kenntnisse über den Einsatz von Hydra zum Knacken von Passwörtern in einem konkreten Szenario angewendet. Sie haben gelernt, wie man eine Übungsumgebung einrichtet, ein einzelnes Benutzerkonto gezielt angreift und das geknackte Passwort aus der Hydra-Ausgabe extrahiert. Diese Übung unterstreicht die Wichtigkeit starker, einzigartiger Passwörter und zeigt die potenziellen Schwachstellen schwacher Passwortrichtlinien auf.