Введение

В этой лабораторной работе вы познакомитесь с уязвимостями паролей и научитесь использовать Hydra — популярный инструмент безопасности для тестирования надежности паролей. Вы имитируете атаку методом перебора (brute-force) на учебный веб-сайт, чтобы понять, насколько легко могут быть скомпрометированы слабые пароли.

Этот практический опыт наглядно продемонстрирует, почему использование надежных паролей критически важно в сфере кибербезопасности. Вы получите практические навыки настройки Hydra, анализа результатов атаки и оценки мер безопасности паролей.

Изучение целевого веб-сайта

На этом этапе мы изучим веб-сайт, который будем тестировать, и познакомимся с концепцией атак методом перебора. Прежде чем приступать к использованию автоматизированных инструментов, важно понять, как работают базовые системы аутентификации и какую цель мы преследуем.

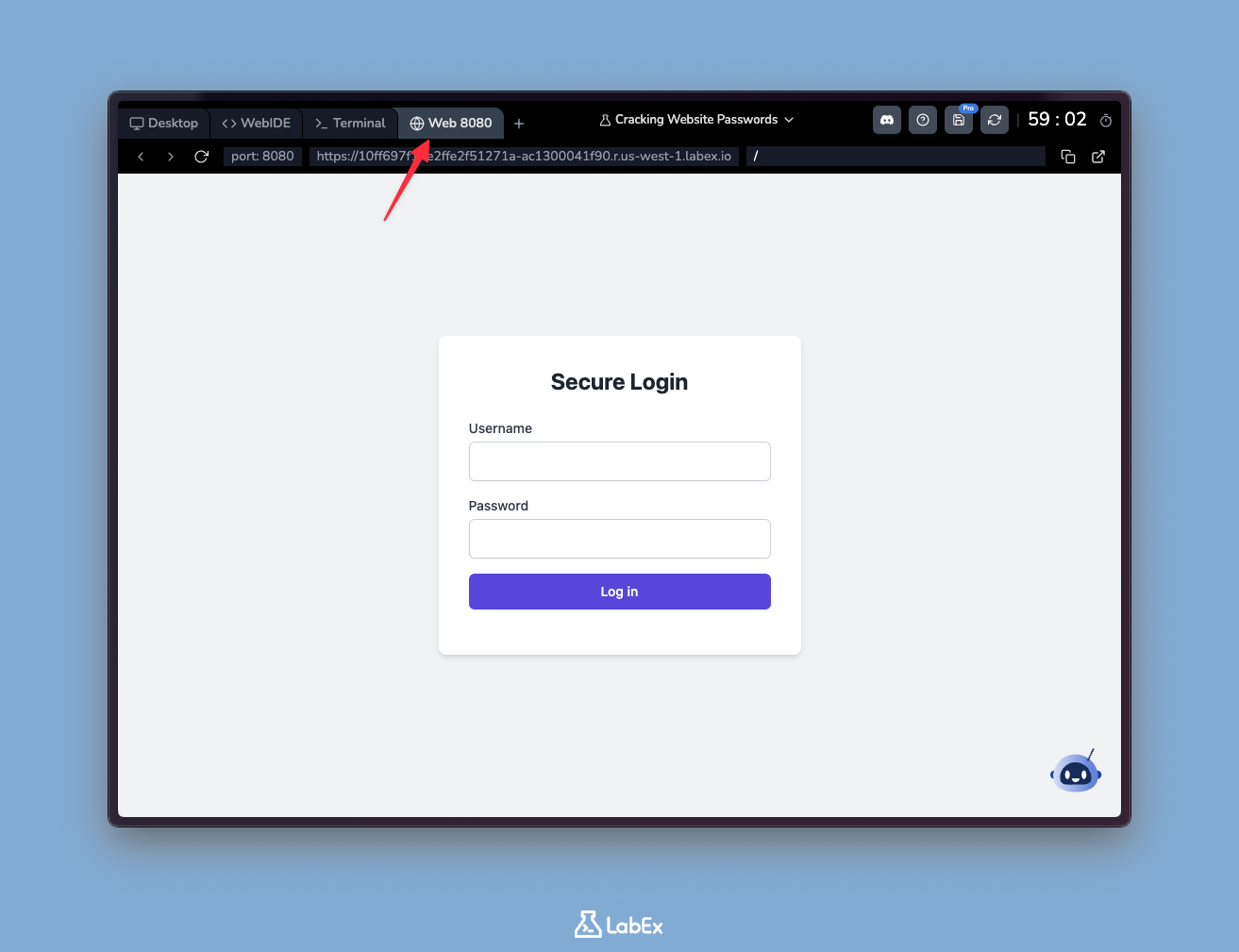

Откройте вкладку Web 8080 в вашей лабораторной среде. Перед вами откроется интерфейс браузера с простой страницей входа, содержащей поля для ввода имени пользователя и пароля. Это похоже на страницы авторизации, которые вы встречаете на многих сайтах ежедневно.

Давайте попробуем выполнить несколько базовых попыток входа, чтобы увидеть реакцию системы:

Первая попытка:

- Имя пользователя:

test - Пароль:

password123

- Имя пользователя:

Вторая попытка:

- Имя пользователя:

admin - Пароль:

admin

- Имя пользователя:

После каждой попытки вы будете получать сообщение «Invalid username or password». Такой обобщенный ответ сделан намеренно — он не сообщает, существует ли пользователь в системе или же просто пароль был неверным. Это называется «безопасность через неясность» (security through obscurity) и помогает предотвратить сбор информации о существующих учетных записях злоумышленниками.

Обратите внимание, что вы можете продолжать пробовать различные комбинации без каких-либо ограничений. В реальных системах после нескольких неудачных попыток обычно срабатывают меры безопасности, такие как блокировка учетной записи или CAPTCHA, чтобы предотвратить автоматизированные атаки. Отсутствие этих защит в нашей лабораторной среде делает её идеальной для демонстрации техник перебора.

То, что вы только что сделали вручную — перебор различных комбинаций логина и пароля — по сути является ручной версией атаки brute-force. В реальных атаках хакеры используют автоматизированные инструменты, которые пробуют тысячи комбинаций в секунду. Это упражнение показывает, почему простые пароли вроде «password123» или «admin» крайне уязвимы и почему системам необходимы надлежащие меры защиты.

Анализ списка паролей

Теперь, когда мы понимаем базовую концепцию атаки методом перебора, давайте изучим список распространенных паролей, которые могут использовать злоумышленники. Важно понимать, что атаки brute-force работают путем систематического перебора всех возможных комбинаций до тех пор, пока не будет найден верный вариант. Использование заранее подготовленных списков паролей значительно ускоряет этот процесс.

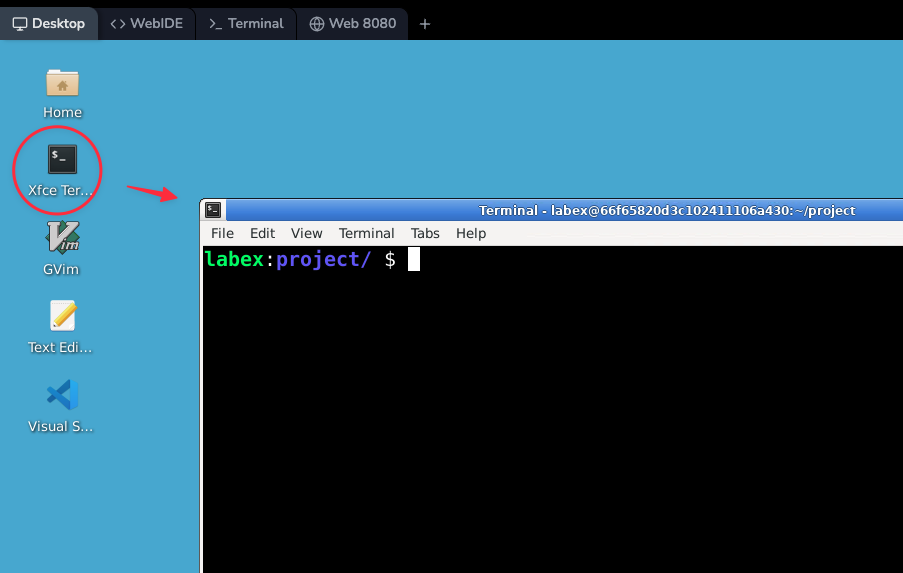

Вернитесь на вкладку Desktop Tab в вашей лабораторной среде. Здесь мы будем выполнять все команды и просматривать результаты.

Откройте терминал Xfce на рабочем столе, дважды щелкнув по его иконке. Терминал — наш основной инструмент для запуска команд в этой лабораторной работе.

В реальных сценариях злоумышленники часто используют обширные списки паролей из прошлых утечек данных. Эти списки содержат миллионы паролей, которые были раскрыты в ходе инцидентов безопасности. Для нашей лабораторной работы мы будем использовать небольшой список распространенных слабых паролей, найденных в интернете. Этот список уже подготовлен для вас и находится по пути /home/labex/project/500-worst-passwords.txt.

Давайте изучим содержимое файла с помощью команды head, которая показывает первые несколько строк файла:

head -n 10 500-worst-passwords.txt

Эта команда выведет первые 10 паролей из списка. Опция -n 10 указывает команде отобразить ровно 10 строк.

123456

password

12345678

1234

12345

dragon

qwerty

567sjej

mustang

letmein

Эти пароли являются типичным выбором, который, к сожалению, до сих пор используют многие люди. Обратите внимание, насколько они просты и предсказуемы — в основном это числовые последовательности или обычные слова. Именно поэтому злоумышленники часто пробуют их в первую очередь при попытке несанкционированного доступа.

Используя такой список, атакующий может значительно ускорить процесс. Вместо того чтобы перебирать каждую возможную комбинацию символов (что может занять годы), они начинают с наиболее вероятных паролей, существенно повышая шансы на быстрый успех. В кибербезопасности мы называем это «атакой по словарю» (dictionary attack) — более умной версией перебора, использующей известные пароли вместо случайных догадок.

Настройка Hydra

Теперь, когда у нас есть список паролей, давайте настроим Hydra — инструмент, который мы будем использовать для автоматизации симуляции атаки. Hydra — это мощное средство для взлома паролей, которое помогает специалистам по безопасности тестировать надежность учетных данных путем систематического перебора различных комбинаций.

Сначала мы создадим простой текстовый файл, содержащий распространенные имена пользователей, которые мы хотим протестировать. Это важно, так как многие системы используют предсказуемые стандартные логины. Выполните следующие команды:

cd ~/project

echo -e "admin\nuser\nroot" > ~/project/usernames.txt

cat ~/project/usernames.txt

Первая команда (cd ~/project) гарантирует, что мы находимся в правильном рабочем каталоге. Вторая команда создает файл usernames.txt, содержащий три популярных имени пользователя (admin, user и root), каждое на новой строке. Третья команда выводит содержимое файла для проверки.

Теперь убедимся, что Hydra установлена. В реальной ситуации вы бы устанавливали её самостоятельно, но в данной лабораторной среде:

Примечание: Пользователи бесплатного тарифа не имеют доступа к интернету, поэтому Hydra уже предустановлена в системе, и вы можете пропустить следующую команду. Перейдите на тариф Pro, чтобы попрактиковаться в самостоятельной установке Hydra.

Только для пользователей Pro

sudo apt-get update

sudo apt-get install hydra -y

Принцип работы Hydra заключается в том, что она берет списки потенциальных имен пользователей и паролей, а затем пытается авторизоваться с каждой комбинацией в целевом сервисе. Она поддерживает множество протоколов, включая HTTP, FTP, SSH и другие. Этот инструмент особенно полезен для пентестеров при выявлении слабых паролей в системе.

Чтобы убедиться, что Hydra работает правильно, мы можем проверить её версию и доступные опции:

hydra -h

Эта команда выводит справочное меню Hydra со всеми доступными командами и параметрами. Вы увидите информацию о различных режимах атаки, поддерживаемых протоколах и способах настройки процесса подбора. Это полезно для понимания возможностей Hydra перед началом работы.

Использование Hydra для взлома паролей

Теперь, когда Hydra установлена и список паролей готов, давайте используем её для имитации атаки на наш учебный сайт. Напомним, что Hydra — это автоматизированный инструмент, который систематически перебирает комбинации логинов и паролей для страницы входа.

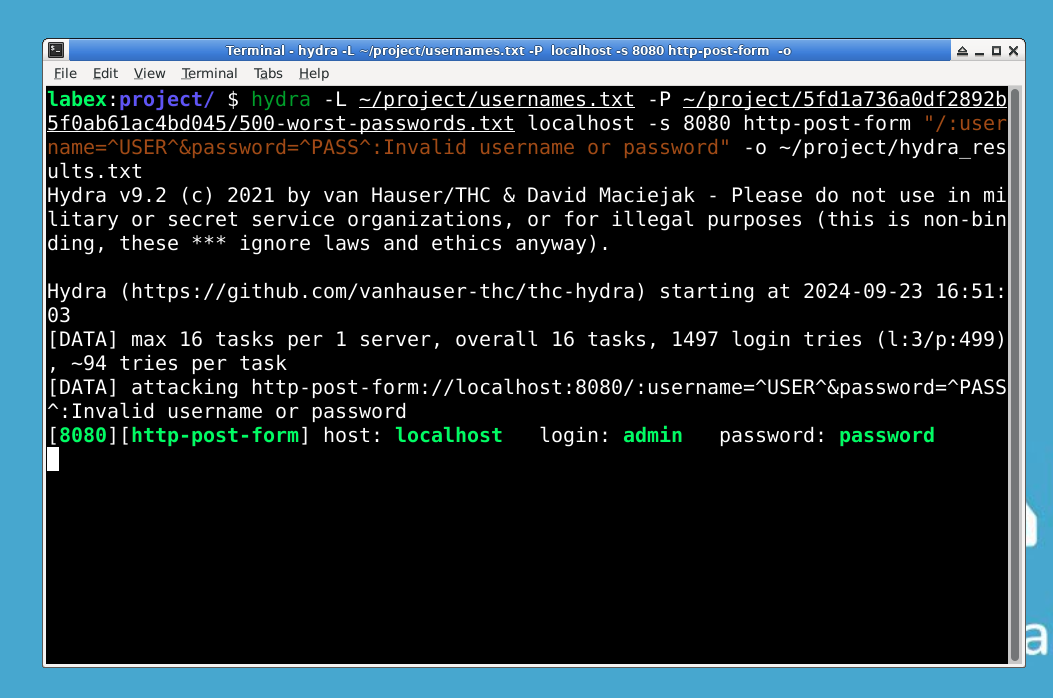

Запустите следующую команду Hydra:

hydra -L ~/project/usernames.txt -P ~/project/500-worst-passwords.txt localhost -s 8080 http-post-form "/:username=^USER^&password=^PASS^:Invalid username or password" -o ~/project/hydra_results.txt

Давайте разберем эту команду по частям, чтобы понять, что делает каждый фрагмент:

hydra: Команда для запуска инструмента Hydra.-L ~/project/usernames.txt: Указывает файл с потенциальными именами пользователей.-P ~/project/500-worst-passwords.txt: Указывает на файл с распространенными паролями для проверки.localhost -s 8080: Адрес целевого веб-сервера (localhost) и порт (8080)."/:username=^USER^&password=^PASS^:Invalid username or password": Эти параметры сообщают Hydra:- URL страницы входа (/)

- Имена полей формы входа (username и password)

- Текст сообщения об ошибке при неудачном входе

-o ~/project/hydra_results.txt: Сохраняет все успешные попытки в этот выходной файл.

Hydra начнет работу, и вы увидите вывод по мере перебора комбинаций. Этот процесс может занять несколько минут, так как Hydra последовательно проверяет все возможные варианты из предоставленных файлов.

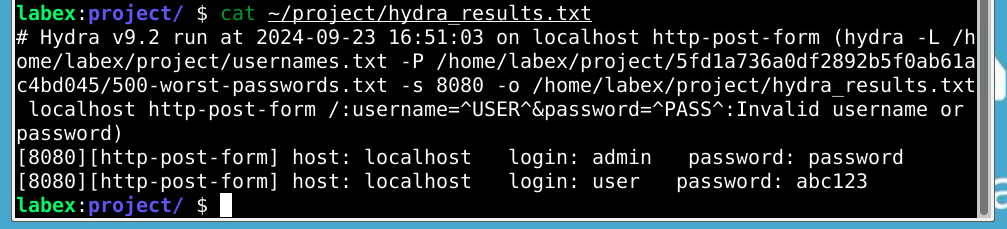

После завершения работы Hydra мы можем проверить результаты:

cat ~/project/hydra_results.txt

Успешные входы будут отображаться строками вида «login: [username] password: [password] found». Это учетные данные, которые предоставляют доступ к системе.

Это упражнение демонстрирует несколько важных концепций безопасности:

- Hydra протестировала сотни комбинаций паролей за считанные минуты, показав скорость работы автоматизированных инструментов.

- Успешные входы доказывают, что слабые или распространенные пароли легко взламываются.

- В реальных условиях злоумышленники используют словари с миллионами паролей, что делает использование сложных и уникальных паролей обязательным.

- Разница между ручными попытками (Шаг 1) и автоматизированными инструментами подчеркивает важность политик безопасности паролей.

Обратите внимание, как эффективность инструмента делает слабые учетные данные крайне уязвимыми. Именно поэтому эксперты по безопасности настаивают на использовании сложных паролей и внедрении политик блокировки учетных записей.

Резюме

В этой лабораторной работе вы изучили основы безопасности паролей, получив практический опыт работы с Hydra — мощным инструментом для взлома паролей. Вы узнали, как работают атаки методом перебора и почему они опасны для слабых паролей, а также осознали критическую роль надежных методов аутентификации в кибербезопасности.

Это упражнение наглядно показало, почему специалисты по кибербезопасности делают упор на использование сложных и уникальных паролей. Помните, что эти навыки следует применять исключительно в этических целях и в рамках закона по мере дальнейшего изучения инструментов и методов обеспечения безопасности.