Introduction

Dans ce laboratoire, vous apprendrez à utiliser les filtres de capture de Wireshark pour capturer de manière sélective le trafic réseau selon des critères spécifiques. Les filtres de capture sont des outils puissants qui vous permettent de vous concentrer sur les données pertinentes et d'éliminer le trafic non pertinent, rendant ainsi votre analyse plus efficace.

Vous explorerez différentes expressions de filtres de capture et les appliquerez à des scénarios réels. Cette expérience pratique améliorera vos compétences en résolution de problèmes réseau et en analyse de sécurité.

Comprendre la syntaxe des filtres de capture

Dans le domaine de l'analyse réseau, gérer une grande quantité de données peut être écrasant. C'est là que les filtres de capture de Wireshark deviennent utiles. Les filtres de capture vous permettent de collecter uniquement les paquets spécifiques qui correspondent à vos critères. Cela réduit considérablement le volume de données que vous devez analyser. Il est important de noter que les filtres de capture sont différents des filtres d'affichage. Les filtres d'affichage sont utilisés pour filtrer les paquets déjà capturés, tandis que les filtres de capture fonctionnent pendant le processus de capture de paquets.

Qu'est - ce que les filtres de capture

Les filtres de capture utilisent la syntaxe Berkeley Packet Filter (BPF). Le BPF est un langage spécialisé conçu pour filtrer les paquets réseau avant qu'ils ne soient traités par des applications telles que Wireshark. En appliquant ces filtres, vous pouvez atteindre plusieurs objectifs importants :

- Réduire la quantité de données capturées : Au lieu de capturer tout le trafic réseau, vous pouvez vous concentrer sur les parties pertinentes, ce qui économise de l'espace de stockage et de la puissance de traitement.

- Cibler des types spécifiques de trafic : Vous pouvez cibler des types particuliers d'activités réseau, telles que les requêtes HTTP ou les connexions SSH.

- Améliorer les performances lors de la capture de paquets : Avec moins de données à gérer, le processus de capture de paquets devient plus rapide et plus efficace.

- Simplifier l'analyse ultérieure : Lorsque vous avez un ensemble de données plus petit et plus pertinent, il est beaucoup plus facile d'analyser et de tirer des conclusions.

Syntaxe de base des filtres de capture

Les filtres de capture de Wireshark utilisent une syntaxe spécifique basée sur le langage de filtre libpcap. Jetons un coup d'œil à quelques éléments courants :

host: Cet élément filtre le trafic en fonction de l'adresse IP ou du nom d'hôte. Par exemple, si vous utilisez le filtrehost 192.168.0.2, Wireshark capturera tout le trafic vers ou depuis l'adresse IP spécifiée.net: Il filtre le trafic en fonction d'une adresse réseau et d'un masque de sous - réseau. Par exemple, le filtrenet 10.0.0.0/24capturera le trafic du réseau 10.0.0.0/24.port: Ce filtre le trafic en fonction du numéro de port. Par exemple,port 80est utilisé pour capturer le trafic HTTP car HTTP utilise généralement le port 80.protocol: Il filtre le trafic en fonction du protocole. Par exemple,tcpcapturera tout le trafic TCP, etudpcapturera tout le trafic UDP.

Vous pouvez combiner ces éléments à l'aide d'opérateurs logiques :

andou&&: Lorsque vous utilisez cet opérateur, les deux conditions doivent être vraies pour qu'un paquet soit capturé.orou||: Avec cet opérateur, l'une des conditions peut être vraie pour qu'un paquet soit capturé.notou!: Cet opérateur inverse une condition. Donc, si vous utiliseznot tcp, il capturera tout le trafic non - TCP.

Mettons en pratique avec un filtre simple

Maintenant, mettons en pratique ce que nous avons appris. Suivez ces étapes pour ouvrir Wireshark et appliquer un filtre de capture de base :

Tout d'abord, vous devez ouvrir un terminal. Vous pouvez le faire en cliquant sur l'icône du terminal dans la barre des tâches du bureau ou en appuyant sur

Ctrl+Alt+T.Une fois le terminal ouvert, tapez la commande suivante pour lancer Wireshark :

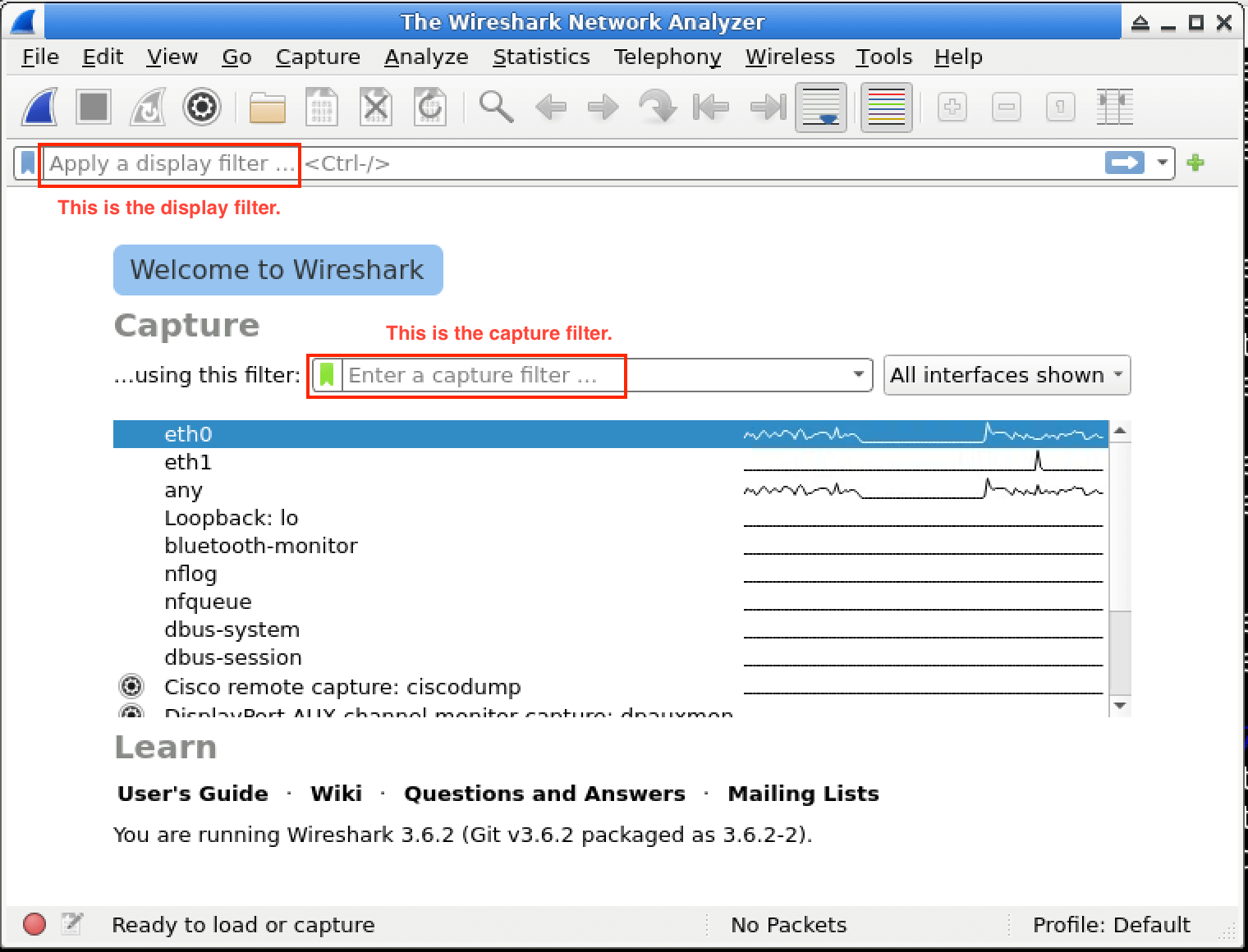

wiresharkLorsque Wireshark s'ouvre, vous verrez l'écran de démarrage principal. Cet écran affiche toutes les interfaces réseau disponibles sur votre système.

Recherchez le champ de saisie "Capture Filter:" en haut de la fenêtre Wireshark. C'est là que vous entrerez votre filtre de capture.

Tapez

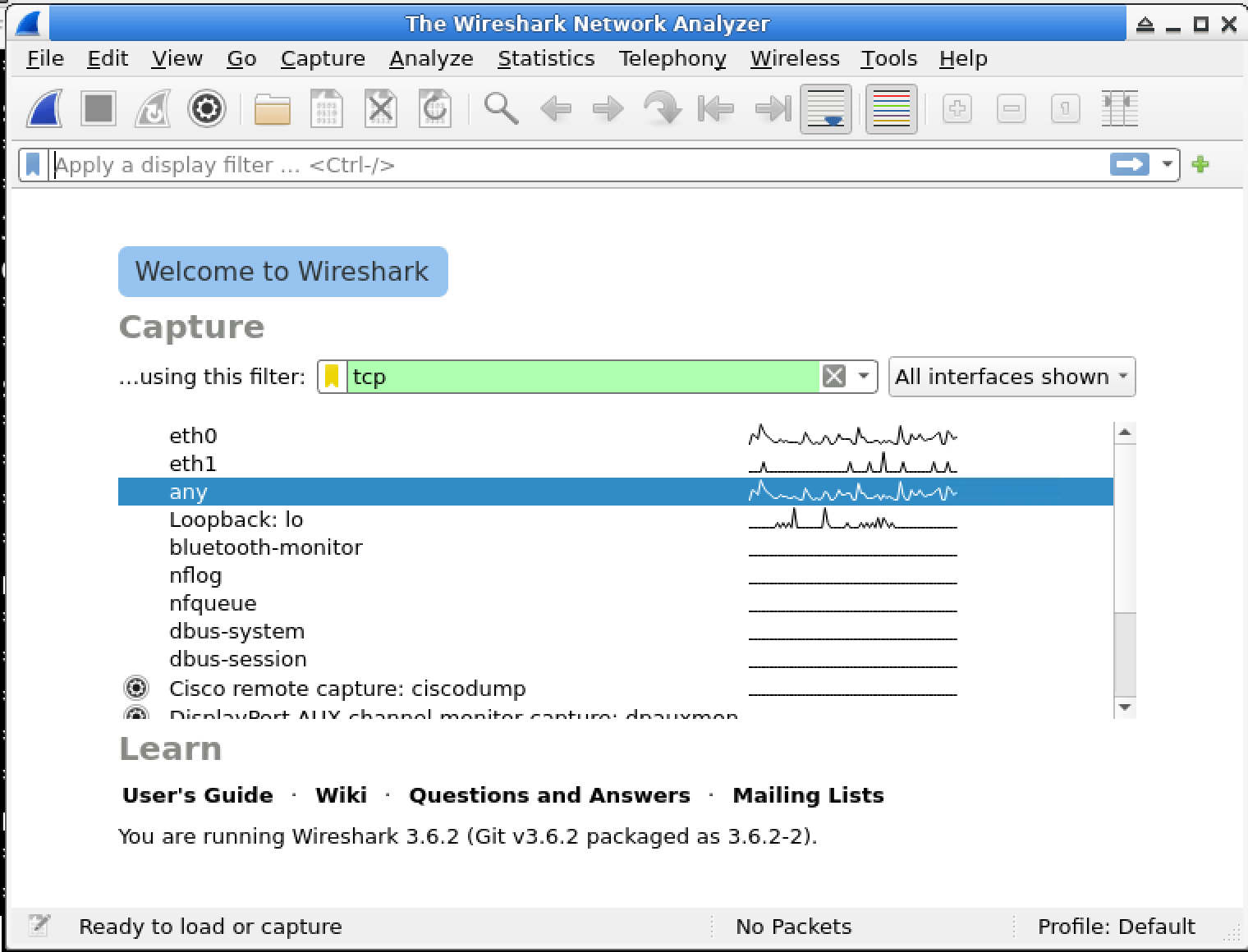

tcpdans la boîte de filtre. En faisant cela, vous indiquez à Wireshark de capturer uniquement les paquets TCP.Dans la liste des interfaces, choisissez celle étiquetée

any. Sélectionneranysignifie que Wireshark capturera les paquets sur toutes les interfaces réseau.Cliquez sur le bouton bleu en forme de nageoire de requin

Start. Cela démarrera le processus de capture de paquets avec le filtre que vous avez appliqué.

Laissez Wireshark fonctionner pendant environ 10 - 15 secondes. Pendant ce temps, il capturera quelques paquets TCP. Vous devriez commencer à voir des paquets apparaître dans la fenêtre principale.

Pour arrêter la capture, cliquez sur le bouton rouge carré

Stopdans la barre d'outils.Maintenant, vous voulez enregistrer les paquets capturés pour une analyse ultérieure. Cliquez sur

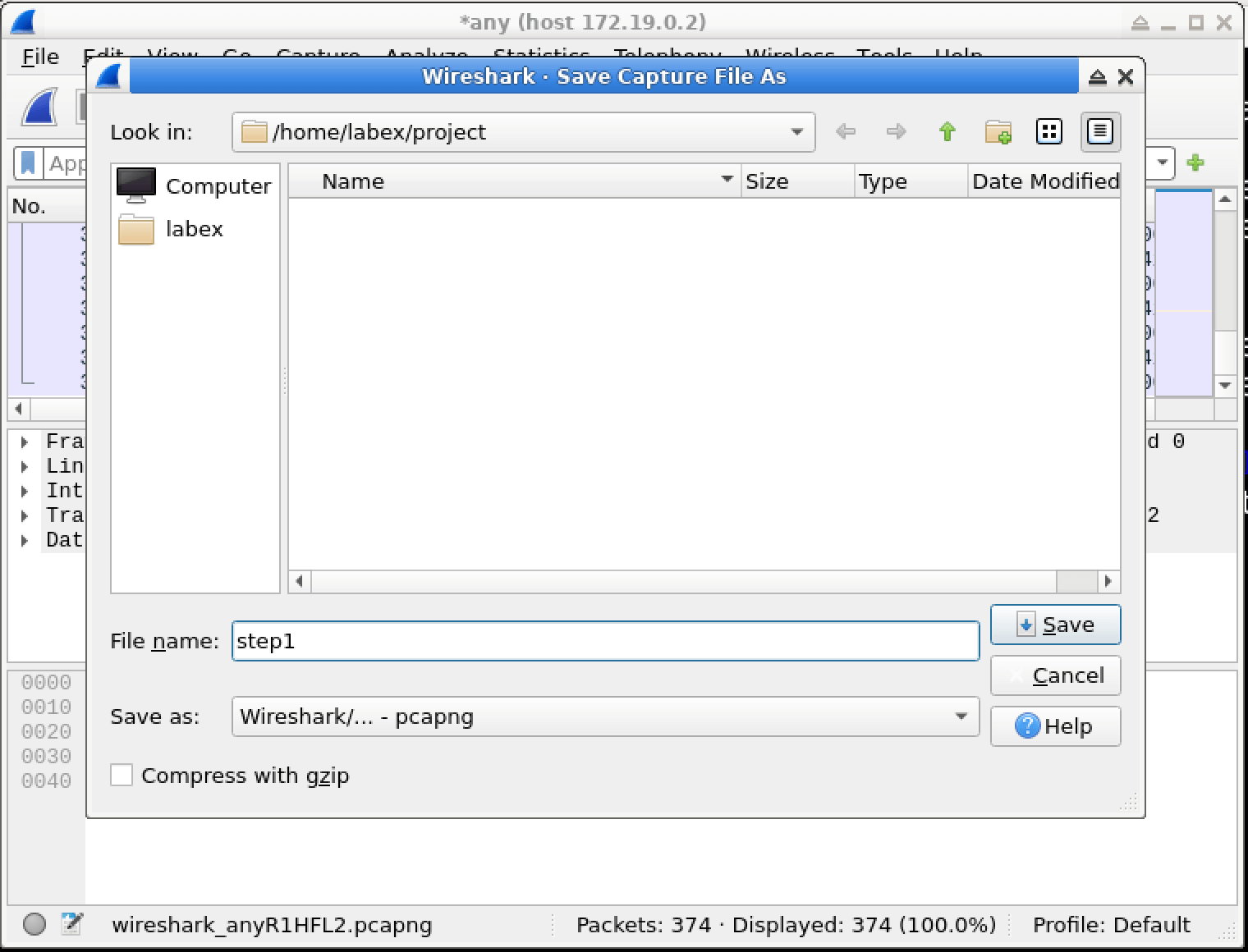

File>Save Asdans la barre de menu.Dans la boîte de dialogue d'enregistrement de fichier, accédez au répertoire

/home/labex/project.Entrez

step1.pcapngcomme nom de fichier et cliquez surSave.

Vous avez maintenant appliqué avec succès un filtre de capture de base pour collecter uniquement les paquets TCP et enregistré les résultats pour une analyse ultérieure.

Appliquer des filtres de capture pour un trafic spécifique

Dans cette étape, nous allons nous concentrer sur la capture d'un trafic réseau spécifique. Plus précisément, vous apprendrez à appliquer un filtre de capture plus spécifique pour capturer le trafic HTTP sur le port 80. Le trafic HTTP sur le port 80 est très courant sur Internet, car il est utilisé pour la communication web non chiffrée. Après avoir configuré le filtre, vous utiliserez un script pour générer du trafic de test. Cela vous aidera à voir comment le filtre fonctionne dans un scénario réel.

Création d'une nouvelle capture avec un filtre spécifique

Tout d'abord, configurons une nouvelle capture avec un filtre pour le port 80. Avant de démarrer une nouvelle capture, nous devons nous assurer qu'aucune capture précédente n'est ouverte.

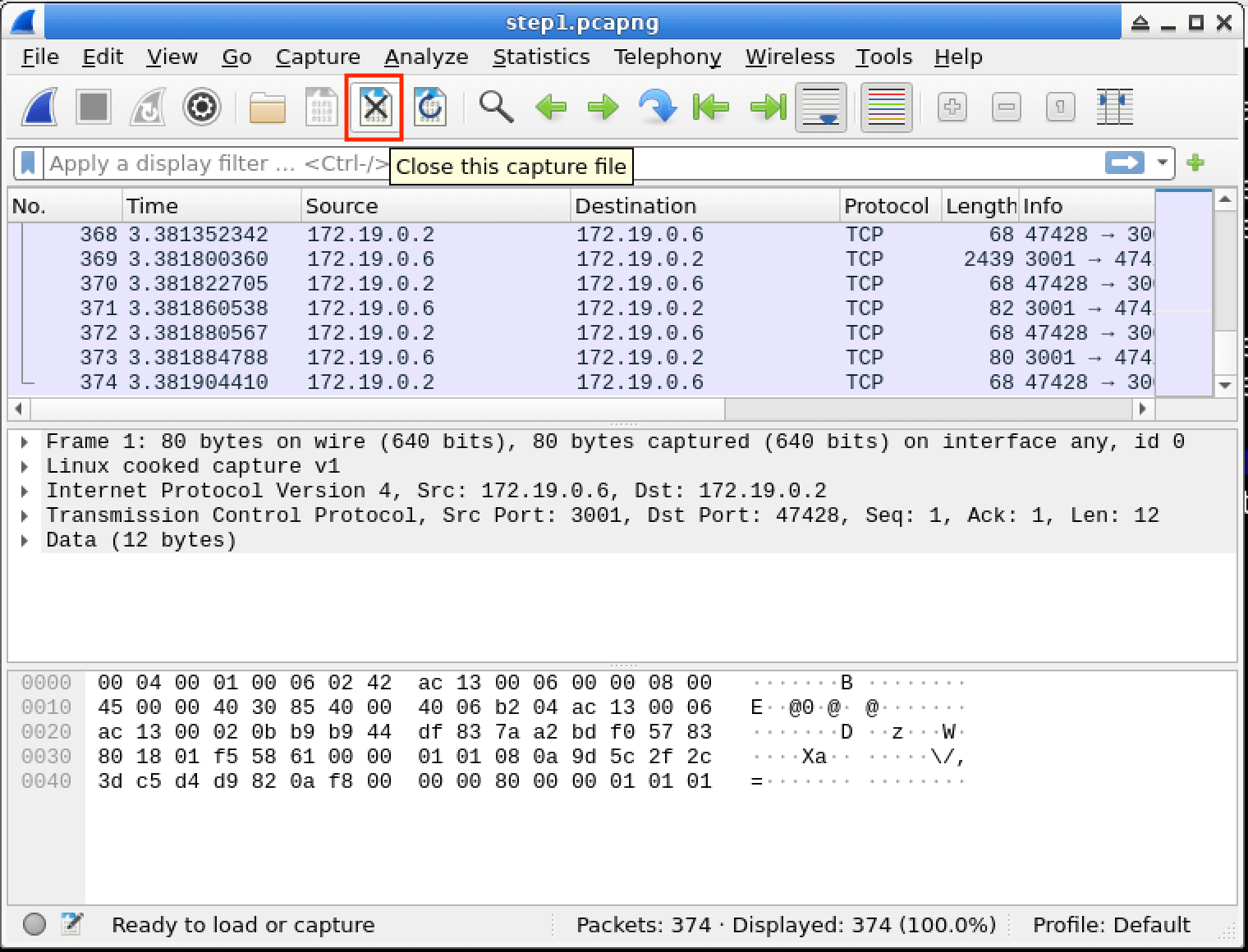

Si vous avez toujours la capture précédente ouverte, fermez-la en cliquant sur

Fichier>Fermerou en cliquant sur le boutonFermer ce fichier de capture(X) dans le coin supérieur droit de la liste des paquets. Cette étape est importante car avoir plusieurs captures ouvertes peut prêter à confusion et affecter la précision de votre nouvelle capture.

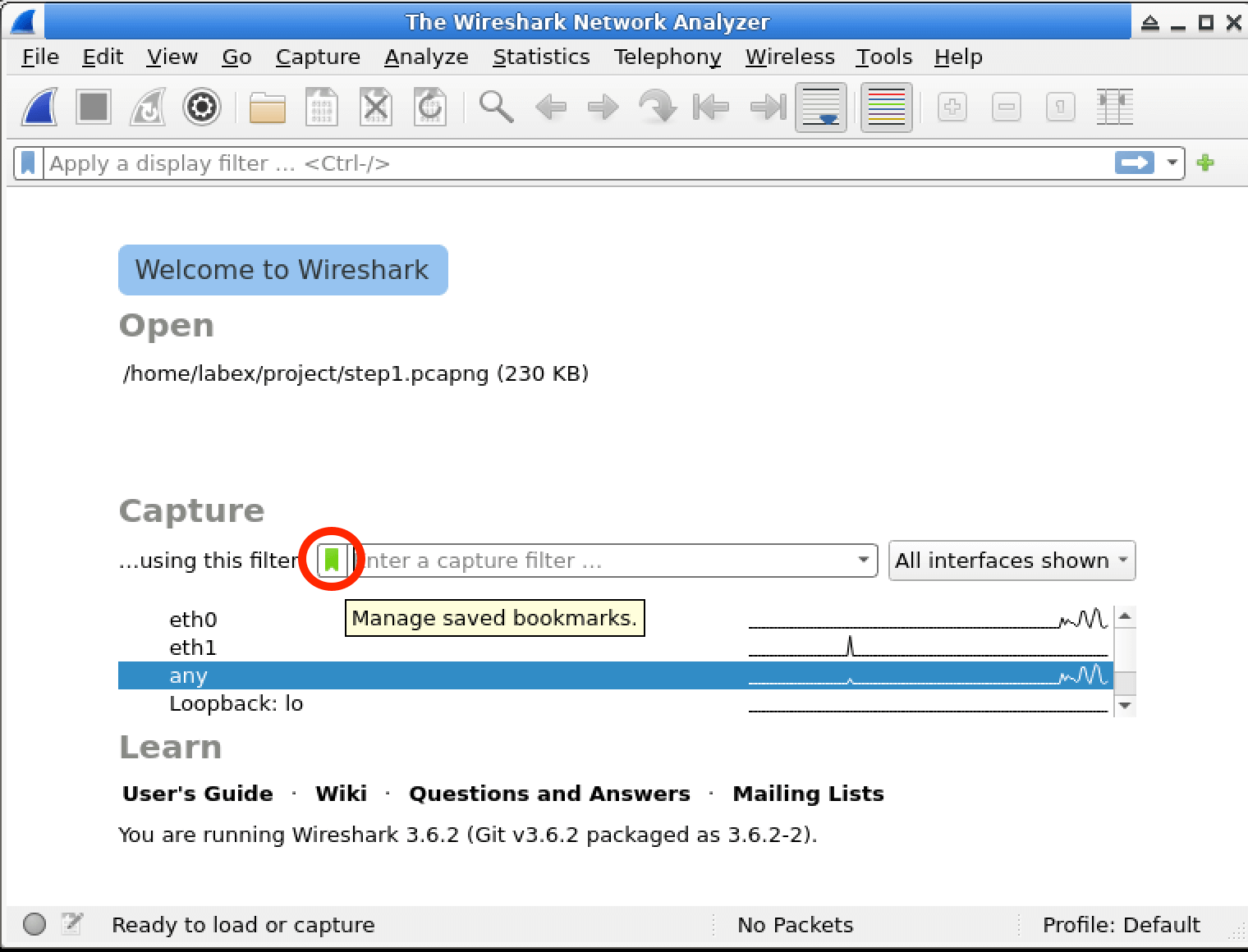

Une fois que vous avez fermé la capture précédente, vous devriez maintenant voir l'écran d'accueil de Wireshark affichant les interfaces disponibles. C'est sur cet écran que vous commencerez à configurer votre nouvelle capture.

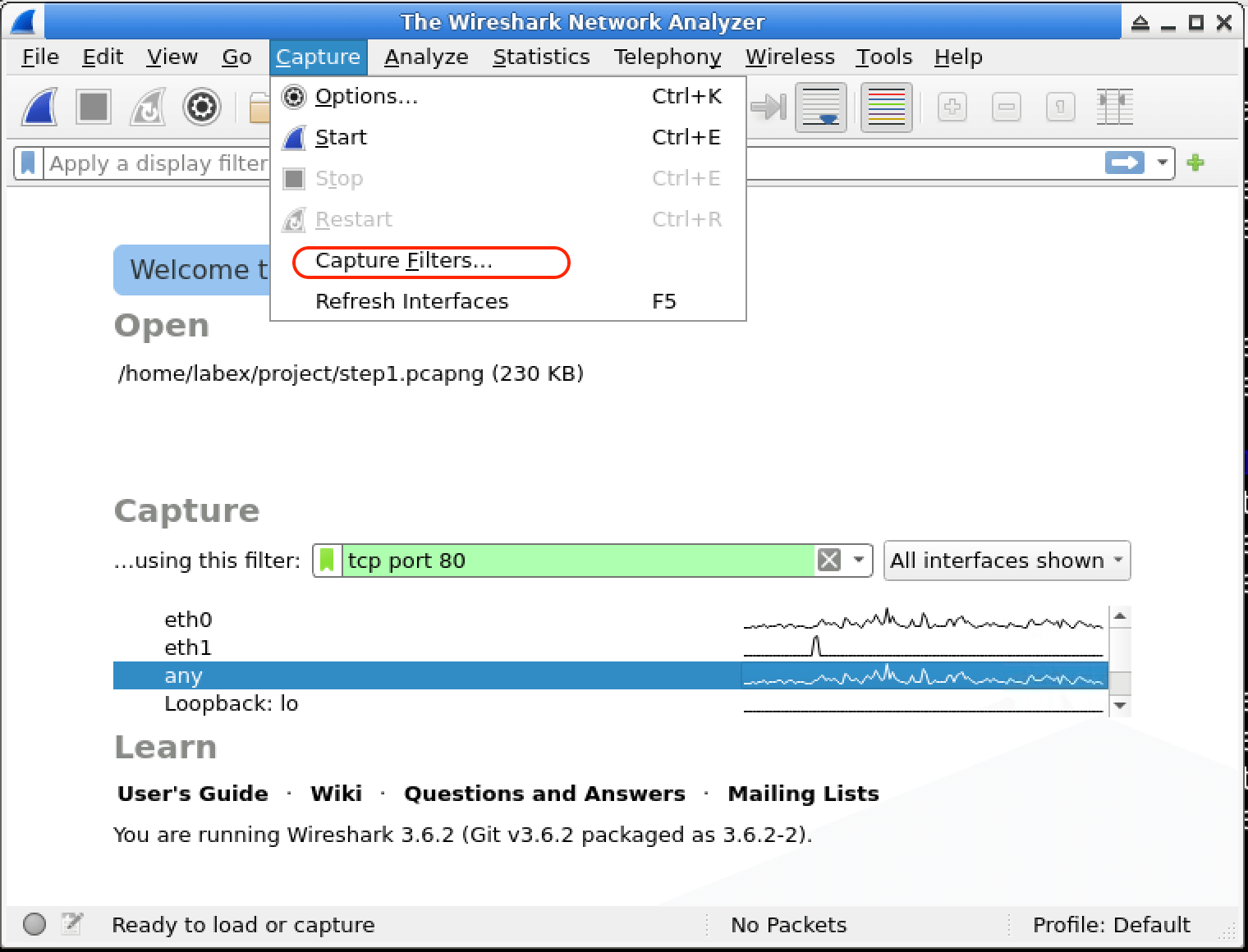

Nous allons utiliser une méthode plus détaillée pour définir le filtre de capture cette fois-ci. Cliquez sur le bouton

Options de capture(ou allez dansCapture>Optionsdans le menu). La boîte de dialogueOptions de capturevous donne plus de contrôle sur la manière dont Wireshark capture les paquets, y compris la définition du filtre de capture.

Dans la boîte de dialogue

Options de capture, vous verrez une liste d'interfaces et une zone de saisieFiltre de captureen bas. Les interfaces représentent les connexions réseau disponibles sur votre système, et la zoneFiltre de captureest l'endroit où vous spécifierez les conditions des paquets que vous souhaitez capturer.

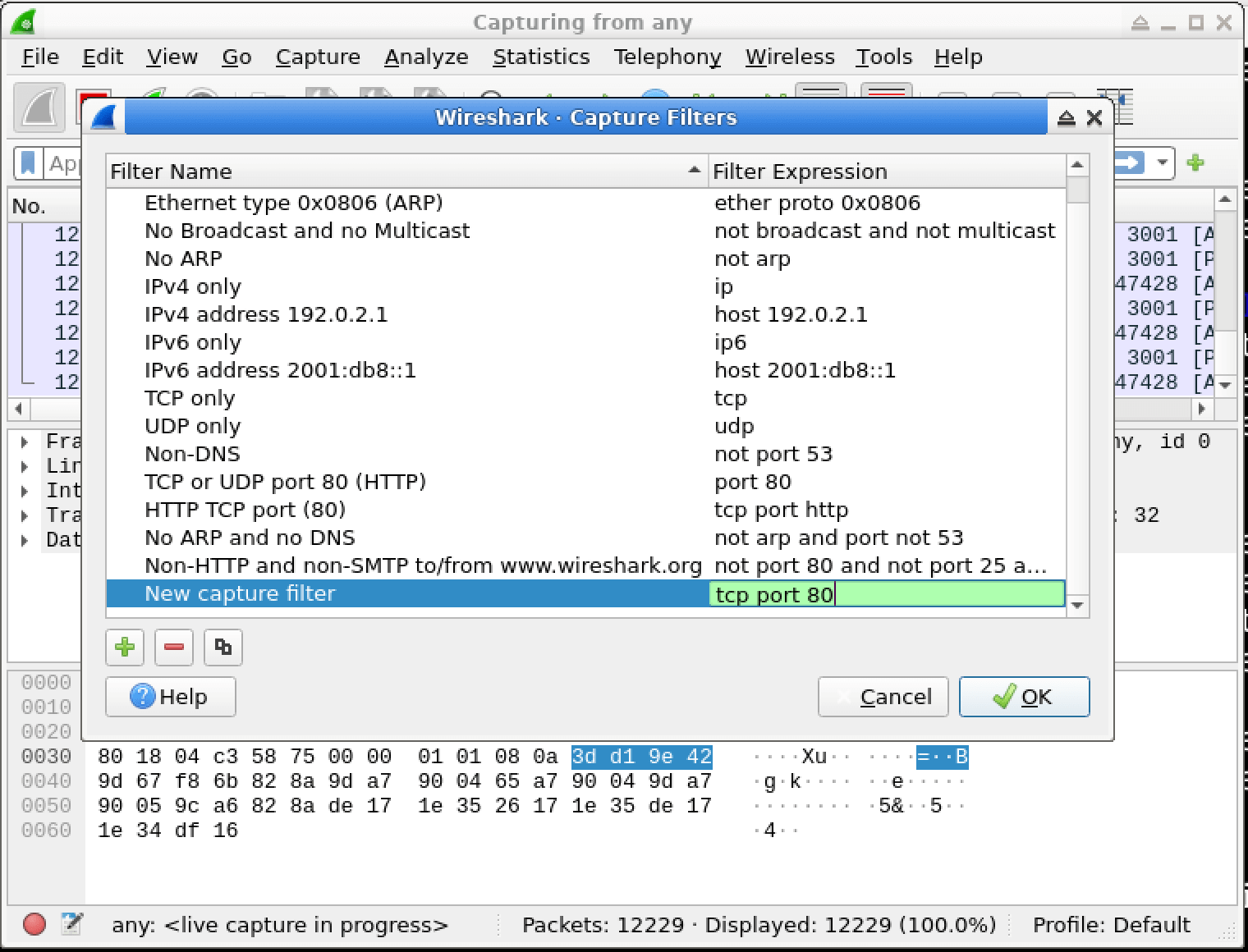

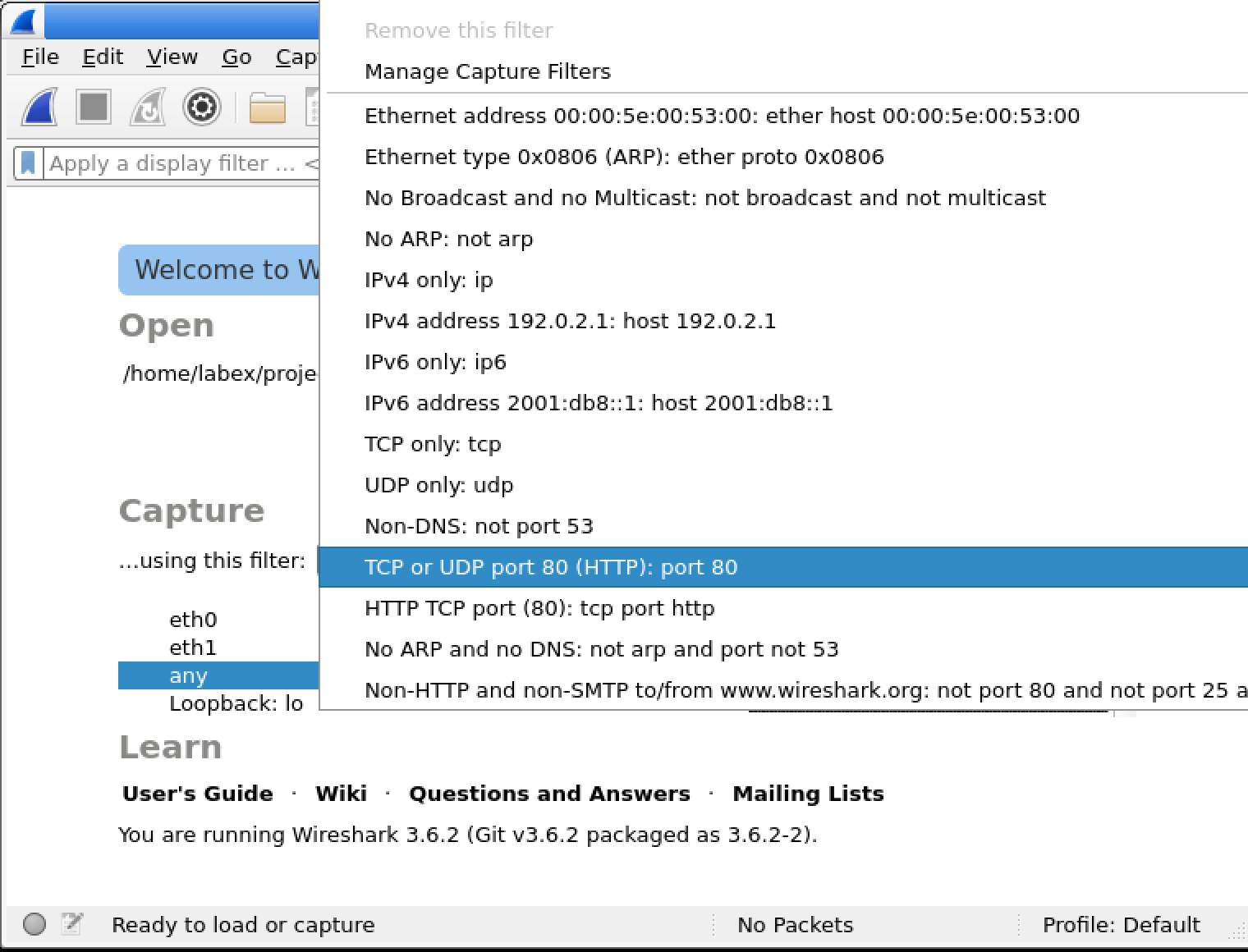

Cliquez sur la zone

Filtre de captureet entrez le filtre :tcp port 80. Ce filtre capturera uniquement le trafic TCP qui utilise le port 80. En spécifianttcp port 80, nous sommes plus précis que de simplement utiliserport 80– nous indiquons à Wireshark de ne capturer que les paquets TCP liés au trafic HTTP sur ce port, en excluant tout trafic UDP qui pourrait également utiliser le port 80. C'est plus précis pour l'analyse du trafic HTTP car HTTP utilise généralement TCP comme protocole de transport.Alternativement, vous pouvez cliquer sur le bouton

Filtre de capture :pour sélectionner parmi des signets de filtres enregistrés. Cela peut être utile si vous avez un ensemble de filtres que vous utilisez fréquemment.

Dans la boîte de dialogue de sélection du filtre, vous pouvez choisir parmi des filtres prédéfinis ou en créer un nouveau. Pour l'instant, entrez simplement

port 80directement dans la zone de filtre. Cela garantit que nous capturons le trafic spécifique qui nous intéresse.

Assurez-vous que l'interface

anyest sélectionnée et cliquez sur le boutonDémarrerpour commencer à capturer les paquets correspondant au filtre. Sélectionneranysignifie que Wireshark capturera les paquets de toutes les interfaces réseau disponibles.

Génération de trafic de test

Maintenant que Wireshark capture le trafic sur le port 80, générons du trafic de test pour voir le filtre en action. Cela vous aidera à confirmer que le filtre fonctionne comme prévu.

Ouvrez une nouvelle fenêtre de terminal en cliquant sur l'icône du terminal dans la barre des tâches ou en appuyant sur

Ctrl+Alt+T. Le terminal est l'endroit où vous exécuterez les commandes pour générer le trafic de test.Dans le nouveau terminal, naviguez vers le répertoire du projet :

cd /home/labex/projectCette commande change le répertoire de travail actuel vers le répertoire du projet où se trouve le script de génération de trafic.

Exécutez le script pré-créé pour générer du trafic HTTP simulé :

./simulate_traffic.shCe script est conçu pour créer un serveur simple écoutant sur le port 80 et lui envoyer des données, simulant ainsi un trafic HTTP réel.

Vous devriez voir une sortie similaire à celle-ci :

Netcat server listening on port 80... Sending data to port 80... Please check the Wireshark output for the data sent to port 80.Cette sortie indique que le script fonctionne correctement et que des données sont envoyées au port 80.

Ce script crée un serveur simple écoutant sur le port 80 et lui envoie un court message "Hello, Wireshark!". Ce message sera capturé par Wireshark si le filtre fonctionne correctement.

Analyse du trafic capturé

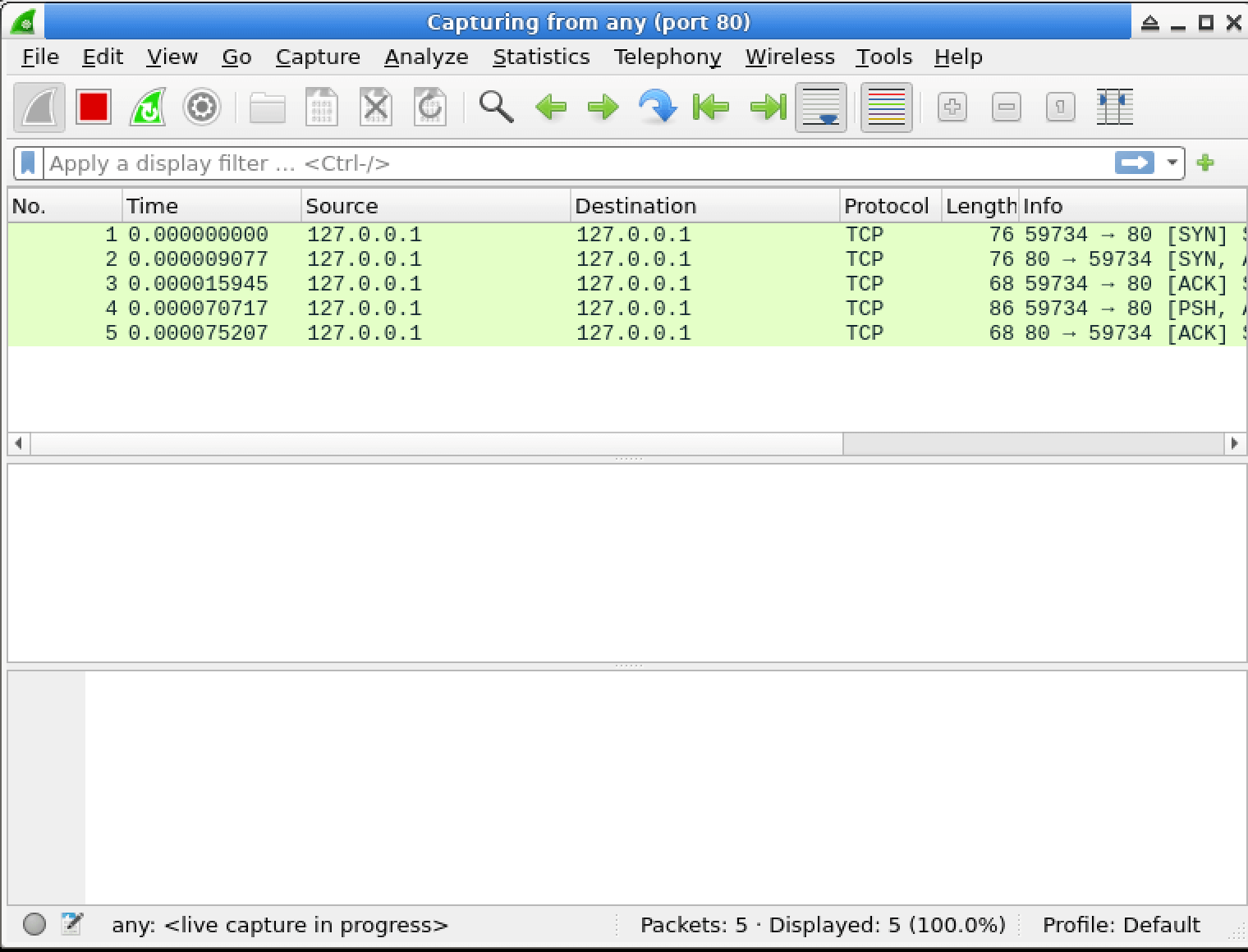

Revenez à la fenêtre Wireshark. Vous devriez voir les paquets générés par le script. Ce sont les résultats du trafic de test que nous venons de générer.

Ces paquets devraient montrer une communication sur le port 80, correspondant à notre filtre de capture. Cela confirme que le filtre fonctionne comme prévu.

Dans la liste des paquets, vous devriez voir au moins 3 paquets :

- Paquet TCP SYN pour établir la connexion : C'est la première étape de la poignée de main TCP en trois temps, où le client demande à établir une connexion avec le serveur.

- Paquet TCP SYN-ACK pour accuser réception de la connexion : Le serveur répond à la demande SYN du client, indiquant qu'il est prêt à établir une connexion.

- Paquet TCP contenant les données "Hello, Wireshark!" : C'est le paquet de données réel qui contient le message envoyé par le script.

Cliquez sur l'un des paquets pour voir ses détails dans le panneau du milieu. Vous pouvez développer des sections en cliquant sur les icônes de flèche. Cela vous permet de visualiser les différentes parties du paquet, telles que les en-têtes et les données.

Arrêtez maintenant la capture en cliquant sur le bouton rouge carré

Arrêterdans la barre d'outils. Arrêter la capture est important afin que vous puissiez commencer à analyser les paquets capturés sans que de nouveaux paquets ne soient ajoutés.Enregistrez les paquets capturés en cliquant sur

Fichier>Enregistrer sousdans la barre de menu. L'enregistrement des paquets vous permet de les consulter ultérieurement pour une analyse plus approfondie.Naviguez vers le répertoire

/home/labex/projectdans la boîte de dialogue d'enregistrement de fichiers. C'est le répertoire où nous voulons stocker les paquets capturés.Entrez

step2.pcapngcomme nom de fichier et cliquez surEnregistrer. Le format de fichier.pcapngest un format courant pour stocker les captures de paquets réseau.

Vous avez appliqué avec succès un filtre de capture spécifique pour ne collecter que le trafic sur le port 80 et observé le trafic réel qui correspond à ce filtre.

Analyse du trafic capturé avec des filtres d'affichage

Dans cette étape, nous allons apprendre à utiliser les filtres d'affichage pour analyser le trafic que vous avez déjà capturé. Avant de commencer, il est important de comprendre la différence entre les filtres de capture et les filtres d'affichage. Les filtres de capture sont utilisés pour décider quel trafic est collecté en premier lieu. Les filtres d'affichage, quant à eux, vous permettent de vous concentrer sur des parties spécifiques des paquets qui ont déjà été capturés. Ils sont comme une loupe pour vos données capturées, vous aidant à vous concentrer sur les détails qui vous intéressent.

Comprendre la différence entre les filtres de capture et d'affichage

Examinons de plus près la différence entre les filtres de capture et les filtres d'affichage.

- Les filtres de capture sont appliqués avant l'enregistrement des paquets. Ils utilisent la syntaxe Berkeley Packet Filter (BPF). Considérez les filtres de capture comme un gardien à l'entrée. Ils décident quels paquets sont autorisés à entrer et à être capturés.

- Les filtres d'affichage sont appliqués aux paquets qui ont déjà été capturés. Ils utilisent la propre syntaxe de Wireshark. Les filtres d'affichage sont comme un projecteur qui met en évidence des paquets spécifiques parmi ceux qui ont déjà été capturés.

- Les filtres d'affichage sont plus puissants et flexibles que les filtres de capture. Ils vous permettent d'effectuer des recherches et des analyses plus complexes sur les données capturées.

- Les filtres d'affichage ne réduisent pas la quantité de données capturées. Ils contrôlent uniquement ce qui est affiché dans l'interface. Ainsi, les données capturées d'origine restent intactes et vous pouvez modifier le filtre d'affichage autant de fois que vous le souhaitez pour afficher différents aspects des données.

Ouvrir votre fichier capturé

Maintenant, ouvrons le fichier qui contient les paquets que vous avez capturés précédemment.

- Si Wireshark est toujours ouvert depuis l'étape précédente, vous pouvez continuer directement. Sinon, ouvrez Wireshark, puis ouvrez le fichier que vous avez enregistré à l'étape 2.

- Pour ouvrir un fichier précédemment enregistré dans Wireshark :

- Cliquez sur

File>Open(Fichier > Ouvrir) dans la barre de menu. C'est une façon courante d'accéder aux fichiers dans de nombreuses applications logicielles. - Accédez au répertoire

/home/labex/project. C'est là que le fichier capturé est stocké. - Sélectionnez le fichier

step2.pcapnget cliquez surOpen(Ouvrir). Le format de fichier.pcapngest couramment utilisé pour stocker les données des paquets réseau.

- Cliquez sur

- Après avoir ouvert le fichier, vous devriez maintenant voir les paquets que vous avez capturés à l'étape 2 affichés dans Wireshark. Ce sont les données que nous allons analyser à l'aide des filtres d'affichage.

Application des filtres d'affichage

Ensuite, nous allons appliquer des filtres d'affichage aux paquets capturés.

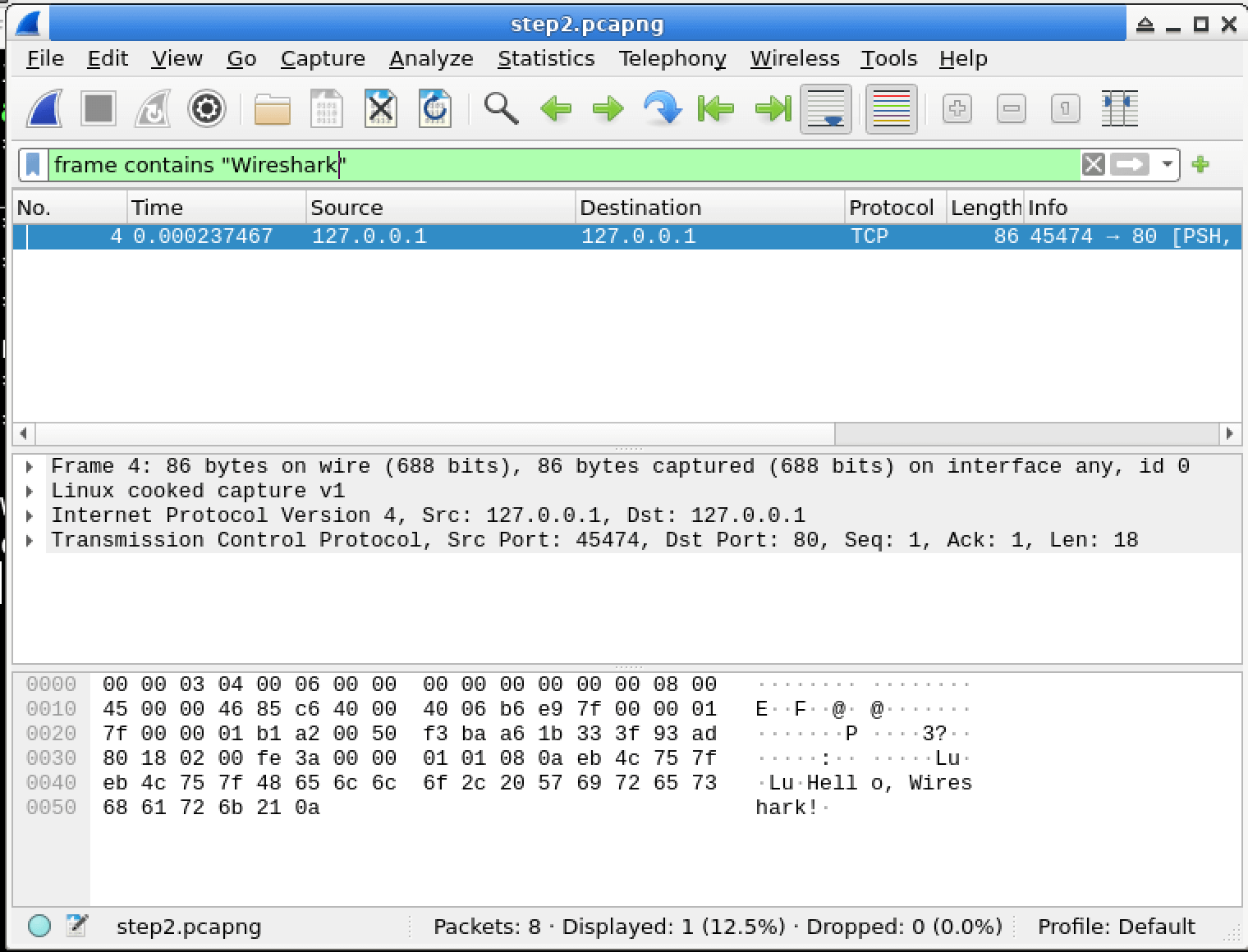

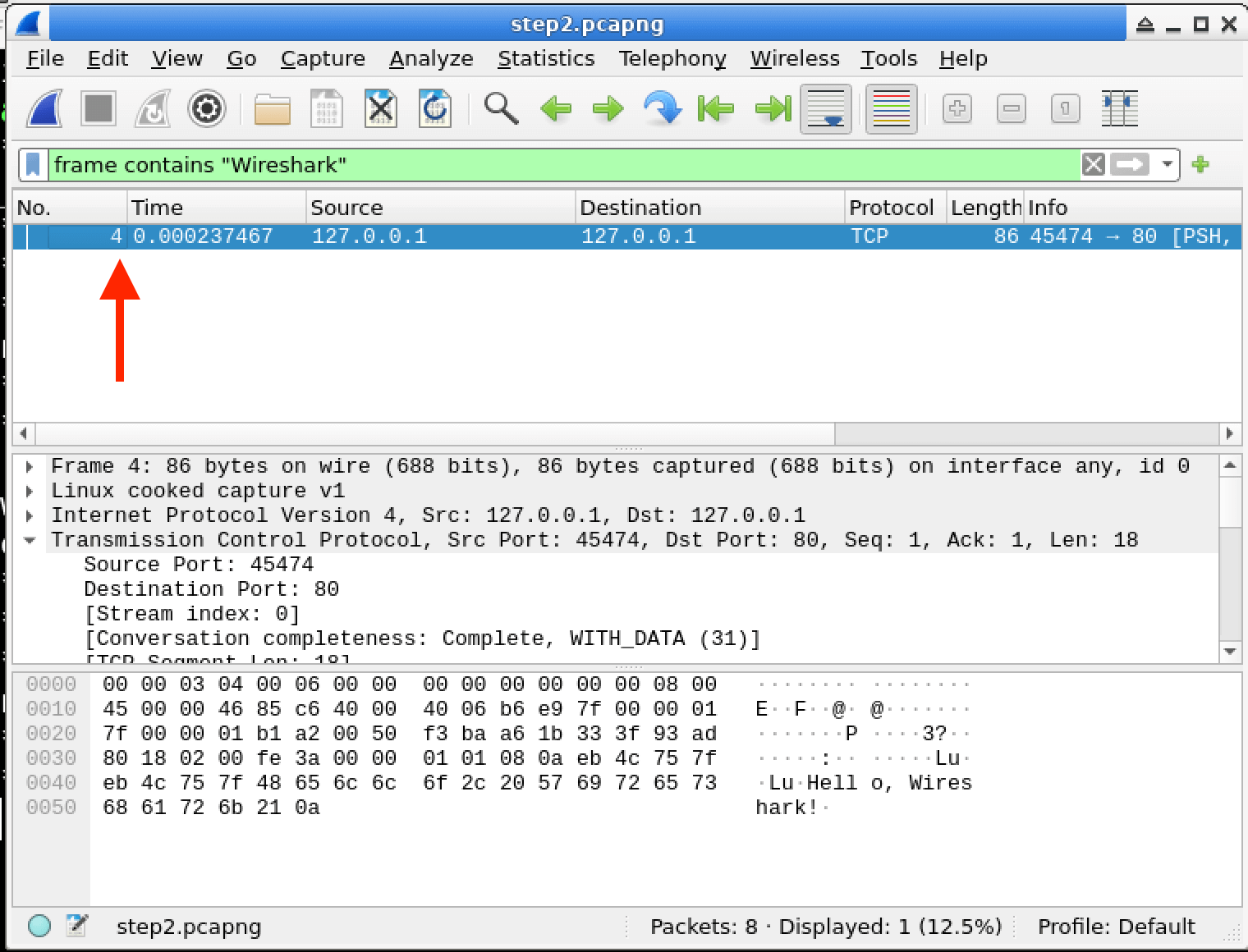

Localisez la barre d'outils des filtres d'affichage en haut de la fenêtre Wireshark. Elle est différente du filtre de capture que vous avez utilisé précédemment. Elle a un fond vert clair lorsqu'elle est active. La barre d'outils des filtres d'affichage est l'endroit où vous saisirez les expressions de filtre pour afficher des paquets spécifiques.

Dans le champ du filtre d'affichage, tapez

tcpet appuyez sur Entrée ou cliquez sur le bouton flèche droite. En tapanttcp, nous demandons à Wireshark de n'afficher que les paquets qui utilisent le protocole TCP. Cela n'affichera que les paquets TCP dans l'affichage, en filtrant tous les autres paquets de protocole s'ils existent.Remarquez comment les paquets sont immédiatement filtrés dans l'affichage sans nécessiter une nouvelle capture. C'est l'un des avantages de l'utilisation des filtres d'affichage. Vous pouvez rapidement analyser différents aspects des données capturées sans avoir à capturer à nouveau le trafic.

Maintenant, essayons un filtre d'affichage plus spécifique. Effacez le filtre actuel en cliquant sur le bouton

Xsur le côté droit de la barre de filtre. Cela supprimera le filtre précédent et affichera à nouveau tous les paquets capturés.Entrez le filtre suivant pour afficher les paquets contenant le mot "Wireshark" :

frame contains "Wireshark"Ce filtre recherche le mot "Wireshark" dans les données de trame (frame data) des paquets.

Appuyez sur Entrée ou cliquez sur la flèche droite pour appliquer le filtre.

Vous ne devriez maintenant voir que les paquets qui contiennent le texte "Wireshark" - probablement juste un ou deux paquets qui contiennent notre message "Hello, Wireshark !". Cela montre comment les filtres d'affichage peuvent être utilisés pour trouver des informations spécifiques dans les paquets capturés.

Si vous cliquez sur l'un de ces paquets dans la liste des paquets, vous pouvez voir ses détails dans le panneau central. Recherchez la section "Data" qui devrait afficher le texte "Hello, Wireshark !". Cela vous permet d'examiner le contenu des paquets plus en détail.

Création d'un rapport

Maintenant que vous avez analysé le trafic à l'aide des filtres d'affichage, créons un rapport simple documentant ce que vous avez trouvé.

Comptez le nombre de paquets qui correspondent au filtre

frame contains "Wireshark". Le nombre doit être affiché dans la barre d'état en bas de la fenêtre Wireshark, affichant quelque chose comme "Displayed: X of Y packets" (Affichés : X sur Y paquets). Ce nombre représente le nombre de paquets qui contiennent le mot "Wireshark".Ouvrez une fenêtre de terminal en cliquant sur l'icône du terminal dans la barre des tâches ou en appuyant sur

Ctrl+Alt+T. Le terminal est un outil puissant qui vous permet d'exécuter des commandes sur votre ordinateur.Dans le terminal, créez un fichier de rapport avec les informations de comptage des paquets :

echo "Number of packets matching the filter expression: 1" > /home/labex/project/report.txtRemarque : Remplacez

1dans la commande ci-dessus par le nombre réel de paquets que vous avez observés correspondant au filtre. Ce nombre peut varier en fonction de la façon dont le script s'est exécuté.

Vous avez maintenant appliqué avec succès des filtres d'affichage pour analyser le trafic réseau capturé et documenté vos résultats dans un fichier de rapport.

Résumé

Dans ce laboratoire, vous avez appris à utiliser les filtres de capture de Wireshark pour capturer et analyser sélectivement le trafic réseau selon des critères spécifiques. Vous avez pratiqué des compétences clés telles que la compréhension de la syntaxe de base des filtres de capture basée sur le langage Berkeley Packet Filter, leur application lors de captures en direct et la distinction entre les filtres de capture et les filtres d'affichage.

Ces compétences sont cruciales pour les administrateurs de réseau, les analystes en sécurité et les professionnels du TI qui traitent des problèmes de réseau ou des incidents de sécurité. Maîtriser les filtres de capture permet une analyse réseau plus efficace en se concentrant sur le trafic pertinent. Au fur et à mesure de votre progression dans l'analyse de réseau, vous pouvez vous appuyer sur ces compétences pour créer des filtres complexes pour une sélection sophistiquée du trafic dans des environnements complexes.