はじめに

このチャレンジでは、Hydra とカスタムワードリストを使用して、不正な従業員が設置した FTP サーバーのクラックに挑戦します。社内ネットワーク上で動作しているセキュリティの甘い FTP サーバーを想定し、そのパスワードを特定してサーバーを保護することが目的です。

このチャレンジでは、vsftpd を使用して脆弱な FTP サーバーをセットアップし、既知のパスワードを持つ configuser という名前のユーザーを作成します。次に、"config1"、"config123"、"password" などの候補が含まれた passwords.txt という名前のカスタムパスワードリストファイルを作成します。最後に、Hydra を使用して localhost 上の configuser アカウントに対してブルートフォース攻撃(総当たり攻撃)を実行し、正しいパスワードを特定することで脆弱性を実証します。

カスタムワードリストを使用した FTP パスワードのクラック

ある不正な従業員が、社内ネットワーク上に弱いパスワードを設定した個人用の FTP サーバーを構築しました。あなたの任務は、Hydra を使用してそのパスワードを特定し、サーバーの安全を確保することです。

タスク

~/projectディレクトリに、"config1"、"config123"、"password" というパスワードを含むpasswords.txtという名前のパスワードリストファイルを作成してください。- 作成したカスタムパスワードリストを使用して、Hydra で

localhost上のユーザー名configuserの FTP パスワードをクラックしてください。

要件

- パスワードリストファイルの名前は

passwords.txtとし、~/projectディレクトリに配置すること。 - Hydra コマンドは

localhostで動作している FTP サービスをターゲットにすること。 - Hydra コマンドでユーザー名

configuserを指定すること。 - Hydra コマンドで作成したパスワードリストファイルを使用すること。

- パスワードリストファイルには、"config1"、"config123"、"password" の各パスワードを 1 行ずつ記述すること。

- 実行結果を

~/projectディレクトリのresults.txtファイルに保存すること。

実行例

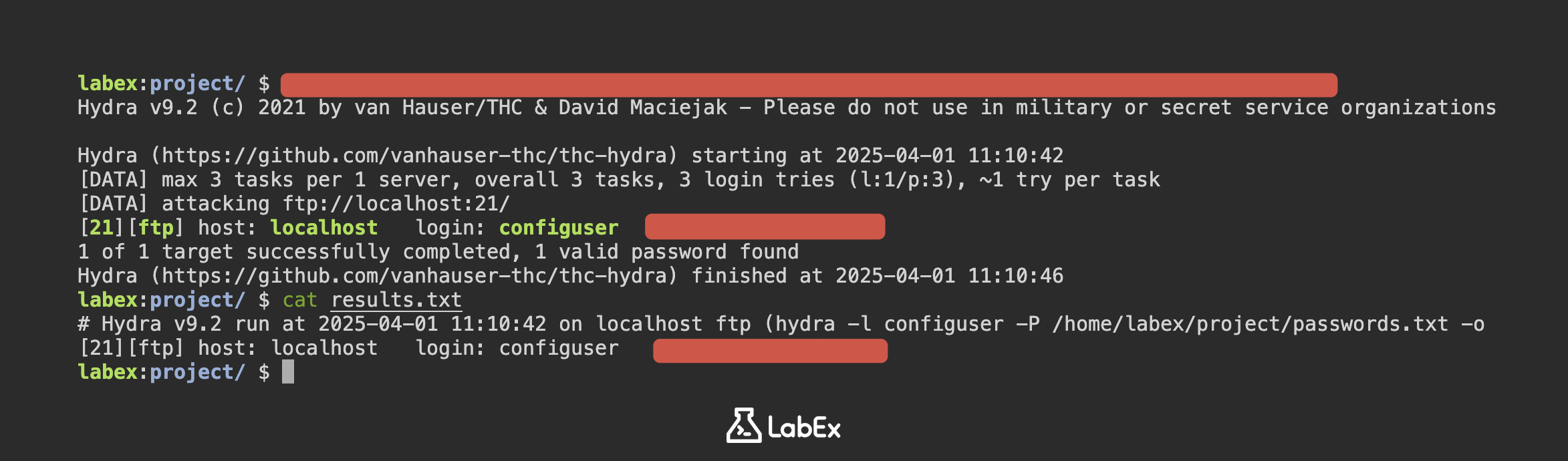

Hydra がパスワードのクラックに成功すると、以下のような出力が確認できます。

cat ~/project/results.txt

出力結果のイメージ:

[21][ftp] host: localhost login: configuser password: [placeholder]

ヒント

- パスワードリストファイルを作成するには、

echo -eコマンドを使用するか、エディタで手動編集してください。 - 正しい Hydra の構文については、実験ドキュメントを参照してください。

まとめ

このチャレンジの目的は、カスタムワードリスト(パスワードリスト)を用いた Hydra による FTP パスワードのクラッキングを体験することでした。演習では、vsftpd と hydra のセットアップ、脆弱なパスワードを持つテストユーザー(configuser)の作成、および FTP サービスの起動を行いました。

タスクを通じて、パスワード候補を記述した passwords.txt を作成し、Hydra で localhost の configuser に対してブルートフォース攻撃を実行する方法を学びました。この演習は、FTP サービスにおける弱いパスワードの特定方法を実演し、強力なパスワードポリシーを策定することの重要性を強調するものです。