Einführung

In dieser Herausforderung schlüpfen Sie in die Rolle eines Sicherheitsanalysten bei TechDefend, der verdächtigen HTTP-Verkehr entdeckt hat. Ihre Aufgabe besteht darin, Wireshark zu verwenden, um diesen Datenverkehr aus einer bereits aufgezeichneten Netzwerkdatei zu isolieren und als CSV-Datei für die Analyse durch das Forensik-Team zu exportieren.

Diese Übung prüft Ihre Fähigkeit, Paketaufzeichnungen zu öffnen, Protokollfilter in Wireshark anzuwenden und gefilterte Daten im geforderten Format zu exportieren. Sie müssen sicherstellen, dass die exportierten Beweismittel ordnungsgemäß am vorgesehenen Ort gespeichert werden und alle notwendigen HTTP-Protokollinformationen enthalten sind.

Verdächtige Netzwerkbeweise exportieren

Als Sicherheitsanalyst bei TechDefend haben Sie ungewöhnlichen HTTP-Verkehr festgestellt, der auf eine potenzielle Sicherheitsverletzung hindeuten könnte. Ihr Vorgesetzter benötigt diese Beweise für eine dringende Untersuchung. Sie müssen den verdächtigen HTTP-Verkehr schnell isolieren und in einem Format exportieren, das für das Forensik-Team zur Analyse geeignet ist.

Aufgaben

- Wenden Sie einen Filter an, um nur HTTP-Verkehr anzuzeigen, und exportieren Sie diese Pakete dann als CSV-Datei mit dem Namen

evidence.csvim Verzeichnis/home/labex/project.

Anforderungen

- Öffnen Sie die bereitgestellte Datei

network_traffic.pcapin Wireshark über das Terminal oder die grafische Benutzeroberfläche. - Nutzen Sie die Filterfunktion von Wireshark, um ausschließlich HTTP-Verkehr anzuzeigen.

- Exportieren Sie den gefilterten HTTP-Verkehr als CSV-Datei mit dem Namen

evidence.csv. - Speichern Sie die CSV-Datei im Verzeichnis

/home/labex/project. - Die exportierte Datei muss HTTP-Protokollinformationen enthalten.

Beispiele

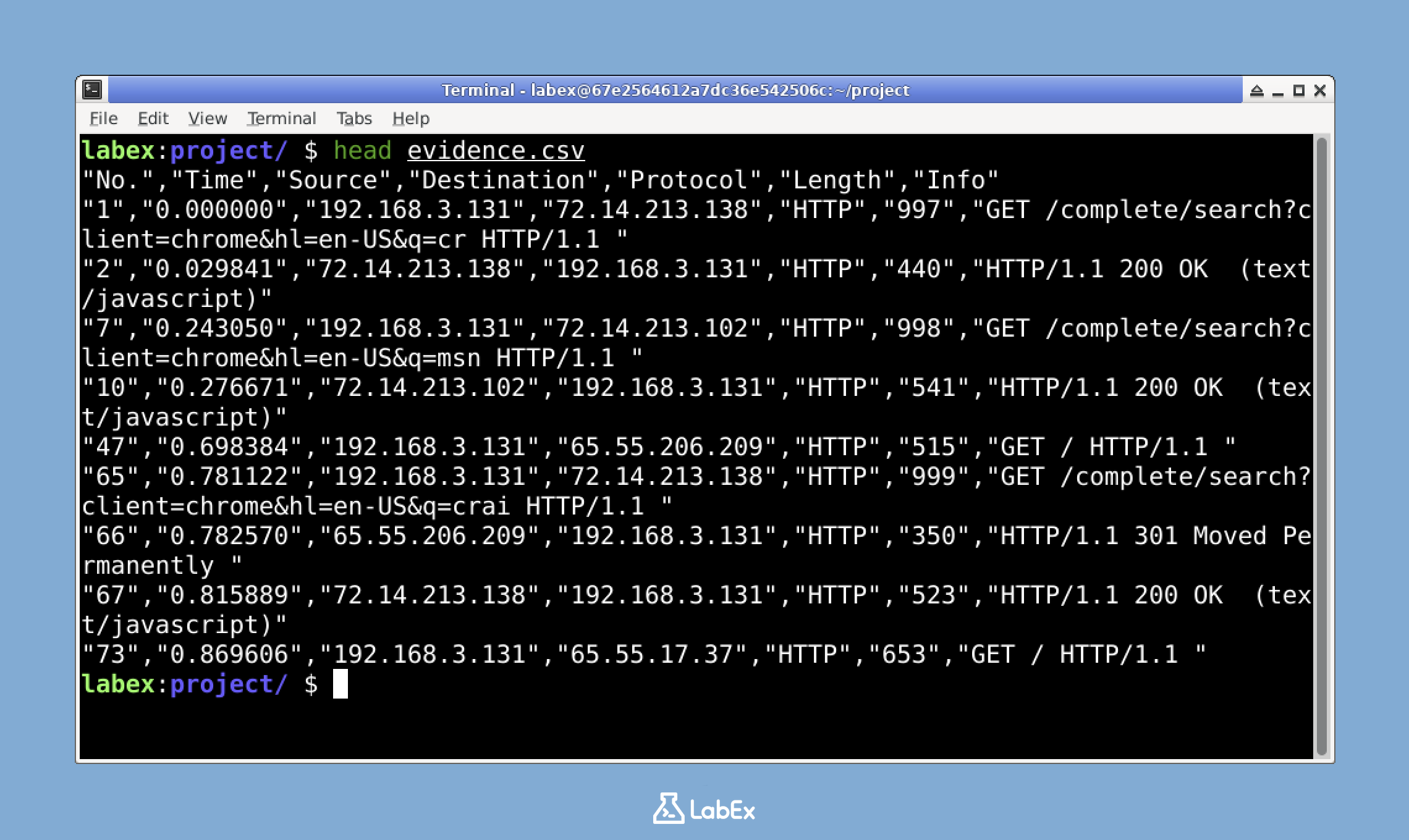

Hier ist ein kleiner Ausschnitt, wie die exportierte CSV-Datei aussehen könnte (der tatsächliche Inhalt hängt vom aufgezeichneten Verkehr ab):

Hinweise

- Um Wireshark über das Terminal zu öffnen, geben Sie einfach

wiresharkein und drücken Sie die Eingabetaste. - Um eine spezifische Aufzeichnungsdatei direkt zu öffnen, können Sie

wireshark /home/labex/project/network_traffic.pcapverwenden. - Der Basisfilter zur Anzeige von HTTP-Verkehr besteht darin, einfach "http" in das Filterfeld am oberen Rand von Wireshark einzugeben.

- Um Pakete als CSV zu exportieren, navigieren Sie zu File → Export Packet Dissections → As CSV.

- Achten Sie beim Speichern darauf, den korrekten Speicherort (

/home/labex/project) und den Dateinamen (evidence.csv) zu wählen.

Zusammenfassung

In dieser Herausforderung habe ich als Sicherheitsanalyst bei TechDefend gearbeitet, um verdächtigen HTTP-Verkehr aus einer Netzwerkaufzeichnung zu isolieren und zu exportieren. Mit Wireshark habe ich eine vorbereitete Paketdatei (network_traffic.pcap) geöffnet, Filter angewendet, um nur HTTP-Verkehr anzuzeigen, und die gefilterten Daten als CSV-Datei namens evidence.csv im angegebenen Verzeichnis exportiert.

Die Herausforderung demonstrierte grundlegende Fähigkeiten eines Sicherheitsanalysten, einschließlich der Analyse von Netzwerkverkehr mit Wireshark, der Anwendung protokollspezifischer Filter und des ordnungsgemäßen Exports von Beweismitteln für forensische Untersuchungen. Diese Techniken sind für Sicherheitsexperten entscheidend, um potenzielle Netzwerkverletzungen für weitere Analysen zu identifizieren und zu dokumentieren.