Einführung

Willkommen zu diesem praktischen Lab, das sich auf die Enumeration und Ausnutzung des Remote Desktop Protocol (RDP) konzentriert. RDP ist ein gängiges Protokoll, das von Administratoren zur Fernverwaltung von Windows-Systemen verwendet wird. Bei Fehlkonfigurationen kann es jedoch ein erhebliches Sicherheitsrisiko darstellen.

In diesem Lab simulieren Sie einen gängigen Angriffsvektor, bei dem ein Angreifer nach exponierten RDP-Diensten sucht, schwache Konfigurationen identifiziert und sich mit Standard- oder leicht zu erratenden Anmeldeinformationen Zugang verschafft. Sie werden Standard-Penetrationstest-Tools wie nmap zum Scannen und xfreerdp zum Herstellen der Verbindung zur Remote-Sitzung verwenden. Ihr Endziel ist es, das kompromittierte System zu navigieren und eine versteckte Flagge abzurufen.

Nach Abschluss werden Sie verstehen, wie Sie:

- Die Netzwerkkonnektivität zu einem Zielsystem überprüfen.

nmapzum Scannen und Enumerieren von RDP-Diensten verwenden.- Sicherheitslücken wie niedrige Verschlüsselungsstufen identifizieren.

- Versuchen, sich mit schwachen Anmeldeinformationen über

xfreerdpZugang zu verschaffen. - Grundlegende Post-Exploitation-Schritte durchführen, um sensible Informationen zu lokalisieren.

Beginnen wir diese praktische Übung im Bereich Cybersicherheit.

Konnektivität zum Ziel mit Ping überprüfen

In diesem Schritt führen Sie die erste Phase der Aufklärung durch: die Bestätigung, dass das Zielsystem online und von Ihrem Rechner aus erreichbar ist. Der Befehl ping ist ein Standard-Netzwerkdiagnosewerkzeug, das ICMP-Pakete an einen Host sendet, um die Konnektivität zu testen.

Ihre Umgebung umfasst ein Zielsystem, das über den Hostnamen target erreichbar ist. Um zu überprüfen, ob Sie damit kommunizieren können, führen Sie den folgenden Befehl in Ihrem Terminal aus, um vier Pakete zu senden:

ping -c 4 target

Sie sollten eine ähnliche Antwort wie unten sehen. Dies bestätigt, dass das Ziel aktiv ist und Ihr Netzwerkpfad frei ist. Die IP-Adresse und die Antwortzeiten können leicht abweichen.

PING target (172.17.0.2) 56(84) bytes of data.

64 bytes from target (172.17.0.2): icmp_seq=1 ttl=64 time=0.105 ms

64 bytes from target (172.17.0.2): icmp_seq=2 ttl=64 time=0.069 ms

64 bytes from target (172.17.0.2): icmp_seq=3 ttl=64 time=0.068 ms

64 bytes from target (172.17.0.2): icmp_seq=4 ttl=64 time=0.067 ms

--- target ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3075ms

rtt min/avg/max/mdev = 0.067/0.077/0.105/0.016 ms

Nachdem die Konnektivität bestätigt wurde, sind Sie bereit, mit detaillierteren Scans fortzufahren.

Offene Ports mit Nmap scannen

In diesem Schritt verwenden Sie nmap, um den Zielhost nach offenen Ports zu scannen und die darauf laufenden Dienste zu identifizieren. Dies ist ein wichtiger Teil der Enumeration, da er potenzielle Angriffsflächen aufdeckt. Wir werden speziell nach dem RDP-Dienst suchen, der typischerweise auf Port 3389 läuft.

Führen Sie den folgenden nmap-Befehl aus, um einen Versionsscan (-sV) auf Port 3389 (-p 3389) durchzuführen und ein Skript (--script) auszuführen, um die RDP-Verschlüsselungsstufen zu überprüfen:

nmap -sV -p 3389 --script rdp-enum-encryption target

Die Ausgabe liefert detaillierte Informationen über den RDP-Dienst.

Starting Nmap 7.80 ( https://nmap.org ) at 2025-09-18 14:51 CST

Nmap scan report for target (172.17.0.2)

Host is up (0.00038s latency).

PORT STATE SERVICE VERSION

3389/tcp open ms-wbt-server xrdp

| rdp-enum-encryption:

| Security layer

| CredSSP (NLA): SUCCESS

| CredSSP with Early User Auth: SUCCESS

| Native RDP: SUCCESS

| RDSTLS: SUCCESS

| SSL: SUCCESS

| RDP Encryption level: High

| 128-bit RC4: SUCCESS

|_ RDP Protocol Version: RDP 5.x, 6.x, 7.x, or 8.x server

Nmap done: 1 IP address (1 host up) scanned in 13.57 seconds

Aus den Scanergebnissen geht hervor, dass Port 3389/tcp offen ist und den xrdp-Dienst ausführt. Obwohl die Verschlüsselungsstufe als "High" angezeigt wird, liegt die Hauptschwachstelle in den schwachen Anmeldeinformationen und nicht in Verschwächungsschwächen. Der Dienst unterstützt mehrere Authentifizierungsmethoden, und wir werden im nächsten Schritt die schwache Passwortauthentifizierung ausnutzen.

Verbindung zum Ziel über RDP herstellen

In diesem Schritt versuchen Sie, sich mit dem RDP-Dienst unter Verwendung der Anmeldedaten administrator und password zu verbinden. Dieses Paar ist ein gängiger Standard und oft ein primäres Ziel für Brute-Force-Angriffe. Sie werden xfreerdp verwenden, einen RDP-Client für Linux über die Kommandozeile.

Stellen Sie zunächst sicher, dass xfreerdp installiert ist. Das Setup-Skript sollte dies erledigt haben, aber Sie können sudo apt install freerdp2-x11 ausführen, falls erforderlich.

Führen Sie nun den folgenden Befehl aus, um eine Verbindung zum target herzustellen:

xfreerdp /u:administrator /p:password /v:target

/u:administrator: Gibt den Benutzernamen an./p:password: Gibt das Passwort an./v:target: Gibt die Serveradresse an.

Sie sehen möglicherweise eine Zertifikatswarnung, da das Ziel ein selbstsigniertes Zertifikat verwendet. Dies ist in Laborumgebungen normal. Geben Sie yes ein und drücken Sie Enter, um fortzufahren.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Please check if the server is running with the correct certificate.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Certificate details:

...

The certificate is not trusted. Do you trust the certificate? (Y/N) yes

Nach erfolgreicher Authentifizierung öffnet sich ein neues Fenster, das den Remote-Desktop des Zielsystems anzeigt. Sie haben nun grafischen Zugriff auf die Maschine.

Zielsystem erkunden und Flagge finden

In diesem Schritt ist Ihr Endziel, das Remote-System zu erkunden und die Flagge zu finden. Dies simuliert die Post-Exploitation-Phase, in der ein Angreifer nach wertvollen Daten sucht.

Im RDP-Sitzungsfenster sehen Sie eine Desktop-Umgebung. Sie haben mehrere Möglichkeiten, die Flagge zu lokalisieren und anzuzeigen:

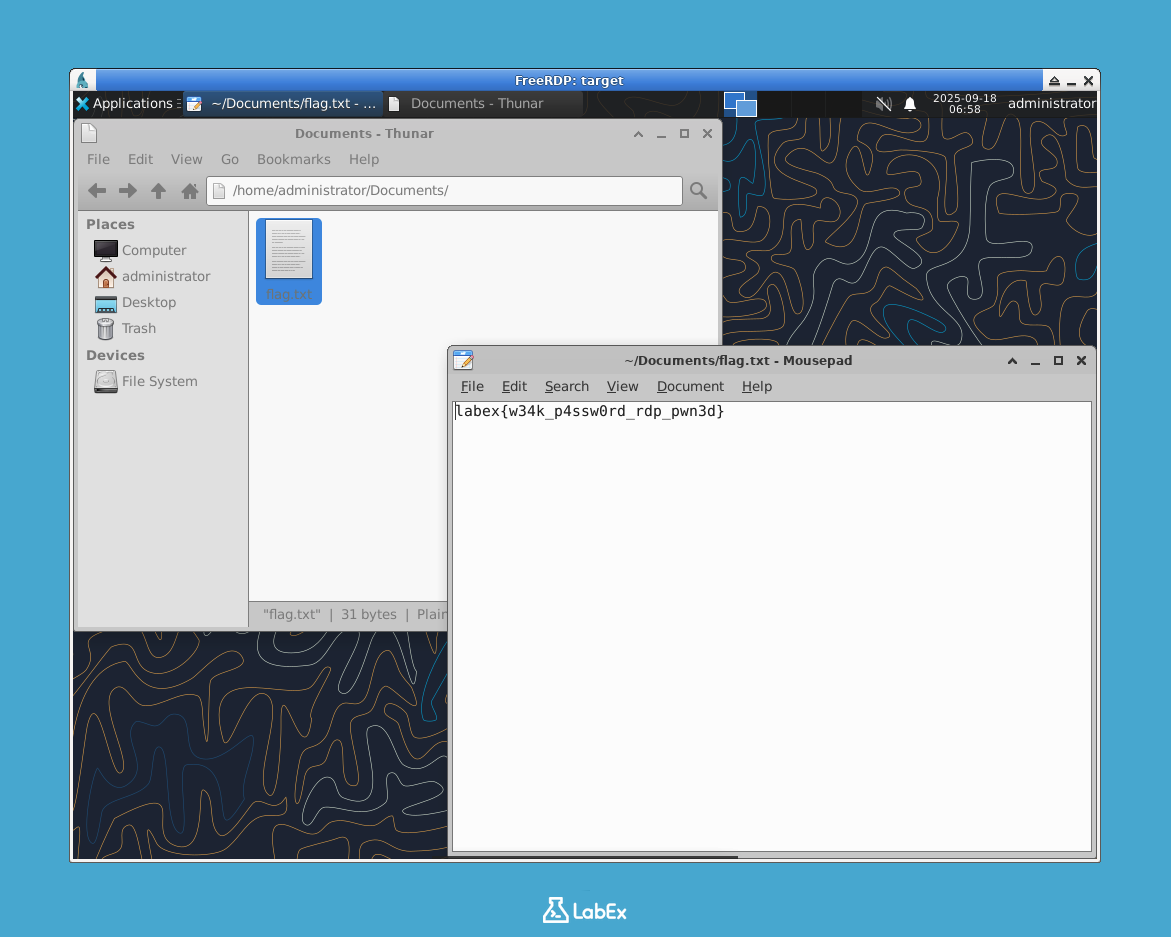

Methode 1: Dateimanager verwenden

- Suchen und öffnen Sie die Anwendung Dateimanager (sie sieht möglicherweise wie ein Ordnersymbol aus).

- Navigieren Sie zum Ordner

Documentsim Home-Verzeichnis des Benutzersadministrator:/home/administrator/Documents. - Finden Sie die Datei namens

flag.txt. - Doppelklicken Sie auf

flag.txt, um sie mit dem Texteditor (Mousepad) zu öffnen.

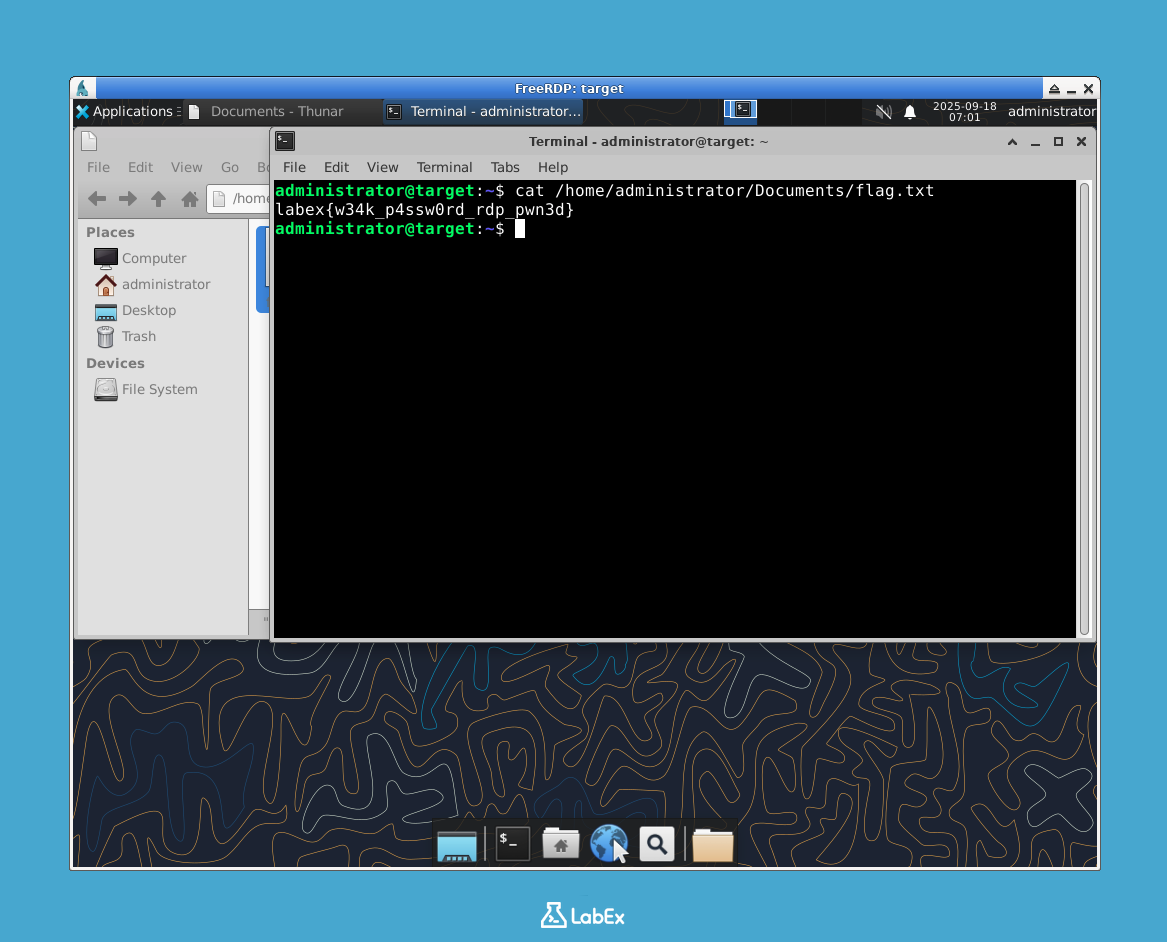

Methode 2: Terminal verwenden

- Öffnen Sie die Anwendung Terminal vom Desktop oder Menü aus.

- Führen Sie den Befehl aus:

cat /home/administrator/Documents/flag.txt

Beide Methoden zeigen den Inhalt der Flag-Datei an.

labex{w34k_p4ssw0rd_rdp_pwn3d}

Herzlichen Glückwunsch! Sie haben den RDP-Dienst erfolgreich aufgezählt, ein schwaches Passwort ausgenutzt und die Flagge abgerufen.

Wichtig: Um die Lab-Verifizierung abzuschließen, müssen Sie den Flag-Wert kopieren und in eine Datei auf dem Host-System speichern. Erstellen Sie eine Datei namens flag.txt im Verzeichnis /home/labex/project und fügen Sie den Flag-Inhalt dort ein.

echo "labex{w34k_p4ssw0rd_rdp_pwn3d}" > /home/labex/project/flag.txt

Sie können das RDP-Fenster nun schließen, um die Sitzung zu trennen.

Zusammenfassung

In diesem Labor haben Sie erfolgreich einen simulierten Angriff auf einen fehlkonfigurierten Remote Desktop Protocol-Dienst durchgeführt. Sie haben die Schlüsselphasen eines Penetrationstests durchlaufen:

- Aufklärung (Reconnaissance): Sie haben

pingverwendet, um zu bestätigen, dass das Ziel online ist. - Enumeration: Sie haben

nmapmit spezifischen Skripten verwendet, um einen offenen RDP-Port zu identifizieren und Details zur Konfiguration zu sammeln, wie z. B. die schwache Verschlüsselungsebene. - Ausnutzung (Exploitation): Sie haben

xfreerdpverwendet, um durch Ausnutzung eines schwachen, vorhersehbaren Passworts für dasadministrator-Konto Zugriff auf das Remote-System zu erhalten. - Post-Exploitation: Sie haben die Dateistruktur des kompromittierten Systems durchsucht, um die Flagge zu lokalisieren und abzurufen.

Diese Übung zeigt, wie wichtig es ist, Remote-Zugriffsdienste zu sichern. Die Offenlegung von RDP im Internet, die Verwendung schwacher oder Standardanmeldedaten und der Einsatz veralteter Sicherheitseinstellungen können schwerwiegende Schwachstellen schaffen. Durch das Verständnis dieser Angriffsvektoren sind Sie besser darauf vorbereitet, starke Abwehrmaßnahmen zu implementieren.