はじめに

このチャレンジでは、パスワードクラッキングツールである Hydra(ハイドラ)の使用に関する知識を応用します。あなたのタスクは、ローカルでホストされている練習用ウェブサイト上の特定のユーザーアカウントをクラッキングすることです。この演習では、Hydra を効果的に使用する能力をテストし、サイバーセキュリティにおける強力なパスワードの重要性を再確認します。

このチャレンジは、自分自身の力で完結させる必要があります。

ターゲットアカウントのクラッキング

このチャレンジでは、Hydra を使用して練習用ウェブサイト上の特定のユーザーアカウントのパスワードを特定します。チャレンジを成功させるために、指示を注意深く読み、要件に従ってください。

事前準備

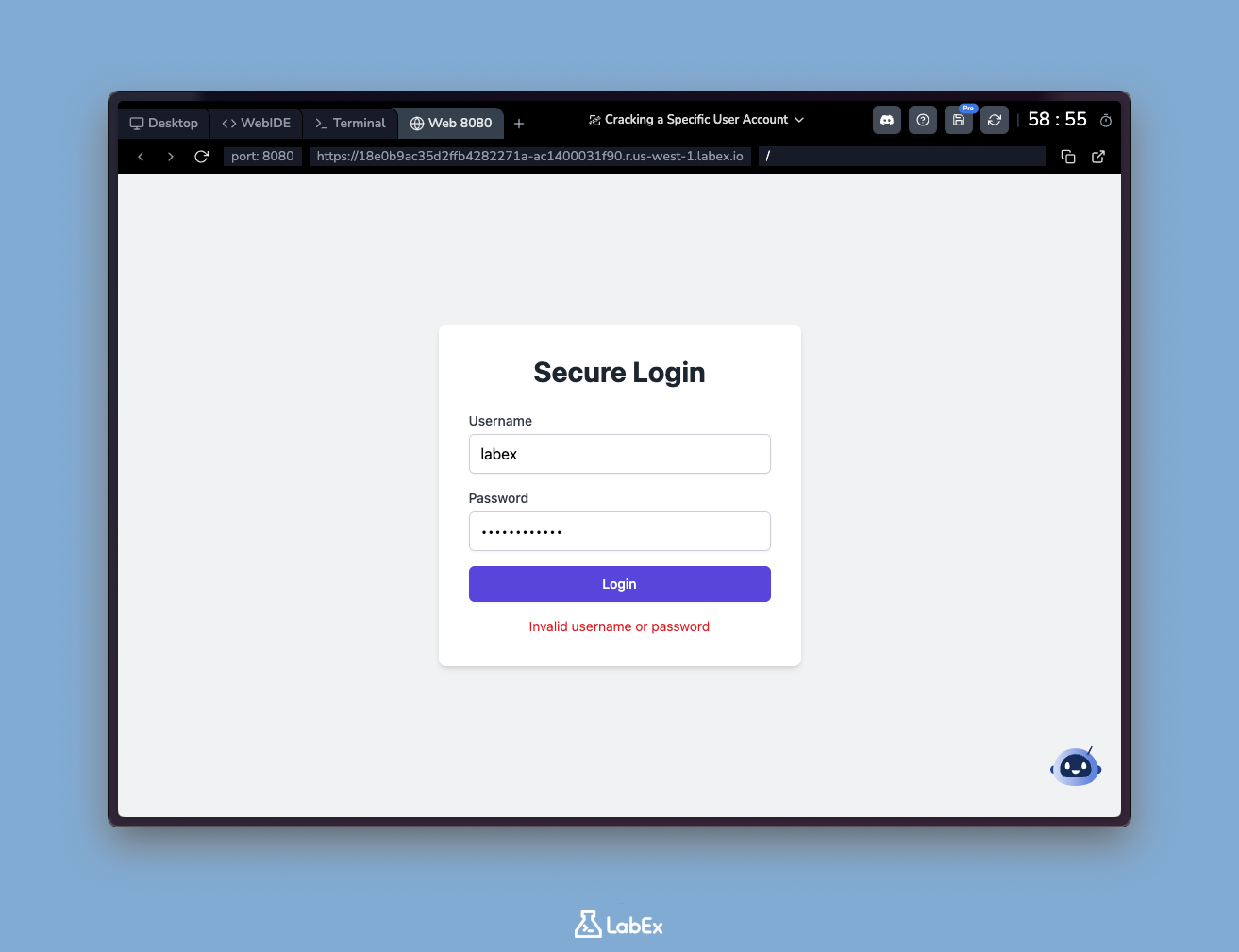

ローカルマシン上で練習用ウェブサイト http://localhost:8080 が稼働しています。

タスク

- Hydra を使用して、練習用ウェブサイト上のユーザーアカウント

securityadminのパスワードをクラッキングしてください。 - 実行結果は

~/project/hydra_results.txtに保存する必要があります。

要件

- 練習用ウェブサイトは

http://localhost:8080でアクセス可能です。 ~/project/passwords.txtにあるパスワードリストを使用してください。- Hydra は

~/projectディレクトリから実行してください。

実行例

チャレンジに成功すると、hydra_results.txt ファイルには以下のような行が含まれます:

[8080][http-post-form] host: localhost login: securityadmin password: butterfly1

※実際のパスワードはこれとは異なります。

ヒント

hydra の構文:

-l: 使用する単一のユーザー名を指定します。-P: パスワードリストファイルを指定します。-s: ターゲットポートを指定します。http-post-form: フォーム送信に HTTP POST メソッドを使用することを指定します。-o: 出力ファイルを指定します。

http-post-form モジュールを使用する場合、以下の内容を含むフォーム送信文字列を構築する必要があります:

- ログインエンドポイントのパス(通常は "/")

- ユーザー名とパスワードのフォームフィールド名(HTML フォームを確認してください)

- ログイン失敗時に表示されるエラーメッセージ

- Hydra が値を代入するためのプレースホルダー

^USER^および^PASS^

まとめ

このチャレンジでは、特定のシナリオにおいて Hydra を使用したパスワードクラッキングの知識を応用しました。練習環境のセットアップ、単一のユーザーアカウントへのターゲット設定、そして Hydra の出力からクラッキングされたパスワードを抽出する方法を学びました。この演習は、強力でユニークなパスワードを使用することの重要性と、脆弱なパスワードポリシーが招く潜在的なリスクを再認識させるものです。