Introduction

Dans cet atelier, vous allez acquérir les notions fondamentales du chiffrement en utilisant OpenSSL, une boîte à outils incontournable pour la communication sécurisée et la protection des données. Vous découvrirez comment le chiffrement transforme des données lisibles en formats sécurisés, garantissant ainsi la confidentialité des informations même en cas d'interception.

Cette expérience pratique vous guidera à travers l'installation d'OpenSSL, la réalisation d'un chiffrement symétrique et la gestion sécurisée des clés. À la fin de ce parcours, vous comprendrez comment ces techniques protègent les informations sensibles dans des applications réelles telles que les services bancaires en ligne et la messagerie instantanée.

Installation d'OpenSSL

Avant de pouvoir chiffrer des messages, nous devons installer OpenSSL sur notre système. OpenSSL est une boîte à outils robuste et complète dédiée aux protocoles Transport Layer Security (TLS) et Secure Sockets Layer (SSL), tout en servant de bibliothèque cryptographique polyvalente. Considérez-le comme une caisse à outils contenant tout le nécessaire pour sécuriser les communications numériques.

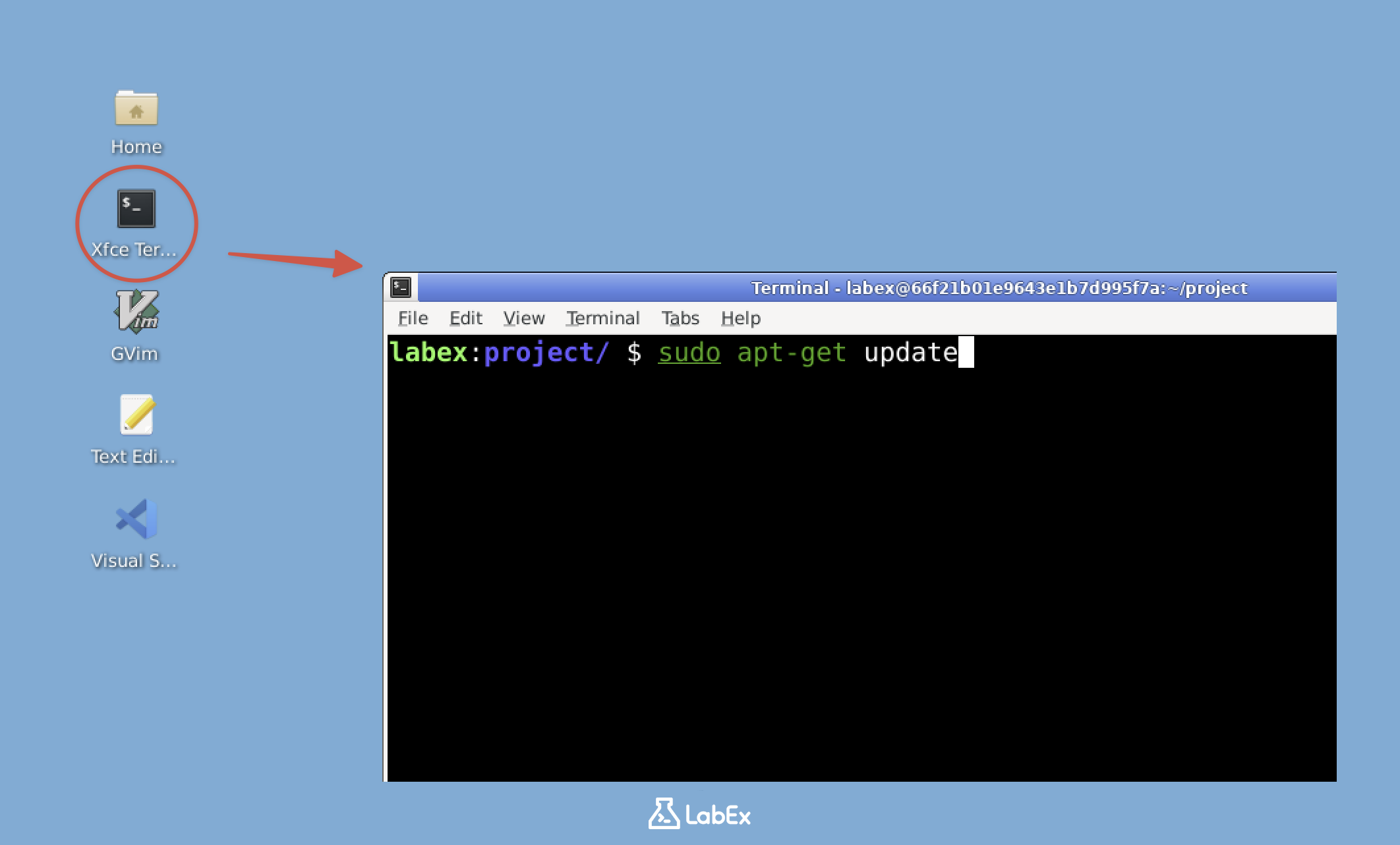

- Tout d'abord, ouvrons le terminal. C'est ici que nous exécuterons toutes nos commandes OpenSSL. Sur les systèmes Linux comme notre environnement d'expérimentation, le terminal est le moyen privilégié pour interagir avec les outils système. Sur votre bureau, localisez et ouvrez le Xfce Terminal. Si vous n'êtes pas habitué aux terminaux, ne vous inquiétez pas : nous détaillerons chaque étape avec soin.

Remarque : Les utilisateurs de la version gratuite n'ont pas d'accès à Internet, c'est pourquoi OpenSSL est déjà pré-installé dans l'environnement de l'atelier. Vous pouvez passer directement au point 4 de la liste (vérification de l'installation). Passez à la version Pro pour vous entraîner à installer OpenSSL par vous-même.

Utilisateurs Pro uniquement

- Une fois le terminal ouvert, nous devons mettre à jour les listes de paquets. C'est un peu comme rafraîchir un catalogue de logiciels disponibles avant de faire un achat. Tapez la commande suivante et appuyez sur Entrée :

sudo apt-get update

sudo nous donne les privilèges d'administrateur. Le système peut vous demander votre mot de passe ; c'est une procédure de sécurité normale. Lorsque vous tapez un mot de passe dans un terminal Linux, aucun caractère ne s'affiche à l'écran. Cela peut surprendre au début, mais il s'agit d'une fonctionnalité de sécurité pour éviter les regards indiscrets.

- Maintenant que nos listes de paquets sont à jour, installons OpenSSL. Entrez la commande suivante :

sudo apt-get install openssl -y

L'option -y permet de répondre automatiquement "oui" à toutes les invites d'installation. Vous verrez défiler de nombreuses lignes de texte : c'est le système qui télécharge et configure OpenSSL ainsi que ses dépendances. Chaque ligne représente une étape du processus d'installation.

- Après l'installation, nous devons vérifier qu'OpenSSL est correctement configuré. C'est comme vérifier si un nouvel appareil fonctionne après l'avoir branché. Entrez :

openssl version

Vous devriez voir un résultat similaire à celui-ci :

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

Le numéro de version exact peut varier, ce n'est pas un problème tant qu'un numéro s'affiche. Ce message nous confirme qu'OpenSSL est installé et prêt à l'emploi.

- Excellent travail ! OpenSSL est maintenant opérationnel. Cette boîte à outils nous permettra d'effectuer diverses opérations cryptographiques. Dans les sections suivantes, nous l'utiliserons pour chiffrer et déchiffrer des messages, ce qui est essentiel pour comprendre le fonctionnement des communications sécurisées.

Si vous souhaitez explorer toute l'étendue des capacités d'OpenSSL, vous pouvez consulter son manuel en tapant man openssl. Cette documentation contient toutes les commandes et options disponibles. Bien que cela puisse paraître impressionnant au premier abord, nous nous concentrerons dans cet atelier sur les fonctionnalités pratiques et courantes pour construire vos connaissances en cryptographie étape par étape.

Création d'un message secret

Maintenant qu'OpenSSL est installé, créons notre premier message secret que nous chiffrerons par la suite. C'est une première étape cruciale : pour comprendre le chiffrement, il nous faut d'abord une donnée à protéger !

Tout d'abord, assurons-nous d'être au bon endroit dans l'arborescence du système. Dans le terminal, tapez :

cd ~/projectCette commande change notre répertoire actuel (

cdsignifie change directory) pour nous placer dans le dossier du projet situé dans votre répertoire personnel. Le symbole~est un raccourci pour désigner votre dossier "Home". Travailler dans le bon répertoire permet de garder vos fichiers organisés et facilite les étapes suivantes.Créons maintenant notre message secret. Nous allons utiliser la commande

echopour cela. Tapez :echo "LabEx has the best labs for fun, hands-on learning." > secret.txtAnalysons chaque partie de cette commande :

echoest une commande de base qui affiche du texte dans le terminal.- Le texte entre guillemets est notre message secret que nous voulons protéger.

- Le symbole

>redirige la sortie vers un fichier au lieu de l'afficher à l'écran. secret.txtest le nom du fichier où notre message sera stocké.

Parfait ! Le fichier est créé. Mais comment être sûr que cela a fonctionné ? Vérifions son contenu :

cat secret.txtLa commande

cat(abréviation de concatenate) affiche le contenu des fichiers. En l'exécutant, vous devriez voir votre message secret s'afficher dans le terminal, confirmant que le fichier a été correctement créé.Actuellement, notre message est stocké dans ce que les cryptographes appellent du "texte clair" (plaintext), ce qui signifie qu'il est lisible par n'importe qui accédant au fichier. C'est acceptable pour le moment, mais dans la réalité, les informations sensibles ne devraient jamais être stockées ainsi. Dans les étapes suivantes, nous utiliserons OpenSSL pour transformer ce texte clair en un texte chiffré sécurisé (ciphertext).

Chiffrement du message avec OpenSSL

Nous allons maintenant transformer notre message en texte clair en données chiffrées qui ne pourront être lues qu'avec le bon mot de passe. Ce processus, appelé chiffrement, est le pilier de la sécurité des informations dans les communications numériques.

Nous allons utiliser le chiffrement AES-256-CBC, qui est une méthode standard de l'industrie. Comprenons la signification de ces termes :

- AES (Advanced Encryption Standard) : Un algorithme de chiffrement symétrique approuvé par les autorités internationales pour protéger les informations classifiées.

- 256 : La longueur de la clé en bits. Plus la clé est longue, plus la sécurité est robuste.

- CBC (Cipher Block Chaining) : Un mode de fonctionnement qui lie chaque bloc de données au précédent, renforçant ainsi la sécurité globale.

Pour chiffrer notre fichier, nous utiliserons la commande OpenSSL suivante :

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2Voici le rôle de chaque paramètre :

openssl enc: Appelle la fonction de chiffrement d'OpenSSL.-aes-256-cbc: Spécifie la méthode de chiffrement choisie.-salt: Ajoute des données aléatoires pour éviter que deux messages identiques ne produisent le même résultat chiffré.-in secret.txt: Indique le fichier d'entrée contenant le message original.-out secret.enc: Définit le nom du fichier de sortie chiffré.-pbkdf2: Utilise une fonction de dérivation de clé robuste pour générer des clés de chiffrement sécurisées à partir de mots de passe.

Lorsque vous exécuterez cette commande, OpenSSL vous demandera de créer et de confirmer un mot de passe. Ce mot de passe est crucial car :

- Il sert à générer la clé de chiffrement réelle.

- Vous en aurez besoin exactement tel quel pour déchiffrer le fichier plus tard.

- La sécurité de vos données dépend entièrement de la complexité de ce mot de passe.

Note : Le terminal n'affichera aucun caractère pendant que vous tapez votre mot de passe. C'est un comportement de sécurité standard sous Linux. Tapez soigneusement et appuyez sur Entrée.

Une fois le chiffrement terminé, vérifiez que le fichier chiffré existe avec :

ls -l secret.encCette commande liste les fichiers avec leurs détails. Vous devriez voir

secret.encavec une taille non nulle, confirmant la réussite de l'opération.Essayez de lire le contenu chiffré :

cat secret.encLe résultat ressemblera à une suite de caractères aléatoires et incompréhensibles car il s'agit désormais d'un format binaire chiffré. Cela illustre comment le chiffrement transforme une donnée lisible en un texte chiffré qui n'a aucun sens sans la clé de déchiffrement appropriée.

Déchiffrement du message

Maintenant que notre message chiffré est stocké dans secret.enc, il est temps d'inverser le processus pour récupérer notre message original. Le déchiffrement consiste à utiliser une clé spéciale pour "débrouiller" le texte. Tout comme nous avons eu besoin du bon mot de passe pour chiffrer, nous aurons besoin du même mot de passe exact pour réussir le déchiffrement.

La commande de déchiffrement suit une structure similaire à celle du chiffrement, avec quelques différences notables. Tapez cette commande dans votre terminal :

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2Analysons attentivement les paramètres :

-dest l'option cruciale qui bascule OpenSSL en mode déchiffrement (decryption).-in secret.encspécifie notre fichier chiffré comme source.-out decrypted.txtnomme le fichier où le message récupéré sera enregistré.- Les autres paramètres (

-aes-256-cbcet-pbkdf2) doivent correspondre exactement à ceux utilisés lors du chiffrement.

Lors de l'exécution, OpenSSL vous demandera votre mot de passe. C'est le point de contrôle de sécurité : vous devez fournir le mot de passe identique à celui du chiffrement. Rappelez-vous que :

- Le champ du mot de passe restera vide pendant la saisie (mesure de sécurité).

- Toute erreur de mot de passe entraînera un résultat illisible.

- Le système ne vous avertira pas forcément si le mot de passe est incorrect ; il échouera simplement à déchiffrer correctement les données.

Après un déchiffrement réussi, vérifions le résultat. Utilisez la commande

catpour afficher le contenu de votre fichier déchiffré :cat decrypted.txtLe terminal devrait afficher le message familier : "LabEx has the best labs for fun, hands-on learning."

Pour être absolument certain que le déchiffrement est parfait, nous pouvons comparer le fichier original et le fichier déchiffré octet par octet avec la commande

diff:diff secret.txt decrypted.txtSi

diffne renvoie rien, c'est le meilleur résultat possible : cela confirme que les deux fichiers sont strictement identiques. Si un texte s'affiche, cela indique que le déchiffrement n'a pas totalement réussi.

Comprendre l'importance de la gestion des clés

Dans cette dernière étape, nous allons explorer pourquoi la protection de votre clé de chiffrement (ou mot de passe) est si vitale. Les clés de chiffrement sont comme des serrures numériques : elles protègent vos données en les mélangeant d'une manière qui ne peut être inversée qu'avec la bonne clé. Sans une gestion rigoureuse des clés, même le chiffrement le plus puissant devient inutile.

Tentons de déchiffrer à nouveau notre fichier, mais cette fois en utilisant volontairement un mauvais mot de passe. Cette démonstration illustre ce qui se passe en cas d'échec de la gestion des clés. Exécutez la commande suivante :

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

Lorsqu'on vous demande le mot de passe, saisissez intentionnellement quelque chose de différent de votre mot de passe initial. Cela simule soit l'oubli d'un mot de passe, soit une tentative d'accès non autorisée. Examinons maintenant le résultat :

cat wrong.txt

Vous verrez soit un message d'erreur, soit une suite de caractères incohérents. Ce résultat est important car il démontre deux principes : premièrement, qu'OpenSSL a correctement appliqué le chiffrement (il n'a pas simplement donné accès aux données), et deuxièmement, que sans le mot de passe exact, les données chiffrées restent totalement sécurisées.

Cette expérience simple met en lumière plusieurs principes fondamentaux de la cryptographie. L'algorithme de chiffrement (AES-256-CBC ici) est conçu pour dépendre entièrement de la clé : même une différence d'un seul caractère dans le mot de passe produit un résultat totalement différent. Dans le monde professionnel, cela implique que :

- Vous devez stocker vos clés de chiffrement de manière sécurisée (et jamais avec les données chiffrées elles-mêmes).

- Vous devez utiliser des mots de passe forts et uniques pour le chiffrement.

- Les systèmes de gestion de clés incluent souvent des procédures de sauvegarde.

- En entreprise, les clés sont fréquemment renouvelées (rotation des clés).

N'oubliez pas que la sécurité de vos données chiffrées n'est pas plus forte que vos pratiques de gestion des clés. Tout comme vous n'écririez pas la combinaison de votre coffre-fort sur un post-it collé dessus, vous devez être vigilant sur la manière dont vous stockez et protégez vos clés de chiffrement.

Résumé

Dans cet atelier, vous avez appris à installer et à utiliser OpenSSL pour des opérations de base en cryptographie. Vous avez exploré les concepts de chiffrement symétrique et pratiqué le chiffrement ainsi que le déchiffrement de fichiers, tout en comprenant l'importance cruciale d'une gestion sécurisée des clés.

Cette expérience pratique vous a introduit aux principes fondamentaux de la cryptographie qui constituent le socle de la sécurité des données moderne. Que ce soit pour la protection de données personnelles ou pour un développement professionnel, ces compétences offrent une base solide pour approfondir vos connaissances en cybersécurité.