介绍

在本实验中,你将学习使用 OpenSSL 进行加密的基础知识。OpenSSL 是一个广泛用于安全通信和数据保护的工具包。你将探索加密如何将可读数据转换为安全格式,从而确保即使数据被截获也能保持机密性。

通过本次动手实践,你将学习安装 OpenSSL、执行对称加密以及安全地管理密钥。完成实验后,你将理解这些技术如何在网上银行和即时通讯等现实应用中保护敏感信息。

安装 OpenSSL

在开始加密消息之前,我们需要在系统中安装 OpenSSL。OpenSSL 是一个功能强大且齐全的工具包,用于传输层安全(TLS)和安全套接层(SSL)协议,同时它也是一个通用的密码学库。你可以把它想象成一个工具箱,里面装满了保护数字通信所需的所有工具。

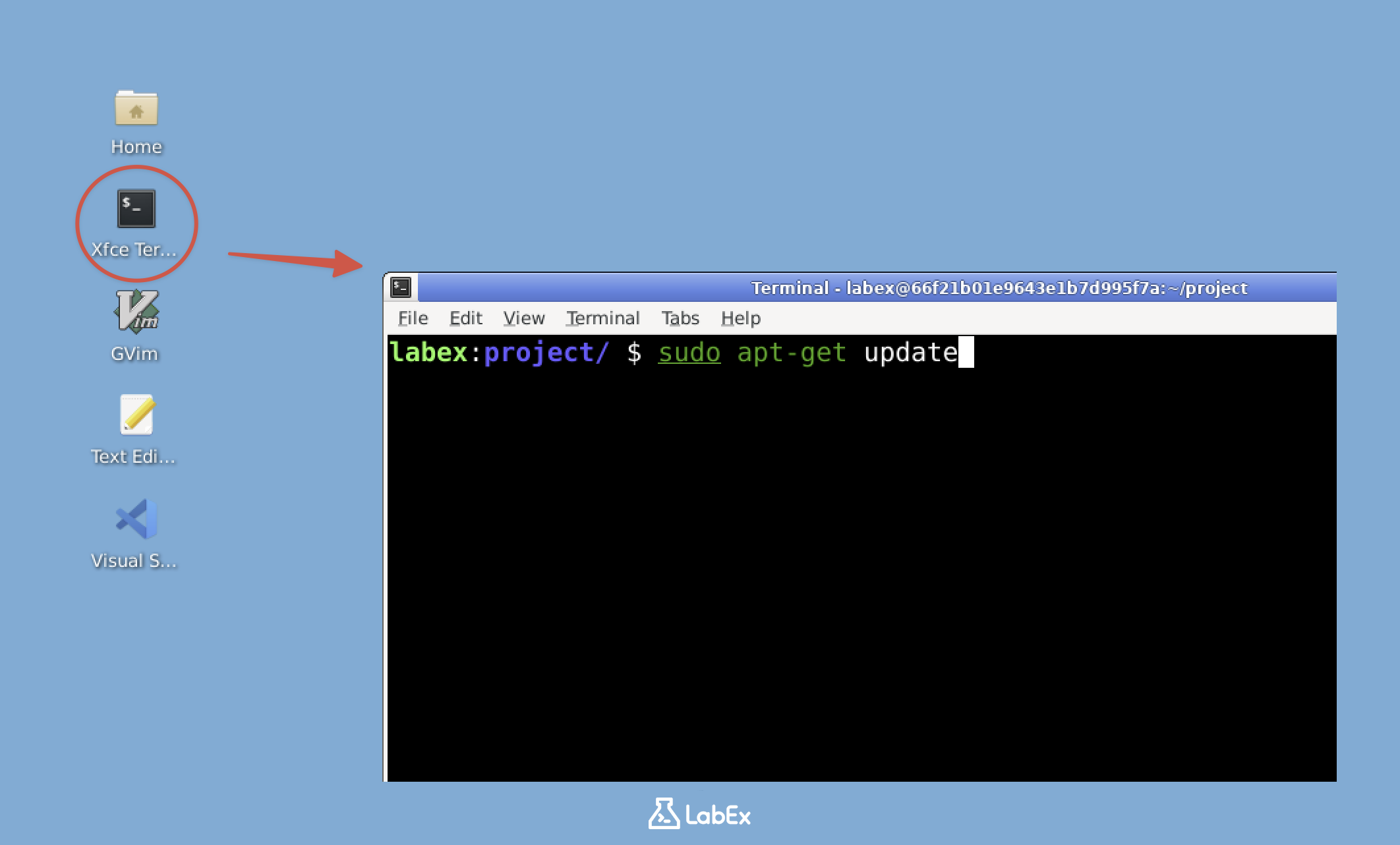

- 首先,让我们打开终端。终端是我们运行所有 OpenSSL 命令的地方。在像我们实验环境这样的 Linux 系统中,终端是与系统工具交互的主要方式。在你的桌面上,找到并打开 Xfce Terminal。如果你是第一次使用终端,别担心——我们会仔细引导你完成每一步。

注意:免费用户无法连接互联网,因此 OpenSSL 已经预装在实验环境中,你可以直接跳到列表中的第 4 项(检查 OpenSSL 是否已安装)。升级为专业版用户可以亲自练习安装 OpenSSL。

仅限专业版用户

- 终端打开后,我们需要更新软件包列表。这就像在购买软件之前刷新可用软件的目录一样。输入以下命令并按回车键:

sudo apt-get update

sudo 赋予我们管理员权限,类似于 Windows 中的「以管理员身份运行」。系统可能会要求你输入密码——这是正常的安全程序。在 Linux 终端输入密码时,屏幕上不会显示任何字符,起初你可能会觉得奇怪,但这其实是一项安全特性。

- 现在我们的软件包列表已经更新,让我们安装 OpenSSL。输入以下命令:

sudo apt-get install openssl -y

-y 标志会自动对任何安装提示回答「是」。你会看到许多行文本滚动而过——这是系统正在下载并设置 OpenSSL 及其依赖项。每一行都代表安装过程中的一个步骤。

- 安装完成后,我们应该验证 OpenSSL 是否已正确安装。这就像检查新买的电器插上电源后是否能正常工作一样。输入:

openssl version

你应该会看到类似这样的输出:

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

具体的版本号可能会有所不同——只要能返回版本号就没问题。这个输出告诉我们 OpenSSL 已经安装并可以使用了。

- 干得漂亮!你现在已经安装了 OpenSSL。这个工具包将允许我们执行各种密码学操作。在接下来的章节中,我们将使用它来加密和解密消息,这是理解安全通信工作原理的基础。

如果你对 OpenSSL 的全部功能感到好奇,可以通过输入 man openssl 来查看其手册。这份文档包含了所有可用的命令和选项。虽然现在看起来可能有些深奥,但在本实验中,我们将专注于实用且常用的功能,逐步建立你的密码学知识。

创建秘密消息

现在我们已经安装并准备好了 OpenSSL,让我们创建第一条秘密消息,稍后我们将对其进行加密。这是理解加密工作原理的重要第一步——我们得有东西可以加密!

首先,我们需要确保位于计算机中的正确位置。在终端中输入:

cd ~/project这个命令会将我们当前的目录(

cd代表切换目录)更改为家目录下的项目文件夹。~符号是一个快捷方式,代表「家目录」。在正确的目录下工作有助于保持文件井然有序,并使后续步骤更加轻松。现在,让我们创建秘密消息。我们将使用名为

echo的命令来完成此操作。输入:echo "LabEx has the best labs for fun, hands-on learning." > secret.txt让我们分析一下每个部分的作用:

echo是一个基础命令,用于将文本输出到终端。- 引号中的文本是我们想要保护的秘密消息。

>符号将输出重定向到文件,而不是显示在屏幕上。secret.txt是存储我们消息的文件名。

太棒了!我们已经创建了文件。但我们如何知道它是否工作正常呢?让我们检查一下内容:

cat secret.txtcat命令(「concatenate」的缩写)用于显示文件内容。运行此命令后,你应该会在终端中看到刚才输入的秘密消息,这确认了文件已正确创建。目前,我们的消息以密码学家所说的「明文」(plaintext)形式存储——这意味着任何访问该文件的人都可以完全读取它。现在这样做没问题,但在现实场景中,敏感信息绝不应该以这种方式存储。在接下来的步骤中,我们将使用 OpenSSL 通过加密将此明文转换为安全的密文。

使用 OpenSSL 加密消息

现在我们将把明文消息转换为加密数据,这些数据只能通过正确的密码读取。这个过程被称为加密,它是数字通信中保持信息安全的基础。

我们将使用 AES-256-CBC 加密,这是一种行业标准方法。让我们了解一下这个术语的每个部分:

- AES(高级加密标准):一种经美国政府批准用于保护机密信息的对称加密算法。

- 256:以位为单位的密钥长度——密钥越长,安全性越高。

- CBC(密码分组链接):一种使每个数据块都依赖于前一个数据块的模式,从而增强了安全性。

为了加密我们的文件,我们将使用以下 OpenSSL 命令:

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2以下是各部分的作用:

openssl enc:调用 OpenSSL 的加密功能。-aes-256-cbc:指定我们选择的加密方法。-salt:添加随机数据,防止相同的消息在加密后看起来完全一样。-in secret.txt:指定包含原始消息的输入文件。-out secret.enc:指定保存加密输出的位置。-pbkdf2:使用基于密码的密钥派生函数 2(Password-Based Key Derivation Function 2),从密码中安全地生成加密密钥。

执行此命令时,OpenSSL 会提示你创建并验证密码。这个密码至关重要,因为:

- 它用于生成实际的加密密钥。

- 稍后解密文件时,你需要输入完全一致的密码。

- 加密数据的安全性取决于密码的强度。

注意:输入密码时,终端不会显示任何字符——这是 Linux 系统中的正常安全行为。请仔细输入并在完成后按回车键。

加密后,通过以下命令验证加密文件是否存在:

ls -l secret.enc这将列出文件的详细信息——你应该能看到

secret.enc且大小不为零,这确认了加密成功。尝试查看加密后的内容:

cat secret.enc输出将显示为乱码字符,因为它现在处于加密的二进制格式。这演示了加密如何将可读数据转换为安全的密文,如果没有正确的解密密钥,这些密文将毫无意义。

解密消息

现在我们的加密消息存储在 secret.enc 中,是时候反转这个过程并恢复原始消息了。解密就像使用一把特殊的钥匙来解锁我们之前创建的乱码文本。正如我们需要正确的密码来加密一样,我们也需要完全相同的密码才能成功解密。

解密命令的结构与加密类似,但有一些重要的区别。在终端中输入此命令:

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2让我们仔细检查这个命令的每个部分:

-d是关键标志,它将 OpenSSL 切换到解密模式。-in secret.enc指定我们的加密文件作为输入。-out decrypted.txt命名恢复后的消息将保存到的文件。- 其余参数(

-aes-256-cbc和-pbkdf2)必须与加密时使用的参数完全匹配。

执行此命令时,OpenSSL 会提示输入密码。这是安全检查点——你必须提供与加密时使用的完全相同的密码。请注意:

- 输入时密码字段将保持空白(出于安全考虑,这是正常现象)。

- 任何密码不匹配都会导致输出无法读取。

- 系统不会警告你密码错误——它只会无法正确解密。

成功解密后,我们应该验证结果。使用

cat命令显示解密文件的内容:cat decrypted.txt终端应该显示那条熟悉的语句:「LabEx has the best labs for fun, hands-on learning.」

为了绝对确定解密完美无误,我们可以使用

diff命令逐字节比较原始文件和解密后的文件:diff secret.txt decrypted.txt如果

diff命令没有任何输出,那实际上是最好的结果——它确认了两个文件的内容完全一致,没有任何差异。如果你看到任何输出,则表示解密没有完全成功。

了解密钥管理的重要性

在最后一步中,我们将探讨为什么保护好你的加密密钥(或密码)如此重要。加密密钥就像数字锁——它们通过以只有使用正确密钥才能还原的方式打乱数据来保护你的信息。如果没有妥善的密钥管理,即使是最强大的加密也会变得毫无用处。

让我们尝试再次解密文件,但这次我们故意使用错误的密码。这个演示将展示当密钥管理失效时会发生什么。在终端中运行以下命令:

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

当提示输入密码时,故意输入一个与加密时不同的密码。这模拟了忘记密码或有人试图在未经授权的情况下访问你的数据。现在,让我们检查结果:

cat wrong.txt

你可能会看到错误消息,或者一堆乱码字符。这个输出很重要,因为它说明了两点:首先,OpenSSL 正确执行了加密(它没有直接允许访问数据);其次,如果没有完全正确的密码,加密数据将保持绝对安全。

这个简单的实验展示了密码学的几个核心原则。加密算法(在本例中为 AES-256-CBC)被设计为完全依赖于密钥——即使密码中只有一个字符的差异,也会产生完全不同的输出。在现实应用中,这意味着:

- 你必须安全地存储加密密钥(不要与加密数据放在一起)。

- 你应该为加密使用强且唯一的密码。

- 密钥管理系统通常包含备份程序。

- 在企业环境中,密钥会频繁轮换(定期更改)。

请记住,加密数据的安全性仅取决于你的密钥管理实践。就像你不会把保险箱的组合密码写在贴在保险箱上的便利贴上一样,你需要深思熟虑如何存储和保护你的加密密钥。

总结

在本实验中,你学习了如何安装和使用 OpenSSL 进行基础加密操作。你探索了对称加密的概念,练习了文件的加密与解密,并理解了安全密钥管理的重要性。

这种动手实践向你介绍了构成现代数据安全基础的基本密码学原理。无论是为了个人数据保护还是职业发展,这些技能都为进一步探索网络安全奠定了坚实的基础。