介绍

在此挑战中,你的任务是使用 Hydra 和自定义字典来破解一名违规员工的 FTP 服务器。场景涉及公司网络中一个安全性较弱的 FTP 服务器,你的目标是识别出密码并加固该服务器。

本挑战包括使用 vsftpd 搭建一个存在漏洞的 FTP 服务器,创建一个名为 configuser 且拥有已知密码的用户,然后精心制作一个名为 passwords.txt 的自定义密码列表文件,其中包含「config1」、「config123」和「password」等潜在密码。最后,你将使用 Hydra 对 localhost 上的 configuser 账户进行 FTP 密码暴力破解(Brute-force),利用你的自定义密码列表来识别正确密码并演示该漏洞。

使用自定义字典破解 FTP

一名违规员工在公司网络上搭建了一个使用弱密码的个人 FTP 服务器。你的任务是使用 Hydra 识别该密码并加固服务器。

任务

- 在

~/project目录下创建一个名为passwords.txt的密码列表文件,其中包含密码「config1」、「config123」和「password」。 - 使用 Hydra 配合你的自定义密码列表,破解

localhost上用户名configuser的 FTP 密码。

要求

- 密码列表文件必须命名为

passwords.txt并存放在~/project目录中。 - Hydra 命令必须针对运行在

localhost上的 FTP 服务。 - Hydra 命令必须指定用户名

configuser。 - Hydra 命令必须使用你创建的密码列表文件。

- 密码列表文件必须包含密码「config1」、「config123」和「password」,每个密码占一行。

- 将结果保存到

~/project目录下的results.txt文件中。

示例

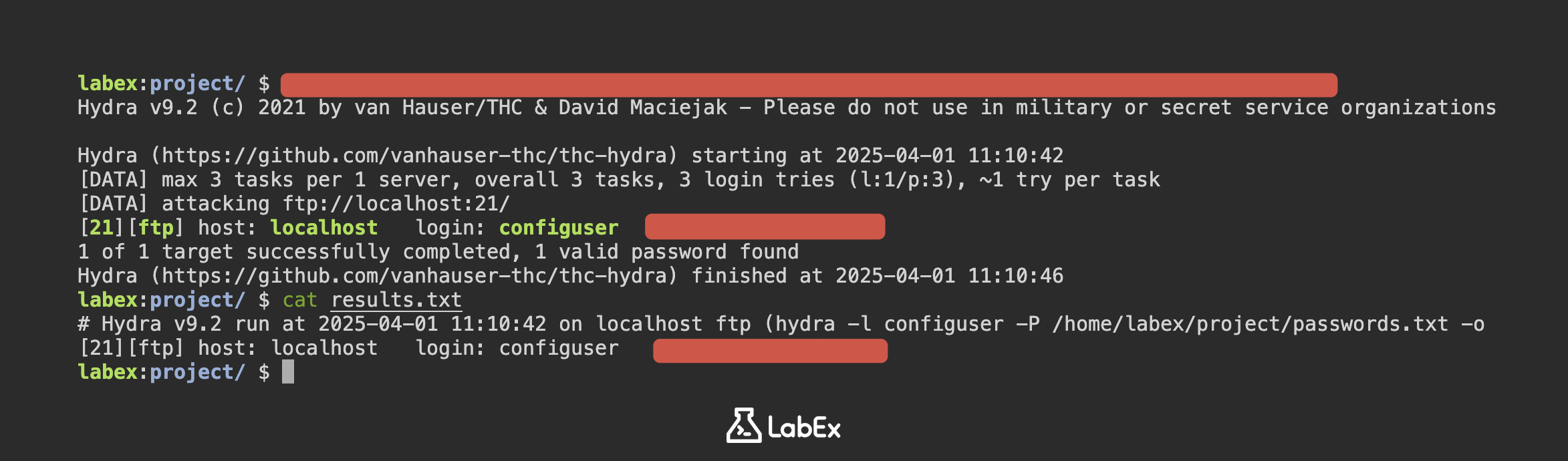

如果 Hydra 成功破解了密码,你将看到类似如下的输出:

cat ~/project/results.txt

应当显示以下输出内容:

[21][ftp] host: localhost login: configuser password: [placeholder]

提示

- 使用

echo -e命令或手动编辑来创建密码列表文件。 - 参考实验文档以获取正确的 Hydra 语法。

总结

在此挑战中,目标是使用 Hydra 配合自定义字典破解 FTP 密码。实验环境涉及安装和配置 vsftpd 与 hydra,创建一个带有已知弱密码的测试用户(configuser),并启动 FTP 服务。

任务要求创建一个包含潜在密码的 passwords.txt 文件,然后使用 Hydra 对 localhost 上的 configuser 账户进行暴力破解,并指定该自定义密码列表。本次练习演示了如何使用 Hydra 识别 FTP 服务中的弱密码,并强调了强密码策略的重要性。