Введение

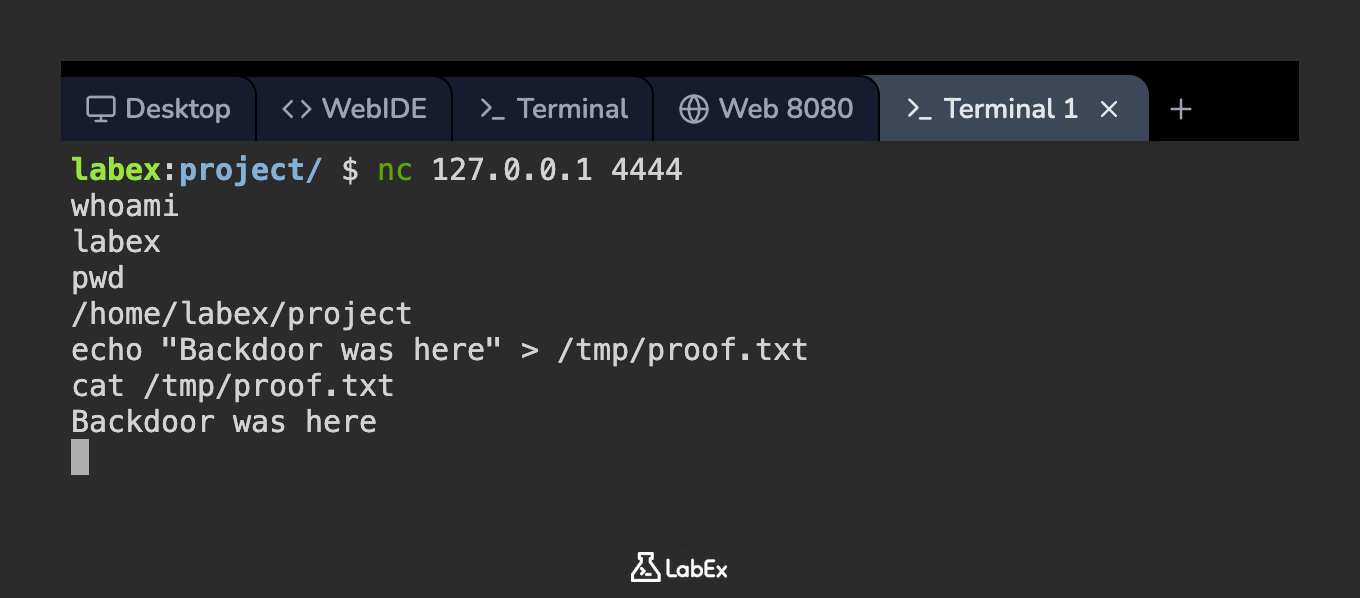

В этой лабораторной работе вы научитесь создавать базовый бэкдор (backdoor) с использованием Netcat, универсальной сетевой утилиты. Бэкдор — это метод обхода обычной аутентификации для получения удаленного доступа к компьютеру. Вы попрактикуетесь в настройке прослушивающего соединения (listener) на симулированной "жертве" (victim) и подключении к нему с симулированной "атакующей" машины (attacker) для удаленного выполнения команд. Эта лабораторная работа демонстрирует фундаментальные сетевые концепции, используемые в кибербезопасности, предоставляя понимание как атакующих техник, так и защитной осведомленности.