Введение

В этой лабораторной работе вы изучите основы сетевого взаимодействия с помощью Netcat — универсального сетевого инструмента, который часто называют «швейцарским армейским ножом» сетевого администратора. Вы узнаете, как эта мощная утилита позволяет читать и записывать данные через сетевые соединения, используя протоколы TCP или UDP.

На практике вы познакомитесь с основами взаимодействия «клиент-сервер», создадите простую систему чата и разберетесь с ключевыми сетевыми концепциями, такими как порты. Также в работе будут представлены базовые методы шифрования для обеспечения безопасности передачи данных.

Установка Netcat

Прежде чем мы начнем наше «шпионское» общение, нам нужно вооружиться правильным инструментом. Netcat часто называют «швейцарским армейским ножом» сетевых инструментов, так как он способен выполнять множество различных задач. Давайте установим Netcat в нашу систему шаг за шагом.

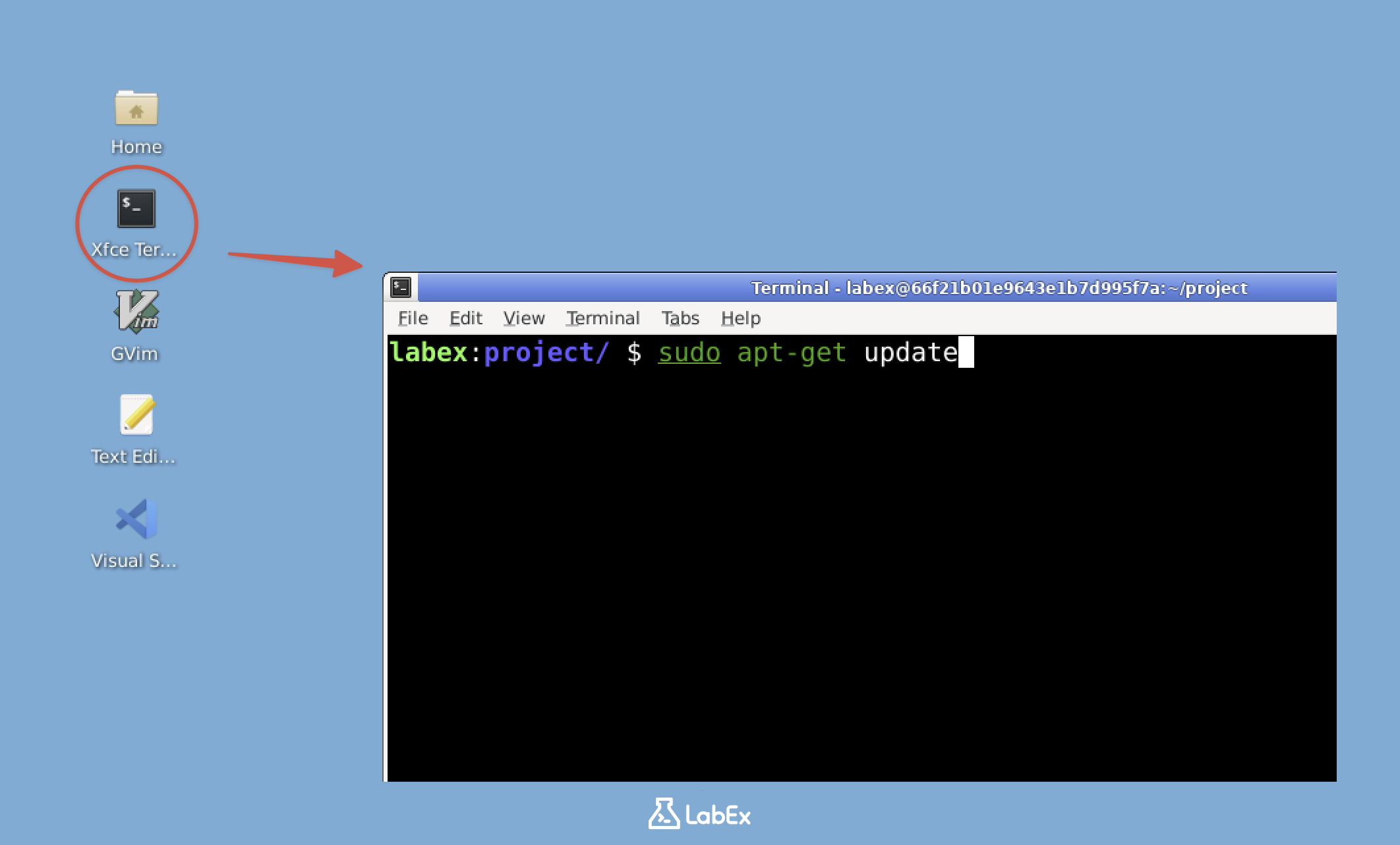

- Сначала откроем терминал. На рабочем столе найдите и запустите Xfce Terminal. Именно в терминале мы будем вводить все команды для работы с Netcat.

Примечание: У бесплатных пользователей нет доступа к интернету, поэтому Netcat уже предустановлен в среде лабораторной работы. Вы можете сразу перейти к пункту 4 (проверка установки Netcat). Перейдите на тариф Pro, чтобы попрактиковаться в самостоятельной установке Netcat.

Только для пользователей Pro

- После открытия терминала необходимо обновить списки пакетов. Это гарантирует, что мы получим последнюю версию Netcat. Введите следующую команду и нажмите Enter:

sudo apt update

Система может запросить ваш пароль. Введите его (символы при вводе не отображаются) и нажмите Enter. Часть sudo означает, что мы выполняем команду с правами администратора.

- Теперь, когда списки пакетов обновлены, установим Netcat. Менеджер пакетов автоматически обработает все зависимости. Введите следующую команду:

sudo apt install netcat -y

Флаг -y автоматически отвечает «да» на все запросы, что делает процесс установки более быстрым. Это удобно, когда вы уверены, что хотите установить пакет.

nc -h

Вы должны увидеть вывод, начинающийся с "OpenBSD netcat", за которым следует список опций. Это означает, что Netcat установлен и готов к работе. Флаг -h выводит справочную информацию, что является хорошим способом проверить работоспособность программы.

- Поздравляем! Вы только что установили мощный сетевой инструмент. У Netcat множество функций: от простой передачи файлов до создания сетевых соединений. В этой лабораторной работе мы сосредоточимся на его базовом использовании, чтобы помочь вам понять его возможности. Представьте Netcat как простой способ соединить компьютеры и передавать информацию между ними.

Понимание портов и создание слушателя

Теперь, когда наш инструмент связи готов, давайте разберемся с портами и настроим «слушателя» (listener). В сетях порты подобны разным каналам на радио — они позволяют нескольким видам связи происходить одновременно на одном устройстве. Представьте их как пронумерованные двери, где каждая дверь ведет к определенной службе или приложению на вашем компьютере.

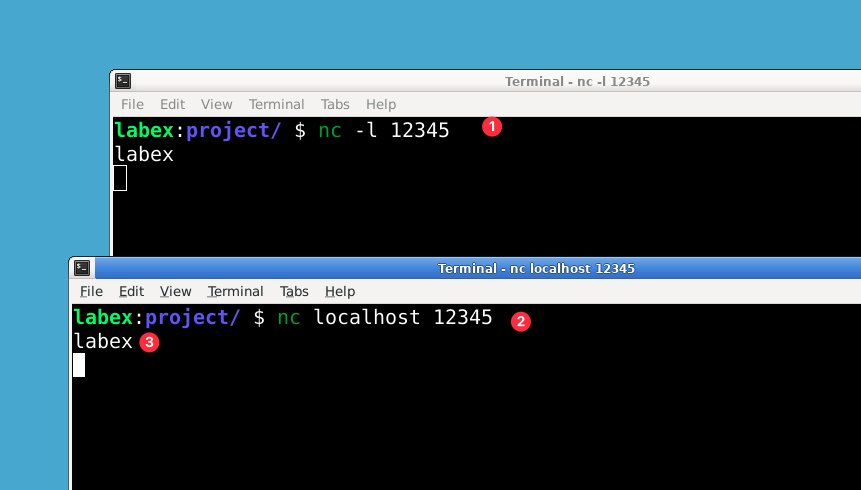

Давайте создадим слушателя. Мы будем использовать порт 12345 для нашего взаимодействия. Номера портов варьируются от 0 до 65535, и мы выбираем 12345, потому что его легко запомнить и он обычно не используется системными службами. В терминале введите:

nc -l 12345Эта команда говорит Netcat слушать (

-lфлаг) порт 12345.-lозначает режим "listen" (прослушивание), что означает, что ваш компьютер будет ожидать входящих соединений на этом порту.Терминал может показаться зависшим. Не волнуйтесь! Это ожидаемое поведение, так как Netcat активно слушает и ждет подключения к порту 12345. Мигающий курсор означает, что программа работает в режиме прослушивания.

Чтобы протестировать нашего слушателя, нужно открыть еще одно окно терминала. Вы можете сделать это, нажав правой кнопкой мыши на иконку терминала и выбрав "New Terminal" или используя сочетание клавиш Ctrl+Shift+N. Этот второй терминал будет выступать в роли «клиента», который подключается к слушателю.

В этом новом терминале мы подключимся к нашему слушателю. Введите:

nc localhost 12345Эта команда говорит Netcat подключиться к

localhost(что означает ваш собственный компьютер) на порт 12345.localhost— это специальное имя хоста, которое всегда указывает на вашу текущую машину.Теперь введите простое сообщение, например "Hello", во втором терминале и нажмите Enter. Вы должны увидеть, как сообщение появится в первом терминале, где запущен слушатель. Это демонстрирует, как данные перемещаются от подключающегося терминала к слушающему через сетевой порт.

Вы можете продолжать печатать сообщения в любом из терминалов, и они будут появляться в другом. Это показывает полнодуплексную возможность Netcat — связь может идти в обоих направлениях одновременно. Попробуйте отправить несколько сообщений туда и обратно, чтобы увидеть, как это работает.

Чтобы завершить соединение, нажмите Ctrl+C в обоих терминалах. Это сочетание клавиш посылает сигнал прерывания, который корректно закрывает сессии Netcat. Важно правильно закрывать соединения после завершения тестирования.

Передача файлов с помощью Netcat

Теперь, когда мы научились устанавливать базовое сетевое взаимодействие с помощью Netcat, давайте изучим одно из его самых практических применений: передачу файлов между системами. Эта простая, но мощная возможность делает Netcat ценным инструментом для системных администраторов и сетевых инженеров.

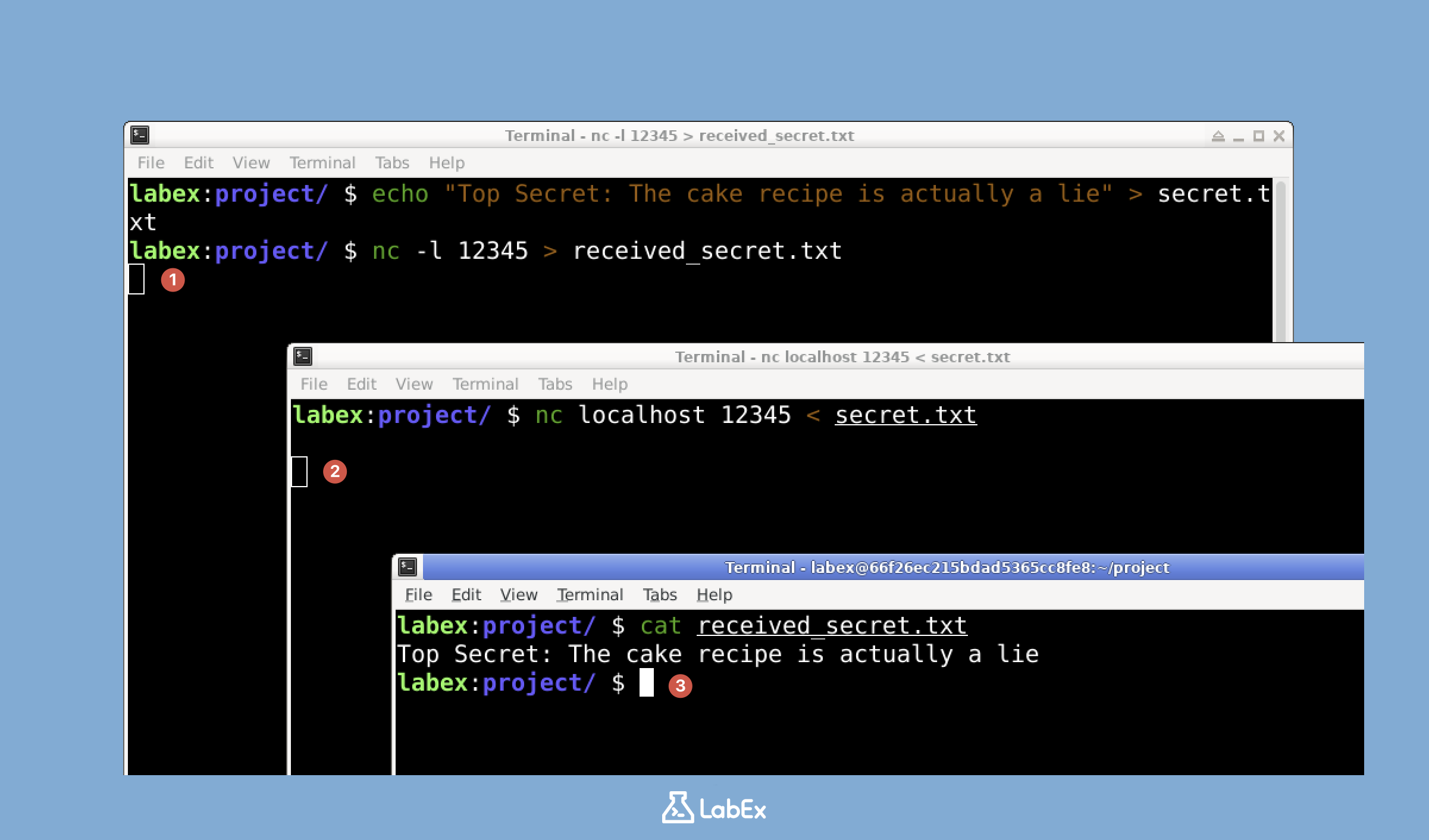

Сначала создадим образец файла для передачи. В терминале введите:

cd ~/project echo "Top Secret: The cake recipe is actually a lie" > secret.txtЭта команда делает две вещи: переходит в вашу директорию проекта и создает новый файл

secret.txt, содержащий наше примерное сообщение. Символ>перенаправляет вывод командыechoв файл.Теперь настроим принимающую сторону для передачи файла. Откройте окно терминала и выполните:

cd ~/project nc -l 12345 > received_secret.txtЗдесь

nc -l 12345запускает Netcat в режиме прослушивания на порту 12345. Символ>перенаправляет любые входящие данные в новый файлreceived_secret.txt. Этот терминал будет молча ждать входящих соединений.В отдельном окне терминала (оставив первый запущенным) отправим наш файл:

cd ~/project nc localhost 12345 < secret.txtЭта команда использует Netcat для подключения к нашему слушателю (

localhostозначает «этот же компьютер») на порт 12345. Символ<говорит Netcat использоватьsecret.txtв качестве входных данных, эффективно отправляя содержимое файла через сетевое соединение.Передача происходит мгновенно, так как обе стороны находятся на одной машине. Чтобы проверить успешность передачи, посмотрите содержимое полученного файла:

cat received_secret.txtКоманда

catотображает содержимое файла, которое должно в точности совпадать с нашим исходным секретным сообщением.

- Поздравляем! Вы успешно передали файл с помощью Netcat. Хотя для этой демонстрации мы использовали

localhost, тот же процесс работает между разными компьютерами в сети — просто заменитеlocalhostна IP-адрес принимающего компьютера. Этот простой метод может быть невероятно полезен для быстрой передачи файлов, когда более сложные протоколы недоступны.

Реализация зашифрованной связи

На последнем этапе давайте добавим уровень безопасности к нашему общению, реализовав шифрование с помощью OpenSSL и интегрировав его с Netcat. Шифрование необходимо для защиты конфиденциальной информации от перехвата и прочтения посторонними лицами во время передачи по сети.

Мы уже научились использовать OpenSSL в предыдущих лабораторных работах. OpenSSL предоставляет надежные криптографические функции, которые мы будем использовать для защиты наших сообщений. В частности, мы будем использовать команду openssl enc для шифрования и дешифрования сообщений с помощью шифра AES-256-CBC, который является сильным алгоритмом симметричного шифрования. Мы также будем использовать парольную фразу для генерации ключа шифрования — считайте это общим секретом между отправителем и получателем.

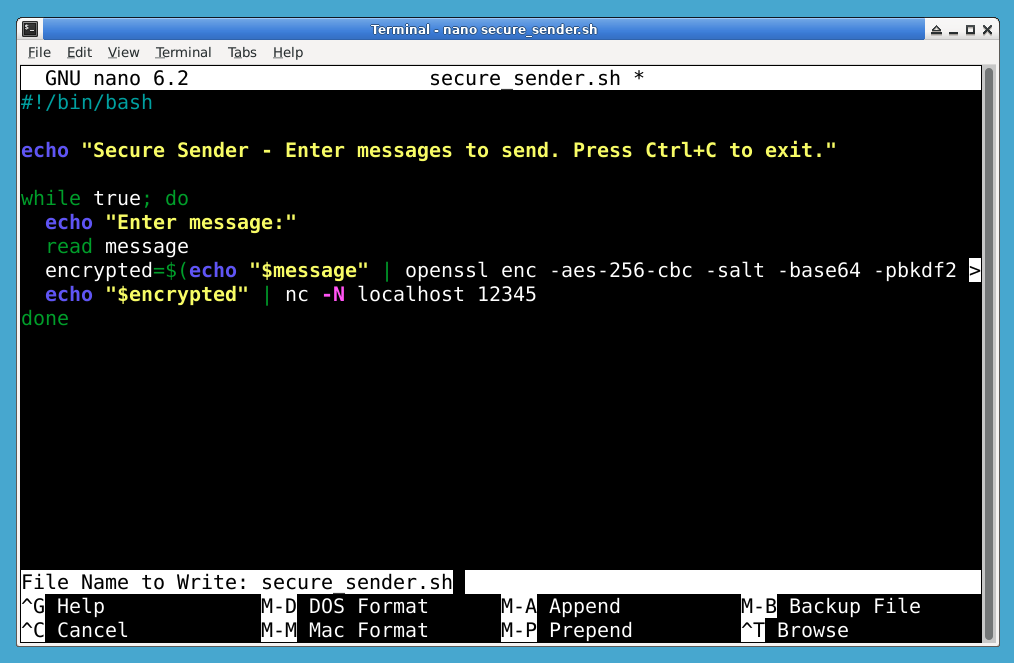

Сначала создадим скрипт отправителя. Этот скрипт будет отвечать за шифрование и отправку сообщений. Откройте новый файл с именем

secure_sender.sh:nano secure_sender.shДобавьте в файл следующее содержимое (вы можете скопировать и вставить его):

#!/bin/bash echo "Secure Sender - Enter messages to send. Press Ctrl+C to exit." while true; do echo "Enter message:" read message encrypted=$(echo "$message" | openssl enc -aes-256-cbc -salt -base64 -pbkdf2 -iter 10000 -pass pass:secretpassword 2> /dev/null) echo "$encrypted" | nc -N localhost 12345 doneПринцип работы скрипта:

- Постоянно запрашивает у вас сообщения в цикле

- Принимает ваш ввод и передает его через конвейер в OpenSSL для шифрования

- Использует Netcat (

nc) для отправки зашифрованных данных на порт 12345 на localhost - Параметры шифрования включают соль (salt) для дополнительной безопасности, кодировку base64 для безопасной передачи и генерацию ключа PBKDF2 с 10 000 итераций

Нажмите

Ctrl+X, затемYиEnter, чтобы сохранить и закрыть файл. Сделайте скрипт исполняемым:chmod +x secure_sender.shТеперь создадим скрипт получателя. Этот скрипт будет слушать и расшифровывать входящие сообщения. Откройте новый файл с именем

secure_receiver.sh:nano secure_receiver.shДобавьте следующее содержимое:

#!/bin/bash echo "Secure Receiver - Waiting for messages. Press Ctrl+C to exit." while true; do encrypted=$(nc -l 12345) if [ ! -z "$encrypted" ]; then decrypted=$(echo "$encrypted" | openssl enc -aes-256-cbc -d -salt -base64 -pbkdf2 -iter 10000 -pass pass:secretpassword 2> /dev/null) echo "Received message: $decrypted" fi doneВ среде Ubuntu 22.04, используемой в этой лабораторной работе, синтаксис слушателя OpenBSD Netcat по умолчанию —

nc -l 12345. Не добавляйте-pпри использовании-lздесь.Этот скрипт:

- Постоянно слушает порт 12345 на предмет входящих данных

- При получении данных передает их через конвейер в OpenSSL для дешифрования

- Использует те же параметры шифрования, что и отправитель, для корректной расшифровки сообщения

- Отображает исходное сообщение в открытом виде

Нажмите

Ctrl+X, затемYиEnter, чтобы сохранить и закрыть файл. Сделайте скрипт исполняемым:chmod +x secure_receiver.shТеперь протестируем нашу систему зашифрованной связи. Вам нужно открыть два окна терминала одновременно — одно для получателя, другое для отправителя.

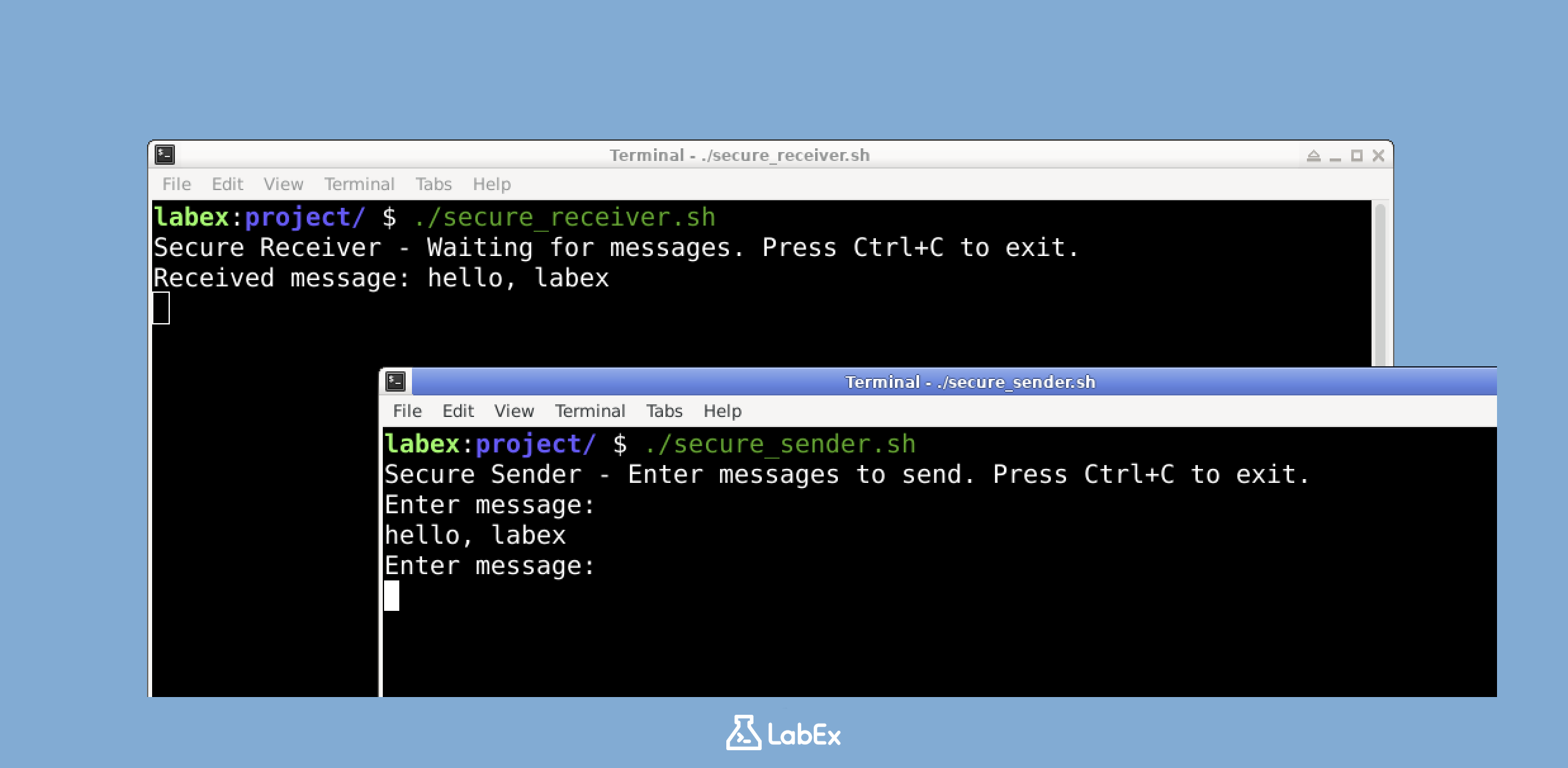

В первом терминале запустите получателя:

./secure_receiver.shВы увидите сообщение о том, что получатель ожидает сообщений. Получатель теперь активно слушает порт 12345.

Во втором терминале запустите отправителя:

./secure_sender.shВам будет предложено ввести сообщения. Все, что вы здесь напечатаете, будет зашифровано перед отправкой по сети.

В терминале отправителя введите сообщение и нажмите Enter. Вы должны увидеть, как зашифрованное сообщение отправляется (хотя вы увидите зашифрованную версию лишь на мгновение, пока она передается).

В терминале получателя вы должны увидеть расшифрованное сообщение, которое появится в точности таким, каким вы его ввели в терминале отправителя.

Вы можете продолжать отправлять сообщения из терминала отправителя, и они будут автоматически шифроваться, отправляться, приниматься и расшифровываться в терминале получателя. Это демонстрирует полный цикл безопасной связи.

Чтобы завершить общение, нажмите Ctrl+C в обоих терминалах. Это безопасно завершит работу обоих скриптов.

Эта настройка демонстрирует простую, но эффективную систему зашифрованной связи. Хотя мы используем localhost для тестирования, тот же подход работает и в сетях. Сообщения автоматически шифруются перед передачей и расшифровываются при получении, обеспечивая безопасный канал связи. Помните, что в реальных приложениях для обмена ключами лучше использовать более безопасные методы, чем жестко закодированный пароль.

Резюме

В этой лабораторной работе вы изучили основы сетевого взаимодействия с помощью Netcat и освоили базовые методы шифрования для безопасной передачи данных. Вы попрактиковались в установке Netcat, установлении соединений через определенные порты и передаче файлов между системами.

Этот практический опыт продемонстрировал важность шифрования в сетевых коммуникациях через реализацию с использованием OpenSSL. Эти фундаментальные навыки станут прочной основой для понимания более сложных концепций кибербезопасности и протоколов безопасной связи.