Введение

В этой лабораторной работе вы изучите основы шифрования с использованием OpenSSL — широко распространенного инструментария для обеспечения безопасной связи и защиты данных. Вы узнаете, как шифрование преобразует читаемые данные в защищенные форматы, гарантируя конфиденциальность даже в случае перехвата информации.

Этот практический опыт проведет вас через процесс установки OpenSSL, выполнение симметричного шифрования и безопасное управление ключами. К концу занятия вы поймете, как эти методы защищают конфиденциальную информацию в реальных приложениях, таких как онлайн-банкинг и мессенджеры.

Установка OpenSSL

Прежде чем мы начнем шифровать сообщения, нам необходимо установить OpenSSL в нашу систему. OpenSSL — это надежный полнофункциональный инструментарий для протоколов Transport Layer Security (TLS) и Secure Sockets Layer (SSL), а также криптографическая библиотека общего назначения. Представьте, что это ящик с инструментами, содержащий все необходимое для защиты цифровых коммуникаций.

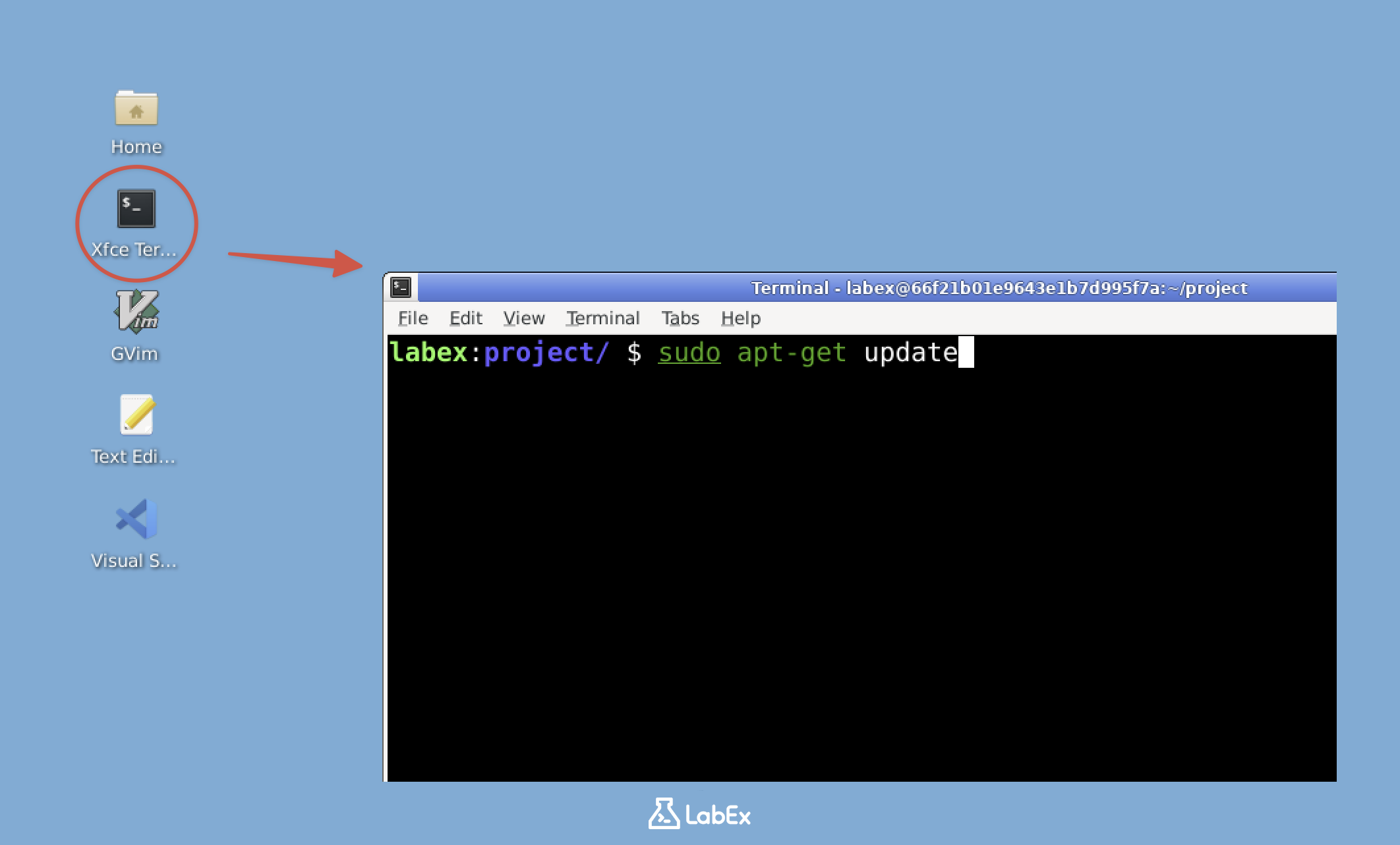

- Сначала откроем терминал. Именно здесь мы будем запускать все команды OpenSSL. В системах Linux, таких как наша лабораторная среда, терминал является основным способом взаимодействия с системными инструментами. На рабочем столе найдите и откройте Xfce Terminal. Если вы новичок в работе с терминалом, не волнуйтесь — мы подробно разберем каждый шаг.

Примечание: Пользователи бесплатного тарифа не имеют доступа к интернету, поэтому OpenSSL уже предустановлен в лабораторной среде. Вы можете сразу перейти к пункту 4 списка (проверка установки OpenSSL). Перейдите на тариф Pro, чтобы попрактиковаться в самостоятельной установке OpenSSL.

Только для пользователей Pro

- После открытия терминала нам нужно обновить списки пакетов. Это похоже на обновление каталога доступного программного обеспечения перед покупкой. Введите следующую команду и нажмите Enter:

sudo apt-get update

sudo дает нам права администратора, аналогично функции «Запуск от имени администратора» в Windows. Система может запросить ваш пароль — это стандартная процедура безопасности. При вводе пароля в терминалах Linux символы не отображаются; поначалу это может показаться странным, но на самом деле это функция безопасности.

- Теперь, когда наши списки пакетов обновлены, давайте установим OpenSSL. Введите следующую команду:

sudo apt-get install openssl -y

Флаг -y автоматически дает согласие на все запросы в процессе установки. Вы увидите множество строк прокручиваемого текста — это система загружает и настраивает OpenSSL и его зависимости. Каждая строка представляет собой этап процесса установки.

- После установки следует убедиться, что OpenSSL установлен правильно. Это похоже на проверку работоспособности нового прибора после включения в розетку. Введите:

openssl version

Вы должны увидеть вывод, похожий на этот:

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

Точный номер версии может отличаться — это нормально, главное, чтобы вы получили информацию о версии. Этот вывод подтверждает, что OpenSSL установлен и готов к работе.

- Отличная работа! Теперь у вас установлен OpenSSL. Этот инструментарий позволит нам выполнять различные криптографические операции. В следующих разделах мы будем использовать его для шифрования и дешифрования сообщений, что является основой понимания работы защищенных коммуникаций.

Если вам интересно узнать о полных возможностях OpenSSL, вы можете изучить руководство, введя man openssl. Эта документация содержит все доступные команды и опции. Хотя сейчас она может показаться сложной, в этой лабораторной работе мы сосредоточимся на практических и наиболее часто используемых функциях, чтобы шаг за шагом развивать ваши знания в области криптографии.

Создание секретного сообщения

Теперь, когда OpenSSL установлен и готов к использованию, давайте создадим наше первое секретное сообщение, которое мы позже зашифруем. Это важный первый шаг в понимании того, как работает шифрование — нам нужно то, что мы будем защищать!

Сначала убедимся, что мы находимся в нужном месте в файловой системе. В терминале введите:

cd ~/projectЭта команда меняет текущий каталог (сокращение от

cd— change directory) на папку проекта в вашем домашнем каталоге. Символ~— это сокращение, означающее «домашний каталог». Работа в правильном каталоге помогает поддерживать порядок в файлах и упрощает выполнение следующих шагов.Теперь создадим наше секретное сообщение. Для этого мы воспользуемся командой

echo. Введите:echo "LabEx has the best labs for fun, hands-on learning." > secret.txtРазберем, что делает каждая часть:

echo— это базовая команда, которая выводит текст в терминал.- Текст в кавычках — это наше секретное сообщение, которое мы хотим защитить.

- Символ

>перенаправляет вывод в файл вместо того, чтобы показывать его на экране. secret.txt— это имя файла, в котором будет сохранено наше сообщение.

Отлично! Мы создали файл. Но как убедиться, что все прошло успешно? Давайте проверим содержимое:

cat secret.txtКоманда

cat(сокращение от concatenate) отображает содержимое файлов. После ее запуска вы должны увидеть свое секретное сообщение в терминале, что подтверждает правильность создания файла.В данный момент наше сообщение хранится в виде, который криптографы называют «открытым текстом» (plaintext) — это означает, что оно доступно для чтения любому, кто откроет файл. Сейчас это допустимо, но в реальных условиях конфиденциальная информация никогда не должна храниться в таком виде. На следующих этапах мы будем использовать OpenSSL для преобразования этого открытого текста в защищенный шифротекст.

Шифрование сообщения с помощью OpenSSL

Теперь мы преобразуем наше текстовое сообщение в зашифрованные данные, которые можно прочитать только с помощью правильного пароля. Этот процесс называется шифрованием, и он является основой обеспечения безопасности информации в цифровом мире.

Мы будем использовать шифрование AES-256-CBC, которое является отраслевым стандартом. Давайте разберем этот термин:

- AES (Advanced Encryption Standard): Алгоритм симметричного шифрования, одобренный правительством США для защиты секретной информации.

- 256: Длина ключа в битах — более длинные ключи обеспечивают более высокую степень безопасности.

- CBC (Cipher Block Chaining): Режим сцепления блоков шифра, при котором каждый блок данных зависит от предыдущего, что повышает общую защищенность.

Для шифрования нашего файла воспользуемся следующей командой OpenSSL:

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2Вот за что отвечает каждая часть:

openssl enc: Вызывает функцию шифрования OpenSSL.-aes-256-cbc: Указывает выбранный нами метод шифрования.-salt: Добавляет случайные данные (соль), чтобы одинаковые сообщения не выглядели идентично в зашифрованном виде.-in secret.txt: Указывает входной файл с исходным сообщением.-out secret.enc: Указывает, куда сохранить зашифрованный результат.-pbkdf2: Использует функцию формирования ключа на основе пароля (Password-Based Key Derivation Function 2) для безопасной генерации ключей шифрования.

При выполнении этой команды OpenSSL предложит вам создать и подтвердить пароль. Этот пароль крайне важен, потому что:

- На его основе генерируется фактический ключ шифрования.

- Он понадобится вам в точно таком же виде для последующего расшифрования файла.

- Безопасность ваших зашифрованных данных напрямую зависит от сложности этого пароля.

Примечание: Терминал не будет отображать символы при вводе пароля — это стандартное поведение систем Linux в целях безопасности. Просто вводите внимательно и нажмите Enter по завершении.

После шифрования убедитесь, что зашифрованный файл создан:

ls -l secret.encЭта команда выводит список файлов с подробностями — вы должны увидеть

secret.encс ненулевым размером, что подтверждает успешное шифрование.Попробуйте просмотреть зашифрованное содержимое:

cat secret.encВывод будет выглядеть как набор случайных символов, так как теперь данные находятся в зашифрованном бинарном формате. Это наглядно демонстрирует, как шифрование превращает читаемые данные в защищенный шифротекст, который не имеет смысла без правильного ключа дешифрования.

Дешифрование сообщения

Теперь, когда наше зашифрованное сообщение хранится в файле secret.enc, пришло время запустить обратный процесс и восстановить исходный текст. Дешифрование похоже на использование специального ключа для разблокировки перемешанного текста, который мы создали ранее. Как нам требовался правильный пароль для шифрования, так же нам понадобится абсолютно тот же пароль для успешного дешифрования.

Команда дешифрования имеет структуру, схожую с командой шифрования, но с некоторыми важными отличиями. Введите эту команду в терминале:

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2Давайте внимательно изучим каждую часть этой команды:

-d— это ключевой флаг, который переключает OpenSSL в режим дешифрования (decryption).-in secret.encуказывает наш зашифрованный файл в качестве входных данных.-out decrypted.txtзадает имя файла, в который будет сохранено восстановленное сообщение.- Остальные параметры (

-aes-256-cbcи-pbkdf2) должны в точности совпадать с теми, что использовались при шифровании.

При выполнении этой команды OpenSSL запросит пароль. Это контрольный пункт безопасности — вы должны ввести тот же пароль, который использовали при шифровании. Помните:

- Поле пароля останется пустым при вводе (это нормально для безопасности).

- Любое несовпадение пароля приведет к нечитаемому результату.

- Система не всегда предупреждает о неверном пароле — она может просто не выполнить дешифрование должным образом.

После успешного дешифрования нам нужно проверить результат. Используйте команду

cat, чтобы вывести содержимое расшифрованного файла:cat decrypted.txtВ терминале должно появиться знакомое сообщение: "LabEx has the best labs for fun, hands-on learning."

Чтобы быть абсолютно уверенными в том, что дешифрование прошло идеально, мы можем сравнить исходный и расшифрованный файлы побайтово с помощью команды

diff:diff secret.txt decrypted.txtОтсутствие вывода команды

diff— это лучший результат. Это подтверждает, что оба файла содержат абсолютно одинаковый контент без каких-либо различий. Если вы видите какой-либо текст в выводе, это означает, что дешифрование прошло неудачно.

Понимание важности управления ключами

На этом заключительном этапе мы выясним, почему так важно хранить ключ шифрования (или пароль) в безопасности. Ключи шифрования подобны цифровым замкам — они защищают ваши данные, перемешивая их так, что процесс можно обратить только с помощью правильного ключа. Без надлежащего управления ключами даже самое сильное шифрование становится бесполезным.

Давайте попробуем расшифровать наш файл еще раз, но на этот раз намеренно введем неправильный пароль. Эта демонстрация покажет, что происходит при ошибке в управлении ключами. Запустите следующую команду в терминале:

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

Когда появится запрос пароля, введите что-то отличное от того, что вы использовали при шифровании. Это имитирует ситуацию, когда вы забыли пароль или кто-то пытается получить доступ к вашим данным без разрешения. Теперь проверим результат:

cat wrong.txt

Вы увидите либо сообщение об ошибке, либо набор случайных символов. Этот результат важен, так как он доказывает две вещи: во-первых, OpenSSL правильно применил шифрование (он не предоставил доступ к данным просто так), и во-вторых, без абсолютно точного пароля зашифрованные данные остаются в полной безопасности.

Этот простой эксперимент демонстрирует несколько ключевых принципов криптографии. Алгоритм шифрования (в данном случае AES-256-CBC) разработан так, чтобы полностью зависеть от ключа — даже разница в один символ в пароле приводит к совершенно иному результату. В реальных приложениях это означает следующее:

- Вы должны хранить ключи шифрования в безопасном месте (отдельно от зашифрованных данных).

- Для шифрования следует использовать надежные и уникальные пароли.

- Системы управления ключами часто включают процедуры резервного копирования.

- В корпоративных средах ключи часто подвергаются ротации (периодической замене).

Помните, что безопасность ваших зашифрованных данных настолько сильна, насколько надежны ваши методы управления ключами. Точно так же, как вы не стали бы писать код от сейфа на стикере, приклеенном к самому сейфу, вам нужно ответственно подходить к хранению и защите своих криптографических ключей.

Резюме

В этой лабораторной работе вы научились устанавливать и использовать OpenSSL для базовых операций шифрования. Вы изучили концепции симметричного шифрования, попрактиковались в шифровании и дешифровании файлов, а также осознали важность безопасного управления ключами.

Этот практический опыт познакомил вас с фундаментальными принципами криптографии, которые лежат в основе современной безопасности данных. Будь то защита личных данных или профессиональное развитие, эти навыки создают прочный фундамент для дальнейшего изучения кибербезопасности.