Введение

В рамках данного испытания вы примените свои знания по использованию утилиты Hydra для подбора паролей. Ваша задача — взломать конкретную учетную запись на тренировочном веб-сайте, развернутом локально. Это упражнение проверит ваше умение эффективно использовать Hydra и подчеркнет важность использования сложных паролей в сфере информационной безопасности.

Испытание должно быть выполнено вами самостоятельно.

Взлом целевой учетной записи

В этом задании вы воспользуетесь Hydra для подбора пароля к определенному аккаунту на учебном сайте. Внимательно ознакомьтесь с инструкциями и соблюдайте все требования для успешного завершения испытания.

Предварительные условия

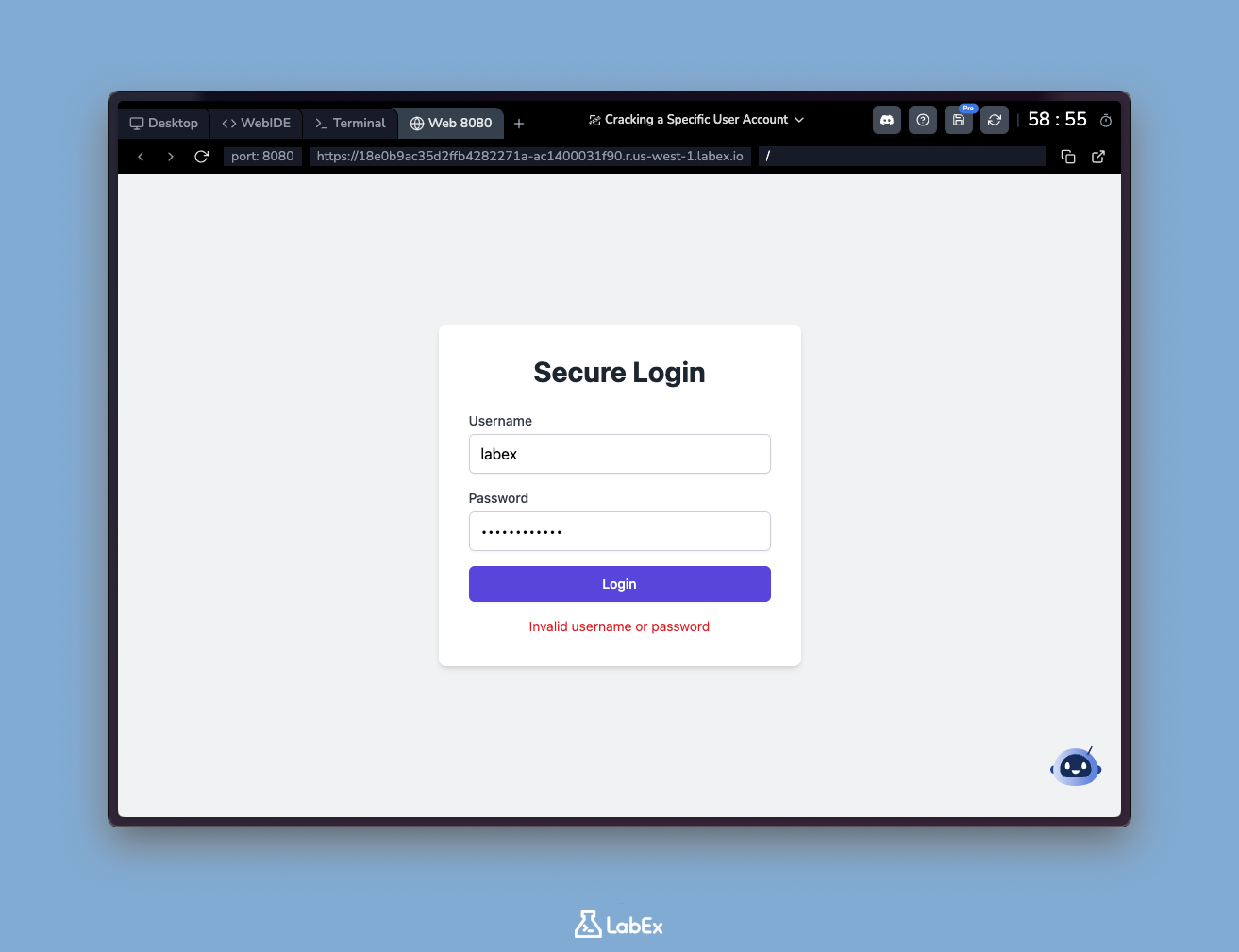

На вашем локальном хосте запущен тренировочный веб-сайт по адресу http://localhost:8080.

Задачи

- Используйте Hydra для подбора пароля к учетной записи пользователя

securityadminна тренировочном сайте. - Результаты работы должны быть сохранены в файл

~/project/hydra_results.txt.

Требования

- Тренировочный сайт доступен по адресу

http://localhost:8080. - Используйте словарь паролей, расположенный в

~/project/passwords.txt. - Запускайте Hydra из директории

~/project.

Пример

После успешного выполнения испытания файл hydra_results.txt может содержать строку следующего вида:

[8080][http-post-form] host: localhost login: securityadmin password: butterfly1

Обратите внимание, что фактический пароль будет другим.

Подсказки

Синтаксис hydra:

-l: Указывает конкретное имя пользователя.-P: Указывает путь к файлу со списком паролей.-s: Указывает целевой порт.http-post-form: Определяет использование метода HTTP POST для отправки формы.-o: Указывает файл для вывода результатов.

Для модуля http-post-form вам потребуется составить строку параметров, которая включает:

- Путь к эндпоинту авторизации (обычно "/")

- Имена полей формы для логина и пароля (проверьте HTML-код формы)

- Сообщение об ошибке, которое появляется при неудачной попытке входа

- Плейсхолдеры

^USER^и^PASS^, которые Hydra будет заменять на значения из списков

Резюме

В ходе этого испытания вы применили навыки работы с Hydra для подбора пароля в конкретном сценарии. Вы научились настраивать параметры атаки для целевой учетной записи и извлекать результат из выходных данных программы. Это упражнение еще раз подтверждает необходимость использования уникальных сложных паролей и демонстрирует уязвимости, возникающие при слабой политике безопасности паролей.