Введение

В этой лабораторной работе вы узнаете, как использовать Секреты GitHub Actions (GitHub Actions Secrets). Секреты — это зашифрованные переменные окружения, которые вы создаете на уровне организации, репозитория или окружения репозитория. Созданные вами секреты доступны для использования в ваших рабочих процессах (workflows) GitHub Actions.

Это крайне важно для обеспечения безопасности конфиденциальной информации, такой как ключи API, токены доступа и пароли. GitHub Actions автоматически скрывает (redacts) секреты в логах, гарантируя, что они не будут раскрыты.

Эта лабораторная работа основана на репозитории, который вы создали в предыдущих лабораторных работах. Вы добавите секрет в свой репозиторий github-actions-demo и создадите рабочий процесс, который его использует.

Вы выполните следующие шаги:

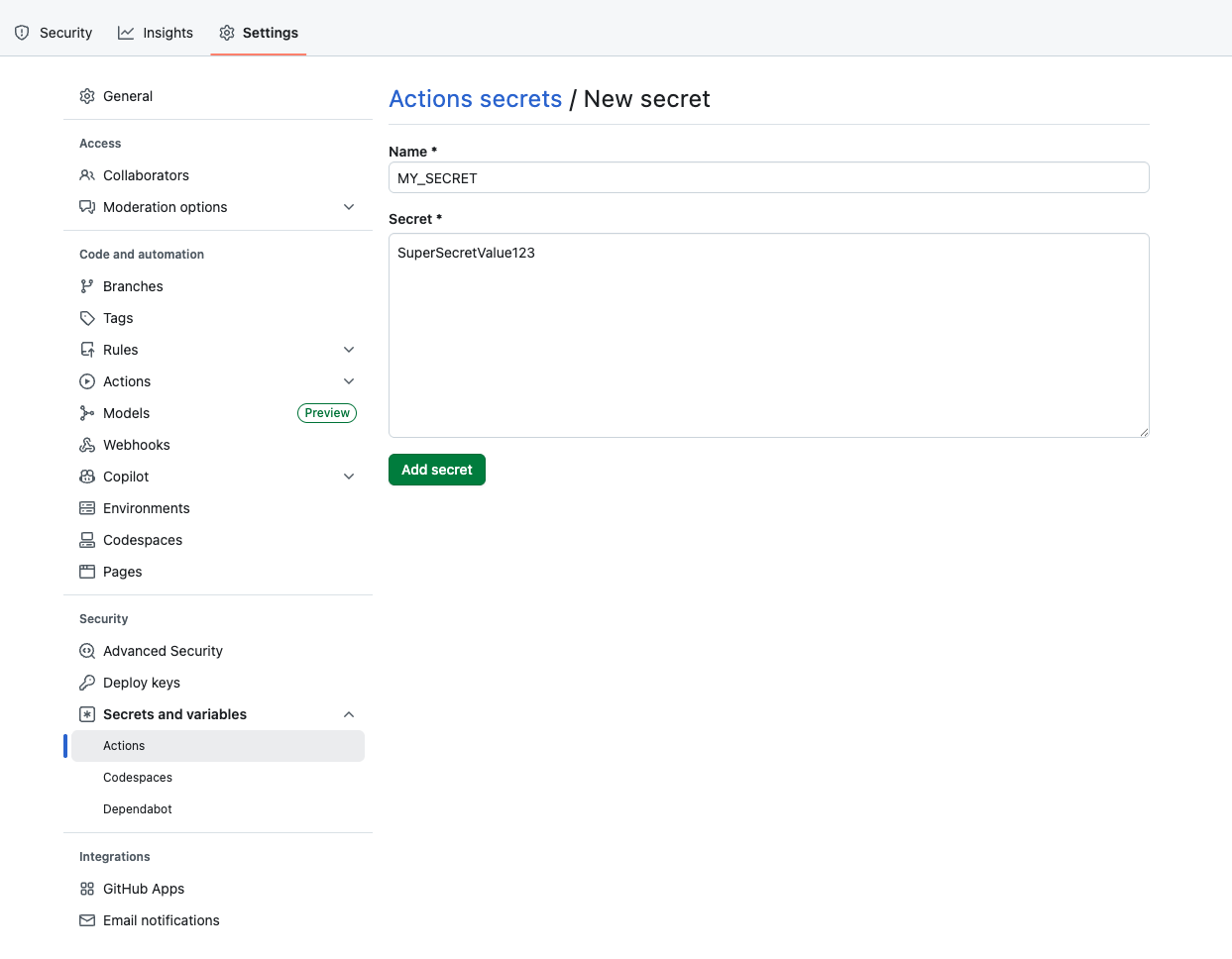

- Добавьте секрет репозитория в ваш существующий репозиторий GitHub.

- Клонируйте репозиторий и создайте файл рабочего процесса, который ссылается на секрет.

- Добавьте шаги для использования секрета.

- Отправьте (push) рабочий процесс в GitHub.

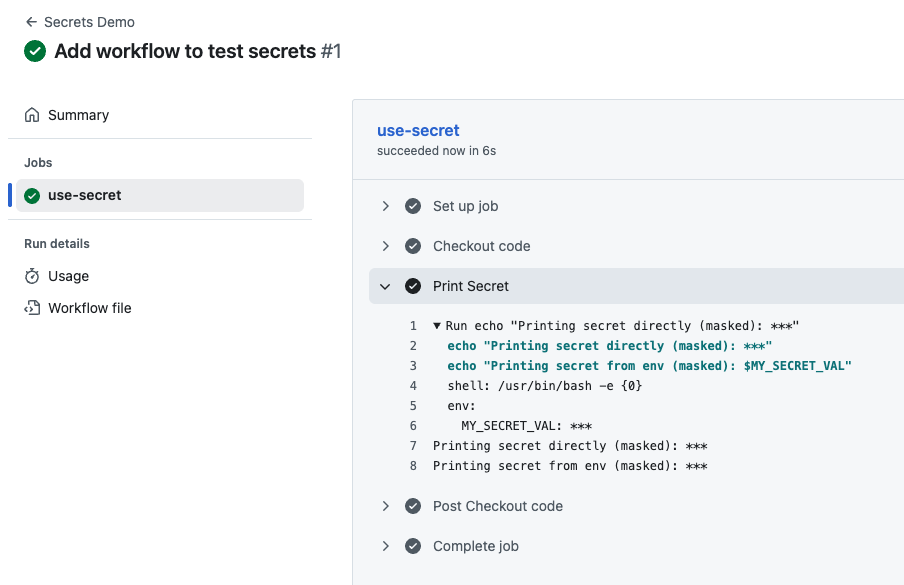

- Проверьте, что секрет маскируется (masked) в логах выполнения.