소개

이번 챌린지에서 여러분은 사이버테크 인더스트리의 데이터 유출 의심 사례를 조사하는 주니어 사이버 보안 분석가 역할을 맡게 됩니다. 보안 팀은 업무 시간 외에 발생한 비정상적인 네트워크 활동을 감지했으며, 의심스러운 네트워크 트래픽이 포함된 패킷 캡처 파일을 여러분에게 전달했습니다.

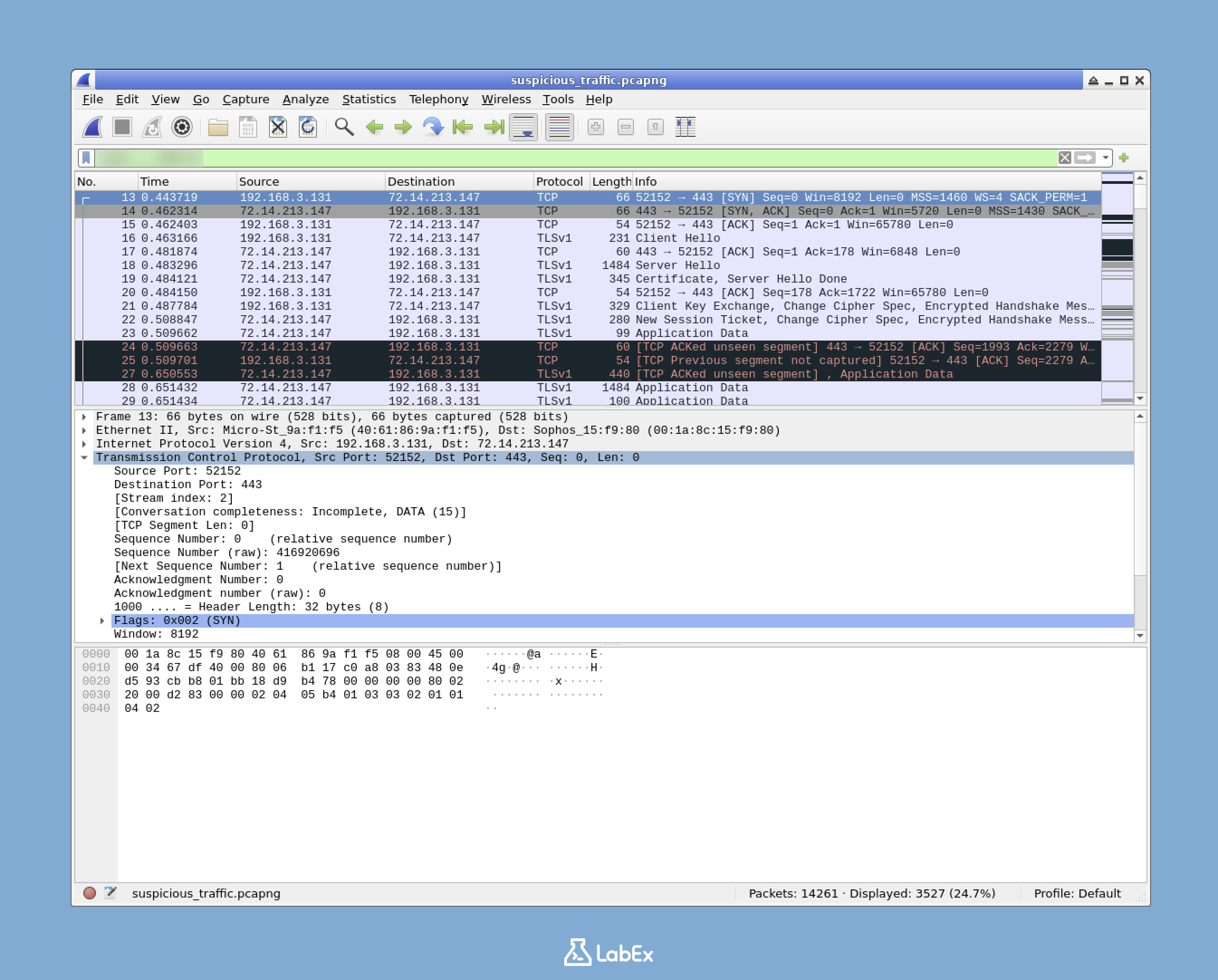

여러분의 임무는 와이어샤크를 사용하여 제공된 패킷 캡처 파일을 분석하는 것입니다. 암호화된 HTTPS 트래픽 (TCP 포트 443) 만 분리하는 디스플레이 필터를 생성해야 합니다. 이러한 필터링 기술은 보안 침해와 관련이 있을 수 있는 민감한 통신에 집중하는 데 도움이 됩니다. 적절한 필터를 생성한 후에는 문서화 목적으로 이를 텍스트 파일에 저장해야 합니다.

암호화된 웹 트래픽 필터링

주니어 사이버 보안 분석가로서 사이버테크 인더스트리의 잠재적인 데이터 유출 사건을 조사하고 있습니다. 보안 팀은 업무 시간 외에 발생한 비정상적인 네트워크 활동을 발견하고 여러분의 도움을 요청했습니다. 팀에서는 의심스러운 활동이 발생했을 당시의 네트워크 트래픽이 담긴 패킷 캡처 파일을 제공했습니다.

과제

- 와이어샤크의 디스플레이 필터를 사용하여 TCP 포트 443 을 필터링함으로써 암호화된 HTTPS 트래픽만 표시합니다.

요구 사항

~/project디렉토리에 있는suspicious_traffic.pcapng파일을 와이어샤크로 엽니다.- HTTPS 트래픽 (TCP 포트 443) 만 분리하는 디스플레이 필터를 생성합니다.

- 생성한 필터 식을

~/project디렉토리에https_filter.txt라는 이름으로 저장합니다. (파일에는 필터 식만 한 줄로 포함되어야 합니다.)

예시

올바른 필터를 성공적으로 적용하면 다음과 같은 화면이 나타납니다.

표시된 패킷은 HTTPS 트래픽의 표준 포트인 TCP 포트 443 을 사용하는 패킷만 포함해야 합니다.

저장된 필터 파일에는 다음과 같이 필터 식만 포함되어야 합니다.

ip.addr == 8.8.8.8

(참고: 위 내용은 필터 형식의 예시일 뿐이며 정답이 아닙니다.)

힌트

- 와이어샤크에서 디스플레이 필터는 메인 창 상단의 필터 표시줄에 입력합니다.

- 필터 식은 HTTPS 트래픽에 표준으로 사용되는 TCP 포트 번호에 집중해야 합니다.

- 필터 식에서 포트 번호는

tcp.port를 사용하여 참조할 수 있습니다. - 도움이 필요하면 이전 실습의 "디스플레이 필터 사용하기" 섹션을 다시 검토하세요.

- 필터 파일에는 추가 설명 없이 오직 필터 식 텍스트만 저장해야 합니다.

요약

이번 챌린지에서 저는 주니어 사이버 보안 분석가로서 의심스러운 네트워크 트래픽을 분석하여 사이버테크 인더스트리의 잠재적인 데이터 유출 사례를 조사했습니다. 와이어샤크를 사용하여 특히 TCP 포트 443 통신에 집중함으로써 암호화된 HTTPS 트래픽을 분리하는 디스플레이 필터를 생성하고 적용하는 방법을 배웠습니다.

이 실습을 통해 제공된 패킷 캡처 파일을 열고, 와이어샤크의 디스플레이 필터 표시줄에 적절한 필터 구문을 적용하며, 해당 필터 식을 텍스트 파일로 저장하는 과정을 수행했습니다. 이러한 실무 기술은 보안 조사 중에 암호화된 웹 트래픽을 신속하게 식별하고 검토해야 하는 보안 분석가에게 필수적이며, 관련 없는 네트워크 통신을 걸러내고 중요한 패킷에만 집중할 수 있게 해줍니다.