소개

이번 챌린지에서 여러분은 의심스러운 HTTP 트래픽을 감지한 TechDefend 의 보안 분석가 역할을 수행하게 됩니다. 여러분의 임무는 Wireshark 를 사용하여 미리 캡처된 네트워크 파일에서 해당 트래픽을 분리하고, 포렌식 팀의 분석을 위해 CSV 파일로 내보내는 것입니다.

이 실습은 패킷 캡처 파일을 열고, Wireshark 에서 프로토콜 필터를 적용하며, 필터링된 데이터를 요구된 형식으로 내보내는 능력을 테스트합니다. 내보낸 증거가 지정된 위치에 적절히 저장되었는지, 그리고 필요한 모든 HTTP 프로토콜 정보가 포함되어 있는지 확인해야 합니다.

의심스러운 네트워크 증거 내보내기

TechDefend 의 보안 분석가인 귀하는 잠재적인 침해 사고를 암시하는 비정상적인 HTTP 트래픽을 감지했습니다. 상급자는 긴급 조사를 위해 이 증거를 필요로 합니다. 귀하는 신속하게 의심스러운 HTTP 트래픽을 격리하고 포렌식 팀이 분석하기 적합한 형식으로 내보내야 합니다.

과제

- HTTP 트래픽만 표시되도록 필터를 적용한 후, 해당 패킷들을

/home/labex/project디렉토리에evidence.csv라는 이름의 CSV 파일로 내보내세요.

요구 사항

- 터미널 또는 GUI 를 사용하여 제공된

network_traffic.pcap파일을 Wireshark 에서 엽니다. - Wireshark 의 필터 기능을 사용하여 HTTP 트래픽만 표시합니다.

- 필터링된 HTTP 트래픽을

evidence.csv라는 이름의 CSV 파일로 내보냅니다. - CSV 파일을

/home/labex/project디렉토리에 저장합니다. - 내보낸 파일에는 반드시 HTTP 프로토콜 정보가 포함되어야 합니다.

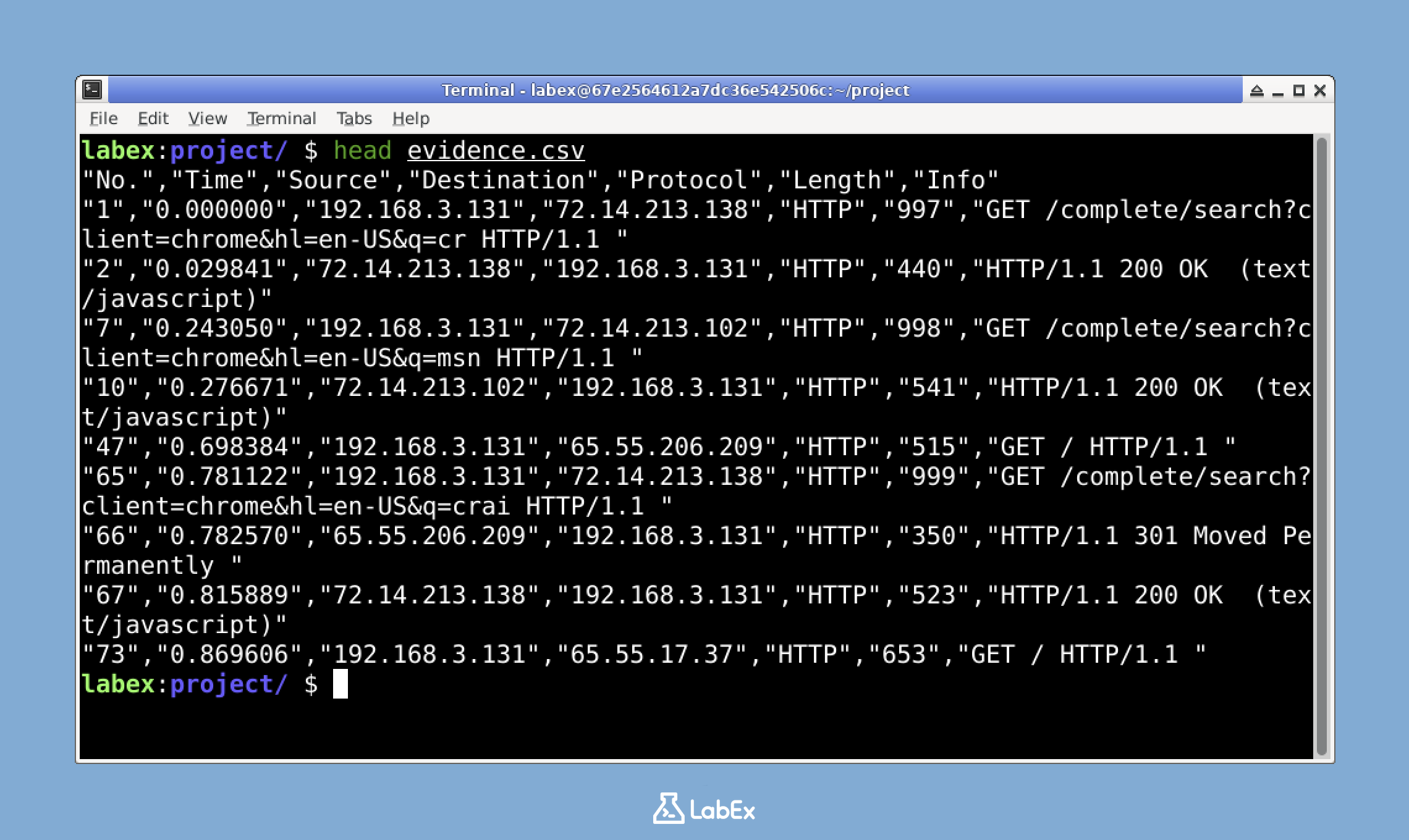

예시

내보낸 CSV 파일의 모습은 다음과 유사할 수 있습니다 (실제 내용은 캡처된 트래픽에 따라 달라집니다).

힌트

- 터미널에서 Wireshark 를 실행하려면 터미널에

wireshark를 입력하고 Enter 를 누르세요. - 특정 캡처 파일을 바로 열려면

wireshark /home/labex/project/network_traffic.pcap명령어를 사용할 수 있습니다. - HTTP 트래픽만 표시하는 기본 필터는 Wireshark 상단의 필터 입력창에 "http"를 입력하는 것입니다.

- 패킷을 CSV 로 내보내려면 File → Export Packet Dissections → As CSV 메뉴를 이용하세요.

- 저장할 때 올바른 파일 경로 (

/home/labex/project) 와 파일 이름 (evidence.csv) 을 선택했는지 확인하세요.

요약

이번 챌린지에서 저는 TechDefend 의 보안 분석가로서 네트워크 캡처에서 의심스러운 HTTP 트래픽을 격리하고 내보내는 작업을 수행했습니다. Wireshark 를 사용하여 미리 캡처된 패킷 파일 (network_traffic.pcap) 을 열고, HTTP 트래픽만 표시하도록 필터를 적용한 뒤, 필터링된 데이터를 지정된 디렉토리에 evidence.csv라는 이름의 CSV 파일로 저장했습니다.

이 챌린지를 통해 Wireshark 를 활용한 네트워크 트래픽 분석, 프로토콜별 필터 적용, 포렌식 조사를 위한 적절한 증거 추출 등 보안 분석가의 필수 역량을 실습했습니다. 이러한 기술은 보안 전문가가 잠재적인 네트워크 침해 사고를 식별하고 추가 분석을 위해 문서화할 때 매우 중요합니다.