Introducción

En esta práctica de laboratorio, aprenderás a filtrar el tráfico de red utilizando Wireshark, una herramienta esencial para el análisis de redes. Practicarás el análisis de un archivo de paquetes capturado previamente, aplicarás filtros de visualización para aislar tráfico específico y exportarás los resultados filtrados para un examen más detallado. Estas habilidades te ayudarán a identificar patrones de red, solucionar problemas de conectividad y comprender las comunicaciones de red.

Primeros pasos con Tshark

Antes de sumergirte en la interfaz gráfica, comenzarás con tshark, la versión de línea de comandos de Wireshark. Es una herramienta potente para análisis rápidos y automatización mediante scripts. En este paso, verificarás la instalación y realizarás una inspección básica de un archivo de captura de paquetes proporcionado.

Primero, verifica que

tsharkesté instalado correctamente comprobando su versión.tshark --versionDeberías ver una salida que indique la versión de Wireshark y

tshark, similar a esta:TShark (Wireshark) x.x.x (Git vx.x.x packaged as x.x.x-1) ...Se ha colocado un archivo de captura de paquetes de muestra llamado

capture.pcapen el directorio de tu proyecto. Usa el comandolspara confirmar su presencia.ls -lh capture.pcapLa salida mostrará los detalles del archivo, incluyendo su tamaño y nombre.

-rw-rw-r-- 1 labex labex 9.1M Oct 24 2015 capture.pcapPara obtener un resumen de alto nivel del archivo de captura, utiliza la utilidad

capinfos, que viene incluida con Wireshark.capinfos capture.pcapEste comando proporciona metadatos sobre el archivo, como el número de paquetes, la duración de la captura y el tamaño promedio de los paquetes.

File name: capture.pcap File type: Wireshark/tcpdump/... - pcap File encapsulation: Ethernet File timestamp precision: microseconds (6) Packet size limit: file hdr: 65535 bytes Number of packets: 14 k File size: 9444 kB Data size: 9216 kB Capture duration: 298.505344 seconds First packet time: 2011-01-26 02:52:22.484409 Last packet time: 2011-01-26 02:57:20.989753 Data byte rate: 30 kBps Data bit rate: 247 kbps Average packet size: 646.28 bytes Average packet rate: 47 packets/s SHA256: 77d06d3f33f1a95fb9f2610f20ead8ce978449077d6ba22d4945b85bd48f75d1 RIPEMD160: 68e950b2e438c7be011a46646ddfc8105b65b339 SHA1: 06e502dca8dbfe8e6a9cabc61f722d94756f6db9 Strict time order: True Number of interfaces in file: 1 Interface #0 info: Encapsulation = Ethernet (1 - ether) Capture length = 65535 Time precision = microseconds (6) Time ticks per second = 1000000 Number of stat entries = 0 Number of packets = 14261Finalmente, usa

tsharkpara leer los primeros cinco paquetes del archivo. El indicador-respecifica el archivo de entrada y-climita el recuento de paquetes.tshark -r capture.pcap -c 5Esto mostrará un resumen de una línea para cada uno de los primeros cinco paquetes, dándote una visión rápida del tráfico.

1 0.000000 192.168.3.131 → 72.14.213.138 HTTP 997 GET /complete/search?client=chrome&hl=en-US&q=cr HTTP/1.1 2 0.029841 72.14.213.138 → 192.168.3.131 HTTP 440 HTTP/1.1 200 OK (text/javascript) 3 0.223883 192.168.3.131 → 72.14.213.102 TCP 66 55950 → 80 [SYN] Seq=0 Win=8192 Len=0 MSS=1460 WS=4 SACK_PERM=1 4 0.229423 192.168.3.131 → 72.14.213.138 TCP 54 57011 → 80 [ACK] Seq=944 Ack=387 Win=16192 Len=0 5 0.242649 72.14.213.102 → 192.168.3.131 TCP 66 80 → 55950 [SYN, ACK] Seq=0 Ack=1 Win=5720 Len=0 MSS=1430 SACK_PERM=1 WS=64

Filtrado básico con Tshark

Las capturas de paquetes pueden contener miles de registros, lo que dificulta la búsqueda de información específica. Los filtros de visualización se utilizan para reducir la vista solo a los paquetes que cumplen ciertos criterios. En este paso, aprenderás a aplicar filtros básicos usando tshark.

Los filtros de visualización se aplican mediante el indicador

-Y(Y mayúscula). Para ver solo los paquetes TCP, usa el filtrotcp. Veamos los primeros cinco paquetes TCP del archivo.tshark -r capture.pcap -Y "tcp" -c 5La salida ahora solo mostrará paquetes cuyo protocolo sea TCP.

También puedes filtrar basándote en direcciones IP. Para ver todos los paquetes que se originan en la dirección IP de origen

192.168.3.131, usa el filtroip.src.tshark -r capture.pcap -Y "ip.src == 192.168.3.131" -c 5Observa el uso de

==para una coincidencia exacta.Los filtros se pueden combinar utilizando operadores lógicos como

&&(AND). Para encontrar paquetes TCP desde la IP de origen192.168.3.131, combina los dos filtros anteriores.tshark -r capture.pcap -Y "tcp && ip.src == 192.168.3.131"Puedes guardar la salida filtrada en un nuevo archivo de captura para un análisis posterior. El indicador

-wespecifica el archivo de salida. Vamos a guardar los paquetes TCP filtrados en un archivo llamadofiltered_tcp.pcap.tshark -r capture.pcap -Y "tcp && ip.src == 192.168.3.131" -w filtered_tcp.pcapVerifica que el nuevo archivo se haya creado correctamente.

ls -lh filtered_tcp.pcapVerás tu nuevo archivo de captura, de menor tamaño, listado en el directorio.

Exploración del tráfico con la interfaz gráfica de Wireshark

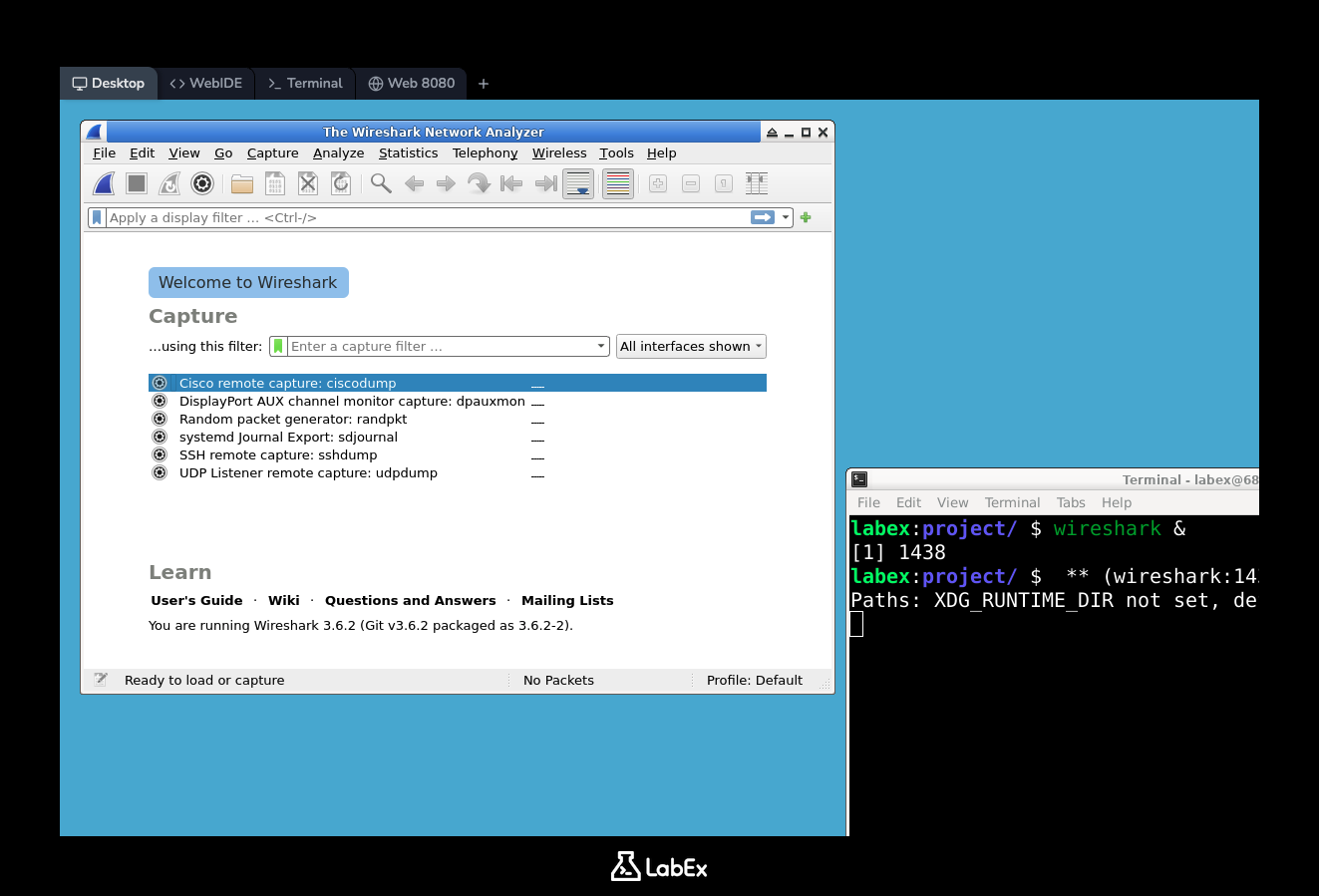

Aunque tshark es excelente para la automatización, la interfaz gráfica de usuario (GUI) de Wireshark proporciona un entorno rico e interactivo para el análisis profundo de paquetes. En este paso, iniciarás la GUI de Wireshark y explorarás sus componentes principales.

Inicia la aplicación Wireshark desde tu terminal. Importante: Asegúrate de estar utilizando la Interfaz de Escritorio (Desktop Interface), no una interfaz de terminal independiente, ya que Wireshark es una aplicación gráfica que requiere un entorno visual para funcionar correctamente. El símbolo ampersand

&al final ejecuta la aplicación en segundo plano, liberando tu terminal para otros comandos.wireshark &Nota: Si intentas ejecutar este comando en una terminal independiente sin un entorno de escritorio, Wireshark no podrá iniciarse. Utiliza siempre la Interfaz de Escritorio para aplicaciones gráficas.

Aparecerá la ventana principal de Wireshark. Dado que estamos analizando un archivo existente, no necesitas seleccionar una interfaz de red. En su lugar, abre el archivo

capture.pcap.- Ve a la barra de menú y haz clic en

File->Open.... - En el diálogo de archivos, navega hasta

/home/labex/projecty seleccionacapture.pcap. - Haz clic en el botón

Open.

- Ve a la barra de menú y haz clic en

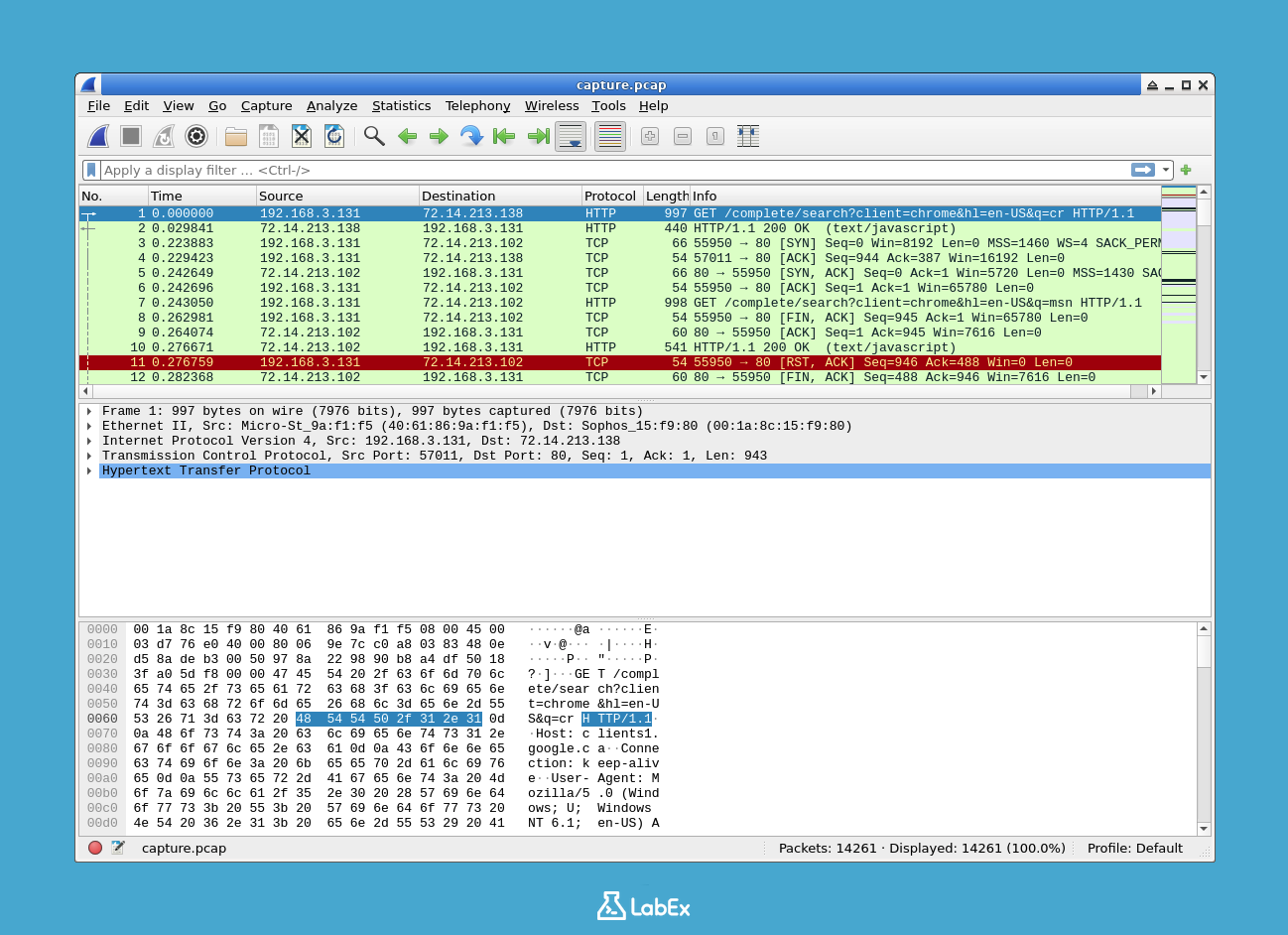

La ventana principal se llenará ahora con los paquetes del archivo. Tómate un momento para familiarizarte con los tres paneles principales:

- Panel de Lista de Paquetes (Superior): Una lista de todos los paquetes en la captura, con columnas para el número de paquete, tiempo, origen, destino, protocolo y otra información resumida.

- Panel de Detalles del Paquete (Medio): Una vista detallada y expandible de las capas de protocolo para el paquete seleccionado actualmente en el panel de lista. Puedes expandir cada capa (por ejemplo, Ethernet, IP, TCP) para ver sus campos.

- Panel de Bytes del Paquete (Inferior): Los datos brutos del paquete seleccionado, mostrados en formatos hexadecimal y ASCII.

Haz clic en diferentes paquetes en el Panel de Lista de Paquetes y observa cómo se actualiza la información en los paneles de Detalles y Bytes en consecuencia. Esta exploración interactiva es una de las características más potentes de Wireshark.

Aplicación de filtros de visualización en la interfaz gráfica

La sintaxis de los filtros de visualización que aprendiste con tshark funciona de manera idéntica en la interfaz gráfica de Wireshark. La GUI proporciona retroalimentación visual inmediata, lo que facilita la creación y prueba de filtros complejos.

Localiza la barra de filtros de visualización en la parte superior de la ventana de Wireshark. Es un campo de entrada de texto largo, que a menudo tiene "Apply a display filter..." como texto de marcador de posición.

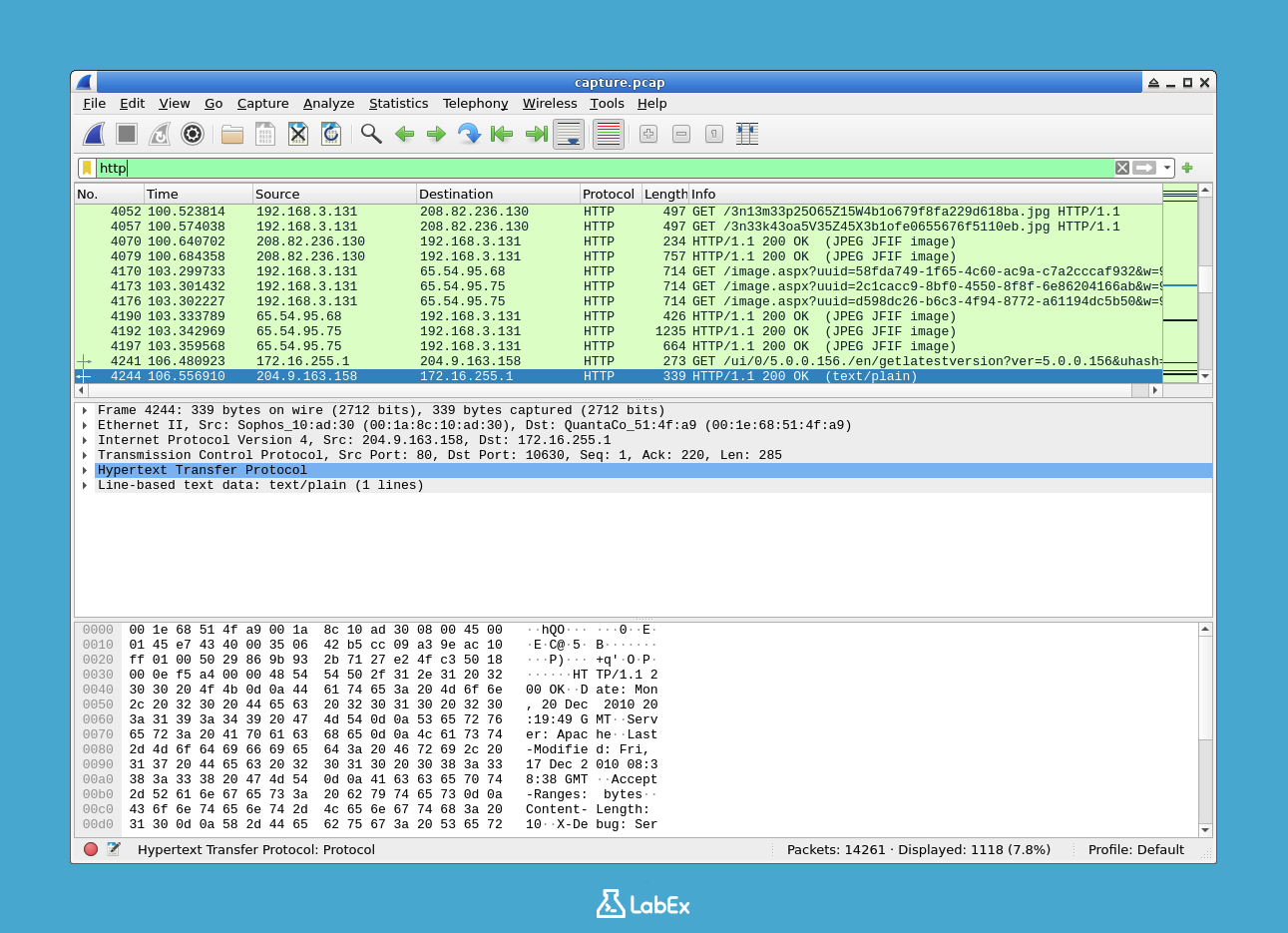

Vamos a filtrar el tráfico HTTP. Escribe

httpen la barra de filtros y presionaEntero haz clic en el botónApply(una flecha a la derecha de la barra).http

El panel de Lista de Paquetes se actualizará instantáneamente para mostrar solo los paquetes HTTP. Observa que la barra de filtros se vuelve verde, lo que indica una sintaxis de filtro válida. Si escribes un filtro inválido, se volverá roja.

Ahora, busquemos todo el tráfico DNS. Borra el filtro anterior, escribe

dnsen la barra de filtros y presionaEnter.dnsAhora verás todas las consultas y respuestas del Sistema de Nombres de Dominio (DNS) en la captura.

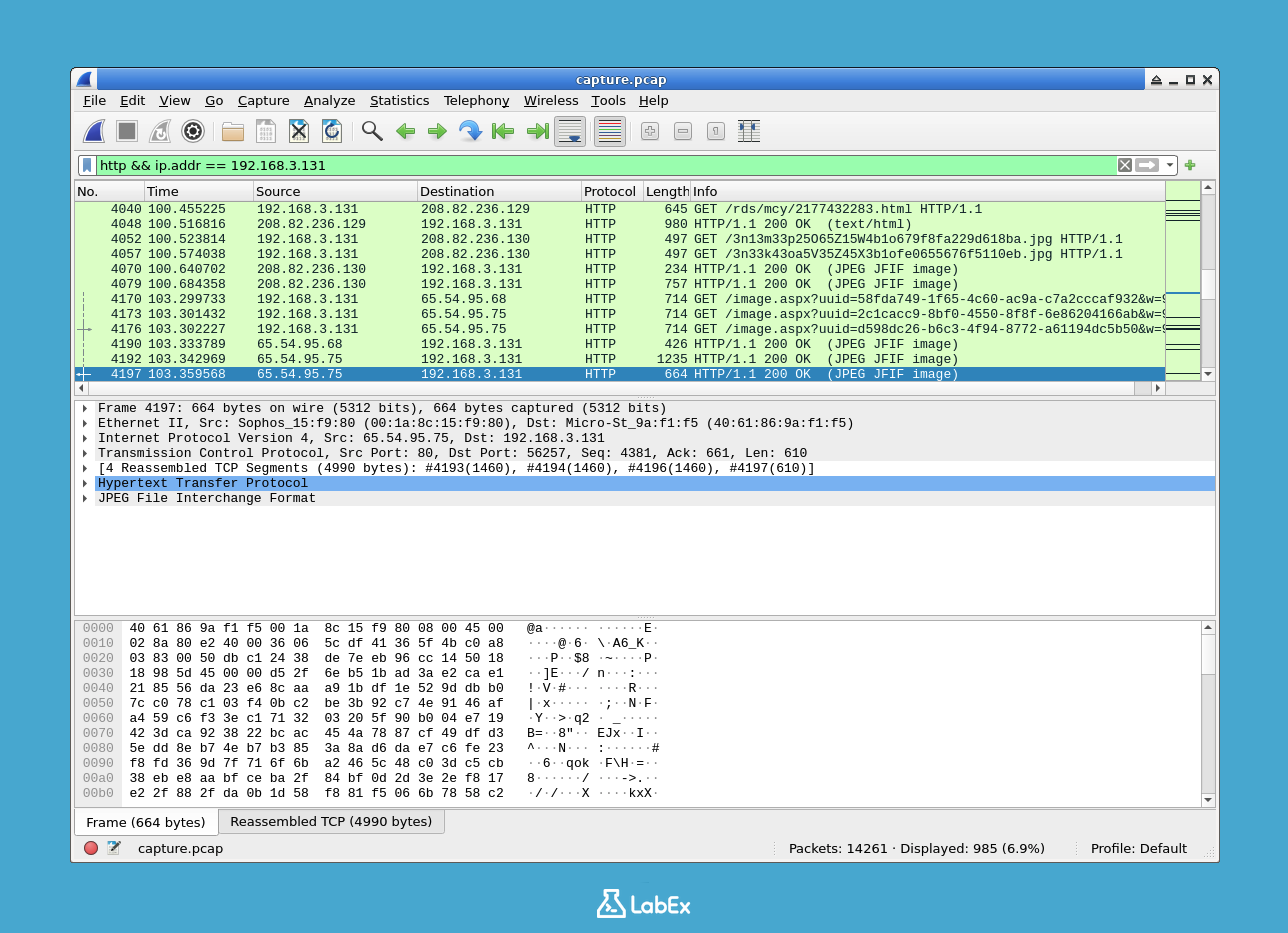

Puedes combinar filtros tal como lo hiciste con

tshark. Para encontrar tráfico HTTP que involucre la dirección IP192.168.3.131(ya sea como origen o destino), usa el filtroip.addrcombinado con el filtrohttp.http && ip.addr == 192.168.3.131

Esta potente combinación te permite centrarte en conversaciones específicas. Experimenta con otros filtros, como

tcp.port == 80(para tráfico en el puerto HTTP estándar) oudp(para tráfico UDP). Para borrar un filtro y ver todos los paquetes de nuevo, haz clic en el botónXen la barra de filtros.

Exportación de datos filtrados

Después de filtrar el tráfico para aislar un evento de interés, a menudo es necesario exportar los resultados para informes, para compartirlos o para un análisis posterior en otras herramientas. Wireshark y tshark ofrecen múltiples formas de exportar datos.

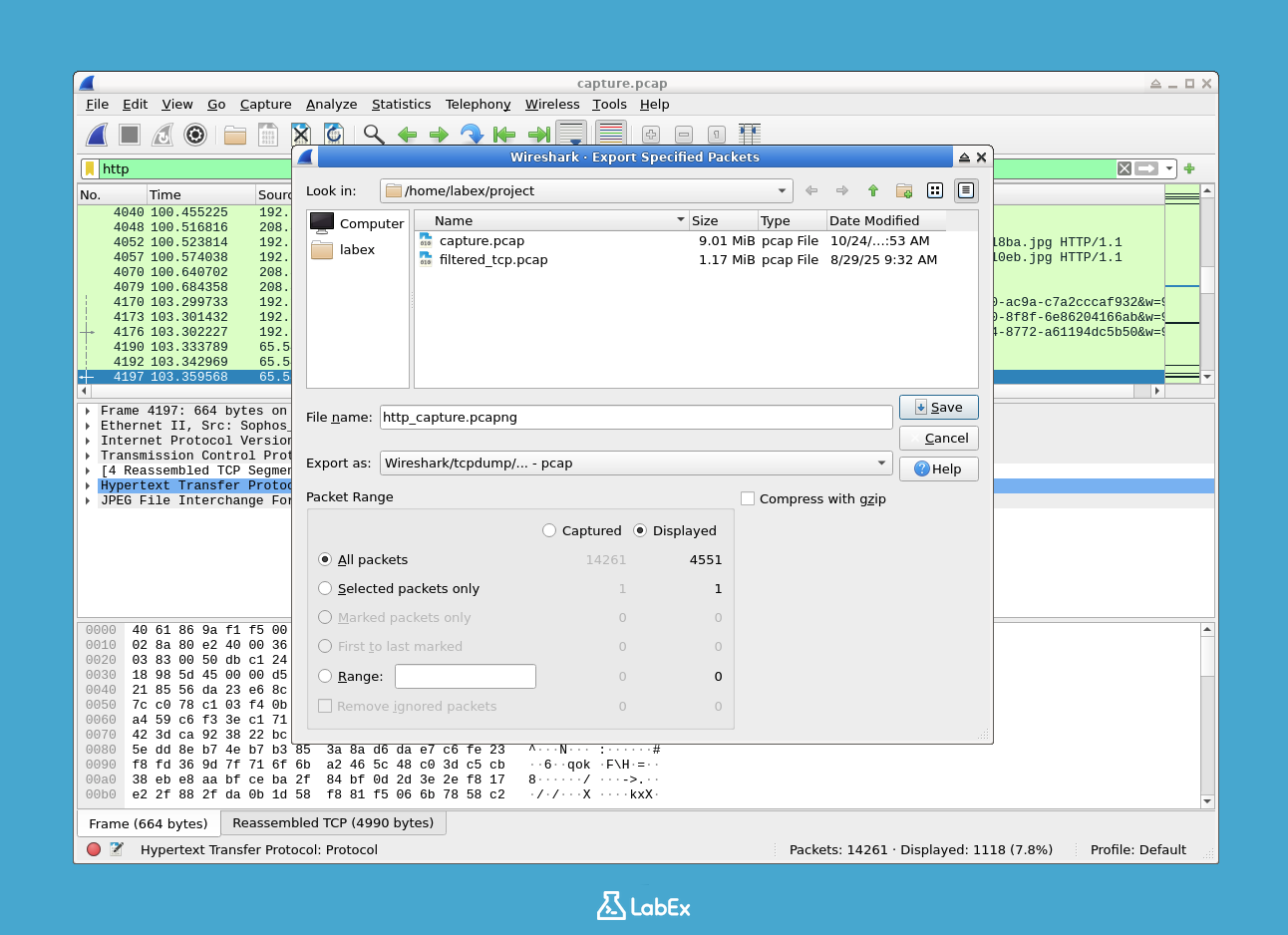

Primero, en la interfaz gráfica de Wireshark, aplica el filtro

httpcomo hiciste en el paso anterior.Para guardar solo los paquetes mostrados (filtrados) en un nuevo archivo de captura:

- Ve a

File->Export Specified Packets.... - En el cuadro de diálogo, asegúrate de que el botón de opción

Displayedesté seleccionado bajo "All Packets". - Nombra el archivo como

http_capture.pcapy guárdalo en tu directorio/home/labex/project.

- Ve a

También puedes exportar el resumen de los paquetes como un archivo de texto o CSV. Para exportar como CSV:

- Ve a

File->Export Packet Dissections->As CSV.... - Asegúrate de que

Displayedesté seleccionado para "All Packets". - Nombra el archivo como

http_packets.csvy guárdalo en el directorio de tu proyecto.

- Ve a

Puedes realizar las mismas operaciones de exportación usando

tsharken la línea de comandos. Esto es muy útil para la automatización. El siguiente comando lee el archivo originalcapture.pcap, filtra porhttpy exporta campos específicos a un archivo CSV.tshark -r capture.pcap -Y "http" -T fields -e frame.number -e ip.src -e ip.dst -e http.request.method -e http.host -E header=y -E separator=, > http_export_cli.csv-T fields: Especifica el formato de salida.-e ...: Especifica los campos (columnas) a exportar.-E header=y: Añade una fila de encabezado.-E separator=,: Utiliza una coma como separador.

Verifica que tus archivos exportados se hayan creado correctamente.

ls -lh http_*Deberías ver los archivos

http_capture.pcap,http_packets.csvyhttp_export_cli.csven tu directorio.

Resumen

En esta práctica de laboratorio, has aprendido los fundamentos del filtrado de tráfico de red con Wireshark y su contraparte de línea de comandos, tshark. Comenzaste inspeccionando un archivo de captura con tshark y capinfos. Luego practicaste la aplicación de filtros de visualización para aislar protocolos y direcciones IP específicas, primero con tshark y luego dentro de la interfaz interactiva de Wireshark. Finalmente, aprendiste a exportar tus resultados filtrados a nuevos archivos de captura y archivos CSV legibles para informes y análisis. Estas habilidades básicas son fundamentales para cualquier tarea de análisis de red o resolución de problemas.