Introducción

Bienvenido a este laboratorio práctico centrado en la enumeración y explotación del Protocolo de Escritorio Remoto (RDP). RDP es un protocolo común utilizado por los administradores para gestionar sistemas Windows de forma remota. Sin embargo, cuando está mal configurado, puede convertirse en un riesgo de seguridad significativo.

En este laboratorio, simulará un vector de ataque común en el que un adversario escanea servicios RDP expuestos, identifica configuraciones débiles y obtiene acceso utilizando credenciales predeterminadas o fácilmente adivinables. Utilizará herramientas estándar de pruebas de penetración como nmap para escanear y xfreerdp para conectarse a la sesión remota. Su objetivo final es navegar por el sistema comprometido y recuperar una bandera oculta (flag).

Al finalizar, comprenderá cómo:

- Verificar la conectividad de red a un sistema objetivo.

- Utilizar

nmappara escanear y enumerar servicios RDP. - Identificar debilidades de seguridad como niveles bajos de cifrado.

- Intentar obtener acceso utilizando credenciales débiles con

xfreerdp. - Realizar una post-explotación básica para localizar información sensible.

Comencemos este ejercicio práctico en ciberseguridad.

Verificar Conectividad con el Objetivo mediante Ping

En este paso, realizará la primera fase de reconocimiento: confirmar que el sistema objetivo está en línea y es accesible desde su máquina. El comando ping es una herramienta estándar de diagnóstico de red que envía paquetes ICMP a un host para probar la conectividad.

Su entorno incluye un sistema objetivo accesible a través del nombre de host target. Para verificar que puede comunicarse con él, ejecute el siguiente comando en su terminal para enviar cuatro paquetes:

ping -c 4 target

Debería ver una respuesta similar a la siguiente. Esto confirma que el objetivo está activo y su ruta de red está despejada. La dirección IP y los tiempos de respuesta pueden variar ligeramente.

PING target (172.17.0.2) 56(84) bytes of data.

64 bytes from target (172.17.0.2): icmp_seq=1 ttl=64 time=0.105 ms

64 bytes from target (172.17.0.2): icmp_seq=2 ttl=64 time=0.069 ms

64 bytes from target (172.17.0.2): icmp_seq=3 ttl=64 time=0.068 ms

64 bytes from target (172.17.0.2): icmp_seq=4 ttl=64 time=0.067 ms

--- target ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3075ms

rtt min/avg/max/mdev = 0.067/0.077/0.105/0.016 ms

Con la conectividad confirmada, está listo para proceder con un escaneo más detallado.

Escanear Puertos Abiertos con Nmap

En este paso, utilizará nmap para escanear el objetivo en busca de puertos abiertos e identificar los servicios que se ejecutan en ellos. Esta es una parte crítica de la enumeración, ya que revela posibles superficies de ataque. Comprobaremos específicamente el servicio RDP, que normalmente se ejecuta en el puerto 3389.

Ejecute el siguiente comando nmap para realizar un escaneo de versión (-sV) en el puerto 3389 (-p 3389) y ejecutar un script (--script) para verificar los niveles de cifrado RDP:

nmap -sV -p 3389 --script rdp-enum-encryption target

La salida proporcionará información detallada sobre el servicio RDP.

Starting Nmap 7.80 ( https://nmap.org ) at 2025-09-18 14:51 CST

Nmap scan report for target (172.17.0.2)

Host is up (0.00038s latency).

PORT STATE SERVICE VERSION

3389/tcp open ms-wbt-server xrdp

| rdp-enum-encryption:

| Security layer

| CredSSP (NLA): SUCCESS

| CredSSP with Early User Auth: SUCCESS

| Native RDP: SUCCESS

| RDSTLS: SUCCESS

| SSL: SUCCESS

| RDP Encryption level: High

| 128-bit RC4: SUCCESS

|_ RDP Protocol Version: RDP 5.x, 6.x, 7.x, or 8.x server

Nmap done: 1 IP address (1 host up) scanned in 13.57 seconds

A partir de los resultados del escaneo, observe que el puerto 3389/tcp está abierto y ejecutando el servicio xrdp. Aunque el nivel de cifrado se muestra como "High" (Alto), la vulnerabilidad principal reside en las credenciales débiles en lugar de las debilidades de cifrado. El servicio admite varios métodos de autenticación, y explotaremos la autenticación con contraseñas débiles en el siguiente paso.

Conectar al Objetivo vía RDP

En este paso, intentará conectarse al servicio RDP utilizando las credenciales administrator y password. Este par es una configuración predeterminada común y a menudo es un objetivo principal para los ataques de fuerza bruta. Utilizará xfreerdp, un cliente RDP de línea de comandos para Linux.

Primero, asegúrese de que xfreerdp esté instalado. El script de configuración debería haberlo gestionado, pero puede ejecutar sudo apt install freerdp2-x11 si es necesario.

Ahora, ejecute el siguiente comando para conectarse al target:

xfreerdp /u:administrator /p:password /v:target

/u:administrator: Especifica el nombre de usuario./p:password: Especifica la contraseña./v:target: Especifica la dirección del servidor.

Es posible que vea una advertencia de certificado porque el objetivo está utilizando un certificado autofirmado. Esto es normal en entornos de laboratorio. Escriba yes y presione Enter para continuar.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Please check if the server is running with the correct certificate.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Certificate details:

...

The certificate is not trusted. Do you trust the certificate? (Y/N) yes

Tras una autenticación exitosa, se abrirá una nueva ventana que mostrará el escritorio remoto del sistema objetivo. Ahora tiene acceso gráfico a la máquina.

Explorar el Sistema Objetivo y Localizar la Bandera (Flag)

En este paso, tu objetivo final es explorar el sistema remoto y encontrar la bandera (flag). Esto simula la fase de post-explotación, donde un atacante busca datos valiosos.

Dentro de la ventana de la sesión RDP, verás un entorno de escritorio. Tienes varias formas de localizar y ver la bandera:

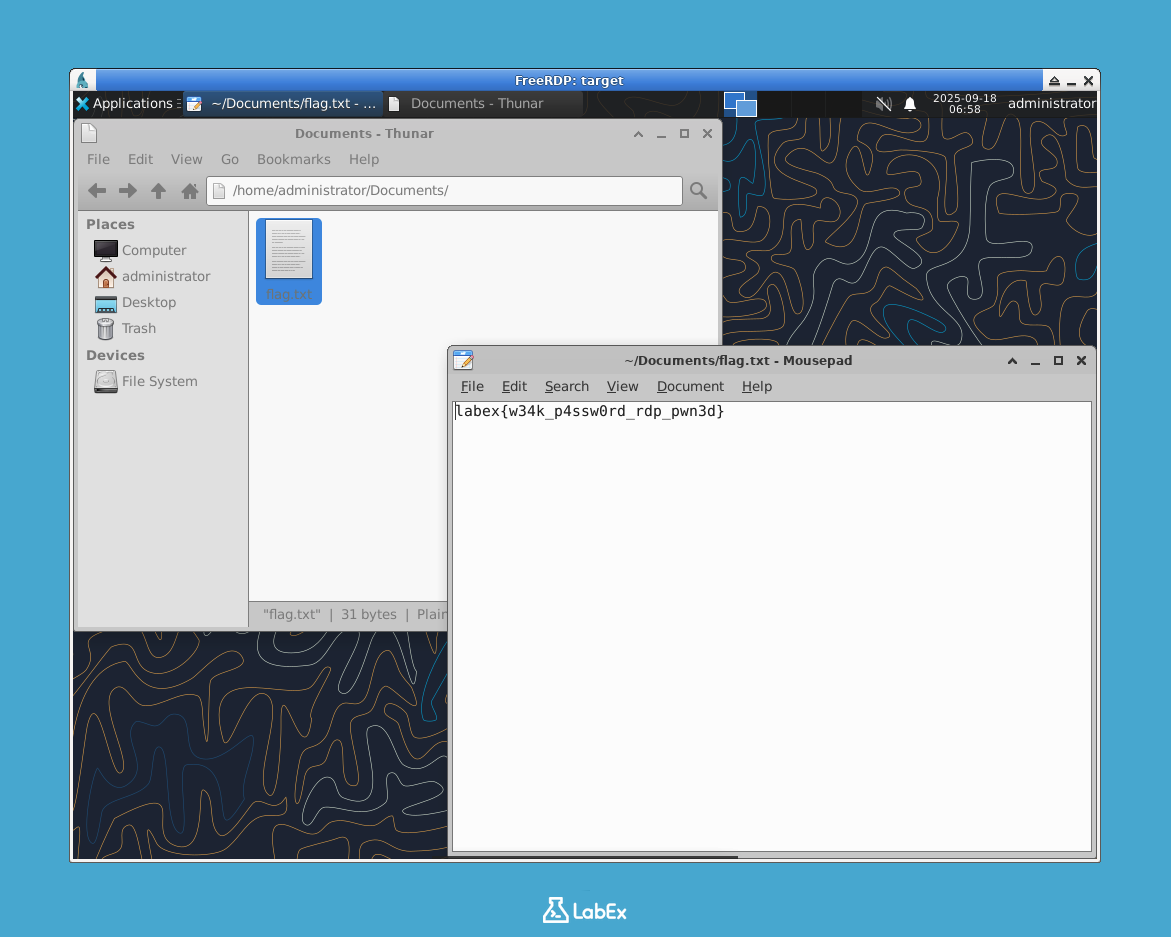

Método 1: Usando el Administrador de Archivos

- Localiza y abre la aplicación Administrador de Archivos (puede parecer un icono de carpeta).

- Navega a la carpeta

Documentsdentro del directorio personal deladministrator:/home/administrator/Documents. - Encuentra el archivo llamado

flag.txt. - Haz doble clic en

flag.txtpara abrirlo con el editor de texto (Mousepad).

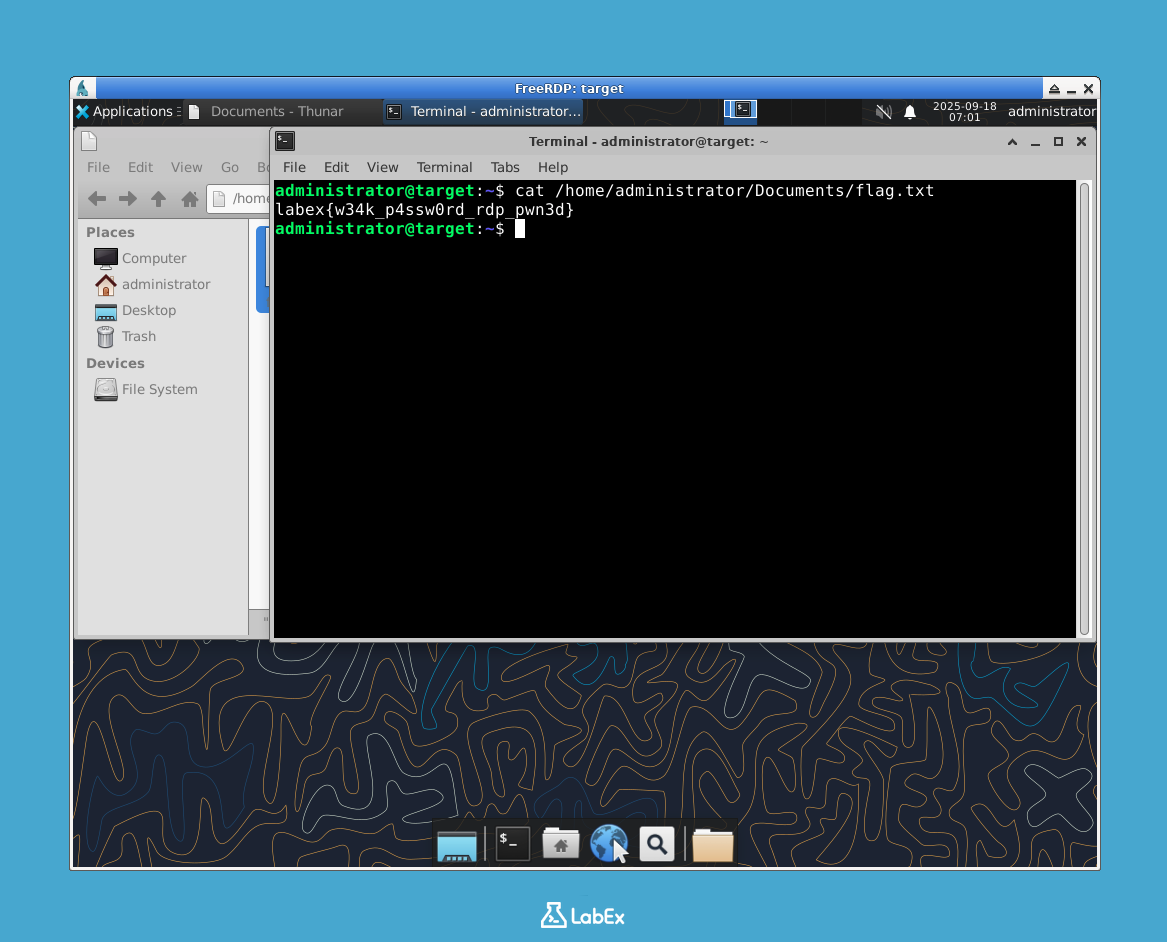

Método 2: Usando la Terminal

- Abre la aplicación Terminal desde el escritorio o el menú.

- Ejecuta el comando:

cat /home/administrator/Documents/flag.txt

Cualquiera de los métodos revelará el contenido del archivo de la bandera.

labex{w34k_p4ssw0rd_rdp_pwn3d}

¡Felicidades! Has enumerado con éxito el servicio RDP, explotado una contraseña débil y recuperado la bandera.

Importante: Para completar la verificación del laboratorio, necesitas copiar el valor de la bandera y guardarlo en un archivo en la máquina host. Crea un archivo llamado flag.txt en el directorio /home/labex/project y pega el contenido de la bandera en él.

echo "labex{w34k_p4ssw0rd_rdp_pwn3d}" > /home/labex/project/flag.txt

Ahora puedes cerrar la ventana RDP para desconectar la sesión.

Resumen

En este laboratorio, ejecutó con éxito un ataque simulado contra un servicio de Protocolo de Escritorio Remoto (RDP) mal configurado. Avanzó a través de las etapas clave de una prueba de penetración:

- Reconocimiento: Utilizó

pingpara confirmar que el objetivo estaba en línea. - Enumeración: Utilizó

nmapcon scripts específicos para identificar un puerto RDP abierto y recopilar detalles sobre su configuración, como su nivel de cifrado débil. - Explotación: Utilizó

xfreerdppara obtener acceso al sistema remoto explotando una contraseña débil y predecible para la cuentaadministrator. - Post-Explotación: Navegó por la estructura de archivos del sistema comprometido para localizar y recuperar la bandera (flag).

Este ejercicio demuestra cuán crítico es asegurar los servicios de acceso remoto. Exponer RDP a Internet, usar credenciales débiles o predeterminadas y emplear configuraciones de seguridad obsoletas puede crear vulnerabilidades graves. Al comprender estos vectores de ataque, estará mejor preparado para implementar sólidas medidas defensivas.