Introducción

En este laboratorio, aprenderás los fundamentos del cifrado utilizando OpenSSL, un conjunto de herramientas ampliamente utilizado para la comunicación segura y la protección de datos. Explorarás cómo el cifrado transforma datos legibles en formatos seguros, garantizando la confidencialidad incluso si la información es interceptada.

Esta experiencia práctica te guiará a través de la instalación de OpenSSL, la ejecución de cifrado simétrico y la gestión segura de claves. Al finalizar, comprenderás cómo estas técnicas protegen la información sensible en aplicaciones del mundo real, como la banca en línea y la mensajería.

Instalación de OpenSSL

Antes de comenzar a cifrar mensajes, necesitamos instalar OpenSSL en nuestro sistema. OpenSSL es un robusto conjunto de herramientas con funciones completas para los protocolos Transport Layer Security (TLS) y Secure Sockets Layer (SSL), y también funciona como una biblioteca de criptografía de propósito general. Imagínalo como una caja de herramientas que contiene todo lo necesario para asegurar las comunicaciones digitales.

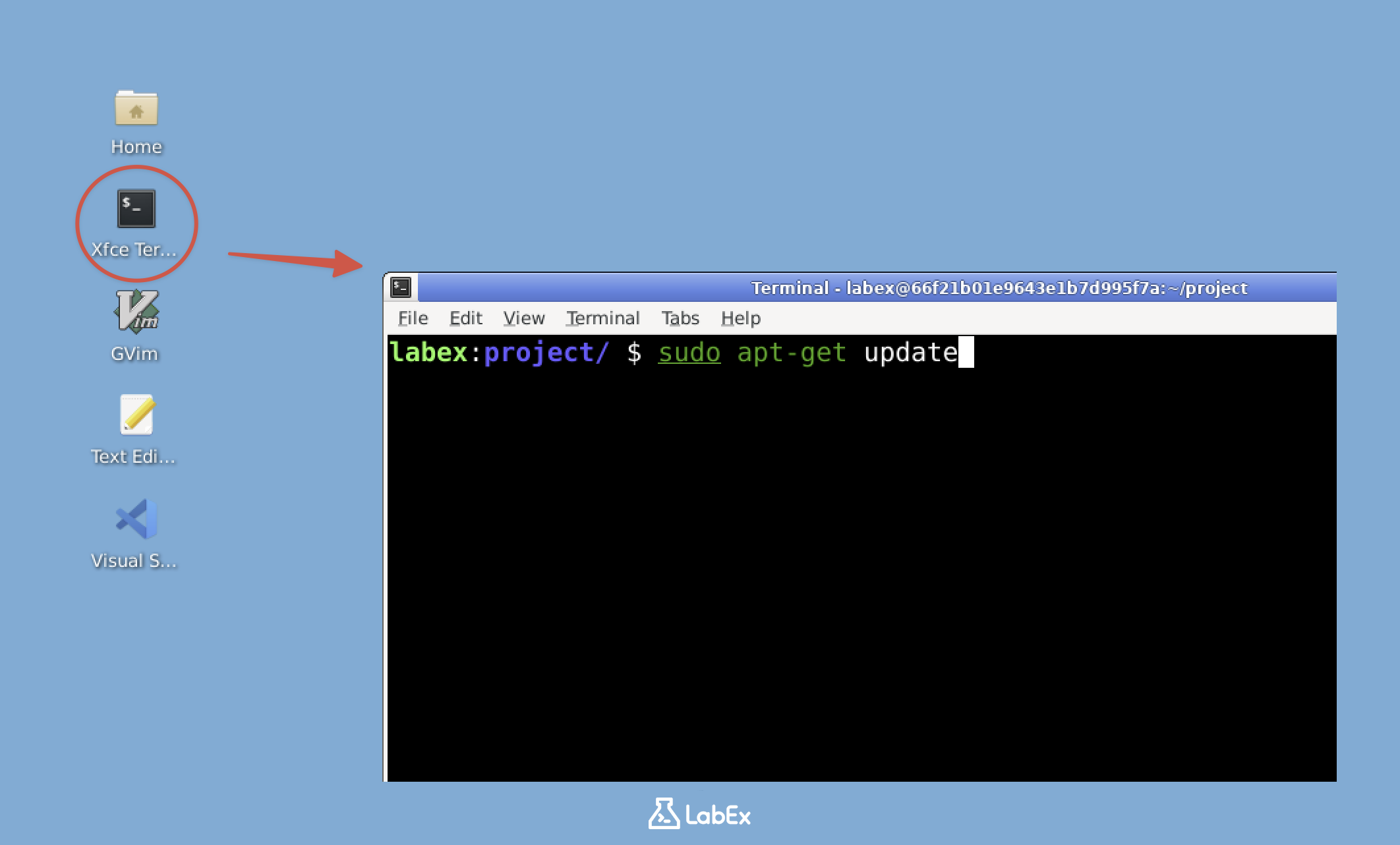

- Primero, abramos la terminal. Aquí es donde ejecutaremos todos nuestros comandos de OpenSSL. En sistemas Linux como nuestro entorno de laboratorio, la terminal es la forma principal de interactuar con las herramientas del sistema. En tu escritorio, localiza y abre la Xfce Terminal. Si no tienes experiencia con terminales, no te preocupes; te guiaremos cuidadosamente en cada paso.

Nota: Los usuarios de la versión gratuita no tienen conexión a internet, por lo que OpenSSL ya está preinstalado en el entorno del laboratorio. Puedes saltar al punto 4 de la lista (verificar si OpenSSL está instalado). Actualiza a una cuenta pro para practicar la instalación de OpenSSL por tu cuenta.

Solo para Usuarios Pro

- Una vez abierta la terminal, necesitamos actualizar las listas de paquetes. Esto es como refrescar un catálogo de software disponible antes de realizar una compra. Escribe el siguiente comando y presiona Enter:

sudo apt-get update

sudo nos otorga privilegios de administrador, similar a "Ejecutar como administrador" en Windows. Es posible que el sistema te pida tu contraseña; este es un procedimiento de seguridad normal. Al escribir contraseñas en las terminales de Linux, no aparecerá ningún carácter, lo cual puede parecer extraño al principio, pero en realidad es una medida de seguridad.

- Ahora que nuestras listas de paquetes están actualizadas, instalemos OpenSSL. Introduce el siguiente comando:

sudo apt-get install openssl -y

El parámetro -y responde automáticamente "sí" a cualquier aviso de instalación. Verás muchas líneas de texto desplazándose; esto indica que el sistema está descargando y configurando OpenSSL y sus dependencias. Cada línea representa un paso en el proceso de instalación.

- Tras la instalación, debemos verificar que OpenSSL se haya instalado correctamente. Esto es como comprobar si un electrodoméstico nuevo funciona después de enchufarlo. Escribe:

openssl version

Deberías ver una salida similar a esta:

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

El número de versión exacto puede variar; no hay problema siempre que obtengas una respuesta con la versión. Esta salida nos confirma que OpenSSL está instalado y listo para usarse.

- ¡Buen trabajo! Ya tienes OpenSSL instalado. Este conjunto de herramientas nos permitirá realizar diversas operaciones criptográficas. En las próximas secciones, lo utilizaremos para cifrar y descifrar mensajes, algo fundamental para entender cómo funcionan las comunicaciones seguras.

Si tienes curiosidad por conocer todas las capacidades de OpenSSL, puedes explorar su manual escribiendo man openssl. Esta documentación contiene todos los comandos y opciones disponibles. Aunque ahora pueda parecer abrumador, en este laboratorio nos centraremos en las funciones prácticas y más utilizadas para desarrollar tus conocimientos de criptografía paso a paso.

Creación de un Mensaje Secreto

Ahora que tenemos OpenSSL instalado y listo para usar, vamos a crear nuestro primer mensaje secreto que cifraremos más adelante. Este es un primer paso importante para entender cómo funciona el cifrado: ¡necesitamos algo que cifrar!

Primero, debemos asegurarnos de estar en la ubicación correcta de nuestra computadora. En la terminal, escribe:

cd ~/projectEste comando cambia nuestro directorio actual (eso significa

cd, change directory) a la carpeta del proyecto en nuestro directorio personal. El símbolo~es un atajo que representa el "directorio de inicio" o home. Trabajar en el directorio correcto ayuda a mantener nuestros archivos organizados y facilita los siguientes pasos.Ahora, creemos nuestro mensaje secreto. Utilizaremos un comando llamado

echopara hacerlo. Escribe:echo "LabEx has the best labs for fun, hands-on learning." > secret.txtAnalicemos qué hace cada parte:

echoes un comando básico que muestra texto en la terminal.- El texto entre comillas es nuestro mensaje secreto que queremos proteger.

- El símbolo

>redirige la salida a un archivo en lugar de mostrarla en pantalla. secret.txtes el nombre del archivo donde se guardará nuestro mensaje.

¡Genial! Hemos creado nuestro archivo. Pero, ¿cómo sabemos si funcionó correctamente? Comprobemos el contenido:

cat secret.txtEl comando

cat(abreviatura de concatenate) muestra el contenido de los archivos. Al ejecutarlo, deberías ver exactamente tu mensaje secreto en la terminal, confirmando que el archivo se creó adecuadamente.Actualmente, nuestro mensaje está almacenado en lo que los criptógrafos llaman "texto plano" (plaintext), lo que significa que es completamente legible para cualquiera que acceda al archivo. Esto está bien por ahora, pero en escenarios del mundo real, la información sensible nunca debería guardarse así. En los siguientes pasos, utilizaremos OpenSSL para transformar este texto plano en un texto cifrado (ciphertext) seguro.

Cifrado del Mensaje con OpenSSL

Ahora transformaremos nuestro mensaje de texto plano en datos cifrados que solo podrán leerse con la contraseña correcta. Este proceso se llama cifrado y es fundamental para mantener la seguridad de la información en las comunicaciones digitales.

Utilizaremos el cifrado AES-256-CBC, que es un método estándar en la industria. Entendamos cada parte de este término:

- AES (Advanced Encryption Standard): Un algoritmo de cifrado simétrico aprobado por el gobierno de EE. UU. para proteger información clasificada.

- 256: La longitud de la clave en bits; las claves más largas proporcionan una seguridad más robusta.

- CBC (Cipher Block Chaining): Un modo que hace que cada bloque de datos dependa del anterior, mejorando la seguridad.

Para cifrar nuestro archivo, utilizaremos este comando de OpenSSL:

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2Aquí explicamos qué hace cada parte:

openssl enc: Invoca la función de cifrado de OpenSSL.-aes-256-cbc: Especifica el método de cifrado elegido.-salt: Añade datos aleatorios para evitar que mensajes idénticos se vean iguales al ser cifrados.-in secret.txt: Indica nuestro archivo de entrada que contiene el mensaje original.-out secret.enc: Especifica dónde guardar el resultado cifrado.-pbkdf2: Utiliza la Función de Derivación de Clave Basada en Contraseña 2 para generar claves de cifrado de forma segura a partir de contraseñas.

Al ejecutar este comando, OpenSSL te pedirá que crees y verifiques una contraseña. Esta contraseña es crucial porque:

- Genera la clave de cifrado real.

- La necesitarás exactamente como la introduzcas para descifrar el archivo más tarde.

- La seguridad de tus datos cifrados depende de la fortaleza de esta contraseña.

Nota: La terminal no mostrará ningún carácter mientras escribes tu contraseña; este es el comportamiento de seguridad normal en sistemas Linux. Simplemente escribe con cuidado y presiona Enter al terminar.

Después del cifrado, verifica que el archivo cifrado existe con:

ls -l secret.encEsto enumera los archivos con detalles; deberías ver

secret.enccon un tamaño superior a cero, lo que confirma que el cifrado fue exitoso.Intenta ver el contenido cifrado:

cat secret.encLa salida aparecerá como caracteres aleatorios porque ahora está en formato binario cifrado. Esto demuestra cómo el cifrado transforma datos legibles en un texto cifrado seguro que no tiene sentido sin la clave de descifrado adecuada.

Descifrado del Mensaje

Ahora que tenemos nuestro mensaje cifrado guardado en secret.enc, es hora de revertir el proceso y recuperar nuestro mensaje original. El descifrado es como usar una llave especial para desbloquear el texto revuelto que creamos anteriormente. Al igual que necesitamos la contraseña correcta para cifrar, necesitaremos exactamente la misma contraseña para descifrar con éxito.

El comando de descifrado sigue una estructura similar al de cifrado, pero con algunas diferencias importantes. Escribe este comando en tu terminal:

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2Examinemos cuidadosamente cada parte de este comando:

-des el parámetro crucial que cambia OpenSSL al modo de descifrado (decryption).-in secret.encespecifica nuestro archivo cifrado como entrada.-out decrypted.txtnombra el archivo donde se guardará nuestro mensaje recuperado.- El resto de los parámetros (

-aes-256-cbcy-pbkdf2) deben coincidir exactamente con los que usamos durante el cifrado.

Al ejecutar este comando, OpenSSL solicitará tu contraseña. Este es el punto de control de seguridad: debes proporcionar la contraseña idéntica a la utilizada durante el cifrado. Ten en cuenta que:

- El campo de la contraseña permanecerá en blanco mientras escribes (esto es normal por seguridad).

- Cualquier error en la contraseña resultará en una salida ilegible.

- El sistema no te avisará si la contraseña es incorrecta; simplemente fallará al intentar descifrar correctamente.

Tras un descifrado exitoso, debemos verificar los resultados. Usa el comando

catpara mostrar el contenido de tu archivo descifrado:cat decrypted.txtLa terminal debería mostrar el mensaje familiar: "LabEx has the best labs for fun, hands-on learning."

Para tener la certeza absoluta de que nuestro descifrado funcionó perfectamente, podemos comparar los archivos original y descifrado byte por byte usando el comando

diff:diff secret.txt decrypted.txtSi

diffno devuelve ninguna salida, es en realidad el mejor resultado posible: confirma que ambos archivos contienen exactamente el mismo contenido sin ninguna diferencia. Si ves alguna salida, eso indica que el descifrado no fue completamente exitoso.

Entendiendo la Importancia de la Gestión de Claves

En este paso final, exploraremos por qué es tan crucial mantener segura tu clave de cifrado (o contraseña). Las claves de cifrado son como cerraduras digitales: protegen tus datos revolviéndolos de una manera que solo se puede revertir con la clave correcta. Sin una gestión de claves adecuada, incluso el cifrado más fuerte se vuelve inútil.

Intentemos descifrar nuestro archivo de nuevo, pero esta vez usaremos una contraseña incorrecta a propósito. Esta demostración mostrará qué sucede cuando falla la gestión de claves. Ejecuta el siguiente comando en tu terminal:

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

Cuando se te pida la contraseña, introduce intencionadamente algo diferente a lo que usaste durante el cifrado. Esto simula el olvido de una contraseña o que alguien intente acceder a tus datos sin autorización. Ahora, examinemos el resultado:

cat wrong.txt

Verás un mensaje de error o un montón de caracteres aleatorios. Este resultado es importante porque demuestra dos cosas: primero, que OpenSSL implementó correctamente el cifrado (no permitió el acceso a los datos), y segundo, que sin la contraseña exacta, los datos cifrados permanecen completamente seguros.

Este sencillo experimento demuestra varios principios clave de la criptografía. El algoritmo de cifrado (AES-256-CBC en este caso) está diseñado para depender totalmente de la clave: incluso la diferencia de un solo carácter en la contraseña produce una salida completamente distinta. En aplicaciones del mundo real, esto significa:

- Debes almacenar tus claves de cifrado de forma segura (no junto con los datos cifrados).

- Debes utilizar contraseñas fuertes y únicas para el cifrado.

- Los sistemas de gestión de claves suelen incluir procedimientos de respaldo.

- En entornos empresariales, las claves se rotan (cambian periódicamente) con frecuencia.

Recuerda que la seguridad de tus datos cifrados es tan fuerte como tus prácticas de gestión de claves. Al igual que no escribirías la combinación de tu caja fuerte en una nota adhesiva pegada a la misma, debes ser cuidadoso sobre cómo almacenas y proteges tus claves de cifrado.

Resumen

En este laboratorio, has aprendido a instalar y utilizar OpenSSL para operaciones básicas de cifrado. Has explorado conceptos de cifrado simétrico y has practicado el cifrado y descifrado de archivos, comprendiendo al mismo tiempo la importancia de una gestión segura de las claves.

Esta experiencia práctica te ha introducido en los principios fundamentales de la criptografía que forman la base de la seguridad de datos moderna. Ya sea para la protección de datos personales o para el desarrollo profesional, estas habilidades proporcionan una base sólida para seguir explorando el campo de la ciberseguridad.