Introdução

Neste laboratório, você aprenderá a filtrar o tráfego de rede usando o Wireshark, uma ferramenta essencial para análise de redes. Você praticará a análise de um arquivo de pacotes pré-capturado, aplicará filtros de exibição para isolar tráfegos específicos e exportará os resultados filtrados para um exame mais detalhado. Essas habilidades ajudarão você a identificar padrões de rede, solucionar problemas de conectividade e compreender as comunicações de rede.

Primeiros Passos com o Tshark

Antes de mergulhar na interface gráfica, você começará com o tshark, a versão de linha de comando do Wireshark. É uma ferramenta poderosa para análises rápidas e automação via scripts. Nesta etapa, você verificará a instalação e realizará uma inspeção básica em um arquivo de captura de pacotes fornecido.

Primeiro, verifique se o

tsharkestá instalado corretamente conferindo sua versão.tshark --versionVocê deverá ver uma saída indicando a versão do Wireshark e do

tshark, semelhante a esta:TShark (Wireshark) x.x.x (Git vx.x.x packaged as x.x.x-1) ...Um arquivo de captura de exemplo chamado

capture.pcapfoi colocado no diretório do seu projeto. Use o comandolspara confirmar sua presença.ls -lh capture.pcapA saída mostrará os detalhes do arquivo, incluindo seu tamanho e nome.

-rw-rw-r-- 1 labex labex 9.1M Oct 24 2015 capture.pcapPara obter um resumo de alto nível do arquivo de captura, use o utilitário

capinfos, que acompanha o Wireshark.capinfos capture.pcapEste comando fornece metadados sobre o arquivo, como o número de pacotes, a duração da captura e o tamanho médio dos pacotes.

File name: capture.pcap File type: Wireshark/tcpdump/... - pcap File encapsulation: Ethernet File timestamp precision: microseconds (6) Packet size limit: file hdr: 65535 bytes Number of packets: 14 k File size: 9444 kB Data size: 9216 kB Capture duration: 298.505344 seconds First packet time: 2011-01-26 02:52:22.484409 Last packet time: 2011-01-26 02:57:20.989753 Data byte rate: 30 kBps Data bit rate: 247 kbps Average packet size: 646.28 bytes Average packet rate: 47 packets/s SHA256: 77d06d3f33f1a95fb9f2610f20ead8ce978449077d6ba22d4945b85bd48f75d1 RIPEMD160: 68e950b2e438c7be011a46646ddfc8105b65b339 SHA1: 06e502dca8dbfe8e6a9cabc61f722d94756f6db9 Strict time order: True Number of interfaces in file: 1 Interface #0 info: Encapsulation = Ethernet (1 - ether) Capture length = 65535 Time precision = microseconds (6) Time ticks per second = 1000000 Number of stat entries = 0 Number of packets = 14261Por fim, use o

tsharkpara ler os cinco primeiros pacotes do arquivo. A flag-respecifica o arquivo de entrada e-climita a contagem de pacotes.tshark -r capture.pcap -c 5Isso exibirá um resumo de uma linha para cada um dos cinco primeiros pacotes, oferecendo uma visão rápida do tráfego.

1 0.000000 192.168.3.131 → 72.14.213.138 HTTP 997 GET /complete/search?client=chrome&hl=en-US&q=cr HTTP/1.1 2 0.029841 72.14.213.138 → 192.168.3.131 HTTP 440 HTTP/1.1 200 OK (text/javascript) 3 0.223883 192.168.3.131 → 72.14.213.102 TCP 66 55950 → 80 [SYN] Seq=0 Win=8192 Len=0 MSS=1460 WS=4 SACK_PERM=1 4 0.229423 192.168.3.131 → 72.14.213.138 TCP 54 57011 → 80 [ACK] Seq=944 Ack=387 Win=16192 Len=0 5 0.242649 72.14.213.102 → 192.168.3.131 TCP 66 80 → 55950 [SYN, ACK] Seq=0 Ack=1 Win=5720 Len=0 MSS=1430 SACK_PERM=1 WS=64

Filtragem Básica com Tshark

As capturas de pacotes podem conter milhares de registros, dificultando a localização de informações específicas. Os filtros de exibição são usados para restringir a visualização apenas aos pacotes que atendem a certos critérios. Nesta etapa, você aprenderá a aplicar filtros básicos usando o tshark.

Os filtros de exibição são aplicados usando a flag

-Y(Y maiúsculo). Para visualizar apenas pacotes TCP, use o filtrotcp. Vamos visualizar os cinco primeiros pacotes TCP no arquivo.tshark -r capture.pcap -Y "tcp" -c 5A saída agora mostrará apenas os pacotes cujo protocolo seja TCP.

Você também pode filtrar com base em endereços IP. Para ver todos os pacotes originados do endereço IP de origem

192.168.3.131, use o filtroip.src.tshark -r capture.pcap -Y "ip.src == 192.168.3.131" -c 5Observe o uso de

==para uma correspondência exata.Os filtros podem ser combinados usando operadores lógicos como

&&(AND). Para encontrar pacotes TCP do IP de origem192.168.3.131, combine os dois filtros anteriores.tshark -r capture.pcap -Y "tcp && ip.src == 192.168.3.131"Você pode salvar a saída filtrada em um novo arquivo de captura para análise posterior. A flag

-wespecifica o arquivo de saída. Vamos salvar os pacotes TCP filtrados em um arquivo chamadofiltered_tcp.pcap.tshark -r capture.pcap -Y "tcp && ip.src == 192.168.3.131" -w filtered_tcp.pcapVerifique se o novo arquivo foi criado.

ls -lh filtered_tcp.pcapVocê verá o seu novo arquivo de captura, agora menor, listado no diretório.

Explorando o Tráfego com a Interface Gráfica do Wireshark

Embora o tshark seja excelente para automação, a interface gráfica (GUI) do Wireshark oferece um ambiente rico e interativo para análise profunda de pacotes. Nesta etapa, você iniciará a interface do Wireshark e explorará seus principais componentes.

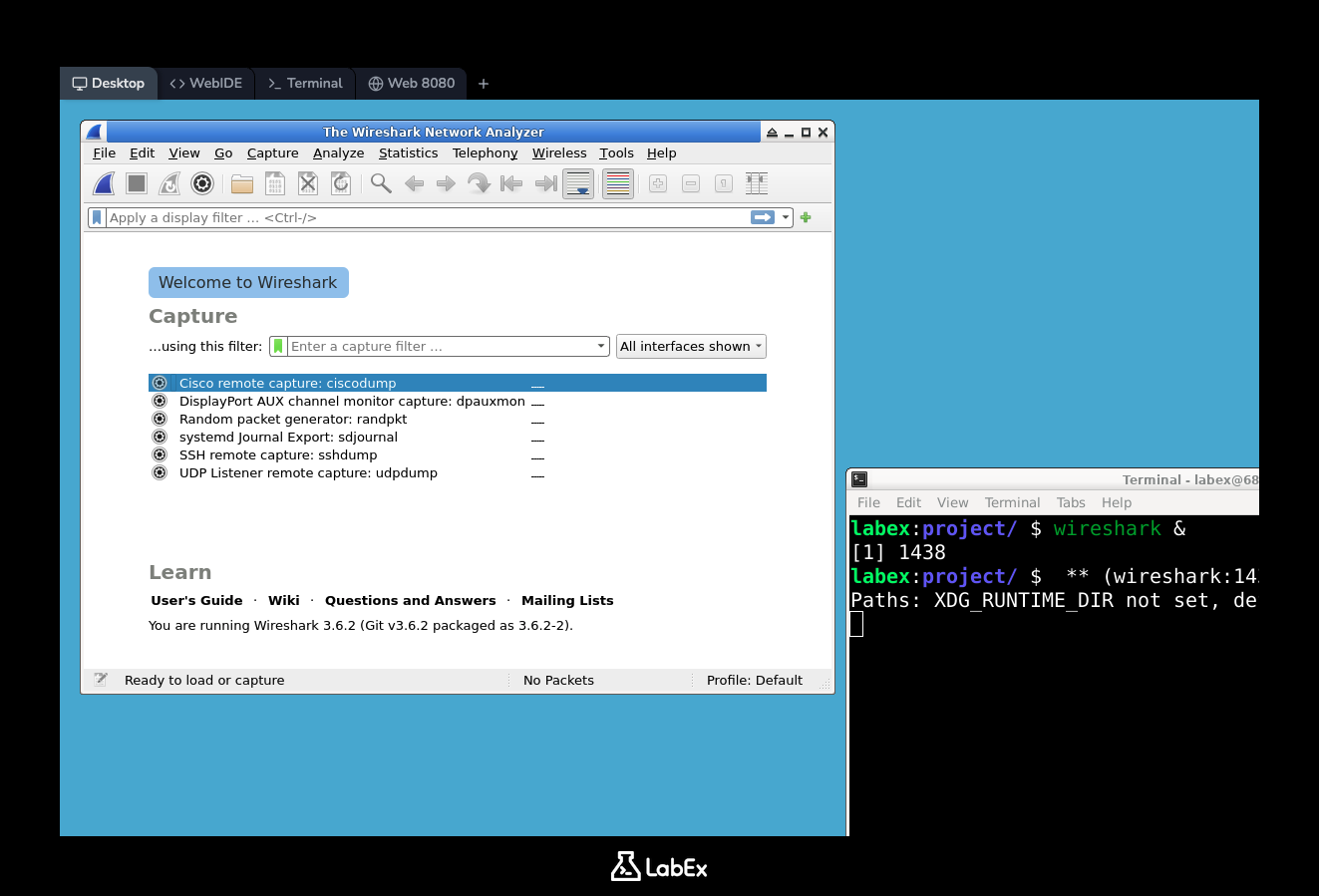

Inicie o aplicativo Wireshark a partir do seu terminal. Importante: Certifique-se de estar usando a Interface de Desktop (Desktop Interface), não apenas um terminal isolado, pois o Wireshark é uma aplicação gráfica que requer um ambiente visual para funcionar corretamente. O símbolo e comercial

&ao final executa o aplicativo em segundo plano, liberando seu terminal para outros comandos.wireshark &Nota: Se você tentar executar este comando em um terminal sem ambiente de desktop, o Wireshark não iniciará. Sempre utilize a Interface de Desktop para aplicações gráficas.

A janela principal do Wireshark aparecerá. Como estamos analisando um arquivo existente, você não precisa selecionar uma interface de rede. Em vez disso, abra o arquivo

capture.pcap.- Vá até a barra de menu e clique em

File->Open.... - No diálogo de arquivos, navegue até

/home/labex/projecte selecionecapture.pcap. - Clique no botão

Open.

- Vá até a barra de menu e clique em

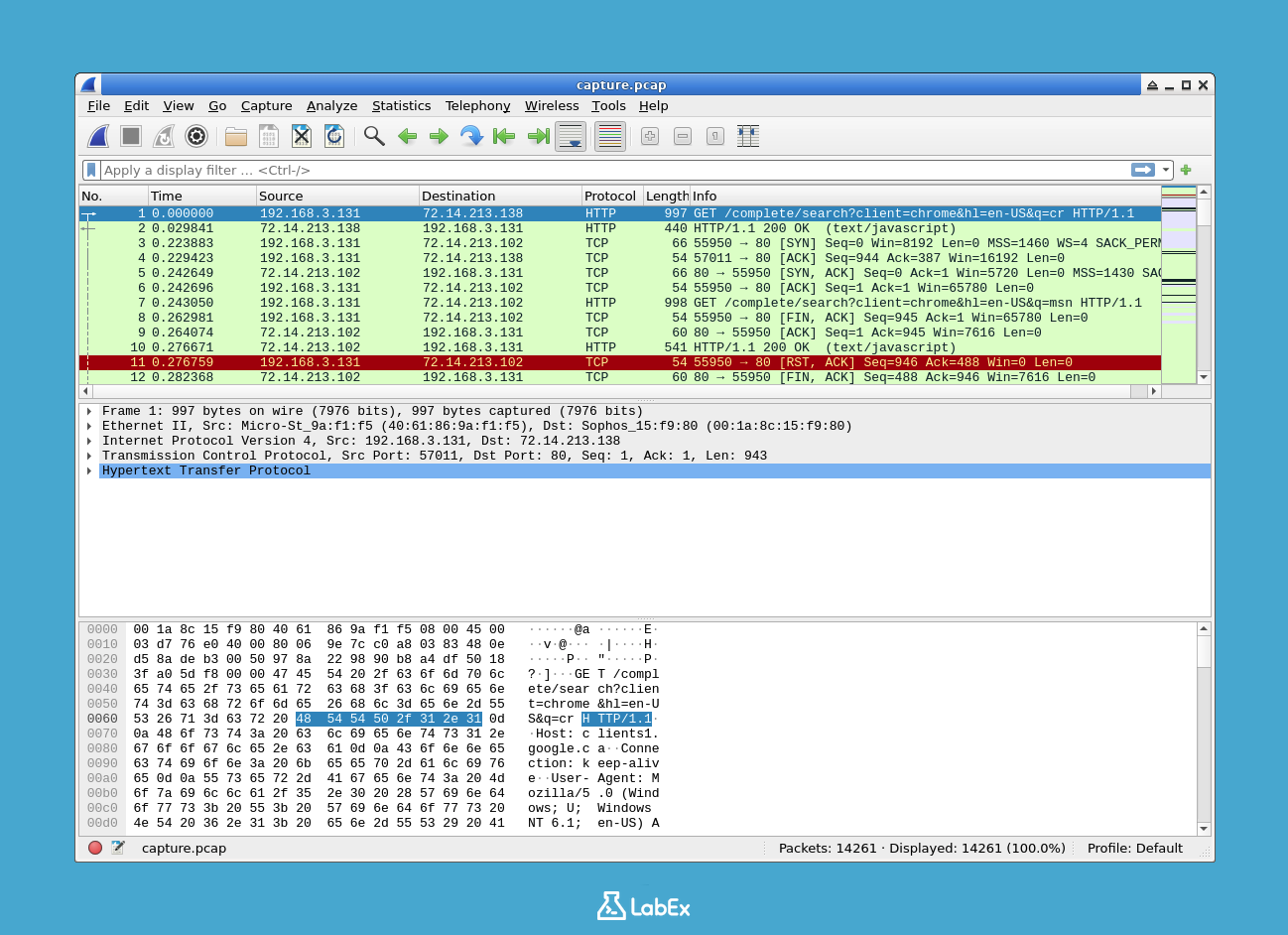

A janela principal agora será preenchida com os pacotes do arquivo. Reserve um momento para se familiarizar com os três painéis principais:

- Painel de Lista de Pacotes (Superior): Uma lista de todos os pacotes na captura, com colunas para o número do pacote, tempo, origem, destino, protocolo e outras informações resumidas.

- Painel de Detalhes do Pacote (Meio): Uma visão detalhada e expansível das camadas de protocolo do pacote selecionado. Você pode expandir cada camada (ex: Ethernet, IP, TCP) para ver seus campos.

- Painel de Bytes do Pacote (Inferior): Os dados brutos do pacote selecionado, exibidos nos formatos hexadecimal e ASCII.

Clique em diferentes pacotes no Painel de Lista de Pacotes e observe como as informações nos painéis de Detalhes e Bytes são atualizadas. Essa exploração interativa é um dos recursos mais poderosos do Wireshark.

Aplicando Filtros de Exibição na Interface Gráfica

A sintaxe dos filtros de exibição que você aprendeu com o tshark funciona de forma idêntica na interface gráfica do Wireshark. A interface fornece feedback visual imediato, facilitando a construção e o teste de filtros complexos.

Localize a barra de filtros de exibição no topo da janela do Wireshark. É um campo de texto longo, geralmente com o texto "Apply a display filter..." como marcador de posição.

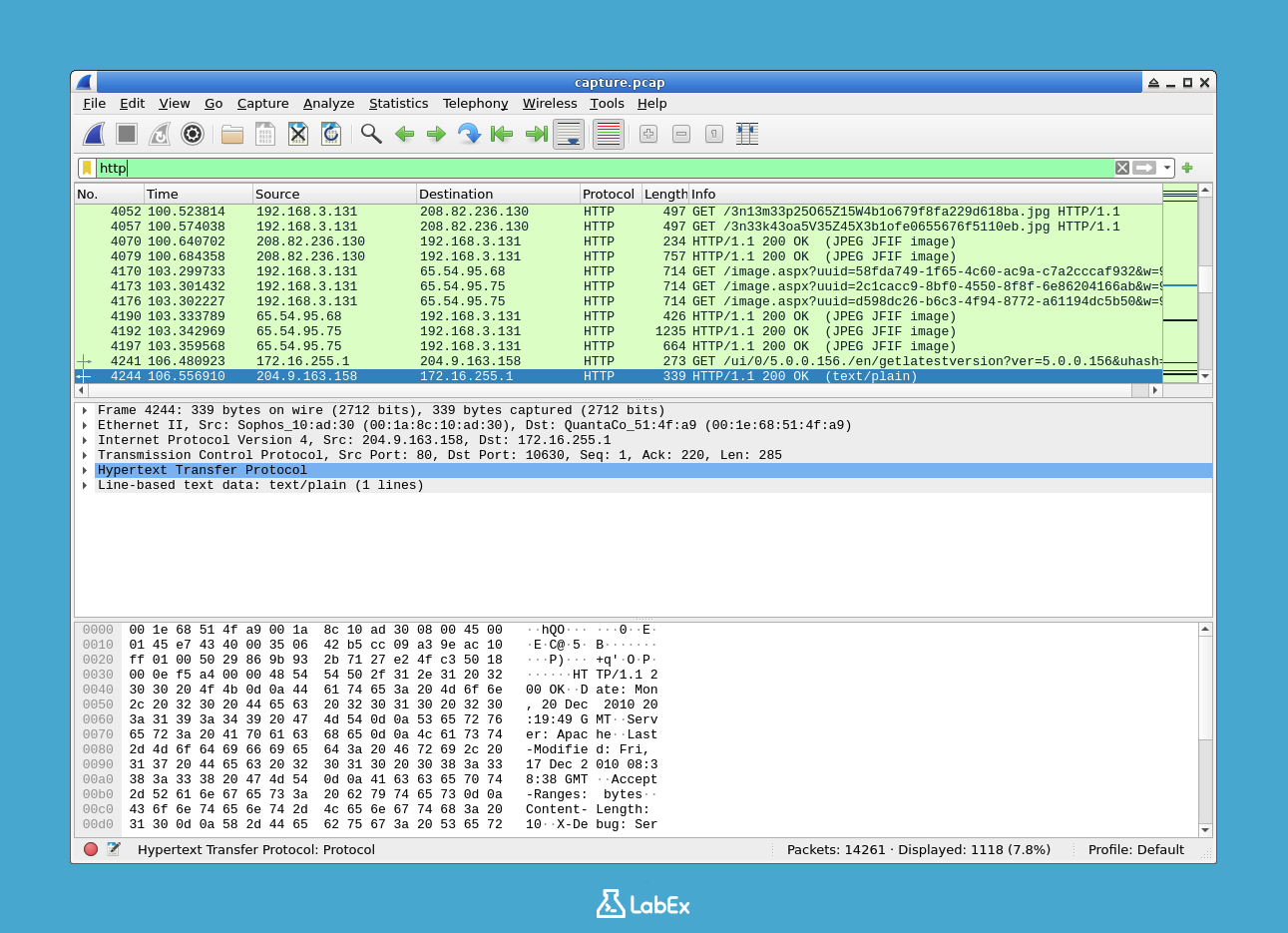

Vamos filtrar o tráfego HTTP. Digite

httpna barra de filtros e pressioneEnterou clique no botãoApply(uma seta à direita da barra).http

O painel de Lista de Pacotes será atualizado instantaneamente para mostrar apenas pacotes HTTP. Observe que a barra de filtros fica verde, indicando uma sintaxe válida. Se você digitar um filtro inválido, ela ficará vermelha.

Agora, vamos encontrar todo o tráfego DNS. Limpe o filtro anterior, digite

dnsna barra de filtros e pressioneEnter.dnsVocê verá agora todas as consultas e respostas do Sistema de Nomes de Domínio (DNS) na captura.

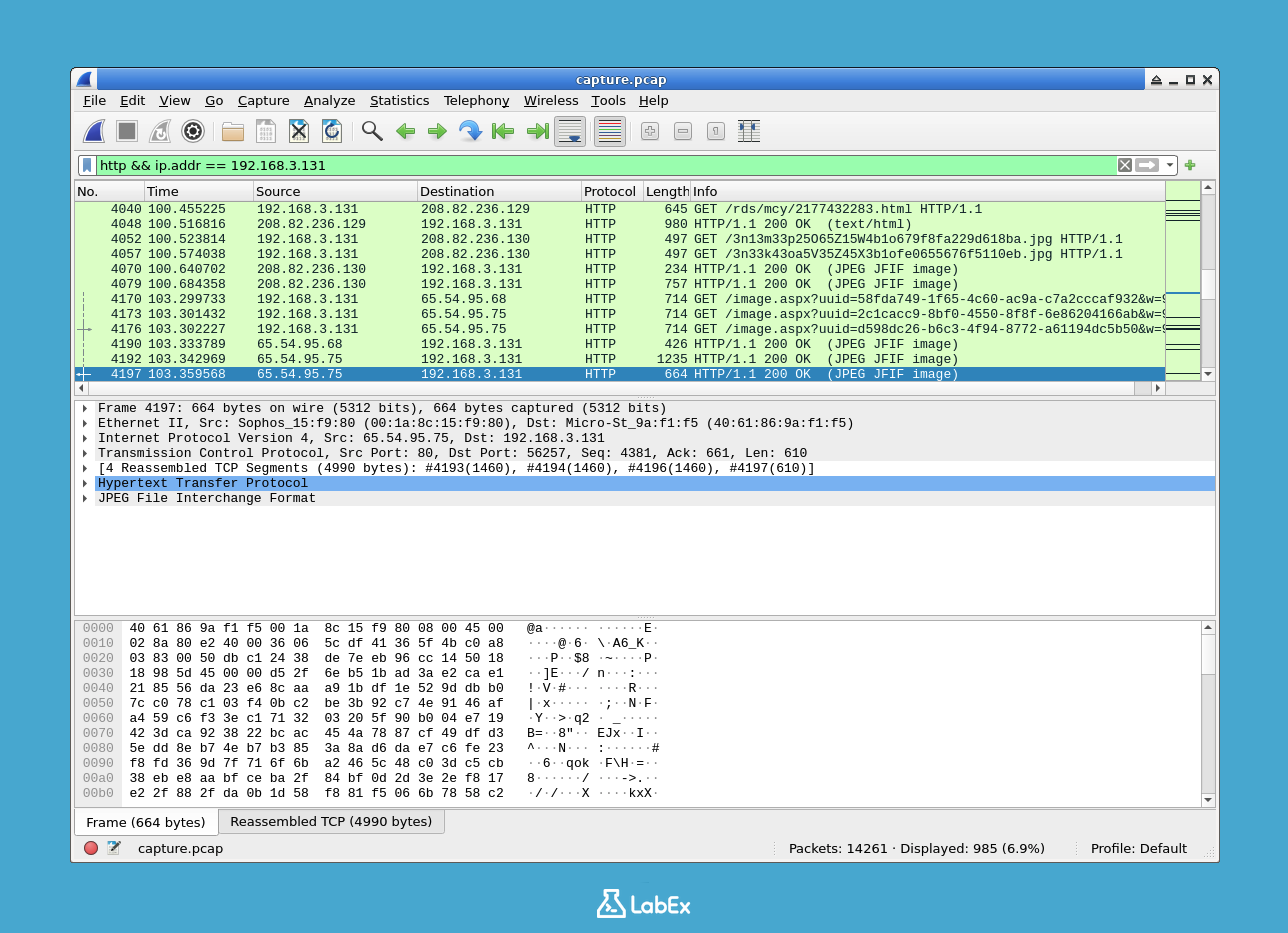

Você pode combinar filtros exatamente como fez no

tshark. Para encontrar tráfego HTTP envolvendo o endereço IP192.168.3.131(seja como origem ou destino), use o filtroip.addrcombinado com o filtrohttp.http && ip.addr == 192.168.3.131

Essa combinação poderosa permite focar em conversas específicas. Experimente outros filtros, como

tcp.port == 80(para tráfego na porta HTTP padrão) ouudp(para tráfego UDP). Para limpar um filtro e ver todos os pacotes novamente, clique no botãoXna barra de filtros.

Exportando Dados Filtrados

Após filtrar o tráfego para isolar um evento de interesse, muitas vezes é necessário exportar os resultados para relatórios, compartilhamento ou análise posterior em outras ferramentas. O Wireshark e o tshark oferecem várias maneiras de exportar dados.

Primeiro, na interface do Wireshark, aplique o filtro

httpcomo fez na etapa anterior.Para salvar apenas os pacotes exibidos (filtrados) em um novo arquivo de captura:

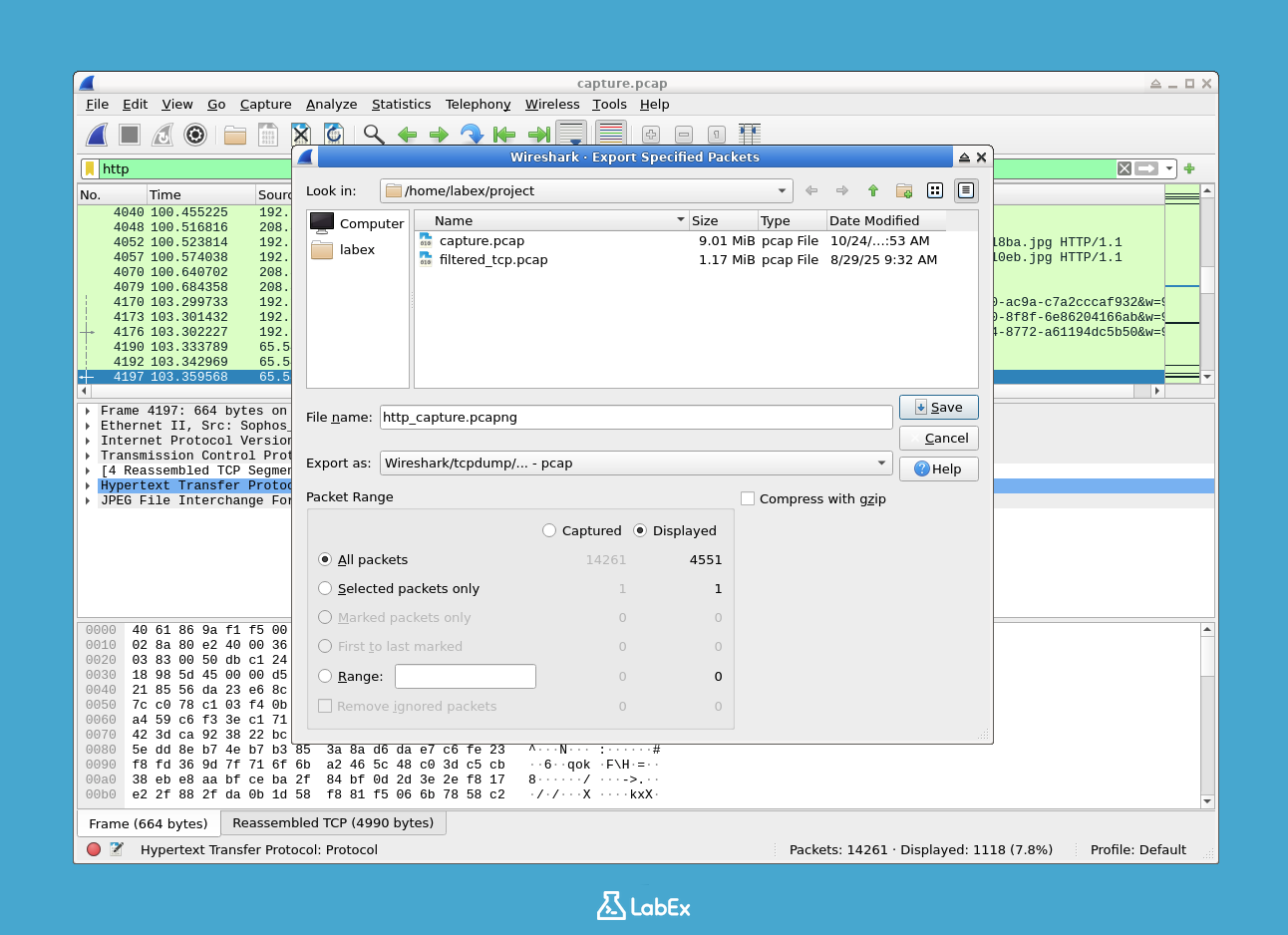

- Vá em

File->Export Specified Packets.... - Na caixa de diálogo, certifique-se de que a opção

Displayedesteja selecionada em "All Packets". - Nomeie o arquivo como

http_capture.pcape salve-o no diretório/home/labex/project.

- Vá em

Você também pode exportar o resumo dos pacotes como um arquivo de texto ou CSV. Para exportar como CSV:

- Vá em

File->Export Packet Dissections->As CSV.... - Certifique-se de que

Displayedesteja selecionado para "All Packets". - Nomeie o arquivo como

http_packets.csve salve-o no diretório do seu projeto.

- Vá em

Você pode realizar as mesmas operações de exportação usando o

tsharkna linha de comando. Isso é útil para automação. O comando a seguir lê o arquivo originalcapture.pcap, filtra porhttpe exporta campos específicos para um arquivo CSV.tshark -r capture.pcap -Y "http" -T fields -e frame.number -e ip.src -e ip.dst -e http.request.method -e http.host -E header=y -E separator=, > http_export_cli.csv-T fields: Especifica o formato de saída.-e ...: Especifica os campos (colunas) a serem exportados.-E header=y: Adiciona uma linha de cabeçalho.-E separator=,: Usa a vírgula como separador.

Verifique se os seus arquivos exportados foram criados.

ls -lh http_*Você deverá ver os arquivos

http_capture.pcap,http_packets.csvehttp_export_cli.csvno seu diretório.

Resumo

Neste laboratório, você aprendeu os fundamentos da filtragem de tráfego de rede com o Wireshark e sua contraparte de linha de comando, o tshark. Você começou inspecionando um arquivo de captura com o tshark e o capinfos. Em seguida, praticou a aplicação de filtros de exibição para isolar protocolos e endereços IP específicos, primeiro com o tshark e depois na interface gráfica interativa do Wireshark. Por fim, aprendeu como exportar seus resultados filtrados para novos arquivos de captura e arquivos CSV legíveis para fins de relatório e análise. Essas habilidades essenciais são a base para qualquer tarefa de análise de rede ou solução de problemas.