Introdução

Neste desafio, você assumirá o papel de um analista de segurança cibernética júnior investigando uma possível violação de dados na Cybertech Industries. A equipe de segurança detectou atividades de rede incomuns fora do horário comercial e forneceu a você um arquivo de captura de pacotes contendo o tráfego de rede suspeito.

Sua tarefa é usar o Wireshark para analisar o arquivo de captura fornecido, criando um filtro de exibição que isole apenas o tráfego HTTPS criptografado (porta TCP 443). Esta técnica de filtragem ajudará você a focar em comunicações potencialmente sensíveis que possam estar relacionadas à suspeita de invasão. Assim que tiver criado o filtro apropriado, você o salvará em um arquivo de texto para fins de documentação.

Filtrar Tráfego Web Criptografado

Como analista de segurança cibernética júnior, você está investigando uma possível violação de dados na Cybertech Industries. A equipe de segurança descobriu atividades de rede anômalas fora do expediente e precisa da sua ajuda. Eles forneceram um arquivo de captura de pacotes contendo o tráfego de rede do momento em que a atividade suspeita ocorreu.

Tarefas

- Usar o filtro de exibição do Wireshark para mostrar apenas o tráfego HTTPS criptografado, filtrando pela porta TCP 443.

Requisitos

- Abrir o arquivo

suspicious_traffic.pcapnglocalizado no diretório~/projectusando o Wireshark. - Criar um filtro de exibição para isolar apenas o tráfego HTTPS (porta TCP 443).

- Salvar seu filtro como

https_filter.txtno diretório~/project, contendo apenas a expressão do filtro (apenas uma linha).

Exemplos

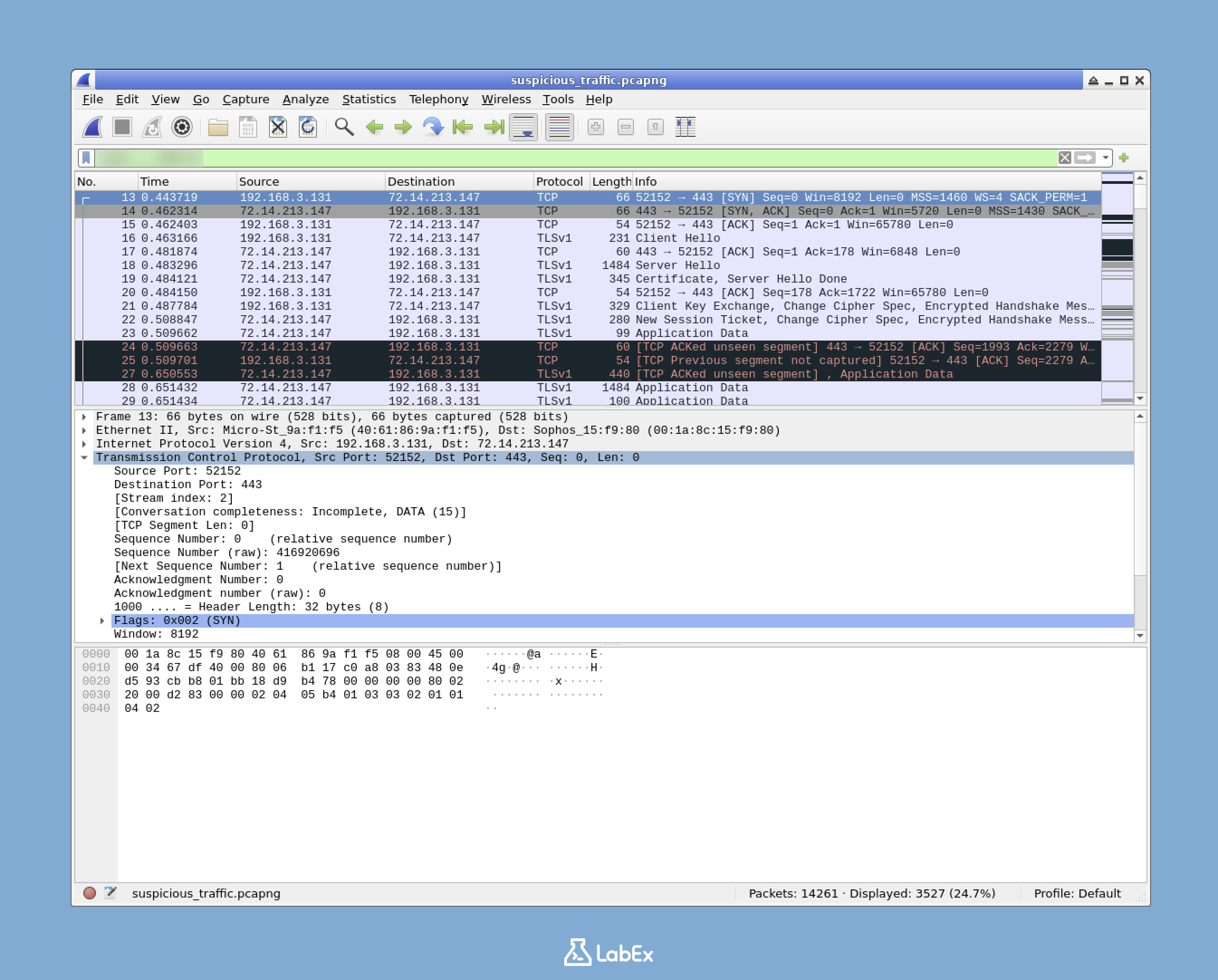

Ao aplicar o filtro correto com sucesso, você deverá ver algo semelhante a isto:

Os pacotes exibidos devem incluir apenas aqueles que utilizam a porta TCP 443, que é a porta padrão para tráfego HTTPS.

O seu arquivo de filtro salvo deve conter apenas a expressão, por exemplo:

ip.addr == 8.8.8.8

(Nota: Este é apenas um exemplo de formato de filtro, não a solução)

Dicas

- No Wireshark, os filtros de exibição são inseridos na barra de filtros no topo da janela principal.

- A expressão do filtro deve focar no número da porta TCP que é usado por padrão para tráfego HTTPS.

- Lembre-se de que números de porta podem ser referenciados usando

tcp.portem expressões de filtro. - Revise a seção sobre "Uso de Filtros de Exibição" do laboratório para mais orientações.

- Certifique-se de salvar apenas o texto da expressão do filtro em seu arquivo, sem qualquer texto adicional ou explicações.

Resumo

Neste desafio, atuei como um analista de segurança cibernética júnior investigando uma possível violação de dados na Cybertech Industries através da análise de tráfego de rede suspeito. Utilizando o Wireshark, aprendi a criar e aplicar filtros de exibição para isolar o tráfego HTTPS criptografado, focando especificamente nas comunicações da porta TCP 443.

O exercício exigiu a abertura de um arquivo de captura de pacotes fornecido, a aplicação da sintaxe de filtro apropriada na barra de filtros do Wireshark e o salvamento da expressão do filtro em um arquivo de texto. Esta habilidade prática é essencial para analistas de segurança que precisam identificar e examinar rapidamente o tráfego web criptografado durante investigações de segurança, permitindo focar nos pacotes relevantes enquanto filtram comunicações de rede não relacionadas.