Introdução

Neste desafio, você assumirá o papel de um estagiário de cibersegurança na NetDefenders, investigando um possível vazamento de dados. Seu instrutor forneceu um arquivo de captura de tráfego de rede, e sua missão é extrair evidências de comunicação entre um funcionário e o labex.io para o seu relatório de treinamento forense.

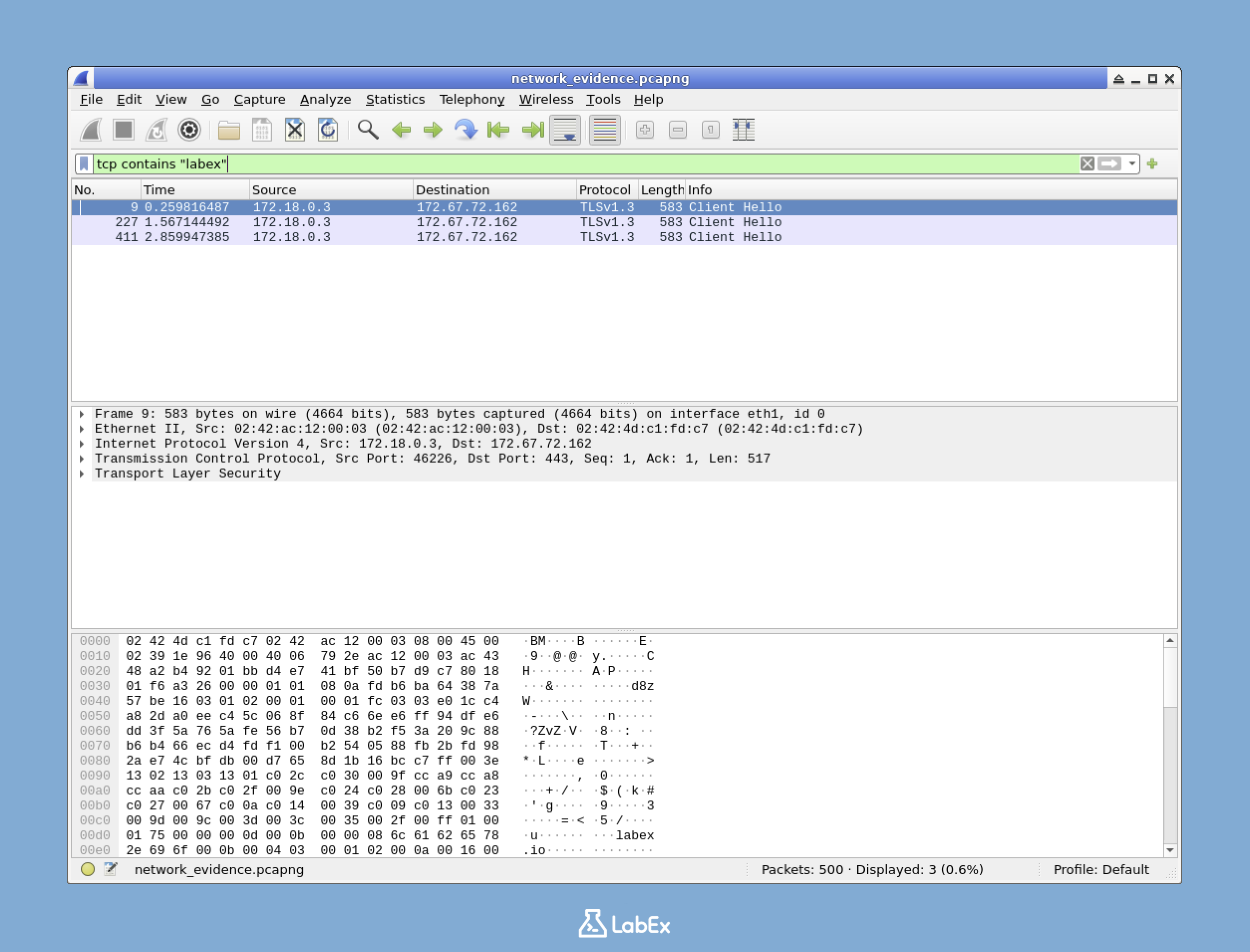

Utilizando o Wireshark, você analisará o tráfego de rede capturado filtrando pacotes TCP que contenham o termo "labex", seguirá o fluxo TCP para examinar a conversa completa e salvará a evidência como um arquivo de texto. Este exercício prático demonstra técnicas essenciais de forense de rede utilizadas por profissionais de segurança para identificar e documentar comunicações web suspeitas.

Extrair Evidências de Tráfego Web

Como estagiário de cibersegurança na NetDefenders, você está investigando um possível vazamento de dados. Seu instrutor capturou o tráfego de rede de um funcionário acessando o labex.io e designou você para extrair os detalhes da comunicação como evidência para o seu relatório de treinamento forense.

Tarefas

- Filtrar o tráfego capturado no Wireshark para exibir apenas pacotes TCP que contenham labex.

- Seguir um fluxo TCP a partir dos pacotes filtrados e salvá-lo como tcp_evidence.txt na pasta do projeto.

Requisitos

- Abra o arquivo de captura

network_evidence.pcapngno Wireshark, localizado no diretório/home/labex/project. - Use um filtro de exibição para mostrar apenas pacotes TCP que contenham "labex" em seu conteúdo.

- Selecione um dos pacotes filtrados e use o recurso "Follow TCP Stream" do Wireshark para visualizar a conversa inteira.

- Salve o conteúdo do fluxo TCP como um arquivo chamado

tcp_evidence.txtno diretório/home/labex/project. - O arquivo salvo deve conter os dados completos do fluxo TCP entre o seu sistema e o labex.io.

Exemplos

Ao aplicar o filtro correto, a tela do seu Wireshark deve se parecer com isto:

Após seguir o fluxo TCP, você verá uma janela exibindo os dados da conversa. O arquivo salvo conterá esses dados, que podem incluir informações de handshake TLS e tráfego HTTPS criptografado.

Dicas

- Para filtrar pacotes TCP contendo um texto específico, use o formato:

tcp contains "text" - Clique com o botão direito em um pacote e selecione "Follow" > "TCP Stream" para visualizar a conversa completa.

- Na janela "Follow TCP Stream", clique no botão "Save As" para salvar os dados do fluxo.

- Certifique-se de salvar o arquivo exatamente com o nome solicitado no diretório especificado.

- O diálogo de salvamento pode sugerir um local diferente por padrão, portanto, navegue até

/home/labex/projectantes de salvar.

Resumo

Neste desafio, realizei tarefas de forense de rede utilizando o Wireshark para extrair evidências de tráfego web de um arquivo de pacotes capturados. A investigação focou no exame da comunicação entre um sistema e o labex.io para documentar um potencial vazamento de dados, o que exigiu a aplicação de filtros de exibição específicos para isolar pacotes TCP relevantes contendo "labex" em seu conteúdo.

O processo envolveu a abertura de um arquivo de captura de rede, a filtragem do tráfego, o acompanhamento de fluxos TCP para visualizar comunicações completas e o salvamento da evidência em um arquivo de texto. Essas técnicas representam habilidades essenciais para profissionais de cibersegurança que conduzem investigações forenses de rede e preparam evidências para relatórios de incidentes de segurança.