Introdução

Neste laboratório, você aprenderá como exportar pacotes do Wireshark, um poderoso analisador de protocolos de rede. A exportação de pacotes é crucial para análise de rede, solução de problemas e investigações de segurança. Também permite que você compartilhe dados capturados com seus colegas.

Ao longo deste laboratório, você capturará tráfego de rede, aplicará filtros para direcionar tipos específicos de comunicação e exportará os dados capturados em vários formatos para análise posterior.

Entendendo e Instalando o Wireshark

O Wireshark é um dos analisadores de protocolos de rede mais utilizados no mundo. Em redes de computadores, a comunicação ocorre através de pequenas unidades chamadas pacotes. Pense em pacotes como pequenos envelopes que transportam dados pela rede. O Wireshark oferece a capacidade de capturar esses pacotes e analisá-los, permitindo que você veja o que está acontecendo em sua rede em um nível muito detalhado. É como ter um microscópio para sua rede, ajudando você a entender como os dados estão fluindo e se há algum problema.

Iniciando o Wireshark

Primeiro, precisamos abrir o Wireshark. Para fazer isso, começaremos abrindo uma janela de terminal. O terminal é uma interface baseada em texto onde você pode inserir comandos para interagir com seu computador. Você pode abrir uma janela de terminal clicando no ícone do terminal na barra de tarefas. A barra de tarefas geralmente fica na parte inferior ou lateral da sua tela e contém ícones para vários aplicativos.

Assim que o terminal estiver aberto, usaremos um comando para iniciar o Wireshark. No terminal, digite o seguinte comando e pressione Enter:

wireshark

Ao executar este comando, o aplicativo Wireshark será aberto. Você verá uma lista de interfaces de rede disponíveis. Interfaces de rede são as conexões que seu computador usa para se comunicar com outros dispositivos na rede, como Wi-Fi ou Ethernet.

Após o Wireshark abrir, reserve um momento para observar a interface. Compreender o layout facilitará o uso da ferramenta posteriormente.

- A seção superior mostra as interfaces de rede disponíveis. É aqui que você escolherá de qual conexão de rede o Wireshark capturará pacotes.

- A seção do meio mostra arquivos abertos recentemente. Se você já usou o Wireshark antes e abriu alguns arquivos de captura de pacotes, eles serão listados aqui para fácil acesso.

- A seção inferior contém links e recursos úteis. Estes podem ajudá-lo com várias tarefas, como obter ajuda ou acessar ferramentas adicionais.

Compreendendo a Interface do Wireshark

Antes de começarmos a capturar pacotes, é crucial saber o que cada parte da interface do Wireshark faz. Esse conhecimento o ajudará a navegar pela ferramenta de forma eficaz e a encontrar as informações de que precisa.

- Barra de Menu: Assim como em outros aplicativos, a barra de menu contém menus típicos de aplicativos como Arquivo, Editar, Exibir, etc. Você pode usar esses menus para executar ações comuns como abrir um novo arquivo, salvar uma captura ou alterar as configurações de exibição.

- Barra de Ferramentas Principal: A barra de ferramentas principal possui atalhos para funções comuns. Esses atalhos tornam mais rápido executar tarefas que você usará com frequência, como iniciar ou parar uma captura de pacotes.

- Barra de Filtro: A barra de filtro é muito útil. Ela permite aplicar filtros de exibição aos pacotes capturados. Isso significa que você pode refinar os pacotes que vê com base em certos critérios, como o endereço IP de origem ou destino.

- Painel de Lista de Pacotes: Este painel mostra cada pacote capturado em uma linha separada. Ele oferece uma visão geral rápida de todos os pacotes que foram capturados.

- Painel de Detalhes do Pacote: Quando você seleciona um pacote no Painel de Lista de Pacotes, o Painel de Detalhes do Pacote mostra informações detalhadas sobre esse pacote. Isso inclui coisas como o protocolo usado, os endereços de origem e destino e outros dados relevantes.

- Painel de Bytes do Pacote: Este painel mostra os bytes brutos do pacote selecionado. É útil se você quiser ver os dados reais que estão sendo transmitidos no pacote.

Agora que você entende o básico da interface do Wireshark, está pronto para começar a capturar algum tráfego de rede.

Capturando Tráfego de Rede

Nesta etapa, você aprenderá como capturar pacotes de rede, que é a função fundamental do Wireshark. A captura de pacotes é como a ferramenta de um detetive que permite que você veja toda a comunicação de rede que está acontecendo em seu sistema. É essencial porque oferece uma visão clara de quais dados estão entrando e saindo do seu dispositivo, o que pode ser crucial para vários propósitos, como solucionar problemas de rede ou analisar possíveis ameaças à segurança.

Iniciando uma Captura de Pacotes

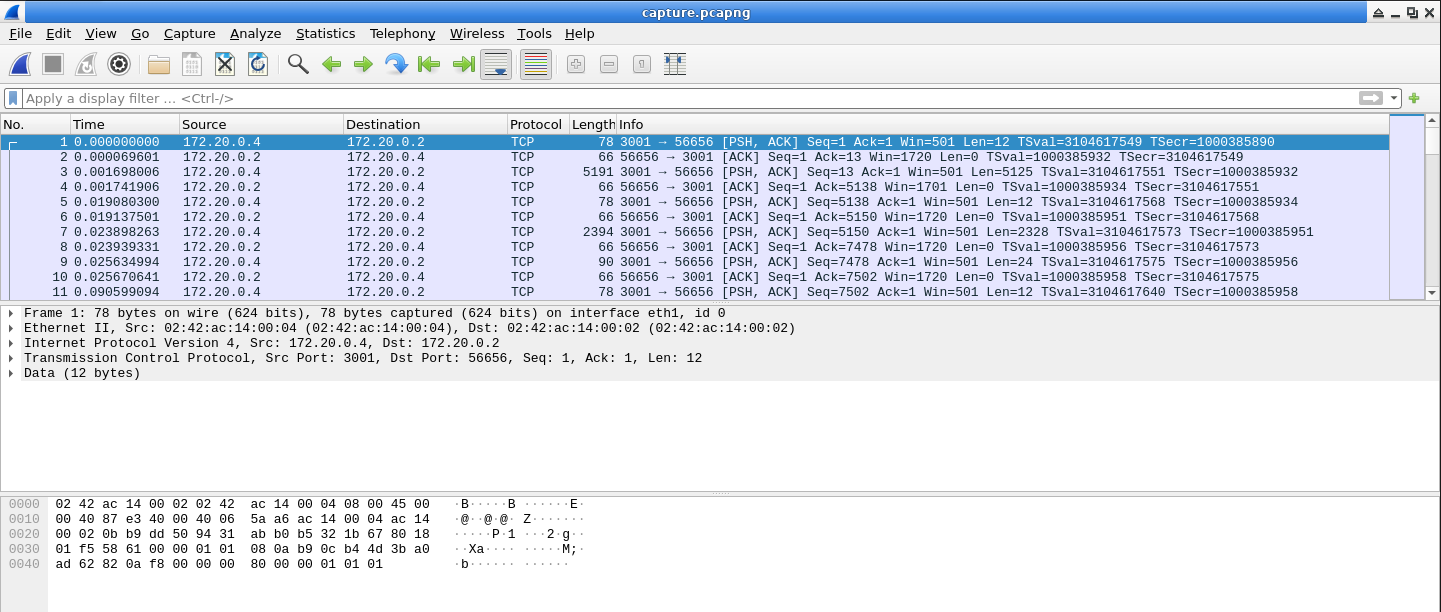

Na interface principal do Wireshark, você notará uma lista de interfaces de rede disponíveis. Essas interfaces são como diferentes portas pelas quais seu dispositivo pode se conectar à rede. Cada interface representa uma maneira diferente de seu dispositivo enviar e receber dados, como Wi-Fi, Ethernet ou uma conexão de rede virtual. Procure esta lista para selecionar a interface apropriada para capturar pacotes.

Selecione a interface

eth1clicando nela. Esta é sua conexão Ethernet principal. Ethernet é uma maneira comum de conectar dispositivos a uma rede local usando um cabo físico. Ao selecionareth1, você está escolhendo capturar o tráfego de rede que passa por esta conexão Ethernet específica.

Clique no ícone azul da barbatana de tubarão na barra de ferramentas para começar a capturar pacotes. Este ícone é o botão de início para a captura de pacotes no Wireshark. Alternativamente, você pode clicar duas vezes na interface

eth1. Depois de iniciar a captura, o Wireshark começará a coletar todos os pacotes de rede que passam pela interface selecionada.Você deve ver pacotes sendo capturados e exibidos em tempo real. Cada linha representa um único pacote. Os detalhes do pacote incluem:

- Número do pacote: Este é um identificador exclusivo para cada pacote, que ajuda você a acompanhar a ordem em que os pacotes são capturados.

- Tempo desde o início da captura: Mostra quanto tempo se passou desde que você iniciou a captura de pacotes quando este pacote específico foi capturado.

- Endereço de origem: Este é o endereço do dispositivo que enviou o pacote. Ele ajuda você a identificar de onde os dados estão vindo.

- Endereço de destino: Este é o endereço do dispositivo para o qual o pacote se destina. Ele mostra para onde os dados estão indo.

- Protocolo: O protocolo indica as regras e padrões usados para a comunicação. Por exemplo, TCP, UDP ou HTTP são protocolos comuns.

- Comprimento do pacote: Ele informa quantos dados estão contidos no pacote.

- Informações sobre o pacote: Isso fornece informações mais detalhadas sobre o conteúdo e o propósito do pacote.

Gerando Tráfego de Rede

Para ver um tráfego mais interessante, vamos gerar algum tráfego HTTP visitando um site. HTTP (Hypertext Transfer Protocol) é o protocolo usado para transferir páginas da web pela internet. Ao gerar tráfego HTTP, você poderá ver a troca real de dados que acontece quando você visita um site.

Enquanto mantém o Wireshark em execução, abra um novo terminal pressionando

Ctrl+Alt+T. O terminal é uma interface de linha de comando onde você pode inserir comandos para interagir com seu sistema.Use o comando

curlpara solicitar uma página da web:curl www.google.comO comando

curlé uma ferramenta usada para transferir dados de ou para um servidor. Neste caso, você está usando-o para solicitar a página da web do Google. Você deve ver o conteúdo HTML da página inicial do Google na saída do terminal. Isso mostra que a solicitação foi bem-sucedida e você recebeu os dados do servidor do Google.Retorne ao Wireshark e observe os novos pacotes que foram capturados. Você deve ver pacotes DNS, TCP e HTTP relacionados à sua solicitação ao Google. DNS (Domain Name System) é usado para traduzir nomes de domínio como

www.google.comem endereços IP. TCP (Transmission Control Protocol) é responsável por estabelecer uma conexão confiável entre seu dispositivo e o servidor. HTTP é usado para transferir os dados reais da página da web.

Parando a Captura e Salvando os Dados

Para parar a captura de pacotes, clique no botão vermelho quadrado de parada na barra de ferramentas. Isso interromperá o processo de coleta de novos pacotes.

Agora que você capturou alguns pacotes, salve-os em um arquivo:

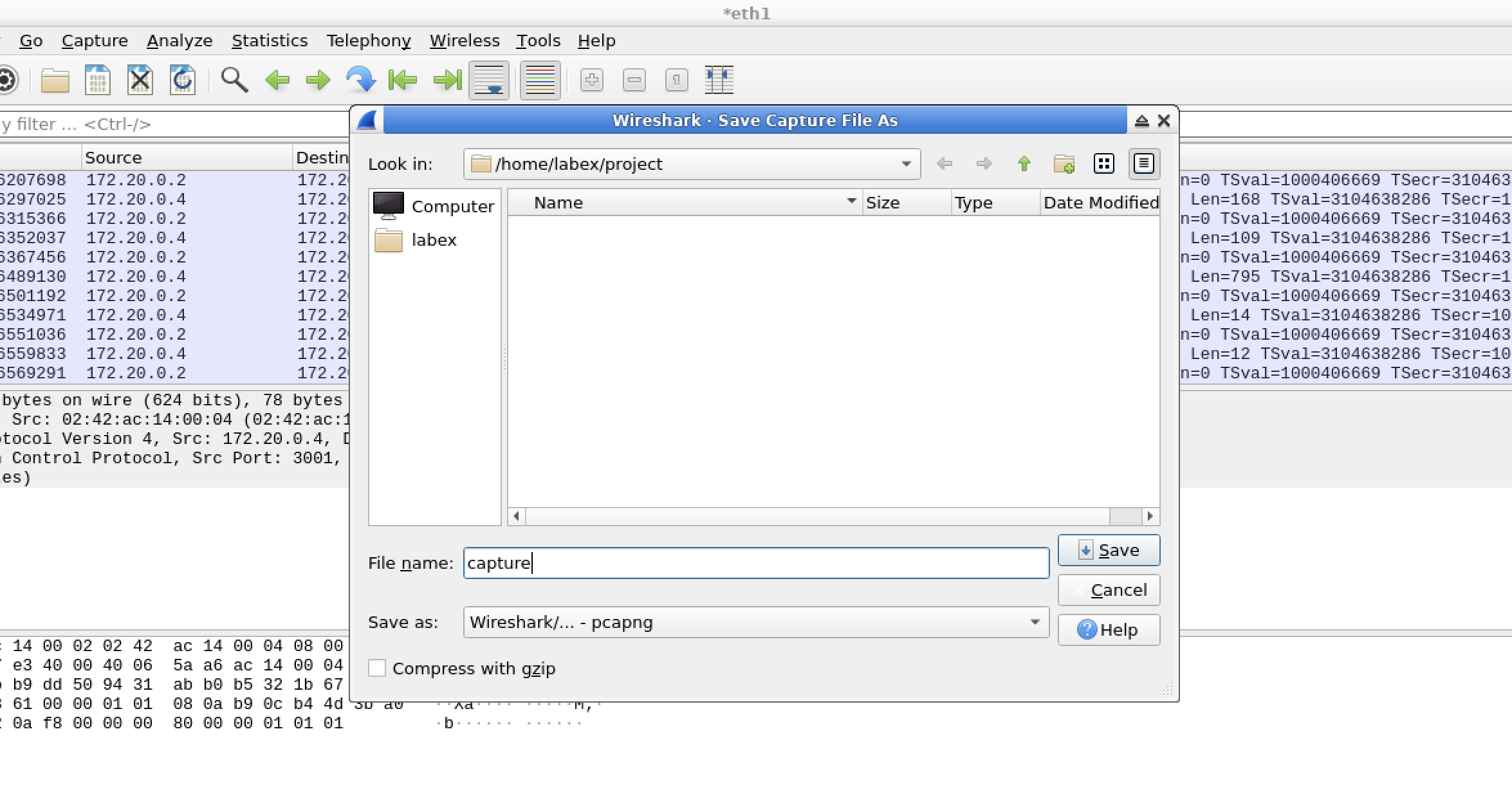

- Clique em

Arquivo (File)na barra de menu. A barra de menu contém várias opções para gerenciar sua sessão do Wireshark, como abrir, salvar e exportar arquivos. - Selecione

Salvar como (Save As). Esta opção permite que você escolha o local e o nome do arquivo onde deseja salvar os pacotes capturados. - Navegue até o diretório

/home/labex/project. Este é o local onde você armazenará os dados dos pacotes capturados. - Digite

capture.pcapngcomo o nome do arquivo. A extensão.pcapngindica que o arquivo está no formato PCAPNG, que é um formato padrão para armazenar dados de pacotes de rede. - Clique em

Salvar (Save).

- Clique em

O arquivo foi salvo. O formato PCAPNG preserva todos os dados da captura e é o formato padrão do Wireshark. Isso significa que todos os detalhes sobre os pacotes capturados, como os endereços de origem e destino, protocolos e conteúdo dos pacotes, são armazenados no arquivo.

Você capturou com sucesso o tráfego de rede e o salvou em um arquivo. Na próxima etapa, você aprenderá como filtrar esses pacotes para se concentrar em tipos específicos de tráfego.

Filtrando Pacotes

Em cenários de rede do mundo real, quando você captura tráfego de rede, os arquivos de captura podem ser extremamente grandes, contendo milhares ou até milhões de pacotes. Analisar todos esses pacotes de uma vez pode ser opressor e ineficiente. É aí que a filtragem entra em ação. A filtragem é uma técnica crucial que permite que você se concentre em tipos específicos de tráfego. Ao restringir os pacotes que você está observando, você pode tornar o processo de análise muito mais gerenciável e encontrar as informações de que você precisa com mais rapidez.

Compreendendo os Filtros de Exibição

O Wireshark é equipado com uma linguagem de filtragem poderosa. Essa linguagem permite que você exiba apenas os pacotes que atendem aos seus critérios específicos. Aqui estão algumas maneiras comuns de usar filtros de exibição:

- Filtrar por protocolo: Você pode mostrar pacotes de um protocolo específico, como HTTP, DNS ou TCP. Isso é útil quando você está interessado em um tipo específico de comunicação de rede. Por exemplo, se você estiver investigando o tráfego da web, pode querer se concentrar em pacotes HTTP.

- Filtrar por endereço IP: Você pode mostrar pacotes que são enviados ou recebidos por endereços IP específicos. Isso ajuda você a rastrear a comunicação entre dispositivos específicos na rede.

- Filtrar por conteúdo: Você pode mostrar pacotes que contêm conteúdo específico. Isso é útil quando você está procurando determinadas palavras-chave ou dados dentro dos pacotes.

- Combinar condições: Você pode usar operadores lógicos para combinar várias condições. Isso permite que você crie filtros mais complexos e precisos.

Aplicando Filtros Básicos

Primeiro, abra seu arquivo de captura no Wireshark. Depois que o arquivo estiver aberto, olhe para a parte superior da janela do Wireshark. Você verá um campo de texto com um fundo azul. Esta é a caixa de filtro. A caixa de filtro é onde você inserirá seus critérios de filtro.

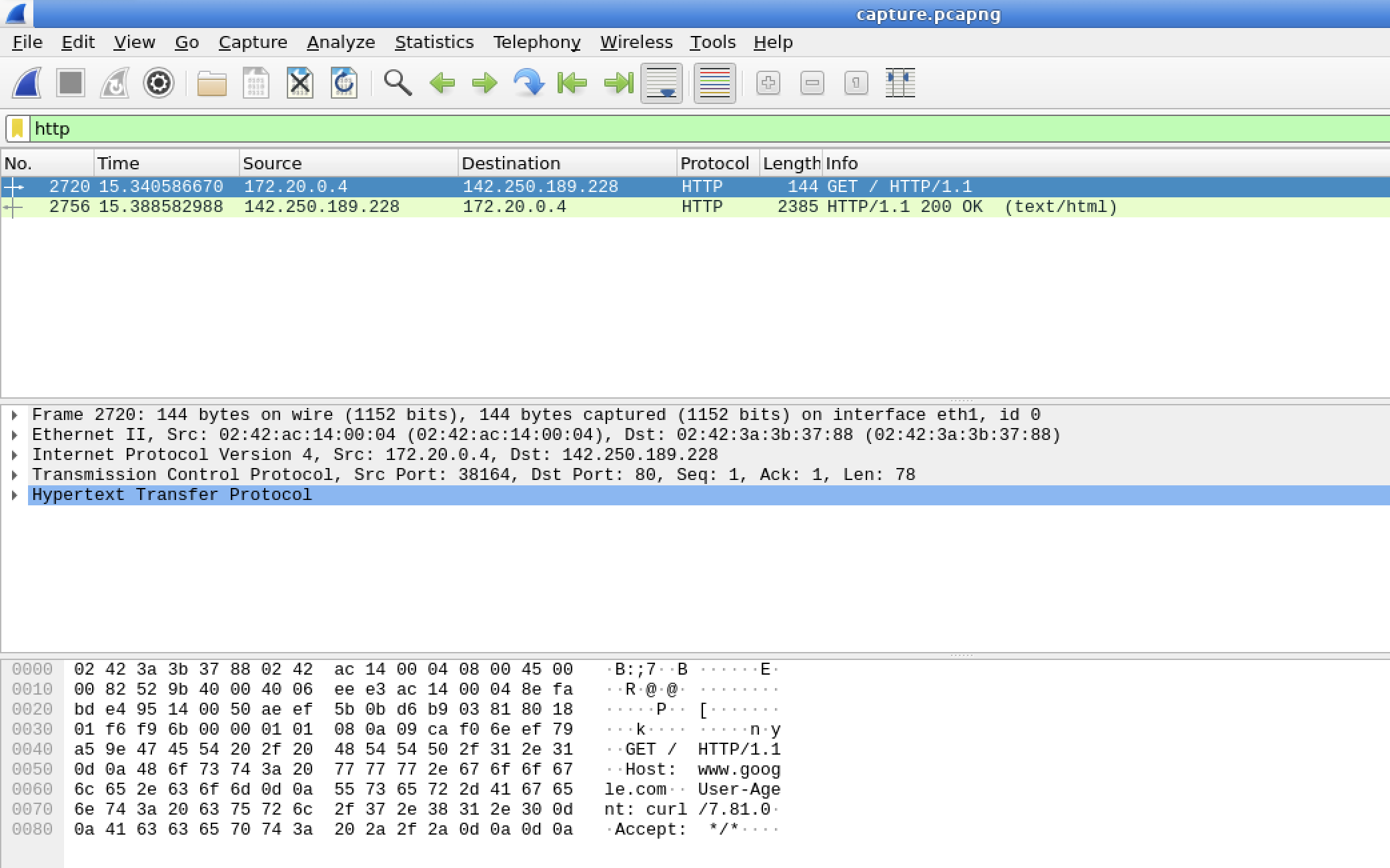

Suponha que você queira filtrar o tráfego HTTP. HTTP é o protocolo usado para comunicação web. Para fazer isso, basta digitar o seguinte na caixa de filtro:

httpDepois de digitar o filtro, você tem duas opções para aplicá-lo. Você pode pressionar a tecla Enter no seu teclado ou clicar no botão de seta para a direita ao lado da caixa de filtro. Depois de fazer isso, o Wireshark começará a aplicar o filtro à lista de pacotes.

Depois de aplicar o filtro, você deve ver apenas pacotes HTTP na lista de pacotes. No entanto, se você não vir nenhum pacote, é possível que seu arquivo de captura não contenha nenhum tráfego HTTP. Nesse caso, você pode tentar usar o filtro

tcpem vez disso. TCP é um protocolo fundamental da camada de transporte, e o uso desse filtro mostrará todos os pacotes TCP no arquivo de captura.Se você quiser limpar o filtro e ver todos os pacotes novamente, há duas maneiras de fazer isso. Você pode clicar no botão "X" no lado direito da caixa de filtro ou pode excluir o texto do filtro na caixa e, em seguida, pressionar a tecla Enter.

Usando Filtros Avançados

Vamos explorar filtros mais específicos para refinar ainda mais sua análise de pacotes.

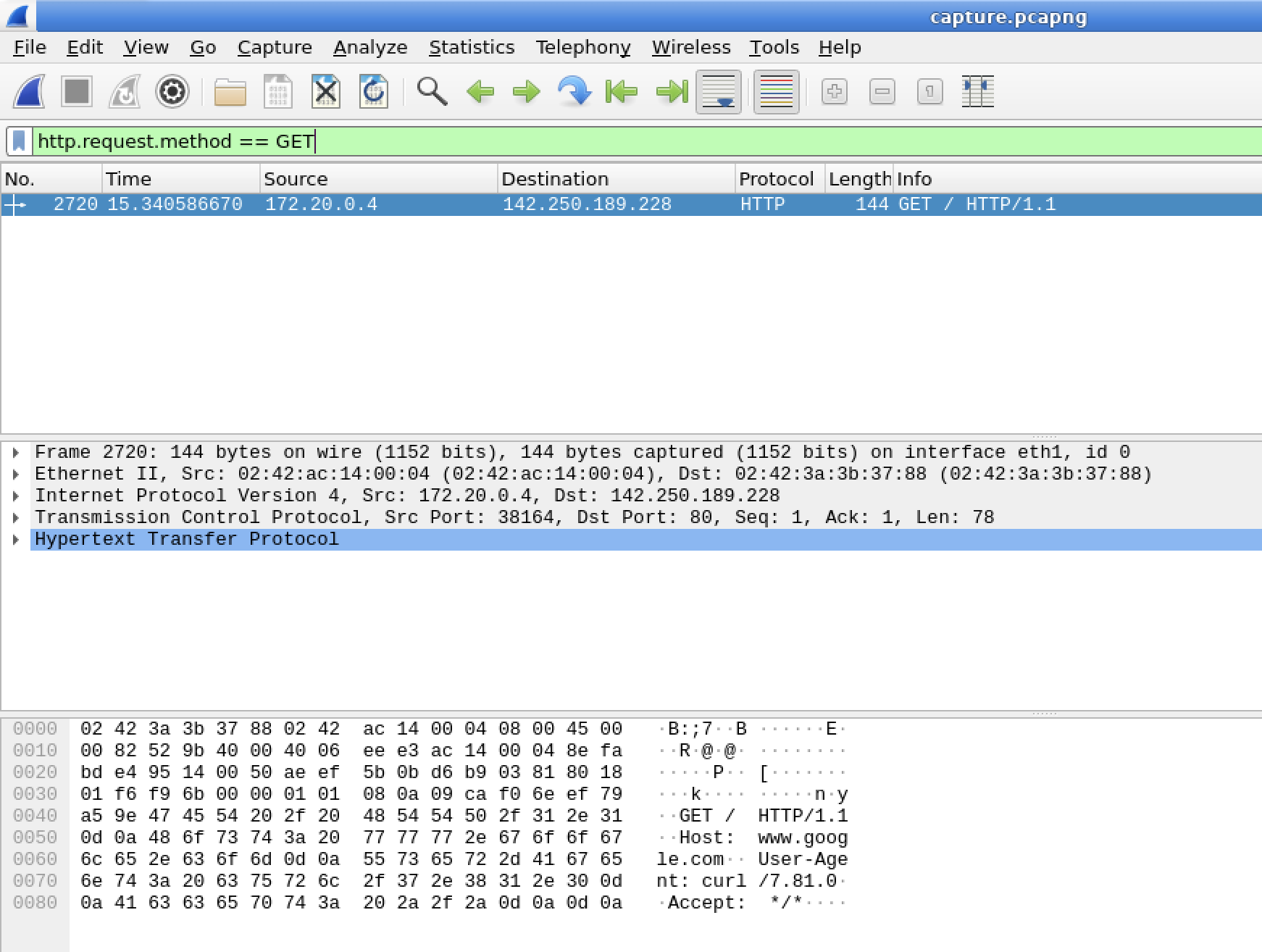

Suponha que você esteja interessado apenas em solicitações HTTP GET. Uma solicitação GET é um tipo comum de solicitação HTTP usada para recuperar dados de um servidor. Para mostrar apenas essas solicitações, insira o seguinte filtro na caixa de filtro:

http.request.method == "GET"Pressione a tecla Enter para aplicar o filtro. O Wireshark pesquisará a lista de pacotes e exibirá apenas as solicitações HTTP GET.

Depois de aplicar o filtro, se você não vir nenhum pacote, isso significa que seu arquivo de captura pode não conter nenhuma solicitação HTTP GET.

Agora, vamos tentar outro filtro. Se você quiser ver todos os pacotes TCP que são destinados à porta 80 (que é a porta padrão para HTTP), insira o seguinte filtro na caixa de filtro:

tcp.dstport == 80Pressione a tecla Enter para aplicar este filtro.

Depois de aplicar o filtro, você deve ver todos os pacotes TCP que são enviados para a porta 80 na lista de pacotes.

Combinando Filtros

Você pode tornar seus filtros ainda mais poderosos combinando vários filtros usando operadores lógicos.

Suponha que você queira ver pacotes que são HTTP ou DNS. DNS é o protocolo usado para traduzir nomes de domínio em endereços IP. Para criar um filtro para isso, insira o seguinte na caixa de filtro:

http or dnsPressione a tecla Enter para aplicar o filtro.

Depois de aplicar o filtro, você deve ver pacotes HTTP e DNS na lista de pacotes.

A filtragem é um recurso poderoso no Wireshark que permite que você se concentre nos pacotes que são mais relevantes para sua análise. À medida que você ganha mais experiência com o Wireshark, você poderá criar filtros mais sofisticados que são adaptados às suas necessidades específicas.

Exportando Pacotes

Depois de capturar e filtrar pacotes, é comum precisar exportá-los. Exportar pacotes permite uma análise mais aprofundada, a criação de documentação ou o compartilhamento dos dados com outras pessoas. O Wireshark oferece vários formatos de exportação, e cada formato é projetado para diferentes casos de uso.

Compreendendo os Formatos de Exportação

O Wireshark suporta múltiplos formatos de exportação. Aqui está uma breve explicação de cada um:

- PCAP/PCAPNG: Este é o formato nativo para arquivos de captura de pacotes. Ele preserva todos os dados exatamente como foram capturados, tornando-o ideal para armazenar e reutilizar dados de pacotes.

- CSV (Comma-Separated Values): Este formato é ótimo para importar os dados do pacote para planilhas ou bancos de dados. Ele organiza os dados em forma tabular, o que é fácil de analisar usando ferramentas comuns de análise de dados.

- TXT (Plain Text): Um formato legível por humanos. É útil para criar documentação, pois apresenta as informações do pacote em um formato de texto simples que qualquer pessoa pode entender.

- XML: Um formato estruturado. Ele pode ser facilmente processado por scripts ou outras ferramentas, o que o torna adequado para análise automatizada.

- PSML/PDML: Estes são formatos especiais do Wireshark. PSML é usado para resumos de pacotes, enquanto PDML fornece informações detalhadas do pacote.

Exportando Pacotes Específicos

Vamos começar exportando alguns pacotes da sua captura.

Primeiro, você precisa limpar quaisquer filtros que você aplicou. Para fazer isso, clique no botão "X" na caixa de filtro. Quando você limpa os filtros, todos os pacotes capturados serão exibidos. Esta etapa é importante porque oferece uma visão completa de todos os pacotes que você capturou, permitindo que você selecione aqueles que deseja exportar.

Em seguida, selecione os pacotes que você deseja exportar. Você pode fazer isso clicando no primeiro pacote. Em seguida, segure a tecla Shift e clique em outro pacote. Isso selecionará todos os pacotes entre eles. Se você quiser selecionar todos os pacotes, basta pressionar

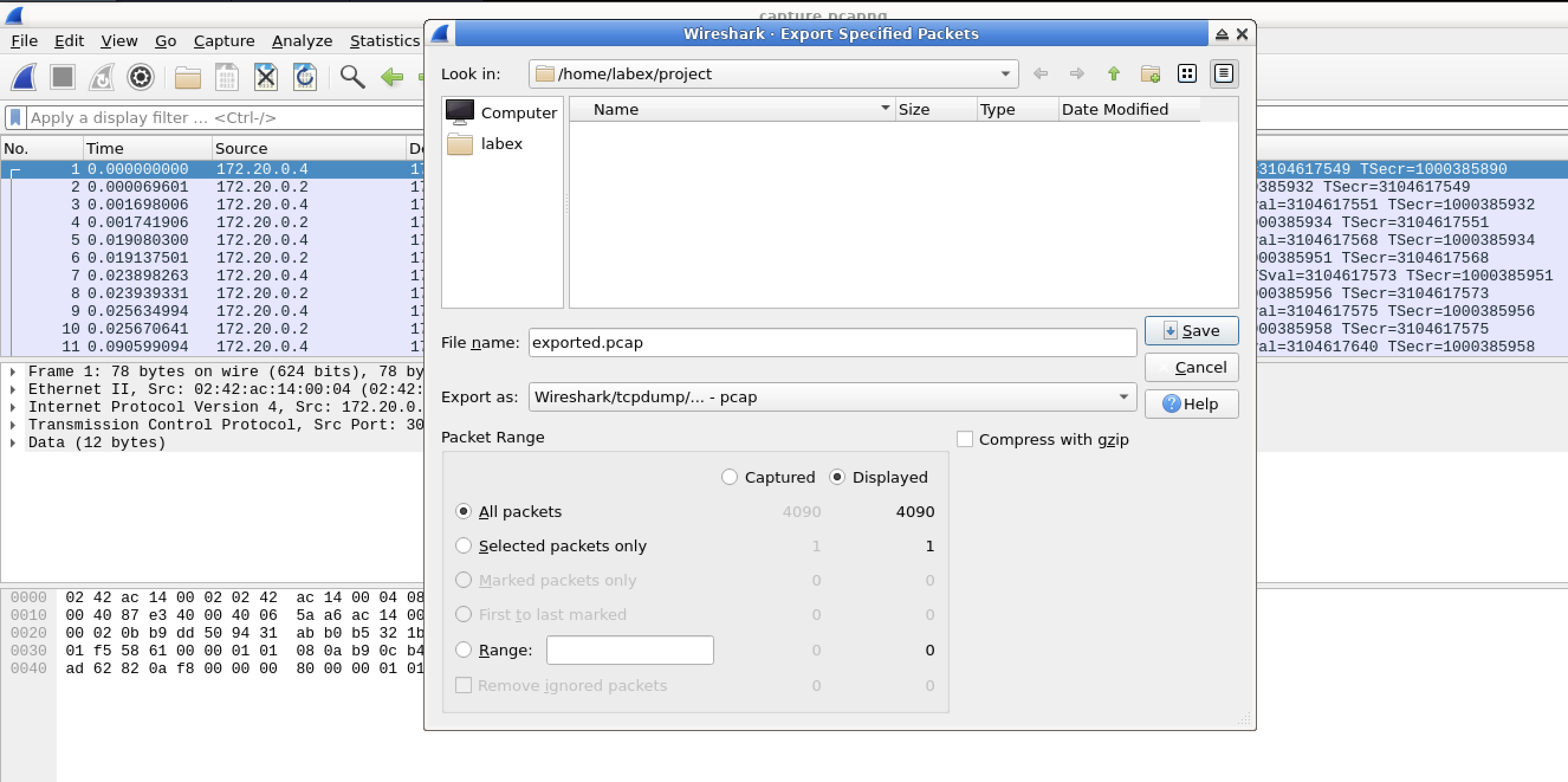

Ctrl+A.Depois de selecionar os pacotes, clique em

Arquivo (File)na barra de menu. Em seguida, selecioneExportar Pacotes Especificados... (Export Specified Packets...). Esta opção permite que você salve os pacotes selecionados em um formato específico.Na caixa de diálogo de exportação que aparece:

- Navegue até o diretório

/home/labex/project. É aqui que você salvará o arquivo exportado. - Verifique o menu suspenso "Salvar como tipo (Save as type)". Se

Wireshark/tcpdump/... - pcapainda não estiver selecionado, selecione-o. O formato PCAP é um formato amplamente utilizado para dados de pacotes. - Digite

exported.pcapcomo o nome do arquivo. Isso nomeará seu arquivo exportado. - Se você não selecionou todos os pacotes, certifique-se de que "Apenas pacotes selecionados (Selected packets only)" esteja selecionado. Isso garante que apenas os pacotes que você escolheu sejam exportados.

- Finalmente, clique em

Salvar (Save).

- Navegue até o diretório

Você exportou com sucesso os pacotes selecionados para um arquivo PCAP. Este arquivo pode ser aberto em qualquer ferramenta que suporte o formato PCAP, não apenas no Wireshark. Isso oferece a flexibilidade de usar diferentes ferramentas para análise posterior.

Exportando em Formato CSV

Agora, vamos exportar os mesmos dados em formato CSV. O formato CSV é muito útil para análise em aplicativos de planilha.

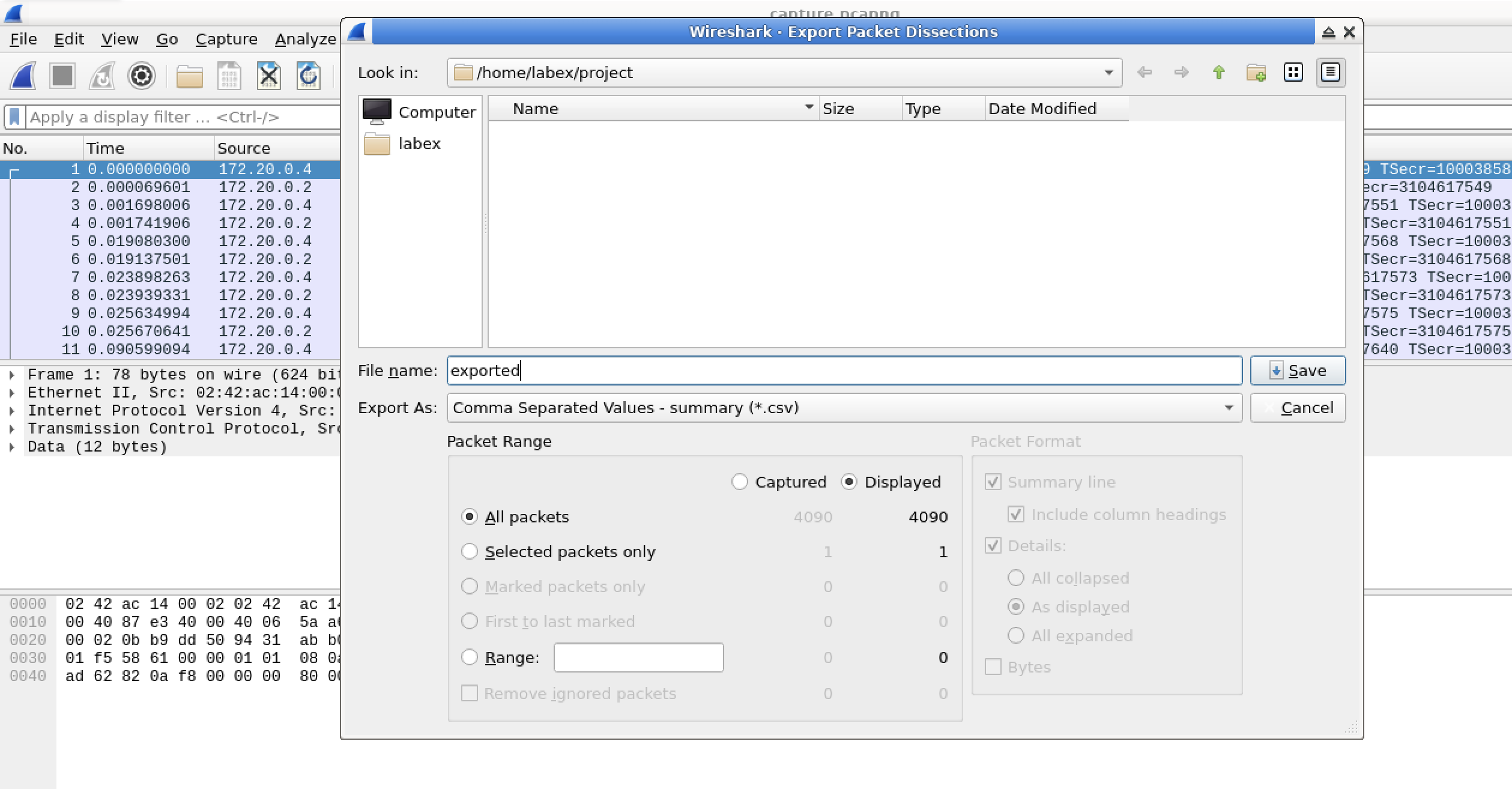

Certifique-se de que seus pacotes ainda estejam selecionados. Caso contrário, pressione

Ctrl+Apara selecionar todos os pacotes novamente. Em seguida, clique emArquivo (File)na barra de menu e selecioneExportar Dissecções de Pacotes... (Export Packet Dissections...). Esta opção permite que você exporte os dados do pacote em diferentes formatos.Clique no botão

Como CSV... (As CSV...). Isso definirá o formato de exportação para CSV.Na caixa de diálogo de exportação:

- Navegue até o diretório

/home/labex/projectpara salvar o arquivo. - Digite

exported.csvcomo o nome do arquivo. - Clique em

Salvar (Save).

- Navegue até o diretório

Você exportou os dados do pacote para um arquivo CSV. Para visualizar o conteúdo deste arquivo, você pode usar o seguinte comando em um terminal:

head -n 10 /home/labex/project/exported.csvEste comando exibirá as primeiras 10 linhas do arquivo CSV. Ele mostra os cabeçalhos das colunas e alguns dados do pacote, dando a você uma visão geral rápida do que está no arquivo.

Exportando Bytes do Pacote

Às vezes, você pode precisar exportar os bytes brutos reais de um pacote. Veja como você pode fazer isso:

Selecione um único pacote na lista de pacotes. Este é o pacote cujos bytes brutos você deseja exportar.

Clique com o botão direito do mouse no pacote e selecione

Exportar Bytes do Pacote... (Export Packet Bytes...). Esta opção permite que você salve os dados brutos do pacote.Na caixa de diálogo de exportação:

- Navegue até o diretório

/home/labex/project. - Digite

packet_bytes.bincomo o nome do arquivo. - Clique em

Salvar (Save).

- Navegue até o diretório

Você exportou os bytes brutos do pacote selecionado. Isso pode ser muito útil para análise detalhada ou para extrair arquivos que estão incorporados em pacotes.

Essas opções de exportação oferecem muita flexibilidade na forma como você analisa e compartilha seus dados de captura de pacotes. O formato que você escolher depende de suas necessidades específicas e das ferramentas que você planeja usar para análise posterior.

Resumo

Neste laboratório, você aprendeu a usar o Wireshark, um poderoso analisador de protocolo de rede, para capturar, filtrar e exportar pacotes de rede. Primeiro, você se familiarizou com a interface do Wireshark e capturou tráfego de rede em tempo real. Em seguida, você aprendeu a aplicar filtros para direcionar tipos específicos de tráfego, como solicitações HTTP ou comunicações TCP. Por fim, você explorou diferentes maneiras de exportar pacotes em formatos como PCAP e CSV para análise ou compartilhamento posterior.

Essas habilidades são essenciais para administradores de rede, analistas de segurança e profissionais de TI. Elas permitem a solução eficiente de problemas de rede, a investigação de incidentes de segurança e a compreensão do comportamento da rede. Dominar os recursos de exportação de pacotes do Wireshark fornece uma ferramenta valiosa para segurança cibernética e análise de rede, estabelecendo uma base para técnicas mais avançadas aplicáveis em funções de TI e segurança do mundo real.