Introdução

Em um processo de teste de intrusão (pentest), a etapa de coleta de informações é uma das fases mais cruciais. Este laboratório foca em apresentar o uso de ferramentas para a obtenção de dados. Quanto mais informações você reunir sobre o host alvo, maior será a taxa de sucesso do teste de intrusão. No sistema Kali, algumas ferramentas de pentest já vêm pré-instaladas. Ao utilizá-las, você se familiarizará gradualmente com os passos básicos da coleta de informações.

Este curso é um tutorial prático de laboratório. Para ajudar a compreender algumas operações, incluímos conteúdos teóricos sobre segurança da informação e recomendamos a leitura dos artigos mais relevantes enquanto você pratica.

Escanear Portas Abertas no Host Alvo

Nesta etapa, apresentaremos como utilizar ferramentas para escanear as portas abertas no host alvo.

No processo de teste de intrusão, é necessário compreender quais portas estão abertas no host alvo. No Kali Linux, duas ferramentas padrão de escaneamento de portas são fornecidas: Nmap e Zenmap. Apresentaremos principalmente o uso dessas duas ferramentas.

Primeiro, vamos iniciar o ambiente de laboratório. A máquina host é o Ubuntu (o desktop ao qual você está conectado atualmente), com ambientes virtuais Docker e QEMU instalados. Eles fornecem suporte de plataforma para o contêiner Kali Linux e para a máquina alvo Metasploitable2, respectivamente.

Na máquina host do LabEx, inicie o Metasploitable2 clicando duas vezes no terminal xfce na área de trabalho e inserindo o seguinte comando:

sudo virsh start Metasploitable2

Aguarde a inicialização da máquina alvo; isso pode levar de 1 a 3 minutos.

Faça um ping na máquina alvo para garantir que ela esteja em execução (pressione Ctrl-C para sair do ping):

ping 192.168.122.102

Agora, vamos iniciar o contêiner Kali e entrar na interface bash, executando a operação de ping para verificar a conectividade de rede:

docker run -ti --network host b5b709a49cd5 bash

Agora, podemos executar a operação de ping para verificar a conectividade de rede (pressione Ctrl-C para sair do ping):

ping 192.168.122.102

Agora que ambos os ambientes de laboratório foram iniciados, podemos começar o teste de intrusão.

Nota: Se você sair acidentalmente do bash atual, o contêiner Kali será interrompido automaticamente. Você pode executar o comando docker run -ti --network host b5b709a49cd5 bash novamente na máquina host para iniciar um novo contêiner Kali e entrar no bash para continuar com as operações do laboratório.

Ferramenta de Escaneamento de Portas TCP: Nmap

O Nmap é um programa de exploração de rede e escaneamento de segurança. Administradores de sistemas e indivíduos podem usar este software para escanear grandes redes e obter informações sobre quais hosts estão ativos e quais serviços estão sendo fornecidos.

O Nmap suporta muitas técnicas de escaneamento, como UDP, TCP Connect(), TCP SYN (escaneamento semiaberto), FTP proxy (ataque Bounce), Idle scan, ICMP, FIN, ACK scan, Xmas Tree, SYN scan e Null scan.

O Nmap inclui quatro funções básicas:

- Descoberta de Host

- Escaneamento de Portas

- Detecção de Versão

- Detecção de Sistema Operacional

Use a ferramenta nmap e insira o seguinte comando para realizar um escaneamento de portas e obter informações sobre as portas abertas na máquina alvo:

nmap 192.168.122.102

Zenmap: Uma Interface Gráfica para o Nmap

O Zenmap é a interface gráfica oficial baseada no Nmap, desenvolvida pelo projeto Nmap. O Zenmap é uma interface gráfica gratuita e de código aberto escrita em Python, que pode ser executada em diferentes plataformas de sistemas operacionais (Windows/Linux/Unix/Mac OS, etc.). O Zenmap visa fornecer um método de operação mais simples para o Nmap. Operações comuns podem ser salvas como perfis, e os usuários podem selecionar um perfil durante o escaneamento, facilitando a comparação de diferentes resultados. Ele também fornece uma exibição gráfica da topologia da rede.

Nota: O ambiente LabEx utiliza o contêiner Kali, portanto, a interface gráfica não pode ser usada no momento.

Obter Informações Básicas Sobre o Host Alvo

Nesta etapa, praticaremos como usar ferramentas para obter informações básicas sobre o host alvo, como o sistema operacional.

Nesta fase, precisamos coletar o máximo de informações básicas possível sobre o sistema operacional do host alvo. Isso aumentará a taxa de sucesso do teste de intrusão. A coleta de informações refere-se à identificação de impressões digitais (fingerprinting), e ferramentas de fingerprinting ativo, como os parâmetros -O e -sV no nmap, são fundamentais. O fingerprinting, embora pareça avançado, é simplesmente identificar a versão do sistema operacional e a versão da aplicação do host alvo para nos ajudar a detectar vulnerabilidades nos níveis de sistema operacional e de aplicação.

Ferramentas de Fingerprinting Ativo

Para obter o sistema operacional do host alvo, use o seguinte comando:

nmap -O 192.168.122.102

No terminal do Kali, execute o comando para visualizar as informações da máquina alvo. O endereço IP da máquina alvo é 192.168.122.102:

Para obter as informações de serviço das portas do host alvo, use o seguinte comando:

nmap -sV 192.168.122.102

Ferramentas de Fingerprinting Passivo

Ferramentas de fingerprinting passivo, como o p0f, não enviam dados de sondagem específicos para o alvo, mas recebem e analisam dados passivamente. Elas são geralmente indetectáveis.

O p0f é poderoso na análise de rede e pode ser usado para analisar NAT, balanceamento de carga, proxies de aplicação e muito mais.

As principais informações identificadas pelo p0f incluem:

- Tipo de sistema operacional, porta

- Se está sendo executado em modo NAT

- Se está sendo executado atrás de um firewall

- Se está sendo executado em modo de balanceamento de carga

No terminal do Kali, execute o seguinte comando para usar o p0f para observar o host alvo. A palavra-chave host é necessária porque o p0f espera uma expressão de filtro de pacotes válida:

p0f host 192.168.122.102

Escaneamento Furtivo (TCP Half-Open Scan)

No terminal do Kali, execute o comando para realizar um escaneamento furtivo:

nmap -sS 192.168.122.102

A vantagem deste método é que ele é difícil de detectar e possui alta furtividade. Geralmente, não deixa um registro no computador alvo.

Escaneamento TCP Connect

No terminal do Kali, execute o comando para realizar um escaneamento TCP connect:

nmap -sT 192.168.122.102

Este tipo de escaneamento será registrado pela maioria dos sistemas, mas pode fornecer mais informações do que um escaneamento furtivo.

Obter Informações de Serviços de Rede do Site Alvo

Nesta etapa, obteremos as informações dos serviços de rede fornecidos pelo site alvo.

Obter Informações de Serviços de Rede

Coletar mais informações sobre os serviços de rede do host alvo ajudará a aumentar a taxa de sucesso do teste de intrusão.

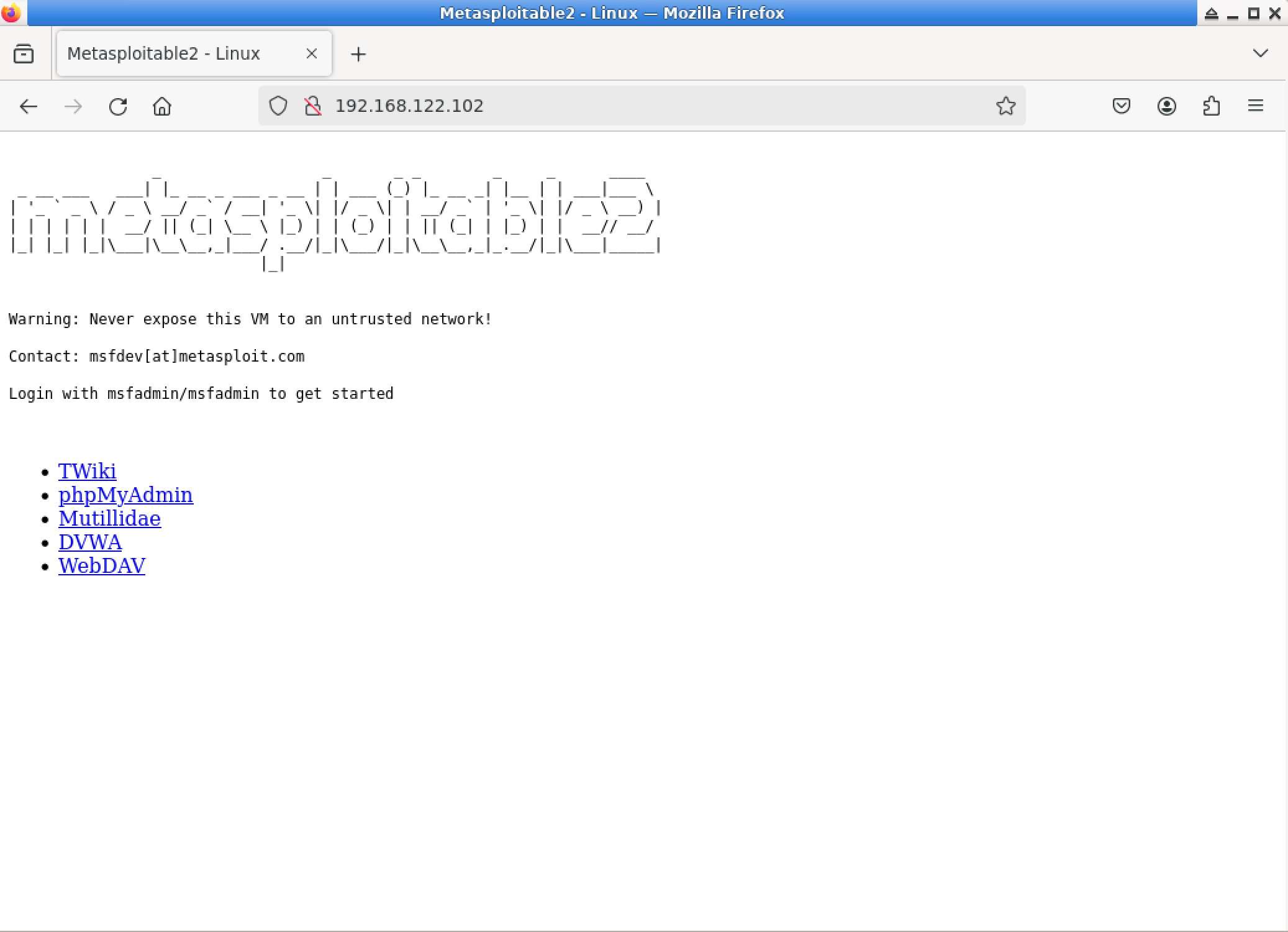

Abra o navegador Firefox e digite http://192.168.122.102 na barra de endereços. Se tudo correr bem, você verá o seguinte:

Escanear Portas Específicas no Host Alvo com o amap

O amap é usado para escanear portas específicas em um host. No terminal do Kali do LabEx, digite o comando para escanear a porta 21 no host alvo:

amap -bqv 192.168.122.102 21

Enumeração de Usuários com smtp-user-enum

A ferramenta smtp-user-enum é usada principalmente para enumeração de usuários SMTP. No terminal do Kali do LabEx, digite o comando para enumerar usuários SMTP:

smtp-user-enum -M VRFY -u root -t 192.168.122.102

Resumo

Neste laboratório, praticamos o uso de várias ferramentas de segurança comuns para coletar informações sobre o host alvo, cobrindo os seguintes pontos de conhecimento:

- Uso de ferramentas para escanear portas abertas no host alvo

- Obtenção de informações básicas sobre o host alvo, como o sistema operacional

- Obtenção de informações de serviços de rede fornecidos pelo site alvo

- Análise das informações coletadas para identificar potenciais vetores de ataque

Ao longo do laboratório, aprendemos como usar diferentes ferramentas para a coleta de informações, o que é um passo crucial no processo de teste de intrusão. Ao dominar essas ferramentas e técnicas, podemos aumentar a taxa de sucesso do teste de intrusão coletando informações mais valiosas sobre o host alvo.