Introdução

Bem-vindo a este laboratório prático focado na enumeração e exploração do Remote Desktop Protocol (RDP). O RDP é um protocolo comum usado por administradores para gerenciar sistemas Windows remotamente. No entanto, quando mal configurado, pode tornar-se um risco de segurança significativo.

Neste laboratório, você simulará um vetor de ataque comum onde um adversário escaneia por serviços RDP expostos, identifica configurações fracas e obtém acesso usando credenciais padrão ou facilmente adivinháveis. Você usará ferramentas padrão de testes de penetração como nmap para escaneamento e xfreerdp para conectar à sessão remota. Seu objetivo final é navegar pelo sistema comprometido e recuperar uma flag oculta.

Após a conclusão, você entenderá como:

- Verificar a conectividade de rede a um sistema alvo.

- Usar

nmappara escanear e enumerar serviços RDP. - Identificar fraquezas de segurança como níveis baixos de criptografia.

- Tentar obter acesso usando credenciais fracas com

xfreerdp. - Realizar pós-exploração básica para localizar informações sensíveis.

Vamos começar este exercício prático em cibersegurança.

Verificar Conectividade com o Alvo usando Ping

Nesta etapa, você realizará a primeira fase de reconhecimento: confirmar que o sistema alvo está online e acessível a partir da sua máquina. O comando ping é uma ferramenta padrão de diagnóstico de rede que envia pacotes ICMP para um host para testar a conectividade.

Seu ambiente inclui um sistema alvo acessível através do nome de host target. Para verificar que você pode se comunicar com ele, execute o seguinte comando no seu terminal para enviar quatro pacotes:

ping -c 4 target

Você deverá ver uma resposta semelhante à abaixo. Isso confirma que o alvo está ativo e seu caminho de rede está livre. O endereço IP e os tempos de resposta podem diferir ligeiramente.

PING target (172.17.0.2) 56(84) bytes of data.

64 bytes from target (172.17.0.2): icmp_seq=1 ttl=64 time=0.105 ms

64 bytes from target (172.17.0.2): icmp_seq=2 ttl=64 time=0.069 ms

64 bytes from target (172.17.0.2): icmp_seq=3 ttl=64 time=0.068 ms

64 bytes from target (172.17.0.2): icmp_seq=4 ttl=64 time=0.067 ms

--- target ping statistics ---

4 packets transmitted, 4 received, 0% packet loss, time 3075ms

rtt min/avg/max/mdev = 0.067/0.077/0.105/0.016 ms

Com a conectividade confirmada, você está pronto para prosseguir com um escaneamento mais detalhado.

Escanear Portas Abertas com Nmap

Nesta etapa, você usará o nmap para escanear o alvo em busca de portas abertas e identificar os serviços em execução nelas. Esta é uma parte crítica da enumeração, pois revela potenciais superfícies de ataque. Verificaremos especificamente o serviço RDP, que normalmente é executado na porta 3389.

Execute o seguinte comando nmap para realizar um escaneamento de versão (-sV) na porta 3389 (-p 3389) e executar um script (--script) para verificar os níveis de criptografia RDP:

nmap -sV -p 3389 --script rdp-enum-encryption target

A saída fornecerá informações detalhadas sobre o serviço RDP.

Starting Nmap 7.80 ( https://nmap.org ) at 2025-09-18 14:51 CST

Nmap scan report for target (172.17.0.2)

Host is up (0.00038s latency).

PORT STATE SERVICE VERSION

3389/tcp open ms-wbt-server xrdp

| rdp-enum-encryption:

| Security layer

| CredSSP (NLA): SUCCESS

| CredSSP with Early User Auth: SUCCESS

| Native RDP: SUCCESS

| RDSTLS: SUCCESS

| SSL: SUCCESS

| RDP Encryption level: High

| 128-bit RC4: SUCCESS

|_ RDP Protocol Version: RDP 5.x, 6.x, 7.x, or 8.x server

Nmap done: 1 IP address (1 host up) scanned in 13.57 seconds

A partir dos resultados do escaneamento, observe que a porta 3389/tcp está aberta e executando o serviço xrdp. Embora o nível de criptografia seja exibido como "High" (Alto), a principal vulnerabilidade reside nas credenciais fracas, em vez de fraquezas na criptografia. O serviço suporta múltiplos métodos de autenticação, e exploraremos a autenticação por senha fraca na próxima etapa.

Conectar ao Alvo via RDP

Nesta etapa, você tentará se conectar ao serviço RDP usando as credenciais administrator e password. Este par é um padrão comum e frequentemente um alvo principal para ataques de força bruta. Você usará o xfreerdp, um cliente RDP de linha de comando para Linux.

Primeiro, certifique-se de que o xfreerdp está instalado. O script de configuração deve ter lidado com isso, mas você pode executar sudo apt install freerdp2-x11 se necessário.

Agora, execute o seguinte comando para se conectar ao target:

xfreerdp /u:administrator /p:password /v:target

/u:administrator: Especifica o nome de usuário./p:password: Especifica a senha./v:target: Especifica o endereço do servidor.

Você poderá ver um aviso de certificado porque o alvo está usando um certificado autoassinado. Isso é normal em ambientes de laboratório. Digite yes e pressione Enter para prosseguir.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Please check if the server is running with the correct certificate.

[11:25:30:789] [INFO][com.freerdp.client.x11] - Certificate details:

...

The certificate is not trusted. Do you trust the certificate? (Y/N) yes

Após a autenticação bem-sucedida, uma nova janela será aberta, exibindo a área de trabalho remota do sistema alvo. Agora você tem acesso gráfico à máquina.

Explorar Sistema Alvo e Localizar Flag

Nesta etapa, seu objetivo final é explorar o sistema remoto e encontrar a flag. Isso simula a fase de pós-exploração, onde um atacante procura por dados valiosos.

Dentro da janela da sessão RDP, você verá um ambiente de desktop. Você tem várias maneiras de localizar e visualizar a flag:

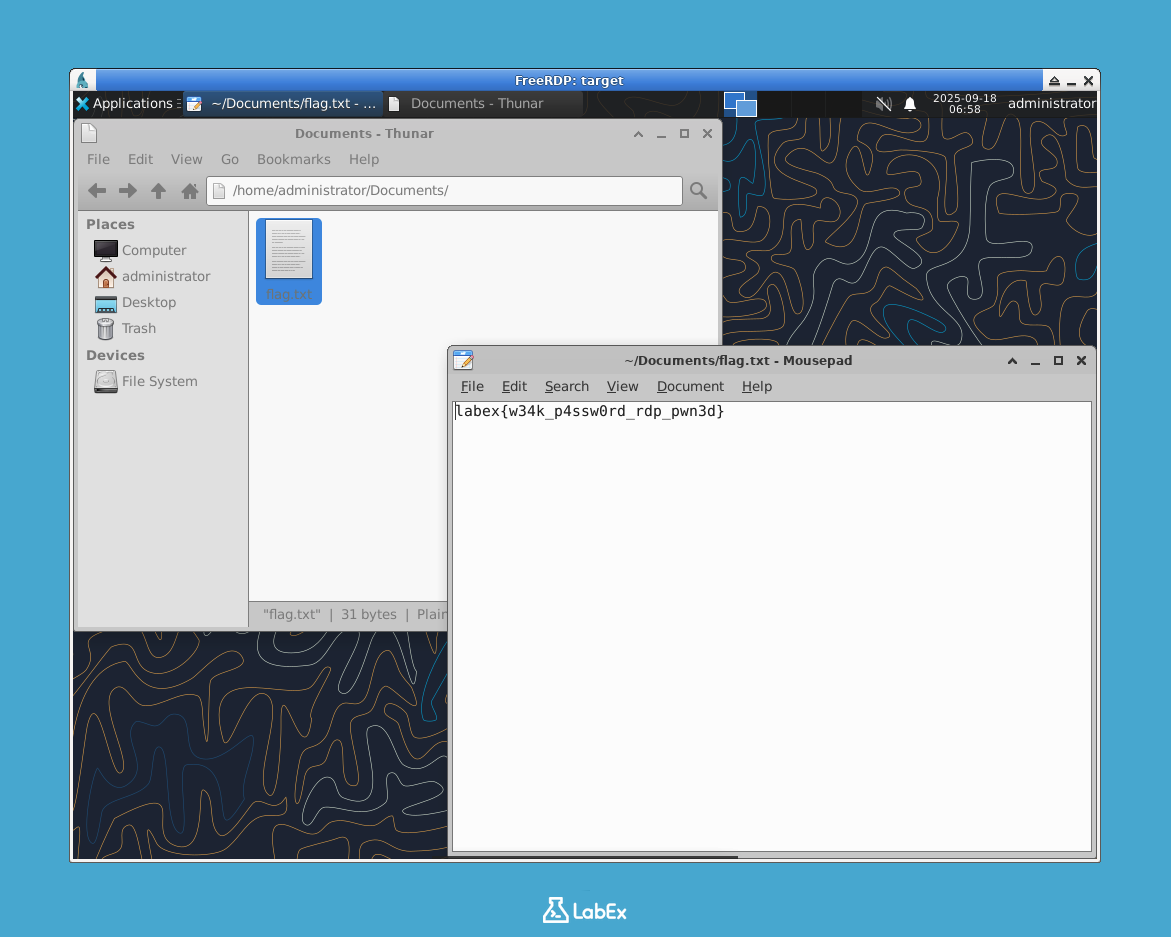

Método 1: Usando o Gerenciador de Arquivos

- Localize e abra o aplicativo Gerenciador de Arquivos (pode parecer um ícone de pasta).

- Navegue até a pasta

Documentsdentro do diretório home doadministrator:/home/administrator/Documents. - Encontre o arquivo chamado

flag.txt. - Dê um duplo clique em

flag.txtpara abri-lo com o editor de texto (Mousepad).

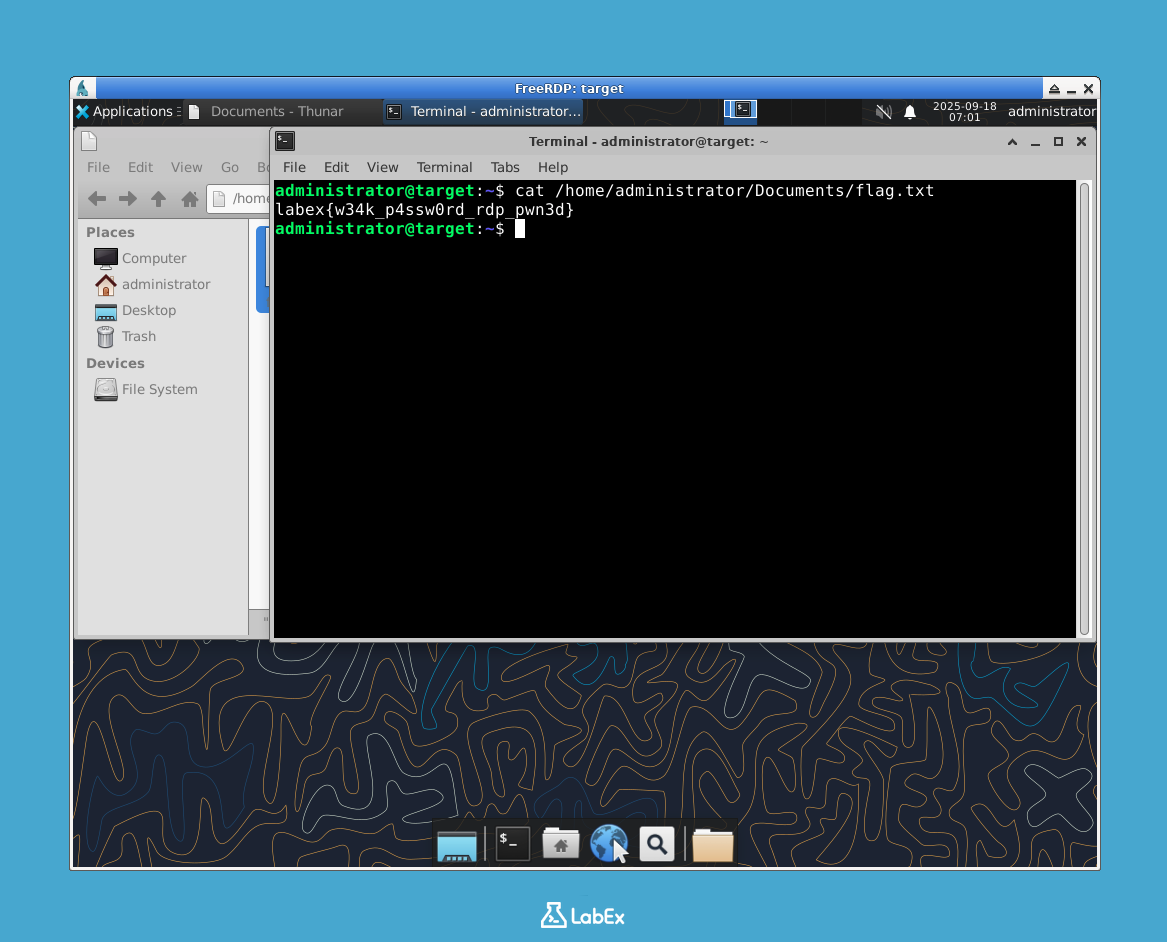

Método 2: Usando o Terminal

- Abra o aplicativo Terminal a partir do desktop ou menu.

- Execute o comando:

cat /home/administrator/Documents/flag.txt

Qualquer um dos métodos revelará o conteúdo do arquivo da flag.

labex{w34k_p4ssw0rd_rdp_pwn3d}

Parabéns! Você enumerou com sucesso o serviço RDP, explorou uma senha fraca e recuperou a flag.

Importante: Para completar a verificação do laboratório, você precisa copiar o valor da flag e salvá-lo em um arquivo na máquina host. Crie um arquivo chamado flag.txt no diretório /home/labex/project e cole o conteúdo da flag nele.

echo "labex{w34k_p4ssw0rd_rdp_pwn3d}" > /home/labex/project/flag.txt

Agora você pode fechar a janela RDP para desconectar a sessão.

Resumo

Neste laboratório, você executou com sucesso um ataque simulado contra um serviço Remote Desktop Protocol mal configurado. Você progrediu pelas etapas chave de um teste de penetração:

- Reconhecimento: Você usou

pingpara confirmar que o alvo estava online. - Enumeração: Você usou

nmapcom scripts específicos para identificar uma porta RDP aberta e coletar detalhes sobre sua configuração, como seu nível de criptografia fraco. - Exploração: Você usou

xfreerdppara obter acesso ao sistema remoto explorando uma senha fraca e previsível para a contaadministrator. - Pós-Exploração: Você navegou pela estrutura de arquivos do sistema comprometido para localizar e recuperar a flag.

Este exercício demonstra o quão crítico é proteger serviços de acesso remoto. Expor o RDP à internet, usar credenciais fracas ou padrão e empregar configurações de segurança desatualizadas pode criar vulnerabilidades graves. Ao entender esses vetores de ataque, você está mais preparado para implementar medidas defensivas robustas.