Introdução

Neste laboratório, você aprenderá os fundamentos da criptografia utilizando o OpenSSL, um conjunto de ferramentas amplamente utilizado para comunicação segura e proteção de dados. Você explorará como a criptografia transforma dados legíveis em formatos seguros, garantindo a confidencialidade mesmo que as informações sejam interceptadas.

Esta experiência prática guiará você pela instalação do OpenSSL, pela execução de criptografia simétrica e pelo gerenciamento seguro de chaves. Ao final, você entenderá como essas técnicas protegem informações sensíveis em aplicações do mundo real, como bancos online e sistemas de mensagens.

Instalando o OpenSSL

Antes de começarmos a criptografar mensagens, precisamos instalar o OpenSSL em nosso sistema. O OpenSSL é um kit de ferramentas robusto e completo para os protocolos Transport Layer Security (TLS) e Secure Sockets Layer (SSL), servindo também como uma biblioteca de criptografia de uso geral. Pense nele como uma caixa de ferramentas contendo todos os instrumentos necessários para proteger comunicações digitais.

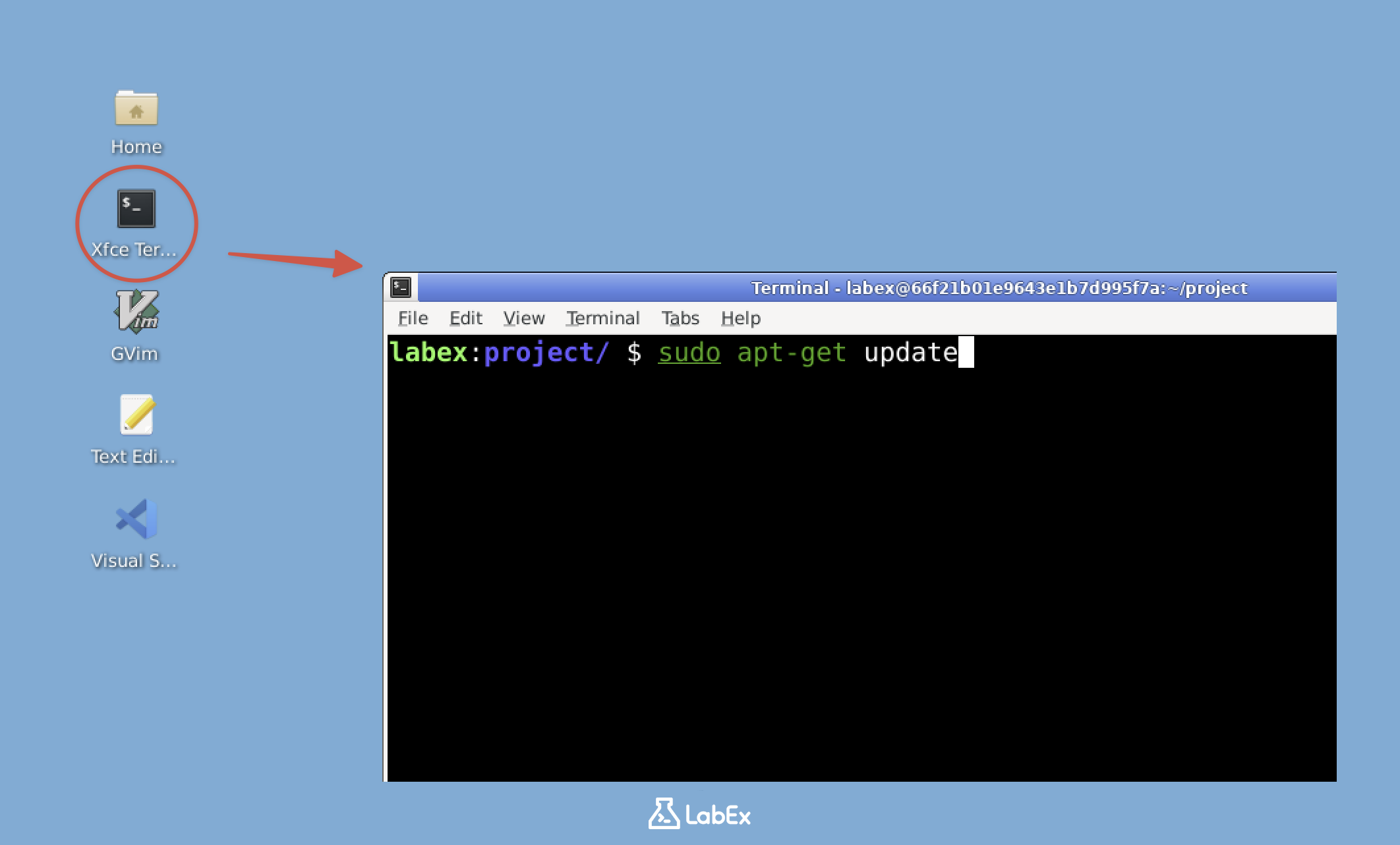

- Primeiro, vamos abrir o terminal. O terminal é onde executaremos todos os nossos comandos do OpenSSL. Em sistemas Linux, como o nosso ambiente de laboratório, o terminal é a principal forma de interagir com as ferramentas do sistema. Em sua área de trabalho, localize e abra o Xfce Terminal. Se você é novo no uso de terminais, não se preocupe — passaremos por cada etapa com cuidado.

Nota: Usuários da versão gratuita não possuem acesso à internet, por isso o OpenSSL já está pré-instalado no ambiente do laboratório. Você pode pular para o item 4 da lista (verificar se o OpenSSL está instalado). Atualize para uma conta Pro para praticar a instalação do OpenSSL por conta própria.

Apenas para Usuários Pro

- Com o terminal aberto, precisamos atualizar as listas de pacotes. Isso é como atualizar um catálogo de softwares disponíveis antes de realizar uma compra. Digite o seguinte comando e pressione Enter:

sudo apt-get update

O comando sudo nos concede privilégios de administrador, semelhante ao "Executar como Administrador" no Windows. O sistema pode solicitar sua senha — este é um procedimento de segurança normal. Ao digitar senhas em terminais Linux, nenhum caractere aparece na tela; isso pode parecer estranho no início, mas é um recurso de segurança.

- Agora que nossas listas de pacotes estão atualizadas, vamos instalar o OpenSSL. Digite o seguinte comando:

sudo apt-get install openssl -y

A flag -y responde automaticamente "sim" a qualquer solicitação de instalação. Você verá várias linhas de texto passando pela tela — isso indica que o sistema está baixando e configurando o OpenSSL e suas dependências. Cada linha representa uma etapa no processo de instalação.

- Após a instalação, devemos verificar se o OpenSSL foi instalado corretamente. Isso é como testar se um novo aparelho funciona após ligá-lo na tomada. Digite:

openssl version

Você deverá ver uma saída semelhante a esta:

OpenSSL 3.0.2 15 Mar 2022 (Library: OpenSSL 3.0.2 15 Mar 2022)

O número exato da versão pode ser diferente — não há problema, desde que você receba um número de versão como resposta. Essa saída confirma que o OpenSSL está instalado e pronto para uso.

- Ótimo trabalho! Agora você tem o OpenSSL instalado. Este kit de ferramentas nos permitirá realizar diversas operações criptográficas. Nas próximas seções, vamos usá-lo para criptografar e descriptografar mensagens, o que é fundamental para entender como as comunicações seguras funcionam.

Se você tiver curiosidade sobre todas as capacidades do OpenSSL, pode explorar o manual digitando man openssl. Esta documentação contém todos os comandos e opções disponíveis. Embora possa parecer intimidador agora, focaremos em recursos práticos e comumente usados neste laboratório para construir seu conhecimento em criptografia passo a passo.

Criando uma Mensagem Secreta

Agora que temos o OpenSSL instalado e pronto, vamos criar nossa primeira mensagem secreta que será criptografada posteriormente. Este é um primeiro passo importante para entender como a criptografia funciona — precisamos de algo para proteger!

Primeiro, precisamos garantir que estamos no local correto em nosso computador. No terminal, digite:

cd ~/projectEste comando altera nosso diretório atual (é o que

cdsignifica) para a pasta do projeto em nosso diretório pessoal. O símbolo~é um atalho para o "diretório home". Trabalhar no diretório correto ajuda a manter nossos arquivos organizados e facilita as próximas etapas.Agora, vamos criar nossa mensagem secreta. Usaremos um comando chamado

echopara isso. Digite:echo "LabEx has the best labs for fun, hands-on learning." > secret.txtVamos analisar o que cada parte faz:

echoé um comando básico que exibe texto no terminal.- O texto entre aspas é a nossa mensagem secreta que queremos proteger.

- O símbolo

>redireciona a saída para um arquivo em vez de mostrá-la na tela. secret.txté o nome do arquivo onde nossa mensagem será armazenada.

Excelente! Criamos nosso arquivo. Mas como sabemos se funcionou corretamente? Vamos verificar o conteúdo:

cat secret.txtO comando

cat(abreviação de "concatenate") exibe o conteúdo de arquivos. Ao executar isso, você deverá ver exatamente a sua mensagem secreta exibida no terminal, confirmando que o arquivo foi criado adequadamente.Atualmente, nossa mensagem está armazenada no que os criptógrafos chamam de "texto simples" (plaintext) — o que significa que ela é totalmente legível por qualquer pessoa que acesse o arquivo. Isso não é um problema por enquanto, mas em cenários do mundo real, informações sensíveis nunca devem ser armazenadas dessa forma. Nas etapas seguintes, usaremos o OpenSSL para transformar este texto simples em um texto cifrado (ciphertext) seguro através da criptografia.

Criptografando a Mensagem com OpenSSL

Agora vamos transformar nossa mensagem de texto simples em dados criptografados que só podem ser lidos com a senha correta. Esse processo é chamado de criptografia e é fundamental para manter a segurança das informações nas comunicações digitais.

Utilizaremos a criptografia AES-256-CBC, que é um método padrão da indústria. Vamos entender cada parte deste termo:

- AES (Advanced Encryption Standard): Um algoritmo de criptografia simétrica aprovado pelo governo dos EUA para proteger informações sigilosas.

- 256: O comprimento da chave em bits — chaves mais longas oferecem maior segurança.

- CBC (Cipher Block Chaining): Um modo de operação que faz com que cada bloco de dados dependa do anterior, aumentando a segurança.

Para criptografar nosso arquivo, usaremos este comando do OpenSSL:

openssl enc -aes-256-cbc -salt -in secret.txt -out secret.enc -pbkdf2Aqui está o que cada parte faz:

openssl enc: Invoca a função de criptografia do OpenSSL.-aes-256-cbc: Especifica o método de criptografia escolhido.-salt: Adiciona dados aleatórios para evitar que mensagens idênticas pareçam iguais quando criptografadas.-in secret.txt: Nomeia nosso arquivo de entrada que contém a mensagem original.-out secret.enc: Especifica onde salvar a saída criptografada.-pbkdf2: Utiliza a "Password-Based Key Derivation Function 2" para gerar chaves de criptografia de forma segura a partir de senhas.

Ao executar este comando, o OpenSSL solicitará que você crie e verifique uma senha. Esta senha é crucial porque:

- Ela gera a chave de criptografia real.

- Você precisará dela exatamente como foi digitada para descriptografar o arquivo mais tarde.

- A segurança dos seus dados criptografados depende da força dessa senha.

Nota: O terminal não exibirá nenhum caractere enquanto você digita sua senha — este é um comportamento de segurança padrão em sistemas Linux. Apenas digite com cuidado e pressione Enter ao terminar.

Após a criptografia, verifique se o arquivo criptografado existe com:

ls -l secret.encIsso lista os arquivos com detalhes — você deve ver o arquivo

secret.enccom um tamanho superior a zero, confirmando o sucesso da criptografia.Tente visualizar o conteúdo criptografado:

cat secret.encA saída aparecerá como caracteres aleatórios e ilegíveis, pois agora está em um formato binário criptografado. Isso demonstra como a criptografia transforma dados legíveis em um texto cifrado seguro que não faz sentido sem a chave de descriptografia adequada.

Descriptografando a Mensagem

Agora que temos nossa mensagem criptografada armazenada em secret.enc, é hora de reverter o processo e recuperar nossa mensagem original. A descriptografia é como usar uma chave especial para destravar o texto embaralhado que criamos anteriormente. Assim como precisamos da senha correta para criptografar, precisaremos da mesmíssima senha para descriptografar com sucesso.

O comando de descriptografia segue uma estrutura semelhante ao de criptografia, mas com algumas diferenças importantes. Digite este comando em seu terminal:

openssl enc -aes-256-cbc -d -in secret.enc -out decrypted.txt -pbkdf2Vamos examinar cada parte deste comando cuidadosamente:

-dé a flag crucial que alterna o OpenSSL para o modo de descriptografia.-in secret.encespecifica nosso arquivo criptografado como entrada.-out decrypted.txtnomeia o arquivo onde nossa mensagem recuperada será salva.- O restante dos parâmetros (

-aes-256-cbce-pbkdf2) deve corresponder exatamente ao que usamos durante a criptografia.

Ao executar este comando, o OpenSSL solicitará sua senha. Este é o ponto de verificação de segurança — você deve fornecer a senha idêntica à usada durante a criptografia. Observe que:

- O campo de senha permanecerá em branco enquanto você digita (isso é normal por segurança).

- Qualquer erro na senha resultará em uma saída ilegível ou erro.

- O sistema pode não avisar explicitamente sobre senhas incorretas — ele simplesmente falhará em descriptografar corretamente.

Após a descriptografia bem-sucedida, devemos verificar os resultados. Use o comando

catpara exibir o conteúdo do seu arquivo descriptografado:cat decrypted.txtO terminal deve exibir a mensagem familiar: "LabEx has the best labs for fun, hands-on learning."

Para ter certeza absoluta de que nossa descriptografia funcionou perfeitamente, podemos comparar os arquivos original e descriptografado byte a byte usando o comando

diff:diff secret.txt decrypted.txtUma saída silenciosa (sem mensagens) do

diffé, na verdade, o melhor resultado possível — ela confirma que ambos os arquivos contêm exatamente o mesmo conteúdo, sem qualquer diferença. Se você vir qualquer saída, isso indica que a descriptografia não foi totalmente bem-sucedida.

Entendendo a Importância do Gerenciamento de Chaves

Nesta etapa final, exploraremos por que manter sua chave de criptografia (ou senha) segura é tão vital. Chaves de criptografia são como fechaduras digitais — elas protegem seus dados embaralhando-os de uma forma que só pode ser revertida com a chave correta. Sem um gerenciamento de chaves adequado, mesmo a criptografia mais forte torna-se inútil.

Vamos tentar descriptografar nosso arquivo novamente, mas desta vez usaremos a senha errada de propósito. Esta demonstração mostrará o que acontece quando o gerenciamento de chaves falha. Execute o seguinte comando no seu terminal:

openssl enc -aes-256-cbc -d -in secret.enc -out wrong.txt -pbkdf2

Quando a senha for solicitada, insira intencionalmente algo diferente do que você usou durante a criptografia. Isso simula o esquecimento de uma senha ou alguém tentando acessar seus dados sem autorização. Agora, vamos examinar o resultado:

cat wrong.txt

Você verá uma mensagem de erro ou um conjunto de caracteres aleatórios. Essa saída é importante porque demonstra duas coisas: primeiro, que o OpenSSL implementou a criptografia corretamente (ele não permitiu o acesso aos dados); e segundo, que sem a senha exata, os dados criptografados permanecem completamente seguros.

Este experimento simples demonstra vários princípios fundamentais da criptografia. O algoritmo de criptografia (AES-256-CBC, neste caso) é projetado para ser totalmente dependente da chave — mesmo a diferença de um único caractere na senha produz uma saída completamente diferente. Em aplicações do mundo real, isso significa que:

- Você deve armazenar suas chaves de criptografia de forma segura (nunca junto com os dados criptografados).

- Você deve usar senhas fortes e exclusivas para criptografia.

- Sistemas de gerenciamento de chaves geralmente incluem procedimentos de backup.

- Em ambientes corporativos, as chaves são frequentemente rotacionadas (alteradas periodicamente).

Lembre-se: a segurança dos seus dados criptografados é tão forte quanto as suas práticas de gerenciamento de chaves. Assim como você não escreveria a combinação do seu cofre em um post-it colado nele, você precisa ser cuidadoso sobre como armazena e protege suas chaves de criptografia.

Resumo

Neste laboratório, você aprendeu como instalar e usar o OpenSSL para operações básicas de criptografia. Você explorou conceitos de criptografia simétrica e praticou a criptografia e descriptografia de arquivos, compreendendo a importância do gerenciamento seguro de chaves.

Esta experiência prática introduziu você aos princípios fundamentais da criptografia que formam a base da segurança de dados moderna. Seja para proteção de dados pessoais ou desenvolvimento profissional, essas habilidades fornecem uma base sólida para futuras explorações em cibersegurança.