Introdução

Neste desafio, você terá a tarefa de quebrar a senha do servidor FTP de um funcionário mal-intencionado utilizando o Hydra e uma lista de palavras personalizada. O cenário envolve um servidor FTP com segurança fragilizada operando na rede da empresa, e seu objetivo é identificar a senha e reforçar a segurança do servidor.

O desafio compreende a configuração de um servidor FTP vulnerável utilizando o vsftpd, a criação de um usuário chamado configuser com uma senha conhecida e, em seguida, a elaboração de um arquivo de lista de senhas personalizado chamado passwords.txt contendo senhas potenciais como "config1", "config123" e "password". Por fim, você usará o Hydra para realizar um ataque de força bruta contra a conta configuser no localhost utilizando sua lista personalizada, visando identificar a senha correta e demonstrar a vulnerabilidade existente.

Quebrar Senha de FTP com Lista de Palavras Personalizada

Um funcionário mal-intencionado configurou um servidor FTP pessoal na rede da empresa com uma senha fraca. Sua missão é usar o Hydra para identificar essa senha e garantir a segurança do servidor.

Tarefas

- Crie um arquivo de lista de senhas chamado

passwords.txtno diretório~/projectcontendo as senhas "config1", "config123" e "password". - Use o Hydra para quebrar a senha de FTP do usuário

configusernolocalhostutilizando sua lista de senhas personalizada.

Requisitos

- O arquivo da lista de senhas deve se chamar

passwords.txte estar localizado no diretório~/project. - O comando do Hydra deve ter como alvo o serviço FTP rodando em

localhost. - O comando do Hydra deve especificar o nome de usuário

configuser. - O comando do Hydra deve utilizar o arquivo de lista de senhas que você criou.

- O arquivo de lista de senhas deve conter as senhas "config1", "config123" e "password", cada uma em uma nova linha.

- Salve os resultados em um arquivo chamado

results.txtno diretório~/project.

Exemplos

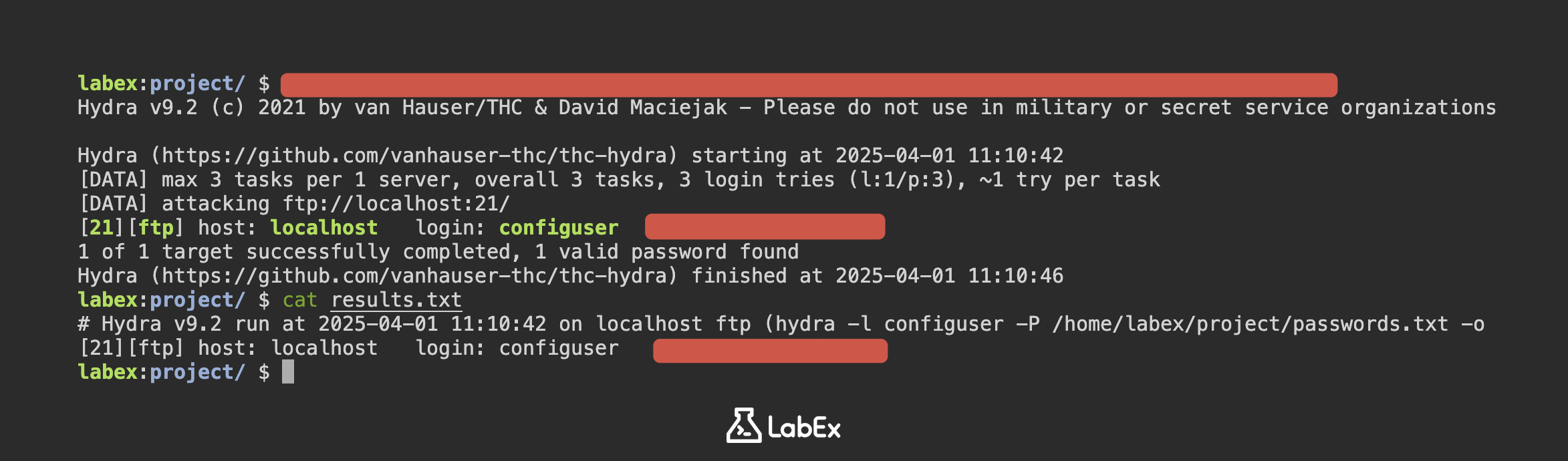

Se o Hydra quebrar a senha com sucesso, você verá uma saída similar a esta:

cat ~/project/results.txt

Deve exibir o seguinte conteúdo:

[21][ftp] host: localhost login: configuser password: [placeholder]

Dicas

- Use o comando

echo -eou edição manual para criar o arquivo da lista de senhas. - Consulte a documentação do laboratório para verificar a sintaxe correta do Hydra.

Resumo

Neste desafio, o objetivo foi quebrar uma senha de FTP utilizando o Hydra com uma lista de palavras personalizada. A configuração envolveu a instalação e parametrização do vsftpd e do hydra, a criação de um usuário de teste (configuser) com uma senha propositalmente fraca e a inicialização do serviço FTP.

A tarefa exigiu a criação de um arquivo passwords.txt contendo senhas potenciais e, em seguida, o uso do Hydra para realizar um ataque de força bruta contra a conta configuser no localhost, especificando a lista customizada. Este exercício demonstra como utilizar o Hydra para identificar senhas frágeis em serviços de FTP e destaca a importância de políticas de senhas robustas.