Introdução

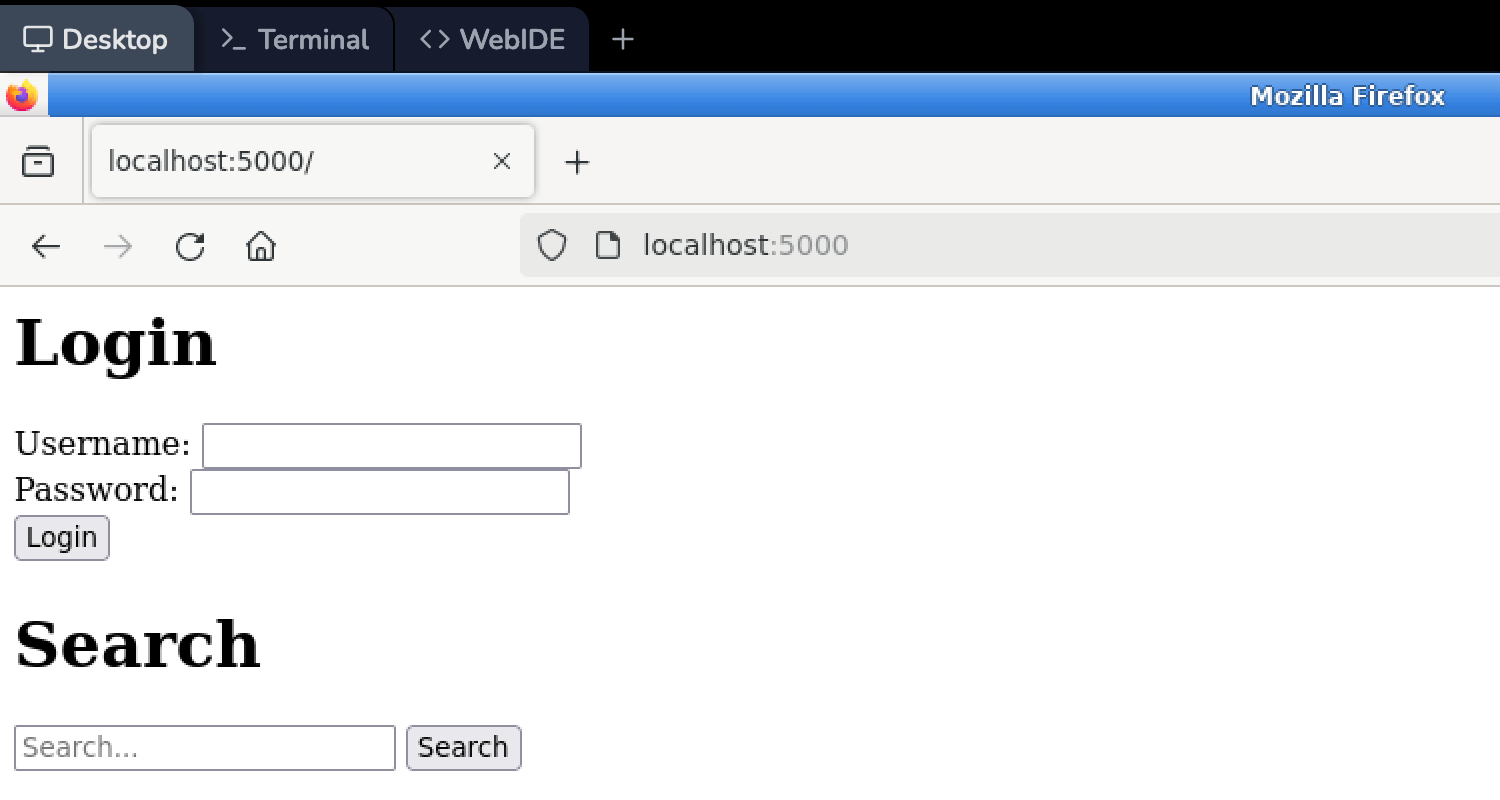

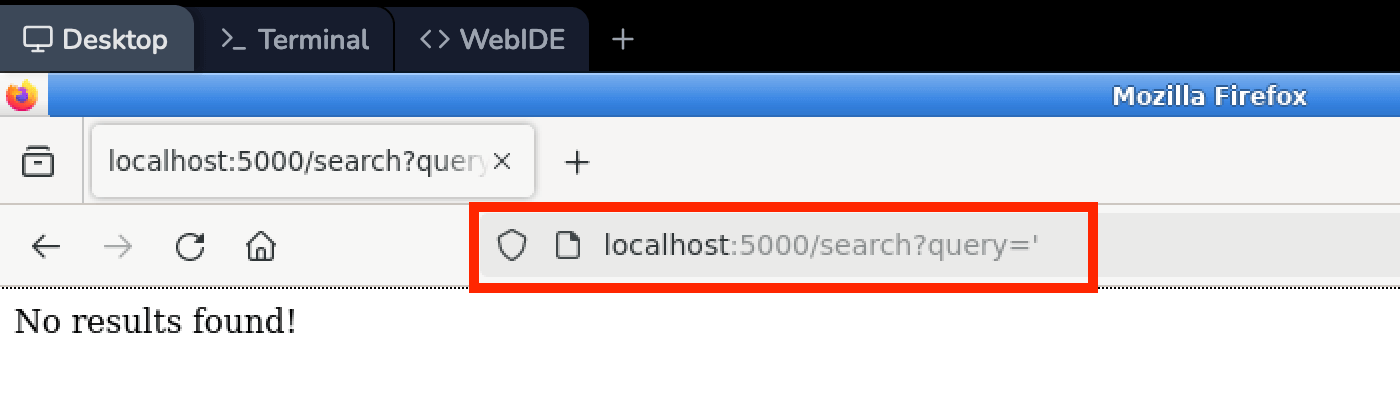

Neste laboratório, você aprenderá sobre injeção SQL (SQL injection), uma técnica utilizada por atacantes para explorar vulnerabilidades em aplicações web que interagem com bancos de dados. Ataques de injeção SQL podem permitir acesso não autorizado a dados sensíveis, manipulação de dados e até mesmo a comprometimento completo do sistema.

O objetivo deste laboratório é obter experiência prática com injeção SQL, explorando vulnerabilidades em uma aplicação web vulnerável. Você aprenderá como identificar potenciais vulnerabilidades de injeção SQL, criar consultas SQL maliciosas e extrair informações sensíveis do banco de dados. Além disso, você aprenderá sobre mecanismos de defesa e melhores práticas para mitigar ataques de injeção SQL.