介绍

在本次挑战中,你将扮演 TechDefend 公司的安全分析师。你检测到了可疑的 HTTP 流量,你的任务是使用 Wireshark 从预先捕获的网络文件中分离出这些流量,并将其导出为 CSV 文件,供取证团队进行分析。

这个练习将测试你打开数据包捕获文件、在 Wireshark 中应用协议过滤器以及按要求格式导出过滤后数据的能力。你需要确保导出的证据已正确保存到指定位置,并完整保留了所有必要的 HTTP 协议信息。

导出可疑网络证据

作为 TechDefend 的安全分析师,你检测到了异常的 HTTP 流量,这可能预示着潜在的安全漏洞。你的主管需要这份证据来进行紧急调查。你必须迅速分离出可疑的 HTTP 流量,并将其导出为适合取证团队分析的格式。

任务

- 应用过滤器以仅显示 HTTP 流量,然后将这些数据包导出为名为

evidence.csv的 CSV 文件,并存放在/home/labex/project目录下。

要求

- 使用终端或图形界面在 Wireshark 中打开提供的

network_traffic.pcap文件。 - 使用 Wireshark 的过滤功能仅显示 HTTP 流量。

- 将过滤后的 HTTP 流量导出为名为

evidence.csv的 CSV 文件。 - 将该 CSV 文件保存在

/home/labex/project目录中。 - 导出的文件必须包含 HTTP 协议信息。

示例

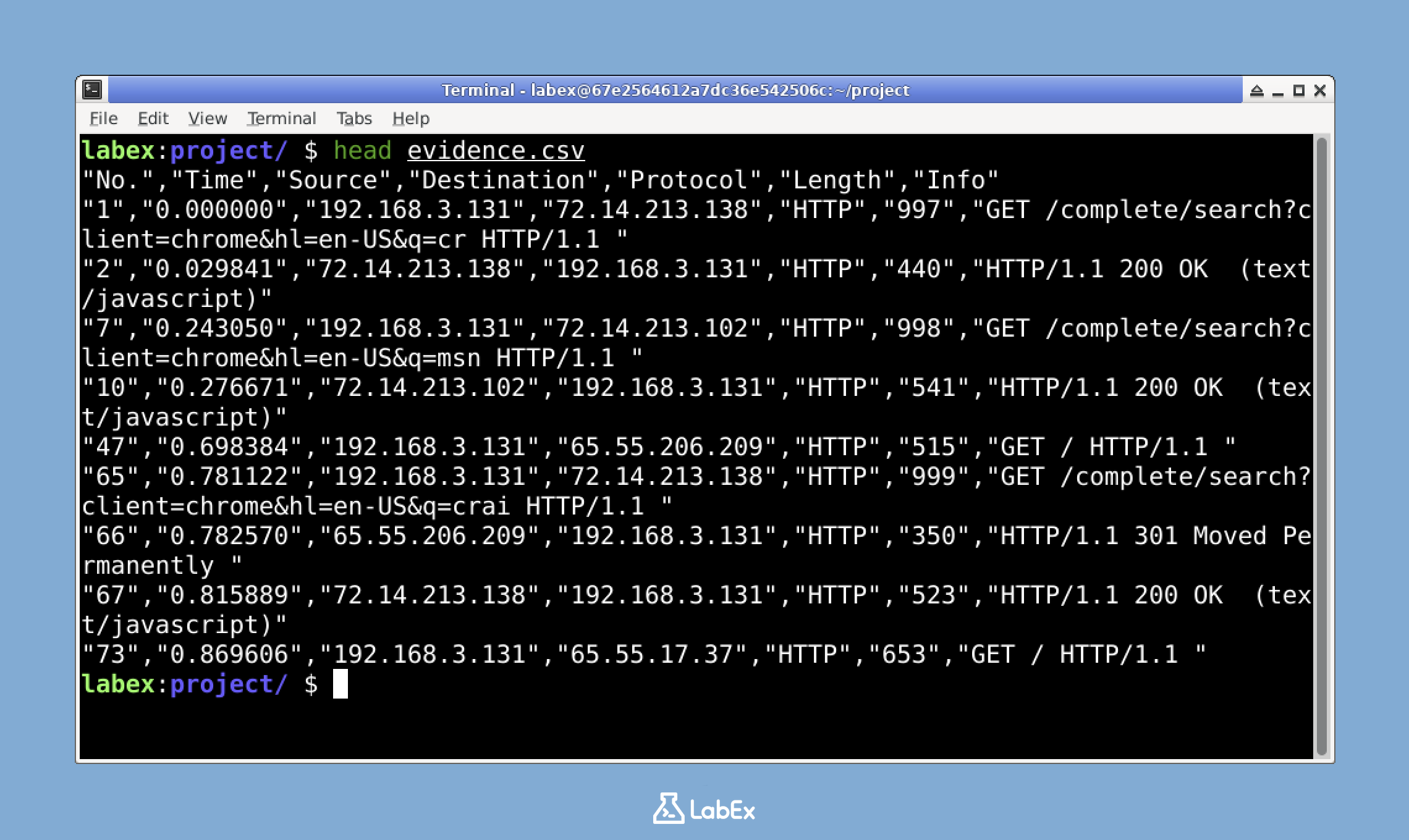

以下是导出的 CSV 文件可能样式的简短示例(实际内容取决于捕获的流量):

提示

- 若要从终端打开 Wireshark,只需在终端输入

wireshark并按回车键。 - 若要打开特定的捕获文件,可以使用

wireshark /home/labex/project/network_traffic.pcap。 - 仅显示 HTTP 流量的基础过滤器是在 Wireshark 顶部的过滤器框中输入

http。 - 若要将数据包导出为 CSV,请依次点击 File → Export Packet Dissections → As CSV。

- 保存时请务必选择正确的路径(

/home/labex/project)和文件名(evidence.csv)。

总结

在本次挑战中,我作为 TechDefend 的安全分析师,从网络捕获中分离并导出了可疑的 HTTP 流量。通过使用 Wireshark,我打开了一个预先捕获的数据包文件(network_traffic.pcap),应用了过滤器以仅显示 HTTP 流量,并将过滤后的数据以 evidence.csv 为名导出到了指定目录。

本次挑战展示了安全分析师的核心技能,包括使用 Wireshark 进行网络流量分析、应用特定协议的过滤器,以及以适合取证调查的格式正确导出证据。这些技术对于安全专业人员识别并记录潜在的网络入侵行为以供进一步分析至关重要。